Содержание

Вирусы

Home » Осторожно, вирус!

Обновлено: 07.07.2021

Заказные, Осторожно, вирус!

3

3,006

Все мы знаем истории, когда вирусы парализовывали работу огромных компаний. Итог — большие финансовые потери, урон репутации. «Лаборатория Касперского» разработала свой многоступенчатый подход к организации защиты с помощью широкой линейки своих продуктов. Далее я более подробно расскажу об этом подходе и покажу пример установки и настройки одного из базовых продуктов кибербезопасности — Kaspersky EDR Optimum.

Далее

Обновлено: 28.07.2020

Осторожно, вирус!, Разное

31

10,559

Небольшой пример из практики на тему того, как ломают web сервера на Linux. А то некоторые думают, что под линуксом вирусов нет, или что Linux настолько безопасен, что его даже защищать не надо. В общем, показательная история из жизни. Ничего особенного, просто пример, которых наверняка много у любого админа, который работает с разработчиками.

В общем, показательная история из жизни. Ничего особенного, просто пример, которых наверняка много у любого админа, который работает с разработчиками.

Далее

Обновлено: 03.11.2020

Осторожно, вирус!

38

39,172

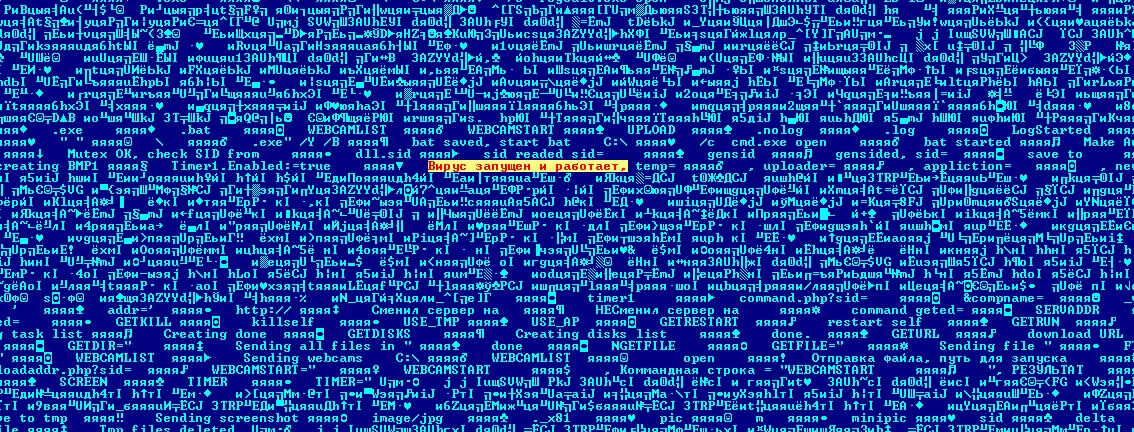

Продолжаю печально известную рубрику на своем сайте очередной историей, в которой я сам оказался пострадавшим. Я расскажу о вирусе-вымогателе шифровальщике Crusis (Dharma), который зашифровал все файлы на сетевом диске и поставил им расширение .combo. Поработал он не только над локальными файлами, как бывает чаще всего, но и над сетевыми.

Далее

Обновлено: 03.11.2020

Осторожно, вирус!

2

9,602

После относительного затишься, несколько дней назад в сети опять появилась зараза, которая шифрует все файлы пользователя. В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика bomber и восстановить зашифрованные файлы. Распространение эпидемии только началось 3-4 дня назад, так что надо быть настороже.

В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика bomber и восстановить зашифрованные файлы. Распространение эпидемии только началось 3-4 дня назад, так что надо быть настороже.

Далее

Обновлено: 13.12.2017

Осторожно, вирус!

8

5,712

На днях мне довелось впервые познакомиться с вирусом, который пытался майнить криптовалюту на одном из серверов, за которым я приглядывал. Сама история обнаружения и лечения веб сервера от этого вируса не представляет какого-то особенного интереса. Тем не менее я решил поделиться опытом общения с новым для меня зловредом.

Далее

Обновлено: 03.11.2020

Осторожно, вирус!

60

153,017

Около недели-двух назад в сети появилась очередная поделка современных вирусоделов, которая шифрует все файлы пользователя. В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика crypted000007 и восстановить зашифрованные файлы. В данном случае ничего нового и уникального не появилось, просто модификация предыдущей версии.

В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика crypted000007 и восстановить зашифрованные файлы. В данном случае ничего нового и уникального не появилось, просто модификация предыдущей версии.

Далее

Обновлено: 07.08.2017

Осторожно, вирус!

33

25,143

Месяц назад столкнулся с очередным шедевром вирусоделов, который оказался не похож на все то, что я видел ранее. Я расскажу вам о продвинутом вирусе вымогателе-шифровальщике spora ransomware, о способах расшифровки файлов и лечении. Хакеры разработали принципиально новый подход к разводу пользователей на приличные деньги. Далее расскажу обо всем по порядку.

Далее

Обновлено: 03.11.2020

Осторожно, вирус!

29

59,248

Примерно месяц назад в сети появился новый вирус-шифровальщик NO_MORE_RANSOM. Назван он так по расширению, которое ставит на файлы после шифрования. Внешне вирус похож на da_vinci_code и скорее всего является его клоном или более современной реализацией. Ведет он себя похожим образом в системе. Да и в целом похож на предыдущий вирус.

Назван он так по расширению, которое ставит на файлы после шифрования. Внешне вирус похож на da_vinci_code и скорее всего является его клоном или более современной реализацией. Ведет он себя похожим образом в системе. Да и в целом похож на предыдущий вирус.

Далее

Как защититься от вирусов-шифровальщиков в корпоративной среде

Очередная волна массовых заражений вирусами-вымогателями показала, что корпоративный сегмент так же от них незащищен, как и домашние пользователи. А в силу того, что на коммерческие компании направлены еще и фишинговые атаки, их уязвимость гораздо больше. Если поискать на просторах интернета рекомендации по защите компаний от шифровальщиков, вы наткнетесь либо на рекламные статьи-рекомендации от известных разработчиков антивирусов, либо рекомендательные заметки блогеров, несущие неконцептуальные советы: «забрать у пользователей админские права» и «не открывать вложения в письмах из неизвестных источников».

К слову сказать, права администратора шифровальщикам и не нужны, чтобы зашифровать документы пользователя или, например, файловые базы 1С на компьютере. А фишинговые атаки направлены как раз на то, чтобы атакуемый думал, что письмо из известного источника, например, бухгалтеру присылают письма с вирусами якобы от налоговой или из банка.

Современные тенденции

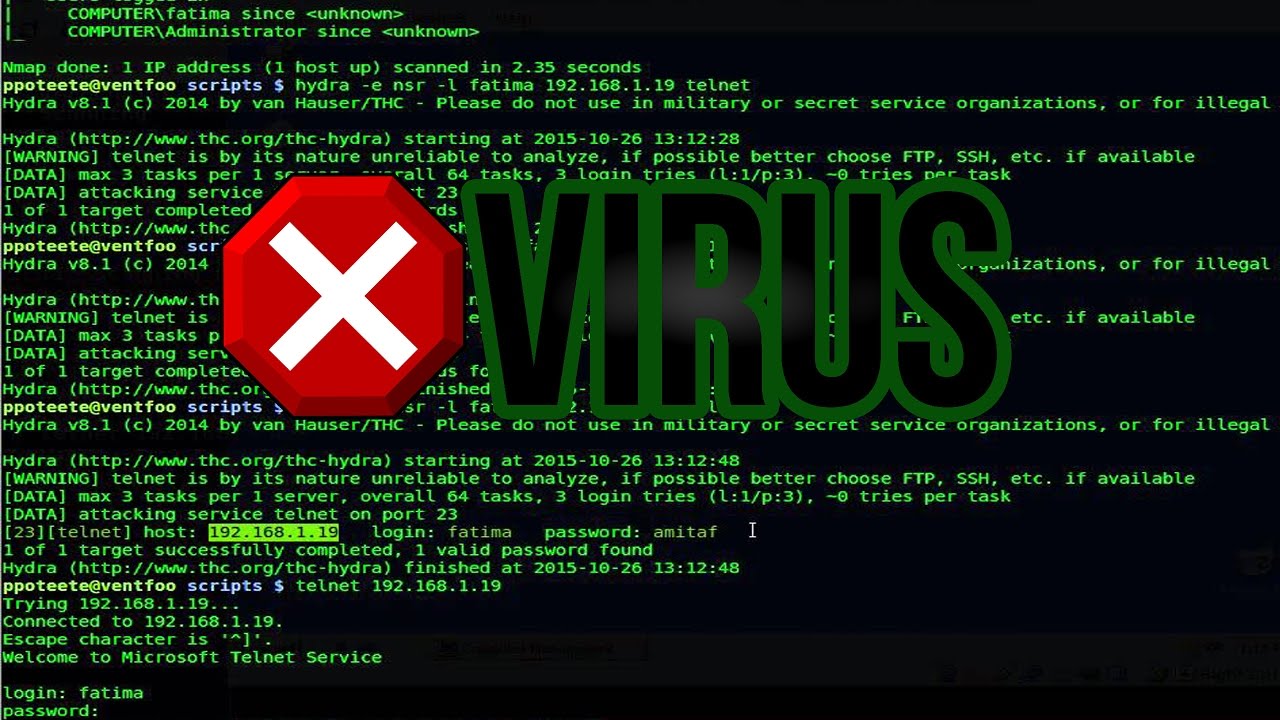

Современные вирусы имеют модульную структуру. Так злоумышленникам проще и быстрее их изменять, подстраиваясь под новые уязвимости и задачи, а антивирусам сложнее им противодействовать. Задача атакующего модуля «закрепиться» в системе. Заражение может произойти из-за запуска вложения из фишингового письма или удаленно, используя уязвимость в атакуемой системе, или с помощью выполнения вредоносного кода со взломанного или зараженного интернет-сайта. Далее атакующий модуль, в зависимости от целей, сообщает на управляющие серверы об успешном заражении, включая данные об инфицированной системе, а затем загружает с них следующие модули на компьютер жертвы. Эти модули могут дать удаленный доступ к системе или отправить на сервер все учетные данные пользователей, обнаруженные в системе, собрать адреса электронной почты или зашифровать файлы на диске, разослать зараженные письма или атаковать соседние компьютеры в локальной сети.

Эти модули могут дать удаленный доступ к системе или отправить на сервер все учетные данные пользователей, обнаруженные в системе, собрать адреса электронной почты или зашифровать файлы на диске, разослать зараженные письма или атаковать соседние компьютеры в локальной сети.

Например, первая версия вируса WannaCry искала компьютеры в сети Интернет, перебирая IP-адреса, с уязвимостью сервиса SMB, заражала их, скачивала модуль-вымогатель, который шифровал файлы и выводил сообщение с требованием выкупа. Позднее появилась модификация WannaCry, которая, кроме модуля-вымогателя, имела еще и модуль, атакующий и другие компьютеры в локальной сети. Следующие волны заражений шифровальщиками показали, что хоть атакующие модули вирусов и пути заражения были другими, но они тоже содержали в себе аналогичный модуль, позволяющий распространятся в локальной сети. Также они содержали модуль, который рассылал письма с зараженными вложениями по почте.

Таким образом, подход к защите от шифровальщиков должен быть комплексный.

Способы защиты от вирусов-шифровальщиков

Резервное копирование. Безусловно, резервное копирование не является прямой защитой от вирусов-вымогателей, но является защитой от их действий. Последние эпидемии дали четко понять, что цель шифровальщиков не столько заработать, сколько парализовать атакуемых. Грамотно настроенное хранение резервных копий и продуманный план аварийного восстановления минимизируют простой бизнеса, а следовательно, и недополученную прибыль, финансовые и репутационные потери.

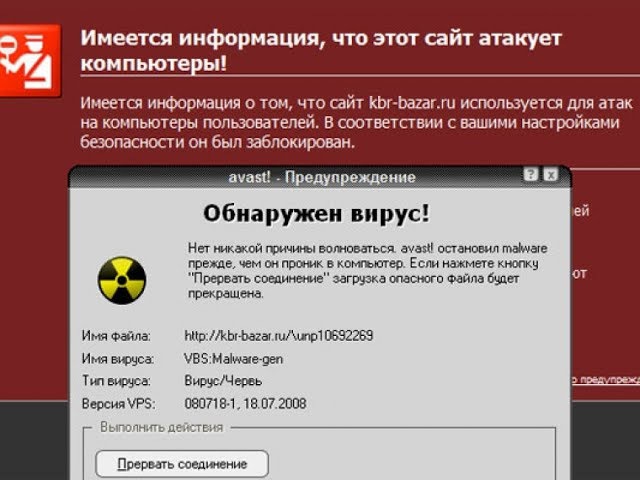

Централизованная антивирусная защита. О преимуществах именно централизованной защиты можно написать целую статью, но мы остановимся на том, как антивирус может помочь защититься от шифровальщиков. Да, современные вирусы загружают свои модули зашифрованными и по шифрованным протоколам, чтобы избежать обнаружения антивирусом, но не стоит забывать, что и современные антивирусы – не просто «обнаружитель зловредов». Это и сетевой экран, который поможет заблокировать загрузку модулей вируса, и «песочница», в которой запускается подозрительное приложение и анализируется его поведение, анализ интернет-ссылок на кросс-скриптинг или мошеннические сайты.

Актуальные обновления программного обеспечения. Напомним, что компания Microsoft опубликовала обновление MS17-010, которое закрывало уязвимость сервиса SMB, еще 14 марта 2017 года. Через месяц, 14 апреля 2017 года, хакерской группой The Shadow Brokers были опубликованы сведения об уязвимости и исполняемый код эксплойта EternalBlue. Далее, 21 апреля 2017 года, было зарегистрировано первое публичное использование эксплоита EternalBlue, когда программа-бэкдор DoublePulsar поразила свыше 200 тысяч компьютеров. И, наконец, 12 мая 2017 года (через два месяца после публикации обновления, закрывающего уязвимость) начинается масштабная кибератака вируса WannaCry, использовавшего эксплоит EternalBlue и код DoublePulsar. Последствия атаки:

- по состоянию на 13 мая, инфицированы 131 233 компьютеров во всем мире;

- за первые четыре дня пострадали около 300 тысяч пользователей в 150 странах мира;

- по состоянию на 26 мая, инфицированы более 410 000 компьютеров во всем мире;

- по состоянию на 6 июня, заражены более 520 000 компьютеров и 200 000 IP-адресов;

- ущерб от действий вируса только за первые четыре дня оценили свыше миллиарда долларов.

Казалось бы, что комментарии излишни, однако уже 27 июня 2017 года начинается массовое распространение вируса Petya.A, который успешно эксплуатирует уязвимость EternalBlue и код DoublePulsar на компьютерах, где уязвимость до сих пор не закрыта.

Ограничение прав пользователей. Не давайте пользователям прав администратора, не работайте сами под учетными записями администраторов, и, тем более, не отключайте UAC. Внимательный читатель напомнит нам, что мы писали «права администратора шифровальщикам и не нужны». Но ведь дело не только в шифровании файлов, например, Petya.A подменяет MBR, что невозможно без привилегированных прав. Также пользователи, обладающие достаточными правами, любят отключать «тормозящие» антивирусы или «надоедливые» обновления.

Ограничение использования программ. Средствами групповых политик нужно запретить запуск программ отовсюду, кроме папок Windows и Program Files. Таким образом, вы обезопаситесь от запуска вирусов из почтовых вложений или загруженных из интернета.

Сетевая безопасность. Разделяйте серверы и пользовательские компьютеры в разные VLAN’ы. Межсетевые экраны должны быть активны и настроены не только на пограничных маршрутизаторах, но и на рабочих станциях и серверах.

Описанные выше меры носят бюджетный характер – не требуют дополнительных материальных затрат. Если же бюджет на ИТ в компании позволяет выделить дополнительные средства на защиту, то стоит обратить внимание на следующие решения:

- Использование корпоративного портала с поддержкой версионности файлов для хранения документов.

- Использования систем обнаружения/предотвращения вторжений (IDS/IPS).

- Регулярное использование сканеров безопасности для обнаружения и устранения уязвимостей в корпоративных информационных системах.

Что такое антивирусные серверы | FreeWimaxInfo.com

Антивирусные серверы

Прежде чем обсуждать антивирусных серверов , давайте немного рассмотрим антивирус. По сути, вирусы могут быть одной из основных опасных угроз для организации, потеряв важные данные и выведя из строя компьютерные системы.

По сути, вирусы могут быть одной из основных опасных угроз для организации, потеряв важные данные и выведя из строя компьютерные системы.

Антивирус для серверов Windows защищает информацию на серверах, работающих под управлением Microsoft Windows, от всех видов вредоносных программ. Это изобретение планировалось специально для высокопроизводительных бизнес-серверов, испытывающих интенсивные нагрузки.

Версия Antivirus Server обеспечивает наиболее доминантную защиту от вирусных ошибок на вашем сервере или серверах. Он обеспечивает как первичную безопасность самого файлового сервера, так и, с помощью дополнительных подключаемых модулей, защиту различных серверных подсистем, например, электронной почты, брандмауэра или прокси-сервера. Для этих серверов предлагаются различные меры безопасности:

- SMTP-сервер

- Сервер MS Exchange 2000/2003/2007

- MS-прокси/ISA-сервер

- Сервер Лотус Домино

- Сервер MS Sharepoint (включая Office Sharepoint Server 2007)

Интеграция с операционной системой

Различные версии антивирусного сервера были полностью протестированы со всеми версиями Windows Server (начиная с NT 4. 0 и до Windows Server 2008, а также Windows Storage Server 2003 и Windows Datacenter Server 2008). Он полностью оптимизирован, чтобы использовать преимущества многочисленных компьютерных систем, и все еще был протестирован на машинах с большим количеством процессоров, чтобы подтвердить выдающуюся мощность и масштабируемость его оборудования.

0 и до Windows Server 2008, а также Windows Storage Server 2003 и Windows Datacenter Server 2008). Он полностью оптимизирован, чтобы использовать преимущества многочисленных компьютерных систем, и все еще был протестирован на машинах с большим количеством процессоров, чтобы подтвердить выдающуюся мощность и масштабируемость его оборудования.

Особое внимание было уделено обеспечению 100-процентной совместимости с серверным оборудованием высшего уровня, таким как теневое копирование томов, VSS и службы репликации файлов или FRS, чтобы гарантировать, что ваш сервер будет работать безупречно в любой ситуации.

Пользовательский интерфейс

Несмотря на то, что серверная версия содержит как пользовательские среды антивируса, так и улучшенную, в серверной практике обычно используется улучшенный пользовательский интерфейс (не включая терминальный сервер). Улучшенный пользовательский интерфейс предоставляет вам доступ ко всем функциям антивируса, что позволяет полностью настроить его для широкого сканирования.

Наиболее важным принципом является проверка на основе «антивирусной задачи». Вначале вы описываете задачи, используемые для проверки на вирусы, а также обычные параметры. Затем вы работаете над этими задачами (возможно, время от времени). Каждая задача создает различные результаты; конечно, вы можете работать с этими результатами впоследствии. Безопасность жильцов также является задачей особого рода.

Дополнительным качеством, тесно связанным с задачами, является Планировщик. Это позволяет планировать постановку конкретной задачи, как единовременно, так и от случая к случаю.

Преимущества

Антивирусные серверы имеют так много преимуществ; некоторые из них следующие:

- Гибкое управление

- Высокая производительность

- Эффективная безопасность

- Системные требования

Высокая производительность:

Новый антивирусный движок, заполнение соответствующих серверных ресурсов, оптимизированная технология антивирусной проверки и устранение надежных практик сканирования — все это увеличивает производительность продукта и уменьшает количество вычислительных ресурсов, необходимых для выполнения. антивирусное сканирование.

антивирусное сканирование.

Положительная защита от новых вирусов:

Новый антивирусный движок предлагает более эффективные методы защиты от вредоносных программ. Интеллектуальный анализатор с высокой долей вероятности распознает в программах любой злобный персонаж, даже если их название не занесено в антивирусную базу. Функция копирует запуск программы в уединенном виртуальном окружении, что позволяет изучить действия, выполняемые программой, и сделать вывод о том, потенциально ли они опасны.

Надежность:

В случае сбоя или принудительного завершения работы обычно перезапуск приложения обеспечивает стабильную безопасность системы, пока система диагностики не установит причину сбоя.

Антивирусная защита и сканирование в режиме реального времени:

Сильный антивирус для серверов Windows проверяет все открываемые, используемые или настраиваемые записи и очищает или удаляет все зараженные документы. Более того, сомнительные файлы или записи изолируются в карантинной области, прежде чем будут подвергнуты предварительному изучению. Запрос сканирует определенный регион системы по плану или по команде.

Более того, сомнительные файлы или записи изолируются в карантинной области, прежде чем будут подвергнуты предварительному изучению. Запрос сканирует определенный регион системы по плану или по команде.

Защита вашего сервера от вирусов и вредоносных программ с помощью Intego VirusBarrier Server 3

- Сканирование в реальном времени

- Запуск сканирования по расписанию

- Параметры сканирования

- Карантинная зона

- Доверенные файлы

- Контекстное меню сервера VirusBarrier 3

- Перейти к основному содержанию

Антивредоносная защита VirusBarrier Server 3 работает несколькими способами. Его сканер в реальном времени постоянно наблюдает за вашим сервером, защищая его и содержащиеся на нем файлы от вирусов и вредоносных программ. Сканер в реальном времени обеспечивает постоянную защиту вашего сервера, сканируя каждый файл, который создается, копируется, изменяется или сохраняется. Однако он не сканирует другие файлы. Вот почему мы рекомендуем вам выполнять полную проверку всех ваших файлов при установке VirusBarrier Server 3 и после каждого обновления определений вирусов программы.

Однако он не сканирует другие файлы. Вот почему мы рекомендуем вам выполнять полную проверку всех ваших файлов при установке VirusBarrier Server 3 и после каждого обновления определений вирусов программы.

Сканер реального времени VirusBarrier Server 3 сканирует ваш сервер при каждом изменении его содержимого. Сканирование происходит мгновенно, поэтому вам никогда не придется беспокоиться о своей защите.

Чтобы включить сканер реального времени, выполните одно из следующих действий:

Щелкните вкладку Параметры сканирования в окне браузера, затем щелкните вкладку Сканер реального времени . В появившейся панели переместите переключатель сканера реального времени из положения «Выкл.» в положение «Вкл.».

Если вы находитесь на сервере, вы можете выбрать меню Intego в строке меню, затем выбрать VirusBarrier Server 3 > Сканер реального времени .

VirusBarrier Server 3 также можно настроить на автоматический запуск в заранее установленное время. Для этого щелкните вкладку Schedules в окне браузера. Появится панель Расписания. Есть три раздела: Дисплей , События и Расписания .

Для этого щелкните вкладку Schedules в окне браузера. Появится панель Расписания. Есть три раздела: Дисплей , События и Расписания .

В разделе Показать есть только один флажок: Показать запланированные проверки в диспетчере задач . Когда этот флажок установлен, вы увидите небольшое окно, которое появляется каждый раз, когда ваш сервер выполняет запланированное сканирование; если флажок не установлен, такие проверки будут выполняться без уведомления (если не будет обнаружен вирус).

- Раздел Events позволяет настроить VirusBarrier Server 3 на автоматический запуск сканирования, восстановление или бездействие при возникновении определенных событий.

В разделе Расписание можно указать, когда VirusBarrier Server 3 будет выполнять автоматическое сканирование.

Под этими настройками находится селектор расписания, где вы можете указать, какую папку следует проверять и когда.

- Первое всплывающее меню позволяет выбрать, хотите ли вы Сканировать , Быстрое сканирование или Восстановить выбранные файлы в запланированное время. Если вы выберете Быстрое сканирование , вы не сможете выбрать определенные папки для сканирования; второе меню исчезнет.

(При быстром сканировании сканируются только те расположения, где обычно устанавливаются вредоносные программы. Сканируемые файлы и папки могут меняться по мере появления новых вредоносных программ, а сканируемые расположения могут отличаться в новых версиях определений вирусов VirusBarrier X6.)

(При быстром сканировании сканируются только те расположения, где обычно устанавливаются вредоносные программы. Сканируемые файлы и папки могут меняться по мере появления новых вредоносных программ, а сканируемые расположения могут отличаться в новых версиях определений вирусов VirusBarrier X6.) - Во втором всплывающем меню перечислены области, которые вы, скорее всего, захотите просканировать. Выбор по умолчанию, Компьютер , указывает VirusBarrier Server 3 сканировать все папки на наличие всех пользователей на вашем сервере.

- Третье всплывающее меню позволяет выбрать, хотите ли вы выполнять операцию ежедневно , еженедельно или ежемесячно . Если вы выберете ежедневно , вы сможете выбрать время, которое вы предпочитаете; выберите еженедельно , вы также выберете предпочитаемый день; выберите ежемесячно , вы выберете, какой день месяца.

Вы можете создавать составные расписания, например, для сканирования папки «Пользователи» каждую ночь и всего сервера раз в неделю.

Для этого нажмите кнопку + справа от пункта расписания: под ним появится другой пункт расписания. Внесите необходимые изменения в этот элемент расписания. Таким образом вы можете добавить столько элементов расписания, сколько захотите; чтобы удалить один из них, нажмите кнопку — рядом с ним.

Для этого нажмите кнопку + справа от пункта расписания: под ним появится другой пункт расписания. Внесите необходимые изменения в этот элемент расписания. Таким образом вы можете добавить столько элементов расписания, сколько захотите; чтобы удалить один из них, нажмите кнопку — рядом с ним.Порядок элементов расписания не важен; если вы запланировали одновременное выполнение двух сканирований, они будут выполняться одновременно.

- Первое всплывающее меню позволяет выбрать, хотите ли вы Сканировать , Быстрое сканирование или Восстановить выбранные файлы в запланированное время. Если вы выберете Быстрое сканирование , вы не сможете выбрать определенные папки для сканирования; второе меню исчезнет.

Первое событие, При монтировании томов: , запускается всякий раз, когда вы монтируете новое устройство хранения, будь то локальное (например, жесткий диск) или удаленное (например, сетевой диск). Если Если флажок установлен только для томов только для чтения , VirusBarrier Server 3 будет выполнять действие только на тех томах, где он может изменить сканируемый диск (например, восстановить зараженный файл на диске).

Второе событие, После обновления определений вирусов: , позволяет указать VirusBarrier Server 3, что делать после того, как программа загрузит и установит новые определения вирусов и фильтры угроз. Они регулярно обновляются, особенно когда обнаруживаются новые вредоносные программы, чтобы обеспечить защиту от этой угрозы. Поэтому вам следует выполнить новое сканирование в это время, чтобы проверить наличие нового вредоносного ПО, либо вручную, либо (установив этот флажок) автоматически.

Чтобы отключить все ожидающие расписания, снимите флажок с кнопки Включить расписания .

VirusBarrier Server 3 дает вам несколько вариантов, чтобы сообщить программе, как она должна сканировать ваш сервер, какие типы файлов она должна сканировать и какие типы вредоносных программ она должна искать. Чтобы получить доступ к этим настройкам, нажмите кнопку Scan Settings 9.0128 таб. На этой панели выбрана вкладка Сканер реального времени .

Панель «Параметры сканирования» содержит пять вкладок:

- Сканер в реальном времени , которая управляет тем, как VirusBarrier Server 3 выполняет сканирование в фоновом режиме;

- Archives , который сообщает VirusBarrier Server 3, следует ли сканировать архивы и какие типы архивов сканировать;

- Расширенный , предоставляющий дополнительные настройки сканирования;

- Активное сканирование , который дает информацию о выполняемых в данный момент сканированиях;

- Mail Gateway , который содержит дополнительную информацию о защите электронной почты, которую обеспечивает VirusBarrier Server 3.

Настройки сканера в реальном времени

При нормальной работе вам не нужно отключать сканер в реальном времени; это полезно только для устранения неполадок, когда у вас есть проблема, или для ускорения передачи файлов, которые, как вы знаете, безопасны. Вы можете отключить сканер в реальном времени, переместив переключатель в положение 9.0127 OFF или в меню Intego, выбрав VirusBarrier Server 3 > Сканер реального времени .

При обнаружении вредоносного ПО . Возможные варианты:

- Поместить в зону карантина : это гарантирует, что файл нельзя будет открыть или прочитать. Дополнительную информацию об использовании зоны карантина см. в разделе «Зона карантина» ниже.

- Восстановить : указывает серверу VirusBarrier 3 попытаться удалить вредоносное ПО. Если по какой-либо причине файл не может быть восстановлен, он будет помещен в карантинную зону.

Кроме того, вы можете выбрать, чтобы VirusBarrier Server 3 отправлял вам электронное письмо при обнаружении вируса. Чтобы настроить это, установите флажок Отправить электронное письмо , затем нажмите кнопку Настроить электронную почту… рядом с ним. Введите необходимую информацию для своей учетной записи электронной почты в появившемся диалоговом окне Настройки почты .

Чтобы настроить это, установите флажок Отправить электронное письмо , затем нажмите кнопку Настроить электронную почту… рядом с ним. Введите необходимую информацию для своей учетной записи электронной почты в появившемся диалоговом окне Настройки почты .

Последний раздел вкладки настроек Сканера в реальном времени, Удалить маркер карантина после сканирования незараженных файлов указывает VirusBarrier Server 3 удалить диалоговое предупреждение Mac OS X, в котором вас спрашивают, уверены ли вы, что хотите открывать загруженные файлы.

Параметры архива

VirusBarrier Server 3 может просматривать несколько популярных типов архивов, сканируя не только сам файл архива, но и содержащиеся в нем файлы. Чтобы просмотреть эти настройки, щелкните вкладку Архивы .

По умолчанию VirusBarrier Server 3 сканирует все типы архивов, которые он понимает; однако вы можете сканировать только определенные типы архивов, сняв отметки с разных типов архивов в списке «Тип архива».

Параметр Тайм-аут архива по умолчанию позволяет указать VirusBarrier Server 3 остановить сканирование архивов, распаковка и сканирование которых занимает больше определенного времени. По умолчанию установлено значение 60 секунд. Однако все файлы, которые были распакованы до истечения этого тайм-аута, будут просканированы.

Расширенные настройки сканирования

На этой вкладке можно уточнить, как VirusBarrier Server 3 проверяет ваш сервер на наличие вредоносных программ. Возможные варианты:

Приоритет процессора и диска для операций сканирования. Вы можете выбрать Low , Normal или High во всплывающем меню. Этот параметр указывает VirusBarrier Server 3 настроить сканирование таким образом, чтобы другие приложения не замедлялись. Этот параметр влияет как на процессор (ЦП) для сканирования, так и на чтение ваших жестких дисков. Обратите внимание, что это также относится к сканированию, настроенному на автоматический запуск при подключении внешних дисков или после обновления фильтров VirusBarrier Server 3.

Поэтому, если вы хотите, чтобы эти сканирования выполнялись быстрее, вам следует выбрать 9.0127 Нормальный или Высокий ; если вас не волнует, сколько времени они займут, или вы хотите, чтобы ваш сервер имел больший приоритет, выберите Low .

Поэтому, если вы хотите, чтобы эти сканирования выполнялись быстрее, вам следует выбрать 9.0127 Нормальный или Высокий ; если вас не волнует, сколько времени они займут, или вы хотите, чтобы ваш сервер имел больший приоритет, выберите Low .Параметр Пропускать тома Boot Camp указывает VirusBarrier Server не сканировать тома Boot Camp во время сканирования.

На работу сканера по требованию влияют три параметра:

- Сканировать файлы, принадлежащие другим пользователям. позволяет VirusBarrier Server 3 сканировать файлы, принадлежащие всем пользователям. Если вы выберете эту опцию и еще не вошли в систему как администратор сервера, вам немедленно потребуется ввести пароль администратора; если у вас нет этого пароля, флажок вернется в неотмеченное состояние. Если вы не отметите этот параметр, а VirusBarrier Server 3 обнаружит зараженный файл, принадлежащий другому пользователю или системе, предупреждение VirusBarrier Server 3 и окно Зоны карантина будут отображать значок перечеркнутого карандаша, означающий, что вам необходимо ввести имя пользователя и пароль администратора для выполнения любых действий с файлом.

- Сканирование электронной почты. VirusBarrier Server 3 сканирует входящие и исходящие сообщения электронной почты как на содержание, так и на любые вложения, которые они содержат, во время сканирования вручную. Вы не можете отключить эту функцию; флажок служит напоминанием о том, что VirusBarrier Server 3 будет проверять сообщения электронной почты.

- Сканировать iPhone, iPod touch и iPad указывает VirusBarrier Server 3 показывать все iPhone, iPod touch или iPad, подключенные к вашему серверу. Для сканирования этих устройств необходимо использовать клиентскую программу VirusBarrier X6, которая устанавливается вместе с серверным программным обеспечением.

В разделе Сканировать на можно указать, чтобы VirusBarrier Server 3 сканировал определенные типы файлов или приложений:

- Вредоносное ПО для Mac OS X : неактивен, поскольку всегда активен. VirusBarrier Server 3 всегда сканирует Mac OS X на наличие вредоносных программ.

Сюда входят все типы вредоносных программ, поражающих Mac OS X, например, макровирусы Word и Excel; другие категории — это типы вредоносных программ, которые не могут нанести вред Mac OS X.

Сюда входят все типы вредоносных программ, поражающих Mac OS X, например, макровирусы Word и Excel; другие категории — это типы вредоносных программ, которые не могут нанести вред Mac OS X. - Вредоносное ПО для Mac OS Classic : вредоносное ПО, которое влияет только на классическую Mac OS. Если вы или ваши пользователи все еще используете какие-либо приложения Mac OS Classic, вы можете проверить это; если нет, оставьте его неотмеченным.

- Вредоносное ПО для Windows : если этот флажок установлен, VirusBarrier Server 3 будет искать вирусы, поражающие Windows. Хотя эти файлы не могут повредить ваш сервер, они могут заразить компьютеры Windows в вашей сети и могут повлиять на вас, если вы используете Windows на своем компьютере Apple через такие программы, как Apple Boot Camp, VMware Fusion или Parallels Desktop. (Однако VirusBarrier Server 3 не сканирует виртуальные диски Windows.)

- Вредоносное ПО для Linux : если этот флажок установлен, VirusBarrier Server 3 будет сканировать на наличие вредоносных программ, влияющих на операционную систему Linux.

- Вредоносные сценарии : установка этого параметра указывает серверу VirusBarrier 3 сканировать вредоносные сценарии, такие как PHP, сценарии оболочки, JavaScript, Perl и т. д.

- Поврежденные ветки ресурсов : хотя этот тип поврежденных файлов не обязательно является вредоносным ПО, поврежденные ветки ресурсов — части определенных файлов — могут в определенных случаях вызывать сбой компьютеров Mac. Этот флажок может защитить ваш Mac от сбоев, вызванных поврежденным файлом этого типа.

Последний раздел позволяет указать VirusBarrier Server 3 искать два других типа вредоносного ПО:

- Хакерские инструменты — это вредоносные программы, которые не могут нанести прямой вред вашему Mac, но могут использоваться хакерами для атаки на другие компьютеры. Особенно полезно отметить эту опцию, если ваш сервер общедоступен.

- Кейлоггеры — это программы, которые записывают все ваши нажатия клавиш. Хотя некоторые такие программы могут быть вредоносными, другие могут быть установлены преднамеренно для наблюдения за пользователями компьютеров.

Если этот флажок установлен, отслеживаемые пользователи могут быть предупреждены о наличии такого программного обеспечения на их Mac.

Если этот флажок установлен, отслеживаемые пользователи могут быть предупреждены о наличии такого программного обеспечения на их Mac.

Параметры активного сканирования

На этой вкладке отображаются все активные в настоящее время сканирования, например те, которые заданы по расписанию, запущены после события, такого как подключение тома или обновление определений вирусов (см. выше), ручное сканирование выполняется локально с помощью VirusBarrier X6 , или сканирование командной строки выполняется локально или удаленно.

Если вы не видите выполняющееся сканирование, нажмите кнопку, чтобы обновить экран.

Если вы хотите остановить любое запущенное сканирование, выберите его и нажмите «Остановить сканирование». Это невозможно сделать для ручного сканирования.

Почтовый шлюз

На вкладке Почтовый шлюз можно управлять настройками сканирования сообщений электронной почты и вложений на наличие вирусов. Чтобы активировать почтовый шлюз, переместите переключатель Activate Mail Gateway support в положение ON . Помимо включения защиты почты, это деактивирует встроенное антивирусное решение.

Помимо включения защиты почты, это деактивирует встроенное антивирусное решение.

Почтовый шлюз вставляет сертификаты для входящей и исходящей почты. Элемент управления добавляет ко всем сообщениям заголовок X-SCANNED, в котором говорится, что они были просканированы «сканером Intego VirusBarrier Server 3 в $mydomain». Если VirusBarrier Server 3 обнаружит зараженное вложение и удалит его, сообщение электронной почты, содержащее это вложение, будет содержать текст «Вложение удалено Intego VirusBarrier Server 3 [имя вложения]».

Если вы не хотите автоматически восстанавливать файлы, VirusBarrier Server 3 может поместить их в карантинную зону. Когда файлы помещены в карантин, их нельзя открыть или прочитать, что гарантирует, что они не смогут заразить ваш сервер. Это полезно для администраторов, которые хотят проверить файлы перед запуском функций восстановления VirusBarrier Server 3.

Как упоминалось в разделе о параметрах сканирования, вы можете указать VirusBarrier Server 3 помещать вредоносные программы в зону карантина при их обнаружении. Затем вы можете проверить эти файлы и решить, что делать.

Затем вы можете проверить эти файлы и решить, что делать.

Чтобы воздействовать на любой из файлов, выберите один из них, а затем нажмите соответствующую кнопку в правом нижнем углу окна, чтобы:

- Удалить с диска , который удалит файл с вашего сервера.

- Считайте безопасным , который сообщает VirusBarrier Server 3, что вы считаете этот файл не зараженным, и добавляет этот файл в список доверенных файлов VirusBarrier Server 3. Это может произойти из-за ложных срабатываний. Однако будьте очень осторожны, когда нажимаете эту кнопку: делайте это только в том случае, если вы уверены, что файл в безопасности. В противном случае он может заразить весь ваш сервер.

Если вы отобразите зону карантина в режиме списка, в столбце Угроза будет указано, какими типами вредоносных программ заражены ваши файлы.

VirusBarrier Server 3 предлагает возможность добавления файлов, папок или томов в список доверенных файлов . VirusBarrier Server 3 будет считать эти файлы безопасными и не будет их сканировать. Это следует использовать только для файлов, которые уже были проверены VirusBarrier Server 3.

VirusBarrier Server 3 будет считать эти файлы безопасными и не будет их сканировать. Это следует использовать только для файлов, которые уже были проверены VirusBarrier Server 3.

Чтобы добавить файлы в список надежных файлов, щелкните маленькую + в левом нижнем углу экрана, введите учетные данные для доступа к рассматриваемому компьютеру, перейдите к элементу, который вы хотите добавить, затем нажмите кнопку Choose .

При добавлении папки или тома VirusBarrier Server 3 указывает доверять всем файлам, содержащимся в выбранном элементе, в том числе во всех подпапках, которые он содержит сейчас или может содержать в будущем.

Чтобы удалить элемент из доверенной зоны, щелкните его, чтобы выбрать, затем щелкните значок — кнопка.

У вас есть доступ к ряду средств защиты VirusBarrier Server 3 непосредственно из Finder с помощью контекстного меню, через программу VirusBarrier X6, которая устанавливается вместе с VirusBarrier Server 3. Удерживая нажатой клавишу Control или щелкните правой кнопкой мыши любой элемент — файл, папку или громкости — и откроется контекстное меню. В Mac OS X 10.6 («Снежный барс») эти пункты меню сгруппированы в нижней части контекстного меню; однако, если у вас достаточно таких элементов, вы найдете пункт меню «Службы», а элементы меню VirusBarrier Server 3 будут находиться в подменю «Службы». В Mac OS X 10.5 («Leopard») меню VirusBarrier Server 3 отображается в меню «Дополнительно».

Удерживая нажатой клавишу Control или щелкните правой кнопкой мыши любой элемент — файл, папку или громкости — и откроется контекстное меню. В Mac OS X 10.6 («Снежный барс») эти пункты меню сгруппированы в нижней части контекстного меню; однако, если у вас достаточно таких элементов, вы найдете пункт меню «Службы», а элементы меню VirusBarrier Server 3 будут находиться в подменю «Службы». В Mac OS X 10.5 («Leopard») меню VirusBarrier Server 3 отображается в меню «Дополнительно».

Контекстное меню позволяет сделать следующее:

- Сканировать выбранный элемент (и исправить его, если позволяют настройки).

- Отправьте копию элемента в Intego, выбрав «Отправить подозрительный файл в Intego». Это особенно полезно, если у вас есть файлы, которые, как вы подозреваете, заражены новыми или неизвестными вирусами. Если вы выберете этот вариант, специалисты Intego по вирусам могут изучить файл и при необходимости создать определения вирусов, которые вам и другим пользователям понадобятся для защиты их систем.

(При быстром сканировании сканируются только те расположения, где обычно устанавливаются вредоносные программы. Сканируемые файлы и папки могут меняться по мере появления новых вредоносных программ, а сканируемые расположения могут отличаться в новых версиях определений вирусов VirusBarrier X6.)

(При быстром сканировании сканируются только те расположения, где обычно устанавливаются вредоносные программы. Сканируемые файлы и папки могут меняться по мере появления новых вредоносных программ, а сканируемые расположения могут отличаться в новых версиях определений вирусов VirusBarrier X6.) Для этого нажмите кнопку + справа от пункта расписания: под ним появится другой пункт расписания. Внесите необходимые изменения в этот элемент расписания. Таким образом вы можете добавить столько элементов расписания, сколько захотите; чтобы удалить один из них, нажмите кнопку — рядом с ним.

Для этого нажмите кнопку + справа от пункта расписания: под ним появится другой пункт расписания. Внесите необходимые изменения в этот элемент расписания. Таким образом вы можете добавить столько элементов расписания, сколько захотите; чтобы удалить один из них, нажмите кнопку — рядом с ним.

Поэтому, если вы хотите, чтобы эти сканирования выполнялись быстрее, вам следует выбрать 9.0127 Нормальный или Высокий ; если вас не волнует, сколько времени они займут, или вы хотите, чтобы ваш сервер имел больший приоритет, выберите Low .

Поэтому, если вы хотите, чтобы эти сканирования выполнялись быстрее, вам следует выбрать 9.0127 Нормальный или Высокий ; если вас не волнует, сколько времени они займут, или вы хотите, чтобы ваш сервер имел больший приоритет, выберите Low .

Сюда входят все типы вредоносных программ, поражающих Mac OS X, например, макровирусы Word и Excel; другие категории — это типы вредоносных программ, которые не могут нанести вред Mac OS X.

Сюда входят все типы вредоносных программ, поражающих Mac OS X, например, макровирусы Word и Excel; другие категории — это типы вредоносных программ, которые не могут нанести вред Mac OS X.

Если этот флажок установлен, отслеживаемые пользователи могут быть предупреждены о наличии такого программного обеспечения на их Mac.

Если этот флажок установлен, отслеживаемые пользователи могут быть предупреждены о наличии такого программного обеспечения на их Mac.