Содержание

Вирусы в Discord и как от них защититься

За шесть лет с момента запуска чат- и VOIP-сервиса Discord он стал популярным инструментом для создания сообществ по интересам, особенно среди геймеров. Но, как и любую другую платформу с пользовательским контентом, Discord можно использовать для вредоносной активности. Широкие возможности кастомизации Discord также позволяют атаковать обычных пользователей как внутри чат-сервера, так и за его пределами. В недавних исследованиях безопасности Discord раскрыто сразу несколько сценариев кибератак, связанных с чат-сервисом. Давайте разберемся, какие из них могут быть по-настоящему опасны для пользователей — и как от них можно защититься.

Распространение вирусов через Discord

Начнем с самой очевидной угрозы: через Discord распространяются вредоносные файлы. В свежем исследовании было выявлено несколько десятков типов зловредов. Очевидной угрозой это является просто потому, что каждый загружаемый в Discord файл получает постоянный URL вот такого вида:

cdn. discordapp.com/attachments/{идентификатор канала}/{идентификатор самого файла}/{имя файла}

discordapp.com/attachments/{идентификатор канала}/{идентификатор самого файла}/{имя файла}

В большинстве случаев файл может свободно скачать любой обладатель этой ссылки. Естественно, злоумышленники пытаются этим воспользоваться.

Исследование описывает практический пример атаки: поддельный сайт, предлагающий скачать клиент для веб-конференций Zoom. Дизайн сайта копирует оригинал, а сам вредоносный файл как раз загружен на сервер Discord. Так злоумышленники пытаются избежать ограничений по загрузке файлов из сомнительных источников. Ставка делается на то, что серверы популярного приложения, которым пользуются миллионы людей, с меньшей вероятностью будут заблокированы защитными решениями.

Насколько данный вредоносный «лайфхак» очевиден, настолько же понятны и средства борьбы с ними. Качественные защитные решения не определяют опасность файла только по тому, откуда он загружается. Решения «Лаборатории Касперского» сначала определят вредоносную функциональность при первой же попытке загрузки файла, а затем через облачную систему безопасности сообщат всем остальным пользователям, что такой файл лучше не загружать.

Неправомерное использование — проблема всех сервисов, позволяющих загружать пользовательский контент. На бесплатных хостингах создают фишинговые страницы, через обменники файлов распространяют троянов, шлют спам через службы заполнения форм и так далее. Владельцы большинства таких платформ с переменным успехом борются с вредоносным использованием.

Разработчикам Discord явно стоит перенять какие-то базовые средства защиты пользователей. Например, не обязательно делать файлы, используемые внутри конкретного чат-сервера, доступными всему миру. Также наверняка стоит проверять и автоматически блокировать известное вредоносное ПО. В любом случае это наименее экзотическая проблема Discord, бороться с которой можно так же, как с любым другим методом распространения зловредов. Но есть и более специфические угрозы.

Зловредные боты

Другое свежее исследование показывает, как легко эксплуатировать систему ботов в Discord. Бот так или иначе расширяет функциональность чат-сервера. Возможности кастомизации собственных чатов в Discord — широчайшие, что позволяет их использовать во вредоносных целях. Один из примеров такого зловреда был недавно опубликован (и достаточно оперативно удален) на Github: пользуясь преимущественно возможностями программного интерфейса Discord, автор смог выполнить произвольный код на компьютере пользователя. Выглядеть это может примерно так:

Возможности кастомизации собственных чатов в Discord — широчайшие, что позволяет их использовать во вредоносных целях. Один из примеров такого зловреда был недавно опубликован (и достаточно оперативно удален) на Github: пользуясь преимущественно возможностями программного интерфейса Discord, автор смог выполнить произвольный код на компьютере пользователя. Выглядеть это может примерно так:

Демонстрация запуска вредоносным чат-ботом произвольной программы на компьютере пользователя после получения команды через чат в Discord. Источник

В одном из вариантов атаки вредоносный код в том числе умеет перезапускаться после перезагрузки компьютера, используя для этого установленный на компьютере клиент Discord. Такую заразу можно запросто подцепить после установки бота из сомнительного источника.

Авторы этого исследования также рассмотрели и другой сценарий вредоносного применения Discord, в котором даже не важно, установлен у пользователя клиент Discord или нет. В этом сценарии вредоносная программа использует чат-сервис для коммуникации. Благодаря открытому API, простой регистрации и шифрованию данных, на базе Discord достаточно легко и удобно организовать передачу бэкдором организатору атаки данных о зараженной системе и получение в ответ команд на выполнение кода, загрузку других вредоносных модулей и так далее.

Благодаря открытому API, простой регистрации и шифрованию данных, на базе Discord достаточно легко и удобно организовать передачу бэкдором организатору атаки данных о зараженной системе и получение в ответ команд на выполнение кода, загрузку других вредоносных модулей и так далее.

Подобный сценарий выглядит достаточно опасным, так как значительно упрощает работу злоумышленников: им не надо создавать собственный интерфейс коммуникации с зараженными компьютерами, достаточно воспользоваться готовым решением. Заодно несколько усложняется обнаружение подобной вредоносной активности: «снаружи» коммуникация бэкдора с его оператором выглядит как обычная активность пользователя в популярном чате.

Защита для геймеров

Хотя приведенные выше примеры угроз опасны для всех пользователей Discord, выводы нужно сделать прежде всего тем, кто активно использует Discord как надстройку для компьютерных игр — для общения голосом и текстом, стриминга, сбора геймерской статистики и так далее. Поскольку этот вариант использования Discord предполагает серьезную кастомизацию, есть риск найти и установить какое-нибудь зловредное расширение.

Поскольку этот вариант использования Discord предполагает серьезную кастомизацию, есть риск найти и установить какое-нибудь зловредное расширение.

Дополнительную опасность представляет расслабленная атмосфера «тут все свои», которая повышает эффективность социальной инженерии: легко поддаться на уловки злоумышленников, когда ты вроде бы находишься в чатике лучших друзей. Мы рекомендуем соблюдать в Discord такую же цифровую гигиену, как в «обычном» вебе: не кликать на подозрительные ссылки, не скачивать непонятные файлы, проверять слишком вкусные, чтобы оказаться правдой, предложения, не передавать личную информацию и уж тем более — номера кредитных карт.

Что касается разобранных выше троянов и бэкдоров, как прямо связанных с Discord, так и просто распространяемых через него, то они принципиально не отличаются от другого вредоносного ПО. Для эффективной защиты от них достаточно использовать надежный антивирус, не выключать его во время игр и внимательно относиться к его рекомендациям. И особенно — при установке любого софта, включая добавление ботов в чат-сервер.

И особенно — при установке любого софта, включая добавление ботов в чат-сервер.

О производительности можно не переживать: например, наши защитные решения имеют специальный игровой режим, который сводит к минимуму потребление ресурсов компьютера без существенного ущерба для качества защиты.

Фишинг в LinkedIn

Рассматриваем примеры фишинговых писем от имени LinkedIn и разбираемся, как не попасться на удочку.

Советы

Футбольные киберугрозы

Как посмотреть чемпионат мира по футболу и не стать жертвой мошенников.

Фальшивые финансовые регуляторы

В электронных письмах мошенники притворяются представителями государственных органов, чтобы выманить у пользователей их личные данные и деньги.

Подпишитесь на нашу еженедельную рассылку

- Email*

- *

- Я согласен(а) предоставить мой адрес электронной почты АО “Лаборатория Касперского“, чтобы получать уведомления о новых публикациях на сайте.

Я могу отозвать свое согласие в любое время, нажав на кнопку “отписаться” в конце любого из писем, отправленных мне по вышеуказанным причинам.

Я могу отозвать свое согласие в любое время, нажав на кнопку “отписаться” в конце любого из писем, отправленных мне по вышеуказанным причинам.

- Я согласен(а) предоставить мой адрес электронной почты АО “Лаборатория Касперского“, чтобы получать уведомления о новых публикациях на сайте.

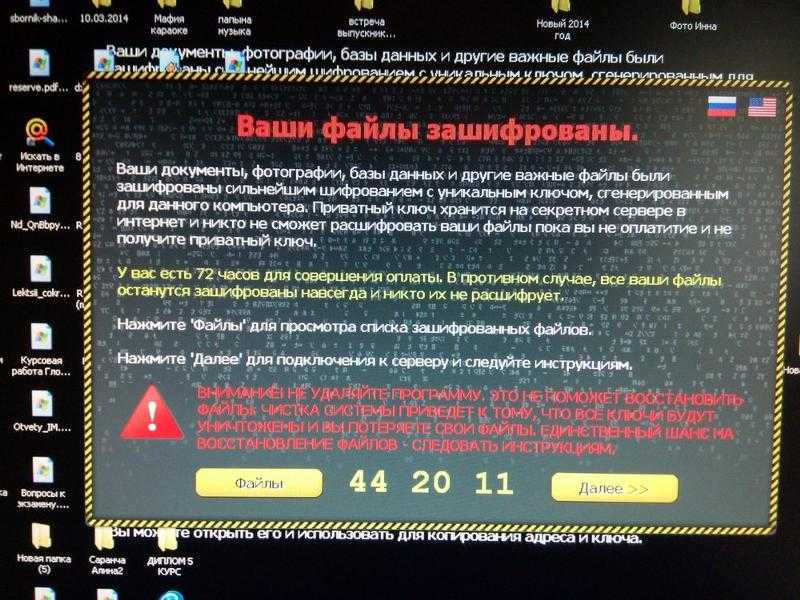

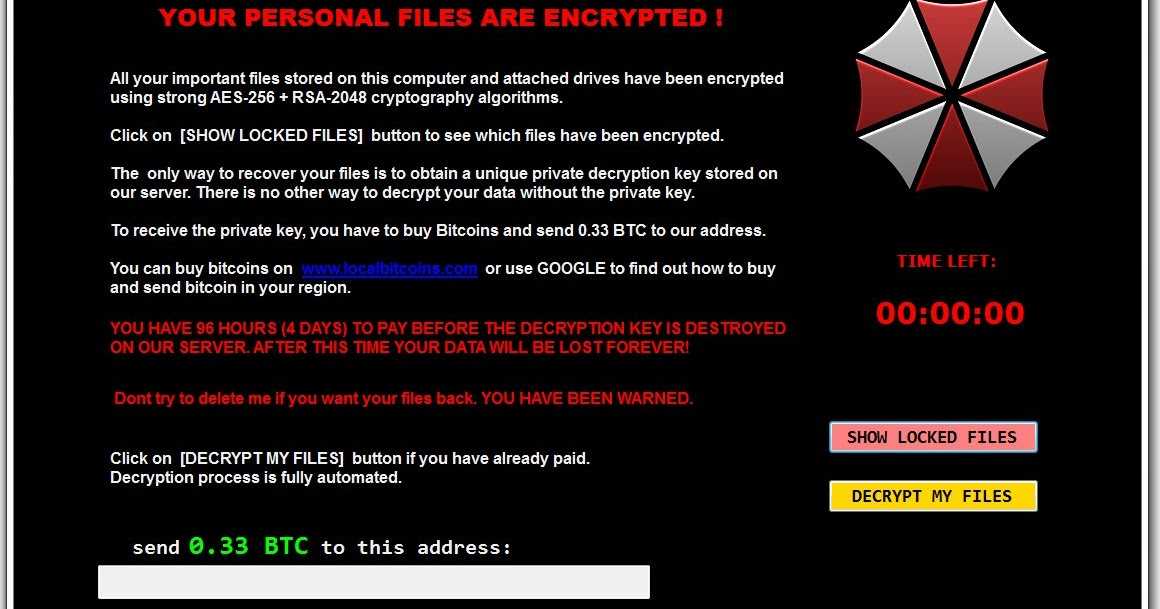

Вирусы-шифровальщики или вирусы-вымогатели

Что такое вирус-шифровальщик

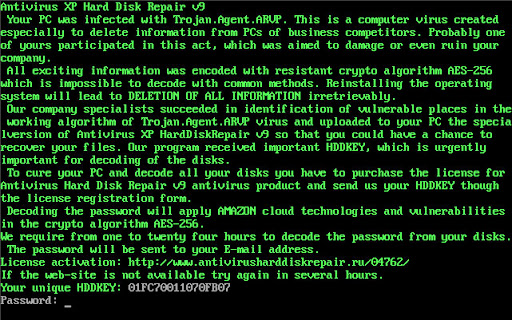

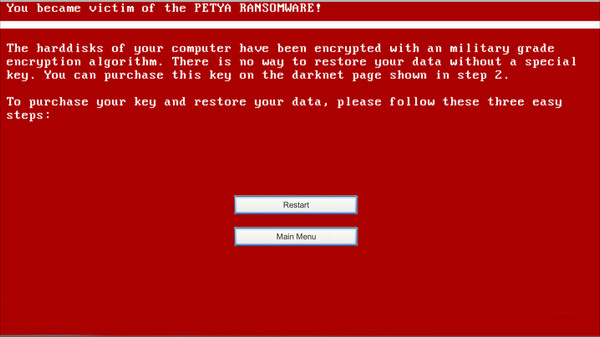

Вирус-шифровальщик, он же вирус-вымогатель — это программа, которая зашифровывает всю информацию на Вашем компьютере или сервере. Главная цель хакеров-создателей таких программ — получить от владельцев зараженных компьютеров выкуп за расшифровку информации.

Зараженные компьютеры обычно демонстрируют почтовый адрес, через который можно связаться со злоумышленниками, которые за выкуп пришлют (а может быть, и не пришлют) дешифратор. Деньги обычно требуют в криптовалюте, например, в биткоинах. Сумма выкупа может быть различной. В практике БелАдминГрупп встречались суммы выкупа в размере от $300 до $5 000 в криптовалютном эквиваленте. Примечательно, что все “плохие парни”, с которыми мы имели дело, легко вели с нами переписку на русском языке!

Сумма выкупа может быть различной. В практике БелАдминГрупп встречались суммы выкупа в размере от $300 до $5 000 в криптовалютном эквиваленте. Примечательно, что все “плохие парни”, с которыми мы имели дело, легко вели с нами переписку на русском языке!

Как вирус-шифровальщик попадает на Ваш компьютер или сервер?

Обычно это происходит двумя основными способами.

1. Автоматическое заражение вашего компьютера через запуск исполняемого файла. Этот способ работает за счет доверчивости людей их и пренебрежения правилами безопасности. Пример — вам на почту приходит письмо от знакомой вам лично или известной в вашем регионе компании, с вложенным файлом вроде коммерческого предложения, информирования о проверке, акта сверки и т.п. Письма могут быть даже от имени налоговой инспекции. Одному из клиентов БелАдминГрупп вирус прислали от имени БелПочты!

Суть этого способа — доставить на ваш компьютер замаскированный файл с вирусом и заставить вас его открыть. Чаще всего операционная система и антивирусные программы предупреждают, что этот файл может быть опасен. Но, как правило, люди игнорируют подобные сообщения, ведь посмотреть акт сверки от БелПочты кажется намного более важным.

Чаще всего операционная система и антивирусные программы предупреждают, что этот файл может быть опасен. Но, как правило, люди игнорируют подобные сообщения, ведь посмотреть акт сверки от БелПочты кажется намного более важным.

2. Заражение путем проникновения на ваш сервер. В 99% случаев хакеры проникают на серверы через неправильно или небрежно настроенный удаленный доступ. В нашей практике это всегда происходило через приложение “Удаленный рабочий стол” (Remote Desktop Protocol, RDP) и порт 3389.

Поэтому если вы в данный момент находитесь за компьютером, то рекомендуем прямо сейчас на сайте 2ip.ru найти ссылку «Проверка порта» и проверить там состояние порта 3389. Если вам ответят, что «Порт закрыт», радуйтесь — вы “в домике”. Но, к сожалению, это не точно. Возможна ситуация, когда ваш сисадмин решил изменить порт для доступа к “Удаленному рабочему столу”. Лучше выяснить у него, закрыт ли порт доступа к RDP.

Если же вы увидите сообщение «Порт открыт», это значит, что в вашей компьютерной безопасности здоровенная дыра, и вам остается только ждать, когда к вам наведаются хакеры. Нужно как можно скорее закрыть порт и организовать VPN-туннель. Спросите вашего сисадмина — он знает, как это сделать. А если не знает — звоните нам.

Нужно как можно скорее закрыть порт и организовать VPN-туннель. Спросите вашего сисадмина — он знает, как это сделать. А если не знает — звоните нам.

Что делает вирус-шифровальщик?

В случае, если на ваш компьютер проник вирус-шифровальщик, он просто начинает шифровать все, что видит. Причем он может делать это открыто, полностью заняв всю мощность процессора и весь объем памяти, потому что сам процесс шифрования очень ресурсоемкий. А может делать это более “элегантно”, шифруя не все подряд, а по несколько файлов из каждой папки, причем делать это скрыто, незаметно, чтобы пользователь его как можно дольше не замечал. Если вирус доберется, к примеру, до файловой базы данных 1С и зашифрует там некоторые файлы, то перестанет работать вся программа.

Удаленное проникновение хакера на ваш сервер еще более опасно. Хакер видит, что нужно шифровать в первую очередь, он постарается найти и другие сервера в вашей рабочей сети. А самое опасное, что хакер не только зашифрует данные, он еще и безвозвратно удалит все резервные копии ваших баз данных, до которых доберется. В практике БелАдминГрупп были случаи, когда хакеры сумели зашифровать все резервные копии программы 1С одной из компаний. Не помогло и распределение копий по нескольким серверам — хакеры нашли их все и зашифровали.

В практике БелАдминГрупп были случаи, когда хакеры сумели зашифровать все резервные копии программы 1С одной из компаний. Не помогло и распределение копий по нескольким серверам — хакеры нашли их все и зашифровали.

Что делать, если вирус-шифровальщик попал на мой компьютер?

Если вы открыли подозрительный файл из непонятного письма и заметили, что после этого компьютер резко начал “тормозить”, стали пропадать файлы и иконки, или наоборот, стали беспричинно появляться странные иконки и файлы с незнакомыми расширениями — немедленно выключайте компьютер. Причем если он не хочет выключаться или делает это медленно — просто выдерните шнур питания из розетки, хуже не будет. Как вариант, нажмите на кнопку включения питания и держите 5 секунд — компьютер должен отключиться.

Пока компьютер выключен, шифровальщик не работает. Срочно звоните своему сисадмину, чтобы он спас хотя бы ту информацию, которую вирус не успел зашифровать. К сожалению, полной гарантии спасения зашифрованной информации никто дать не может.

В том случае, если хакеры побывали на вашем сервере, все может быть намного хуже. Обычно взломы серверов происходят ночью или в выходные — чтобы у хакеров было достаточно времени для полной зашифровки серверов. В этом случае вероятность спасения хотя бы части важной информации почти нулевая, хотя кое-что все-таки можно предпринять.

Например, можно обратиться в антивирусные компании DrWeb или Kaspersky. Как правило, они попросят прислать им файл, который у вас есть и в незашифрованном, и в зашифрованном виде — это нужно для определения типа вируса и алгоритма шифрования. Однако в практике БелАдминГрупп не было ни одного случая, чтобы DrWeb или Kaspersky помогли расшифровать пораженные файлы. Дело в том, что алгоритмы шифрования постоянно меняются, а процесс расшифровки очень сложен и трудоемок.

Еще один вариант — обратиться к специалистам, которые восстанавливают данные с жестких дисков. Возможно, резервные копии ваших баз данных были не слишком качественно удалены хакерами, и их можно восстановить. Но нашим клиентам еще ни разу так не повезло.

Но нашим клиентам еще ни разу так не повезло.

Ну и наконец — можно узнать у хакеров, сколько они хотят за дешифратор. Может быть, размер выкупа будет приемлемым. Обычно антивирусные компании рекомендуют не платить выкуп, чтобы не провоцировать хакеров на новые заражения. Мы не призываем к сотрудничеству со злоумышленниками. Однако для большинства владельцев зараженных компьютеров уплата выкупа — единственно возможный путь возврата своей информации. Исходя из нашего опыта, получение дешифратора после уплаты выкупа занимает от 2 до 7 дней. Случаев, когда после уплаты выкупа дешифратор не присылали, в нашей практике еще не было.

Самое важное — как защититься от вирусов-шифровальщиков

От вредоносных файлов лучше всего защищает обычная бдительность. Проверяйте, что за письма вам приходят, и стоит ли открывать приложенные к ним файлы. В администрации БелАдминГрупп практикуется следующий очень простой, зато действенный метод защиты от вирусов-вымогателей. Если есть сомнения по поводу письма, но открыть его все же необходимо — письмо открывается и просматривается не на компьютере, а на смартфоне.

Если есть сомнения по поводу письма, но открыть его все же необходимо — письмо открывается и просматривается не на компьютере, а на смартфоне.

Суть этого метода — в наличии разных операционных систем (ОС) на компьютере и смартфоне. Вирусы-шифровальщики для Windows не будут работать на мобильных ОС. Если же все-таки вирус зашифрует содержимое вашего смартфона — его перепрошивка или даже покупка нового обойдутся гораздо дешевле, чем уплата выкупа хакерам.

Что касается проникновения хакеров на сервера, защиту от них могут обеспечить две вещи.

- Настройка безопасного удаленного доступа к вашим серверам — используйте протоколы VPN вместо RDP и проверяйте закрытость вашего порта 3389.

- Создание резервных копий ваших баз данных, недоступных для проникновения через сеть. Например, каждый день делайте резервную копию и записывайте ее на флэшку или в облако. НО! Обращаем ваше внимание, что популярные облачные сервисы Google и Яндекс работают по принципу сетевой папки.

Если вирусы или хакеры зашифровали данные на вашем компьютере, синхронизация с папками Google и Яндекс приведет к тому, что туда также будут записаны зашифрованные данные. БелАдминГрупп для хранения резервных копий баз данных клиентов использует облачные сервисы MicroSoft, которые защищены от удаления и несанкционированной перезаписи резервных копий.

Если вирусы или хакеры зашифровали данные на вашем компьютере, синхронизация с папками Google и Яндекс приведет к тому, что туда также будут записаны зашифрованные данные. БелАдминГрупп для хранения резервных копий баз данных клиентов использует облачные сервисы MicroSoft, которые защищены от удаления и несанкционированной перезаписи резервных копий.

Защита вашего сервера от вирусов и вредоносных программ с помощью Intego VirusBarrier Server 3

- Сканирование в реальном времени

- Запуск сканирования по расписанию

- Параметры сканирования

- Карантинная зона

- Доверенные файлы

- Контекстное меню сервера VirusBarrier 3

- Перейти к основному содержанию

Защита от вредоносных программ VirusBarrier Server 3 работает несколькими способами. Его сканер в реальном времени постоянно наблюдает за вашим сервером, защищая его и содержащиеся на нем файлы от вирусов и вредоносных программ. Сканер в реальном времени обеспечивает постоянную защиту вашего сервера, сканируя каждый файл, который создается, копируется, изменяется или сохраняется. Однако он не сканирует другие файлы. Вот почему мы рекомендуем вам выполнять полную проверку всех ваших файлов при установке VirusBarrier Server 3 и после каждого обновления определений вирусов программы.

Сканер в реальном времени обеспечивает постоянную защиту вашего сервера, сканируя каждый файл, который создается, копируется, изменяется или сохраняется. Однако он не сканирует другие файлы. Вот почему мы рекомендуем вам выполнять полную проверку всех ваших файлов при установке VirusBarrier Server 3 и после каждого обновления определений вирусов программы.

Сканер реального времени VirusBarrier Server 3 сканирует ваш сервер при каждом изменении его содержимого. Сканирование происходит мгновенно, поэтому вам никогда не придется беспокоиться о своей защите.

Чтобы включить сканер реального времени, выполните одно из следующих действий:

Щелкните вкладку Параметры сканирования в окне браузера, затем щелкните вкладку Сканер реального времени . В появившейся панели переместите переключатель сканера реального времени из положения «Выкл.» в положение «Вкл.».

Если вы находитесь на сервере, вы можете выбрать меню Intego в строке меню, затем выберите VirusBarrier Server 3 > Сканер реального времени .

VirusBarrier Server 3 также можно настроить на автоматический запуск в заранее установленное время. Для этого щелкните вкладку Schedules в окне браузера. Появится панель Расписания. Есть три раздела: Дисплей , События и Расписания .

В разделе Показать есть только один флажок: Показать запланированные проверки в диспетчере задач . Когда этот флажок установлен, вы увидите небольшое окно, которое появляется каждый раз, когда ваш сервер выполняет запланированное сканирование; если флажок не установлен, такие проверки будут выполняться без уведомления (если не будет обнаружен вирус).

- Раздел Events позволяет настроить VirusBarrier Server 3 на автоматический запуск сканирования, восстановление или бездействие при возникновении определенных событий.

В разделе Расписание можно указать, когда VirusBarrier Server 3 будет выполнять автоматическое сканирование.

Под этими настройками находится селектор расписания, где вы можете указать, какую папку следует проверять и когда.

- Первое всплывающее меню позволяет выбрать, хотите ли вы Сканировать , Быстрое сканирование или Восстановить выбранные файлы в запланированное время. Если вы выберете Быстрое сканирование , вы не сможете выбрать определенные папки для сканирования; второе меню исчезнет. (При быстром сканировании сканируются только те расположения, где обычно устанавливаются вредоносные программы. Сканируемые файлы и папки могут меняться по мере появления новых вредоносных программ, а сканируемые расположения могут отличаться в новых версиях определений вирусов VirusBarrier X6.)

- Во втором всплывающем меню перечислены области, которые вы, скорее всего, захотите просканировать. Выбор по умолчанию, Компьютер , указывает VirusBarrier Server 3 сканировать все папки на наличие всех пользователей на вашем сервере.

- Третье всплывающее меню позволяет выбрать, хотите ли вы выполнять операцию ежедневно , еженедельно или ежемесячно .

Если вы выберете ежедневно , вы сможете выбрать время, которое вы предпочитаете; выберите еженедельно , вы также выберете предпочитаемый день; выберите ежемесячно , вы выберете, какой день месяца.

Если вы выберете ежедневно , вы сможете выбрать время, которое вы предпочитаете; выберите еженедельно , вы также выберете предпочитаемый день; выберите ежемесячно , вы выберете, какой день месяца.

Вы можете создавать составные расписания, например, для сканирования папки «Пользователи» каждую ночь и всего сервера раз в неделю. Для этого нажмите кнопку + справа от пункта расписания: под ним появится другой пункт расписания. Внесите необходимые изменения в этот элемент расписания. Таким образом вы можете добавить столько элементов расписания, сколько захотите; чтобы удалить один из них, нажмите кнопку — рядом с ним.

Порядок элементов расписания не важен; если вы запланировали одновременное выполнение двух сканирований, они будут выполняться одновременно.

Первое событие, При монтировании томов: , запускается всякий раз, когда вы монтируете новое устройство хранения, будь то локальное (например, жесткий диск) или удаленное (например, сетевой диск). Если Флажок За исключением томов только для чтения установлен, VirusBarrier Server 3 будет выполнять действие только над теми томами, где он может изменить сканируемый диск (например, восстановить зараженный файл на диске).

Если Флажок За исключением томов только для чтения установлен, VirusBarrier Server 3 будет выполнять действие только над теми томами, где он может изменить сканируемый диск (например, восстановить зараженный файл на диске).

Второе событие, После обновления описаний вирусов: , позволяет указать VirusBarrier Server 3, что делать после того, как программа загрузит и установит новые определения вирусов и фильтры угроз. Они регулярно обновляются, особенно когда обнаруживаются новые вредоносные программы, чтобы обеспечить защиту от этой угрозы. Таким образом, вы должны выполнить новое сканирование в это время, чтобы проверить наличие нового вредоносного ПО, либо вручную, либо (установив этот флажок) автоматически.

Чтобы отключить все ожидающие расписания, снимите флажок с кнопки Включить расписания .

VirusBarrier Server 3 дает вам несколько вариантов, чтобы сообщить программе, как она должна сканировать ваш сервер, какие типы файлов она должна сканировать и какие типы вредоносных программ она должна искать. Чтобы получить доступ к этим настройкам, щелкните значок Scan Settings 9.0032 таб. На этой панели выбрана вкладка Сканер реального времени .

Чтобы получить доступ к этим настройкам, щелкните значок Scan Settings 9.0032 таб. На этой панели выбрана вкладка Сканер реального времени .

Панель «Параметры сканирования» содержит пять вкладок:

- Сканер в реальном времени , которая управляет тем, как VirusBarrier Server 3 выполняет сканирование в фоновом режиме;

- Archives , который сообщает VirusBarrier Server 3, следует ли сканировать архивы и какие типы архивов сканировать;

- Расширенный , который предоставляет дополнительные настройки сканирования;

- Активное сканирование , который дает информацию о выполняемых в данный момент сканированиях;

- Mail Gateway , в котором содержится дополнительная информация о защите электронной почты, которую обеспечивает VirusBarrier Server 3.

Настройки сканера в реальном времени

При нормальной работе вам не нужно отключать сканер в реальном времени; это полезно только для устранения неполадок, когда у вас есть проблема, или для ускорения передачи файлов, которые, как вы знаете, безопасны. Вы можете отключить сканер в реальном времени, переместив переключатель в положение 9.0031 OFF или в меню Intego, выбрав VirusBarrier Server 3 > Сканер в реальном времени .

Вы можете отключить сканер в реальном времени, переместив переключатель в положение 9.0031 OFF или в меню Intego, выбрав VirusBarrier Server 3 > Сканер в реальном времени .

При обнаружении вредоносного ПО . Ваши варианты:

- Поместить в зону карантина : это гарантирует, что файл не может быть открыт или прочитан. Дополнительную информацию об использовании зоны карантина см. в разделе «Зона карантина» ниже.

- Восстановить : указывает серверу VirusBarrier 3 попытаться удалить вредоносное ПО. Если по какой-либо причине файл не может быть восстановлен, он будет помещен в карантинную зону.

Кроме того, вы можете выбрать, чтобы VirusBarrier Server 3 отправлял вам электронное письмо при обнаружении вируса. Чтобы настроить это, установите флажок Отправить электронное письмо , затем нажмите кнопку Настроить электронную почту… рядом с ним. Введите необходимую информацию для своей учетной записи электронной почты в открывшемся диалоговом окне Настройки почты .

Последний раздел вкладки настроек Сканера в реальном времени, Удалить маркер карантина после сканирования незараженных файлов указывает VirusBarrier Server 3 удалить диалоговое предупреждение Mac OS X, в котором вас спрашивают, уверены ли вы, что хотите открывать загруженные файлы.

Параметры архива

VirusBarrier Server 3 может просматривать несколько популярных типов архивов, сканируя не только сам файл архива, но и содержащиеся в нем файлы. Чтобы просмотреть эти настройки, щелкните вкладку Архивы .

По умолчанию VirusBarrier Server 3 сканирует все типы архивов, которые он понимает; тем не менее, вы можете выбрать сканирование только определенных типов архивов, сняв флажки с разных типов архивов в списке «Тип архива».

Параметр Тайм-аут архива по умолчанию позволяет указать VirusBarrier Server 3 остановить сканирование архивов, распаковка и сканирование которых занимает больше определенного времени. По умолчанию установлено значение 60 секунд. Однако все файлы, которые были распакованы до истечения этого тайм-аута, будут просканированы.

Однако все файлы, которые были распакованы до истечения этого тайм-аута, будут просканированы.

Расширенные настройки сканирования

На этой вкладке можно более подробно указать, как VirusBarrier Server 3 проверяет ваш сервер на наличие вредоносных программ. Возможные варианты:

Приоритет процессора и диска для операций сканирования. Вы можете выбрать Low , Normal или High во всплывающем меню. Этот параметр указывает VirusBarrier Server 3 настроить сканирование таким образом, чтобы другие приложения не замедлялись. Этот параметр влияет как на процессор (ЦП) для сканирования, так и на чтение ваших жестких дисков. Обратите внимание, что это также относится к сканированию, настроенному на автоматический запуск при подключении внешних дисков или после обновления фильтров VirusBarrier Server 3. Поэтому, если вы хотите, чтобы эти сканирования выполнялись быстрее, вам следует выбрать 9.0031 Нормальный или Высокий ; если вас не волнует, сколько времени они займут, или вы хотите, чтобы ваш сервер имел больший приоритет, выберите Low .

Параметр Пропускать тома Boot Camp указывает серверу VirusBarrier не сканировать тома Boot Camp во время сканирования.

На работу сканера по требованию влияют три параметра:

- Сканировать файлы, принадлежащие другим пользователям. позволяет VirusBarrier Server 3 сканировать файлы, принадлежащие всем пользователям. Если вы выберете эту опцию и еще не вошли в систему как администратор сервера, вам немедленно потребуется ввести пароль администратора; если у вас нет этого пароля, флажок вернется в неотмеченное состояние. Если вы не отметите этот параметр, а VirusBarrier Server 3 обнаружит зараженный файл, принадлежащий другому пользователю или системе, предупреждение VirusBarrier Server 3 и окно Зоны карантина будут отображать значок перечеркнутого карандаша, означающий, что вам необходимо ввести имя пользователя и пароль администратора для выполнения любых действий с файлом.

- Сканирование электронной почты. VirusBarrier Server 3 сканирует входящие и исходящие сообщения электронной почты как на содержание, так и на любые вложения, которые они содержат, во время сканирования вручную.

Вы не можете отключить эту функцию; флажок служит напоминанием о том, что VirusBarrier Server 3 будет проверять сообщения электронной почты.

Вы не можете отключить эту функцию; флажок служит напоминанием о том, что VirusBarrier Server 3 будет проверять сообщения электронной почты. - Сканировать iPhone, iPod touch и iPad указывает VirusBarrier Server 3 показывать все iPhone, iPod touch или iPad, подключенные к вашему серверу. Для сканирования этих устройств необходимо использовать клиентскую программу VirusBarrier X6, которая устанавливается вместе с серверным программным обеспечением.

В разделе Сканировать на можно указать, чтобы VirusBarrier Server 3 сканировал определенные типы файлов или приложений:

- Вредоносное ПО для Mac OS X : неактивен, поскольку всегда активен. VirusBarrier Server 3 всегда сканирует Mac OS X на наличие вредоносных программ. Сюда входят все типы вредоносных программ, поражающих Mac OS X, например, макровирусы Word и Excel; другие категории — это типы вредоносных программ, которые не могут нанести вред Mac OS X.

- Mac OS Classic вредоносное ПО : вредоносное ПО, которое влияет только на классическую Mac OS.

Если вы или ваши пользователи все еще используете какие-либо приложения Mac OS Classic, вы можете проверить это; если нет, оставьте его неотмеченным.

Если вы или ваши пользователи все еще используете какие-либо приложения Mac OS Classic, вы можете проверить это; если нет, оставьте его неотмеченным. - Вредоносное ПО для Windows : если этот флажок установлен, VirusBarrier Server 3 будет искать вирусы, поражающие Windows. Хотя эти файлы не могут повредить ваш сервер, они могут заразить компьютеры Windows в вашей сети и могут повлиять на вас, если вы используете Windows на своем компьютере Apple через такие программы, как Apple Boot Camp, VMware Fusion или Parallels Desktop. (Однако VirusBarrier Server 3 не сканирует виртуальные диски Windows.)

- Вредоносное ПО для Linux : если этот флажок установлен, VirusBarrier Server 3 будет сканировать на наличие вредоносных программ, влияющих на операционную систему Linux.

- Вредоносные скрипты : этот флажок указывает серверу VirusBarrier 3 сканировать на наличие вредоносных скриптов, таких как PHP, сценарии оболочки, JavaScript, Perl и т. д.

- Поврежденные ветки ресурсов : хотя этот тип поврежденных файлов не обязательно является вредоносным ПО, поврежденные ветки ресурсов — части определенных файлов — могут в определенных случаях вызывать сбой компьютеров Mac. Этот флажок может защитить ваш Mac от сбоев, вызванных поврежденным файлом этого типа.

Последний раздел позволяет указать VirusBarrier Server 3 искать два других типа вредоносного ПО:

- Хакерские инструменты — это вредоносные программы, которые не могут нанести прямой вред вашему Mac, но могут использоваться хакерами для атаки на другие компьютеры. Особенно полезно отметить эту опцию, если ваш сервер общедоступен.

- Кейлоггеры — это программы, которые записывают все ваши нажатия клавиш. Хотя некоторые такие программы могут быть вредоносными, другие могут быть установлены преднамеренно для наблюдения за пользователями компьютеров. Если этот флажок установлен, отслеживаемые пользователи могут быть предупреждены о наличии такого программного обеспечения на их Mac.

Параметры активного сканирования

На этой вкладке отображаются все активные в настоящее время сканирования, например те, которые заданы по расписанию, запущены после события, такого как подключение тома или обновление определений вирусов (см. выше), ручное сканирование выполняется локально с помощью VirusBarrier X6 , или сканирование командной строки выполняется локально или удаленно.

Если вы не видите выполняющееся сканирование, нажмите кнопку, чтобы обновить экран.

Если вы хотите остановить любое запущенное сканирование, выберите его и нажмите «Остановить сканирование». Это невозможно сделать для ручного сканирования.

Почтовый шлюз

На вкладке Почтовый шлюз можно управлять настройками сканирования сообщений электронной почты и вложений на наличие вирусов. Чтобы активировать почтовый шлюз, переместите переключатель Activate Mail Gateway support в положение ON . Помимо включения защиты почты, это деактивирует встроенное антивирусное решение.

Почтовый шлюз вставляет сертификаты для входящей и исходящей почты. Элемент управления добавляет ко всем сообщениям заголовок X-SCANNED, в котором говорится, что они были просканированы «сканером Intego VirusBarrier Server 3 в $mydomain». Если VirusBarrier Server 3 обнаружит зараженное вложение и удалит его, сообщение электронной почты, содержащее это вложение, будет содержать текст «Вложение удалено Intego VirusBarrier Server 3 [имя вложения]».

Если вы не хотите автоматически восстанавливать файлы, VirusBarrier Server 3 может поместить их в зону карантина. Когда файлы помещены в карантин, их нельзя открыть или прочитать, что гарантирует, что они не смогут заразить ваш сервер. Это полезно для администраторов, которые хотят проверить файлы перед запуском функций восстановления VirusBarrier Server 3.

Как упоминалось в разделе о параметрах сканирования, вы можете указать VirusBarrier Server 3 помещать вредоносные программы в зону карантина при их обнаружении. Затем вы можете проверить эти файлы и решить, что делать.

Затем вы можете проверить эти файлы и решить, что делать.

Чтобы воздействовать на любой из файлов, выберите один из них, а затем нажмите соответствующую кнопку в правом нижнем углу окна, чтобы:

- Удалить с диска , который удалит файл с вашего сервера.

- Считайте безопасным , который сообщает VirusBarrier Server 3, что вы считаете этот файл не зараженным, и добавляет этот файл в список доверенных файлов VirusBarrier Server 3. Это может произойти из-за ложных срабатываний. Однако будьте очень осторожны, когда нажимаете эту кнопку: делайте это только в том случае, если вы уверены, что файл в безопасности. В противном случае он может заразить весь ваш сервер.

Если вы отобразите зону карантина в режиме списка, в столбце Угроза будет указано, какими типами вредоносных программ заражены ваши файлы.

VirusBarrier Server 3 предлагает возможность добавления файлов, папок или томов в список доверенных файлов .![]() VirusBarrier Server 3 будет считать эти файлы безопасными и не будет их сканировать. Это следует использовать только для файлов, которые уже были проверены VirusBarrier Server 3.

VirusBarrier Server 3 будет считать эти файлы безопасными и не будет их сканировать. Это следует использовать только для файлов, которые уже были проверены VirusBarrier Server 3.

Чтобы добавить файлы в список надежных файлов, щелкните маленькую + в левом нижнем углу экрана, введите учетные данные для доступа к рассматриваемому компьютеру, перейдите к элементу, который вы хотите добавить, затем нажмите кнопку Choose .

Добавление папки или тома указывает серверу VirusBarrier 3 доверять всем файлам, содержащимся в выбранном элементе, в том числе во всех подпапках, которые он содержит сейчас или может содержать в будущем.

Чтобы удалить элемент из доверенной зоны, щелкните его, чтобы выбрать, затем нажмите кнопку 9Кнопка 0031 — .

У вас есть доступ к ряду средств защиты VirusBarrier Server 3 непосредственно из Finder с помощью контекстного меню, через программу VirusBarrier X6, которая устанавливается вместе с VirusBarrier Server 3. Удерживая нажатой клавишу Control или щелкните правой кнопкой мыши любой элемент — файл, папку или громкости — и откроется контекстное меню. В Mac OS X 10.6 («Снежный барс») эти пункты меню сгруппированы в нижней части контекстного меню; однако, если у вас достаточно таких элементов, вы найдете пункт меню «Службы», а элементы меню VirusBarrier Server 3 будут находиться в подменю «Службы». В Mac OS X 10.5 («Leopard») меню VirusBarrier Server 3 отображается в меню «Дополнительно».

Удерживая нажатой клавишу Control или щелкните правой кнопкой мыши любой элемент — файл, папку или громкости — и откроется контекстное меню. В Mac OS X 10.6 («Снежный барс») эти пункты меню сгруппированы в нижней части контекстного меню; однако, если у вас достаточно таких элементов, вы найдете пункт меню «Службы», а элементы меню VirusBarrier Server 3 будут находиться в подменю «Службы». В Mac OS X 10.5 («Leopard») меню VirusBarrier Server 3 отображается в меню «Дополнительно».

Контекстное меню позволяет сделать следующее:

- Просканировать выбранный элемент (и исправить его, если позволяют настройки).

- Отправьте копию элемента в Intego, выбрав «Отправить подозрительный файл в Intego». Это особенно полезно, если у вас есть файлы, которые, как вы подозреваете, заражены новыми или неизвестными вирусами. Если вы выберете этот вариант, специалисты Intego по вирусам могут изучить файл и при необходимости создать определения вирусов, которые вам и другим пользователям понадобятся для защиты их систем.

- Добавить элемент в список надежных файлов.

‹‹ Использование Intego VirusBarrier Server 3Защита вашего сервера от сетевых атак ››

Серверное антивирусное программное обеспечение — N-совместимое

Серверное антивирусное программное обеспечение — N-совместимое

N-способный N-центральный

Предотвращение и обнаружение вредоносных угроз на серверах ваших клиентов

Попробуйте бесплатно

Узнать больше

- Защита от угроз

- Поддержание контроля

- Повышение производительности

- Выйти за рамки антивируса

Защита серверов как от известных, так и от новых вредоносных программ

В связи с постоянным появлением новых киберугроз поставщикам MSP необходимо облачное антивирусное решение, которое поможет им защитить своих клиентов от новейших вредоносных программ и вирусов, как известных, так и неизвестных. Диспетчер безопасности, входящий в состав N‑able ™ N‑central ® , объединяет два антивирусных решения в одном мощном инструменте. N-able N-central работает на отмеченном наградами антивирусном ядре Bitdefender.

N-able N-central работает на отмеченном наградами антивирусном ядре Bitdefender.

Для известных угроз MSP могут использовать традиционное сканирование на основе сигнатур для выявления новейших вредоносных программ. Для неизвестных угроз N-able N-central включает сканирование на основе правил и поведенческое сканирование для выявления подозрительных действий, которые могут быть связаны с необнаруженным вредоносным ПО. Оба генерируют уведомления практически в реальном времени, поэтому ваш поставщик услуг MSP может реагировать быстрее.

Попробуйте бесплатно

Узнать больше

Обеспечьте полный контроль с помощью серверного антивирусного программного обеспечения, созданного для MSP

Не все облачные антивирусные решения одинаковы. Как загруженный MSP, вы несете ответственность за управление серверным антивирусом для всех серверов и конечных точек ваших клиентов на нескольких сайтах. Вам необходимо серверное антивирусное программное обеспечение, специально разработанное для MSP и помогающее вам поддерживать контроль в масштабе.

N-able N-central также помогает вам работать эффективно, не жертвуя контролем. Вы можете использовать правила автоматического развертывания, как стандартные, так и настраиваемые, чтобы легко установить антивирус на несколько конечных точек. N-central позволяет создавать профили для автоматизации таких задач, как антивирусные обновления, загрузка определений вирусов и расписание сканирования для определенных серверов. Благодаря этим функциям вы можете легко развертывать и настраивать, а также экономить время для других задач.

Попробуйте бесплатно

Узнать больше

Повышение производительности с помощью упрощенных проверок облачного антивирусного решения

Традиционное серверное антивирусное программное обеспечение выполняет различные типы сканирования на наличие вирусов, используя несколько различных перехватов системы. К сожалению, такой подход может значительно снизить производительность машины. Антивирусная защита сервера должна быть максимально ненавязчивой, чтобы ваши клиенты оставались продуктивными и довольными. Чтобы свести к минимуму использование дисков и процессоров и максимизировать производительность, MSP должны использовать облачное антивирусное решение.

Чтобы свести к минимуму использование дисков и процессоров и максимизировать производительность, MSP должны использовать облачное антивирусное решение.

N-able N-central — это легкое многопользовательское облачное решение, которое помогает вашим техническим специалистам безопасно управлять несколькими клиентами с помощью единого интуитивно понятного интерфейса. Используя возможности облака, вы получите доступ к более крупной базе данных угроз, которая обеспечивает более точную защиту от вирусов — без связанных с этим затрат и стресса, связанных с необходимостью размещать ее локально. Облачная архитектура также позволяет обновлять определения практически в реальном времени. С N‑able N‑central вам не придется выбирать между производительностью компьютера и превосходной антивирусной защитой сервера.

Попробуйте бесплатно

Узнать больше

Выйдите за рамки антивирусной защиты сервера с многоуровневым решением безопасности EDR

Серверное антивирусное программное обеспечение — это только один компонент полного стека безопасности, и вашим клиентам потребуется больше, чем просто антивирус для надежной защиты от угроз.

Я могу отозвать свое согласие в любое время, нажав на кнопку “отписаться” в конце любого из писем, отправленных мне по вышеуказанным причинам.

Я могу отозвать свое согласие в любое время, нажав на кнопку “отписаться” в конце любого из писем, отправленных мне по вышеуказанным причинам. Если вирусы или хакеры зашифровали данные на вашем компьютере, синхронизация с папками Google и Яндекс приведет к тому, что туда также будут записаны зашифрованные данные. БелАдминГрупп для хранения резервных копий баз данных клиентов использует облачные сервисы MicroSoft, которые защищены от удаления и несанкционированной перезаписи резервных копий.

Если вирусы или хакеры зашифровали данные на вашем компьютере, синхронизация с папками Google и Яндекс приведет к тому, что туда также будут записаны зашифрованные данные. БелАдминГрупп для хранения резервных копий баз данных клиентов использует облачные сервисы MicroSoft, которые защищены от удаления и несанкционированной перезаписи резервных копий.

Если вы выберете ежедневно , вы сможете выбрать время, которое вы предпочитаете; выберите еженедельно , вы также выберете предпочитаемый день; выберите ежемесячно , вы выберете, какой день месяца.

Если вы выберете ежедневно , вы сможете выбрать время, которое вы предпочитаете; выберите еженедельно , вы также выберете предпочитаемый день; выберите ежемесячно , вы выберете, какой день месяца.

Вы не можете отключить эту функцию; флажок служит напоминанием о том, что VirusBarrier Server 3 будет проверять сообщения электронной почты.

Вы не можете отключить эту функцию; флажок служит напоминанием о том, что VirusBarrier Server 3 будет проверять сообщения электронной почты. Если вы или ваши пользователи все еще используете какие-либо приложения Mac OS Classic, вы можете проверить это; если нет, оставьте его неотмеченным.

Если вы или ваши пользователи все еще используете какие-либо приложения Mac OS Classic, вы можете проверить это; если нет, оставьте его неотмеченным.