Содержание

Что такое спуфинг и как от него защититься

Что такое спуфинг?

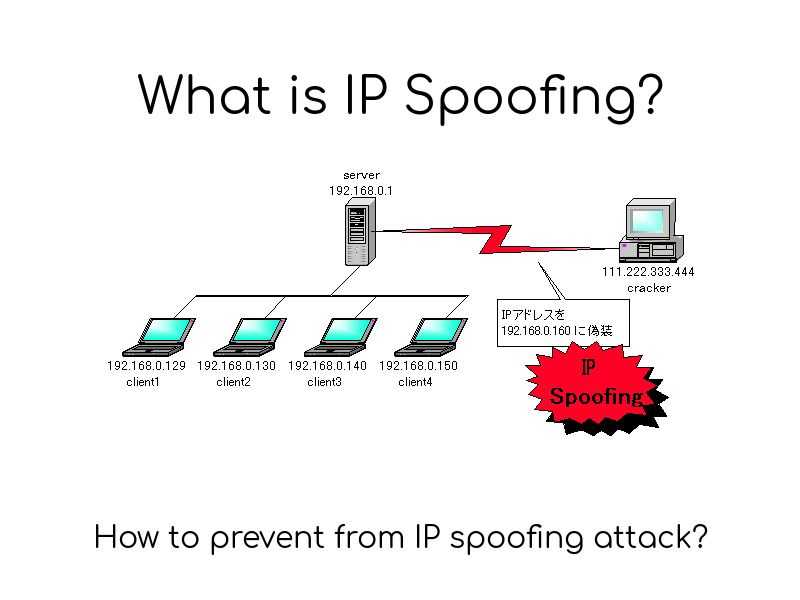

Тактикой выдачи себя за кого-то в целях получения доступа к конфиденциальным данным или банковским счетам успешно пользуются не только преступники в реальном мире, но и их коллеги по цеху в виртуальном пространстве. Данная практика носит название спуфинг — собирательная категория, включающая в себя понятия спуфинга IP адресов (отправка сообщений на компьютеры с использованием IP-адреса доверенного источника), email спуфинг (подделка заголовка писем для маскировки истинного отправителя) и DNS спуфинг (изменение настроек сервера DNS для переадресации доменного имени на IP адрес злоумышленников).

Как работает спуфинг?

Спуфинг — это технический прием выдачи себя за другое лицо, чтобы обмануть сеть или конкретного пользователя с целью вызвать доверие в надежность источника информации. К примеру, хакеры посредством email спуфинга могут ввести пользователя в заблуждение относительно подлинности отправителя и получить доступ к конфиденциальным данным. Или они могут попытаться применить технику спуфинга IP и DNS-запросов, чтобы обмануть сеть пользователя и переадресовать его на мошеннические сайты, маскирующиеся под настоящие, в результате чего компьютер пользователя будет заражен.

Или они могут попытаться применить технику спуфинга IP и DNS-запросов, чтобы обмануть сеть пользователя и переадресовать его на мошеннические сайты, маскирующиеся под настоящие, в результате чего компьютер пользователя будет заражен.

Как распознать спуфинг?

Наиболее просто распознать email-спуфинг вследствие того, что непосредственной мишенью является сам пользователь. Любое сообщение эл. почте, в котором от пользователя требуется личная информация, может быть попыткой спуфинга, в особенности, если запрашиваются учетные данные. Запомните, ни одна надежная частная или государственная организация не запрашивает персональные данные таким путем. Обратите внимание на адрес отправителя, чтобы убедиться в его легитимности. Тем не менее, пользователь практически никогда не узнает, что он стал жертвой IP или DNS-спуфинга, хотя привычка обращать пристальное внимание на детали и изменения привычного поведения сайта могут оказаться чрезвычайно полезны. Если сайт или его поведение вызывают малейшее сомнение, лучше отказаться от совершения запланированной операции, чтобы сохранить данные и финансовые средства в безопасности.

Как устранить спуфинг?

Спуфинг заключается в маскировке истинного источника, поэтому его не так просто «устранить». Обезопасить себя можно лишь следуя здравому смыслу и соблюдая базовые правила безопасной работы в сети, например, не при каких условиях не сообщая свои персональные данные по эл. почте, даже если репутация отправителя не вызывает сомнения.

Как предупредить спуфинг

- Не отвечайте на сообщения, в которых вас просят прислать свои персональные или учетные данные

- Внимательно проверяйте адрес отправителя

- Обращайте внимание на странности в поведении или отличия в деталях привычных вам сайтов

Обезопасьте себя от спуфинга

С одной стороны, защита от спуфинга может заключаться в следовании базовым принципам безопасной работы в Интернете. Однако вы можете сделать значительно больше в целях собственной безопасности. Прежде всего, вы можете доверить защиту своего ПК и хранимых на нем данных мощному антивирусному решению, например, одному из разрабатываемых компанией Avast, которые надежно защищают от мошеннических сайтов и блокируют вирусы, пытающиеся проникнуть в вашу сеть.

Что такое спуфинг?

Дата: 30.11.2021.

Автор: Владимир Безмалый.

Категории:

Блоги экспертов по информационной безопасности

Спуфинг — это вид киберпреступления, при котором злоумышленник имитирует известный контакт или организацию, чтобы обеспечить доверие жертвы. Некоторые атаки спуфинга нацелены на отдельных лиц, в то время как другие пытаются обмануть целые сети. Атаки с использованием спуфинга часто имеют целью получить доступ к конфиденциальной личной информации или обойти меры безопасности.

Атаки с использованием спуфинга электронной почты происходят, когда хакеры подделывают электронные письма так, что кажется, что они исходят от кого-то, кому вы доверяете. Атаки с использованием спуфинга SMS и идентификатора вызывающего абонента маскируются за телефонными номерами, принадлежащими другим людям или группам.

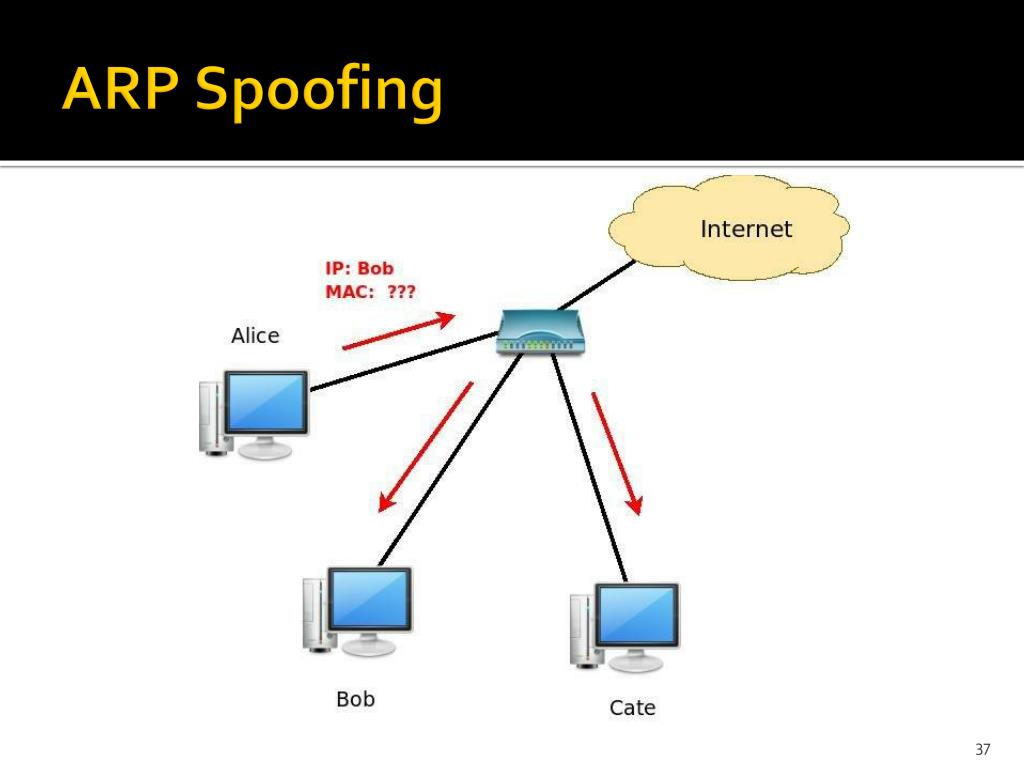

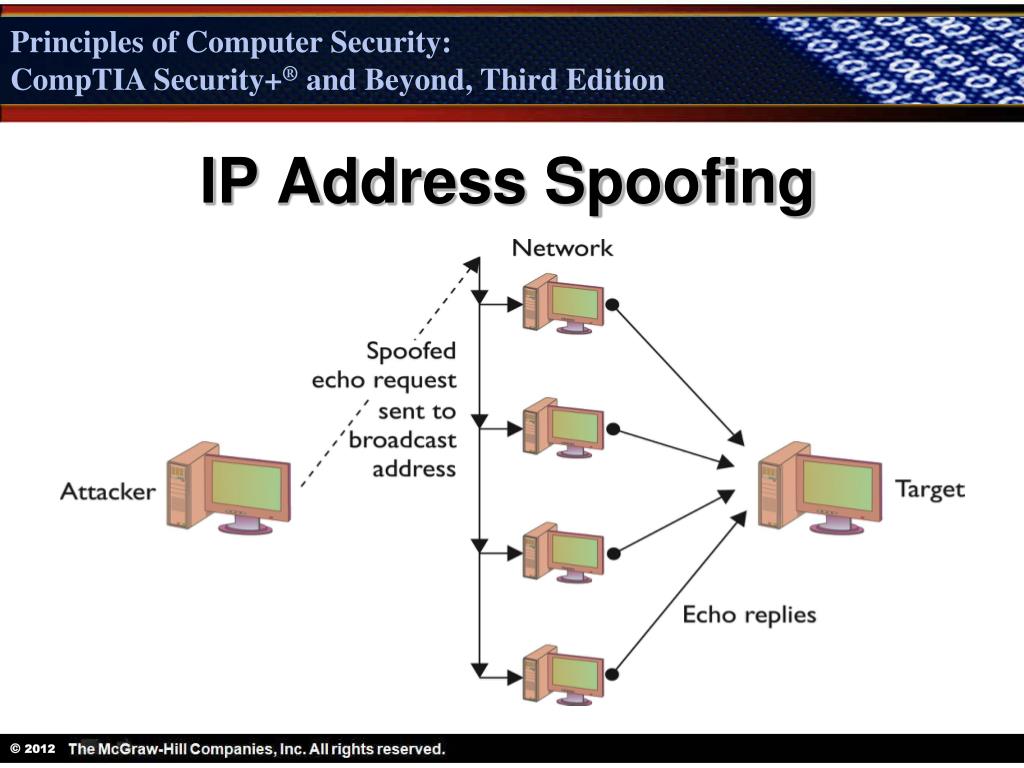

Между тем атаки с использованием IP-спуфинга и DNS-спуфинга манипулируют интернет-трафиком. Некоторые атаки, такие как перехват DNS, перенаправляют ваш трафик на вредоносные веб-сайты. Многие хакеры используют подмену IP-адреса для проведения DDoS-атак. Другие атаки направлены на перехват, остановку или перенаправление интернет-трафика, чтобы хакер мог получить доступ к конфиденциальным данным.

Многие хакеры используют подмену IP-адреса для проведения DDoS-атак. Другие атаки направлены на перехват, остановку или перенаправление интернет-трафика, чтобы хакер мог получить доступ к конфиденциальным данным.

Как работает спуфинг?

Спуфинг работает путем маскировки источника данного сообщения. Электронные письма, телефонные звонки, SMS-сообщения, веб-сайты и даже сам интернет-трафик могут быть подделаны так, что кажется, что он идет откуда-то еще.

Возможно, вы заметили, что роботы-абоненты маскируют свой идентификатор вызывающего абонента другим номером, часто таким, который совпадает с кодом вашего города. Все типы спуфинга основаны на одном и том же общем принципе: сокрытие источника сообщения или данных.

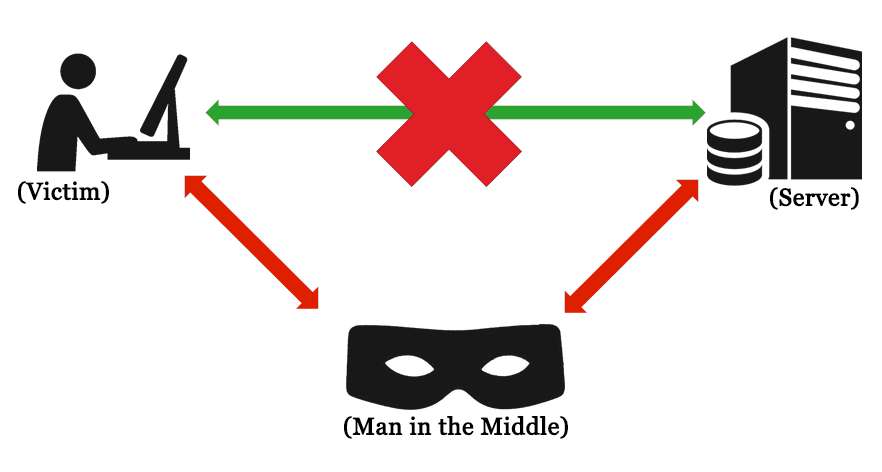

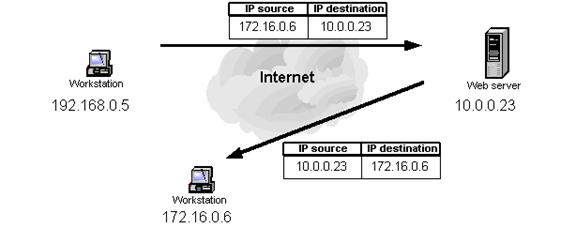

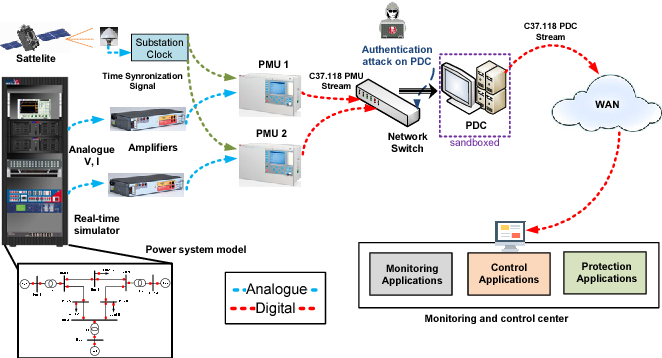

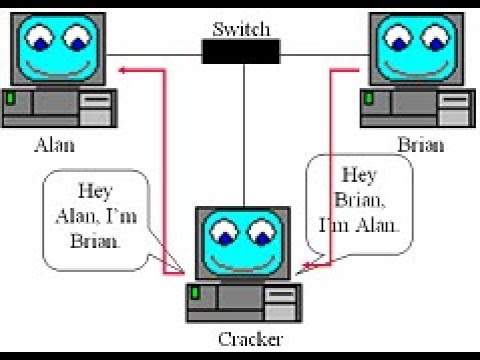

Рисунок 1. Атаки со спуфингом маскируют источник сообщений, чтобы завоевать доверие жертвы.

Успешная атака спуфинга может привести вас на вредоносные веб-сайты, украсть ваши данные или заставить вас установить вредоносное ПО. Но с правильным программным обеспечением безопасности вы можете автоматически обнаруживать и блокировать атаки спуфинга, прежде чем они получат шанс обмануть вас.

Но с правильным программным обеспечением безопасности вы можете автоматически обнаруживать и блокировать атаки спуфинга, прежде чем они получат шанс обмануть вас.

Спуфинг против фишинга

Разница между фишингом и спуфингом заключается в том, что, хотя спуфинг маскирует источник или происхождение сообщения так, что кажется, что оно было отправлено кем-то другим, фишинг использует методы социальной инженерии, чтобы обманом заставить людей открывать сообщения или переходить по ссылкам и тем самым раскрывать конфиденциальные данные.

Спуфинг и фишинг часто связаны между собой, потому что злоумышленники, как правило, используют методы спуфинга, чтобы сделать свои фишинговые атаки более правдоподобными.

Хотя киберпреступники часто комбинируют спуфинг с фишинговыми атаками для кражи информации, не все спуфинговые атаки обязательно являются примерами фишинга. Многие атаки с подменой IP-адресов предназначены для заражения целых сетей вредоносным ПО, создания основы для будущих атак или включения DDoS-атак.

Хотя мошенники сначала начали подделывать идентификаторы вызывающих абонентов, с тех пор они расширились, включив спуфинг электронной почты, спуфинг SMS и методы фишинга для получения ценных личных данных в гораздо большем масштабе.

Рисунок 2. Хакеры используют спуфинг для проникновения в сети и распространения вредоносного ПО, а мошенники используют спуфинг, чтобы обмануть жертв.

Что такое подмена электронной почты?

Спуфинг электронной почты — злоумышленники создают впечатление, будто их электронные письма исходят от другого отправителя, например от руководителя компании, известного банка или другого доверенного лица или организации.

При подделке электронной почты хакеры изменяют адреса, файлы подписей, логотипы или другие визуальные элементы электронного письма, чтобы скрыть его истинный источник или цель. К наиболее часто подделываемым свойствам электронной почты относятся:

- ОТ имя/адрес: отправитель электронного письма.

- REPLY-TO имя/адрес: адрес электронной почты, на который будет отправлен ответ.

- RETURN-PATH адрес: скрытый заголовок электронного письма, содержащий инструкции по обработке возвращенных писем.

- ИСТОЧНИК IP-адрес: IP-адрес, принадлежащий отправителю электронного письма.

Предупреждающие признаки спуфинга электронной почты

1. Орфографические и грамматические ошибки

У законных компаний не должно быть опечаток в электронных письмах. Если вы обнаружите опечатки или неверные фразы, письмо может быть подделано.

2. Ошибки в написании адресов электронной почты

Для похожих адресов электронной почты, спуферы может поменять определенные буквы для подобных перспективным из них, как и цифра 1 для строчной L. Ищите незначительные орфографические ошибки, такие как «irss [точка] gov» вместо «irs [dot] gov», а также необычные или специальные символы.

3. Острая необходимость

Спуферы электронной почты могут попытаться вызвать беспокойство или панику, чтобы подтолкнуть вас к принятию поспешного решения. Они могут угрожать вам последствиями, если вы не будете действовать быстро, например, заявите, что ваша учетная запись будет закрыта или что вам грозит штраф, если вы не будете действовать сейчас.

Они могут угрожать вам последствиями, если вы не будете действовать быстро, например, заявите, что ваша учетная запись будет закрыта или что вам грозит штраф, если вы не будете действовать сейчас.

4. Общее приветствие

Вместо того, чтобы использовать ваше настоящее имя, электронное письмо может адресовать вам «Уважаемый покупатель» или другое общее обращение. Законные электронные письма будут адресованы вам напрямую.

5. Запрос личной информации

Законным компаниям не нужно подтверждать ваше имя пользователя, пароль или реквизиты банковского счета по электронной почте. То же самое касается старшего или ИТ-персонала в вашей компании. Поддельные электронные письма попытаются обманом заставить вас поделиться этой информацией с злоумышленником.

6. Typosquatting

Тайпосквоттинг — это когда хакеры регистрируют адреса веб-сайтов, используя типичные ошибки, которые люди допускают при вводе URL-адресов для посещения законных сайтов. Подобный сайт будет имитировать реальный, но часто с целью получения ваших учетных данных для входа или для загрузки вредоносного ПО.

Подобный сайт будет имитировать реальный, но часто с целью получения ваших учетных данных для входа или для загрузки вредоносного ПО.

7. Несогласованность

Соответствует ли имя отправителя полю ОТ или имени в подписи электронного письма? Обращайте внимание на все, что не совпадает.

8. Странные вложения

Многие поддельные электронные письма содержат вложения, которые при открытии устанавливают на ваше устройство вредоносное ПО. Никогда не щелкайте и не открывайте вложения, которые вы не ожидаете получить, даже если вы доверяете отправителю — его адрес электронной почты может быть подделан или взломан.

9. Нет контактной информации

Законные электронные письма обычно содержат подпись с контактной информацией. В поддельных электронных письмах эта информация часто отсутствует.

Рисунок 3. Яркие признаки подделки электронной почты: поддельные адреса электронной почты ОТ, общие приветствия, ощущение срочности, подозрительные ссылки и отсутствие контактной информации в нижнем колонтитуле.

Что такое подмена IP-адреса?

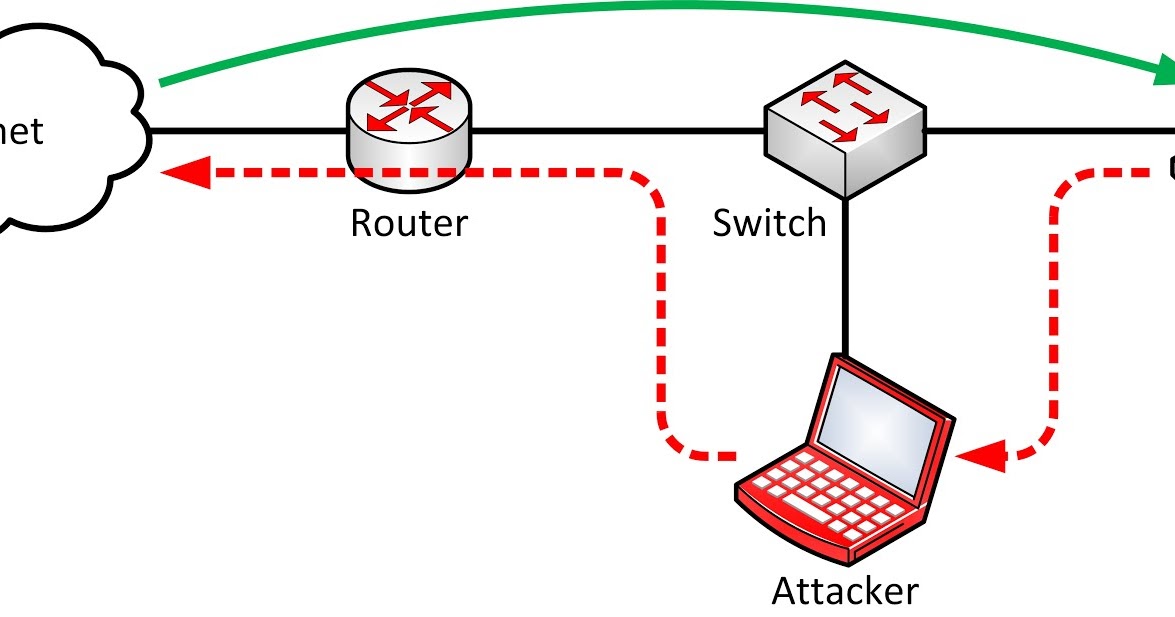

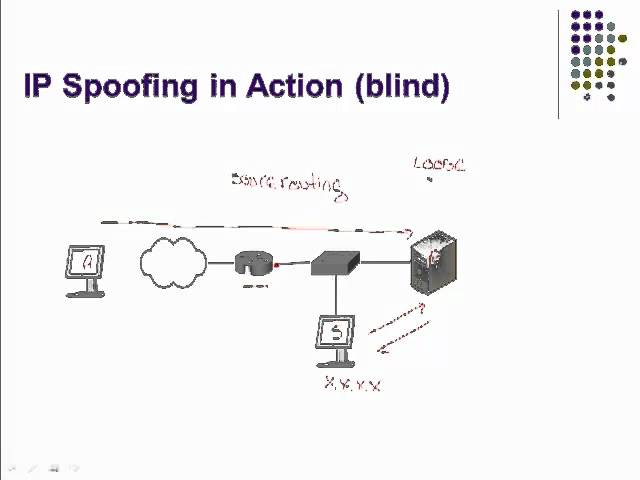

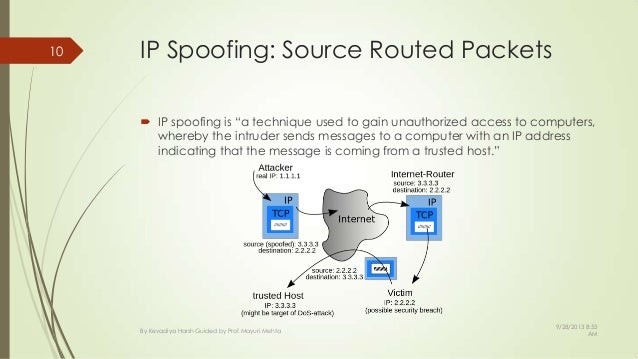

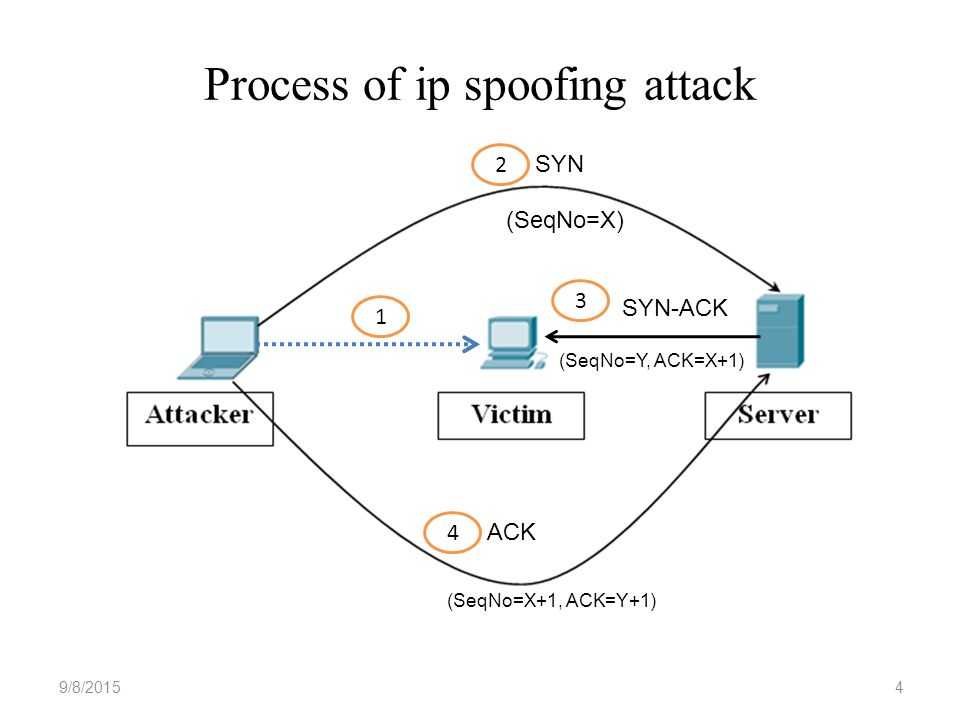

IP-спуфинг — это когда злоумышленник изменяет информацию об IP-адресе в пакете данных, отправленном через Интернет, так, чтобы данные выглядели как поступающие с другого IP-адреса. Хакеры получают IP-адрес легитимного устройства, а затем изменяют исходный IP-адрес своего трафика, чтобы он соответствовал законному IP-адресу.

Подмена IP-адресов часто используется при запуске DDoS-атак, поэтому фактический IP-адрес источника скрыт и не может быть отслежен. Подмена IP-адреса обычно происходит двумя способами:

- Хакеры подделывают свой трафик таким образом, чтобы он выглядел как исходящий со многих IP-адресов одновременно. Это не позволяет администраторам серверов легко отследить источник и заблокировать атаки. Хотя IP-спуфинг можно остановить, гораздо сложнее проанализировать вредоносный трафик, когда он идет с тысяч IP-адресов одновременно.

- Хакеры используют ботнет для отправки тысяч запросов, замаскированных под поддельный IP-адрес жертвы.

Каждый ответ на эти запросы отправляется жертве, а не устройству ботнета, которое его фактически отправило.

Каждый ответ на эти запросы отправляется жертве, а не устройству ботнета, которое его фактически отправило.

Обе эти стратегии IP-спуфинга наводняют целевой сервер трафиком, достаточным для отключения и других сбоев системы.

Другие виды спуфинга

Подмена веб-сайта

Поддельные веб-сайты заставляют людей поверить, что они взаимодействуют с законными сайтами или надежными компаниями. На первый взгляд поддельные сайты кажутся подлинными, но мошенники скрывают URL-адреса и поддомены, чтобы у пользователей Интернета возникло ложное чувство безопасности.

Подмена идентификатора вызывающего абонента

Злоумышленники и другие телефонные мошенники подделывают свои телефонные номера, чтобы они выглядели так, как будто они исходят из местного кода или связаны с надежной организацией. Когда жертва отвечает на эти спуфинговые звонки, спуфер пытается обманом заставить ее передать личные данные.

SMS-спуфинг

Спуферы могут изменить информацию об отправителе в SMS-сообщении, чтобы сделать свои атаки более правдоподобными. Спуфинговые текстовые сообщения часто содержат ссылки, которые устанавливают вредоносное ПО на устройство жертвы или ведут на поддельные веб-сайты.

Спуфинговые текстовые сообщения часто содержат ссылки, которые устанавливают вредоносное ПО на устройство жертвы или ведут на поддельные веб-сайты.

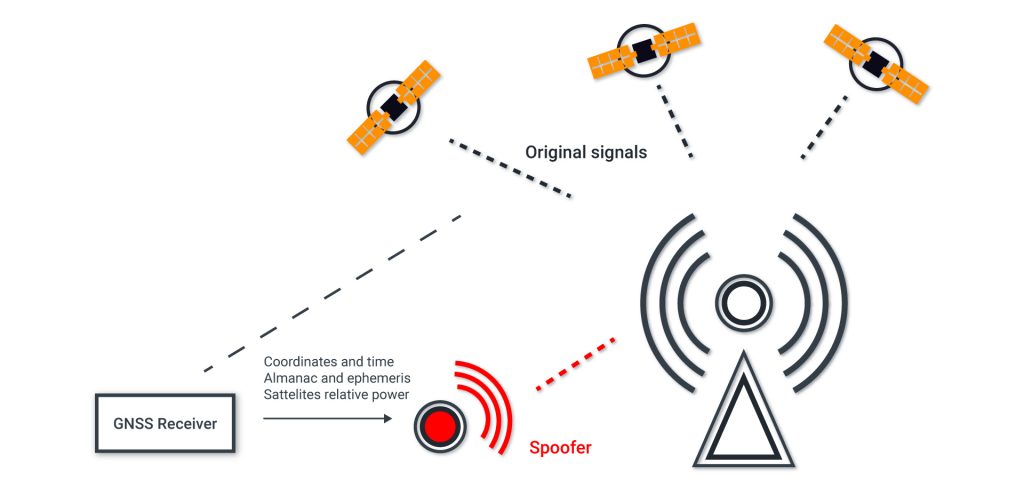

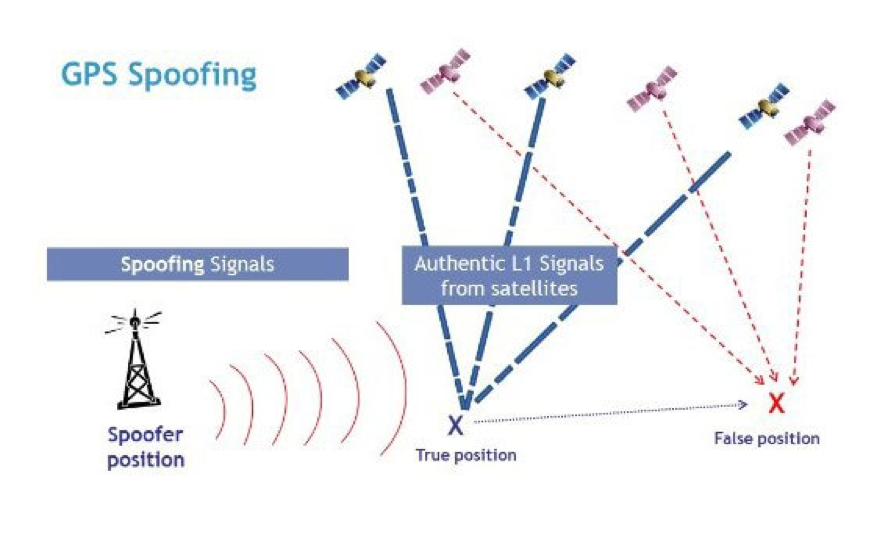

Подмена GPS

Поддельные сигналы глобального позиционирования передают неверные координаты геолокации на устройства с поддержкой GPS. Люди могут использовать приложения для подделки GPS по многим причинам, например, заставить другие подключенные к GPS приложения думать, что они находятся в другом месте, чем они есть на самом деле.

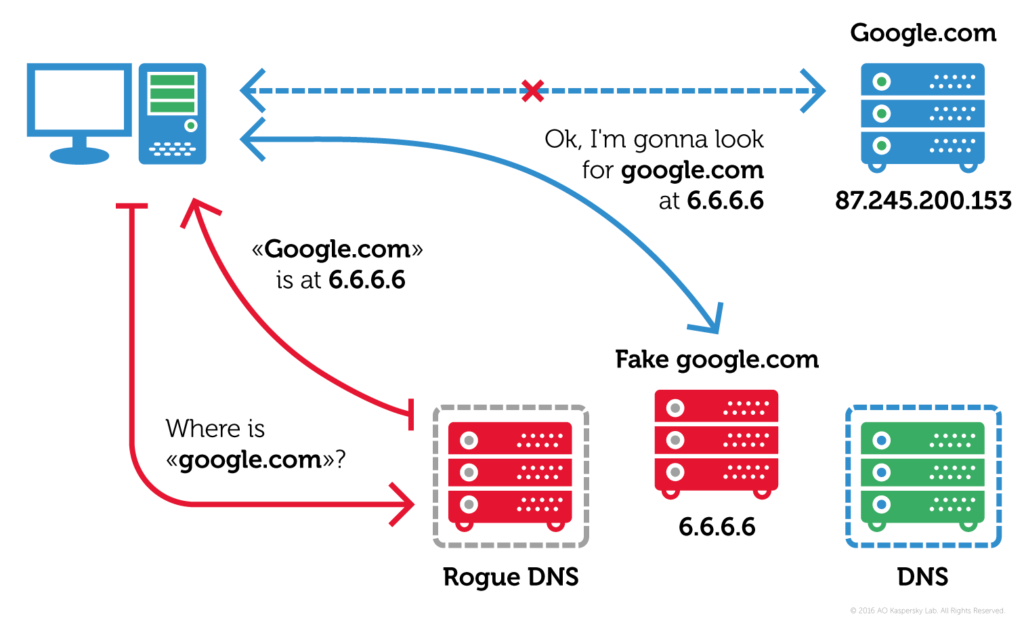

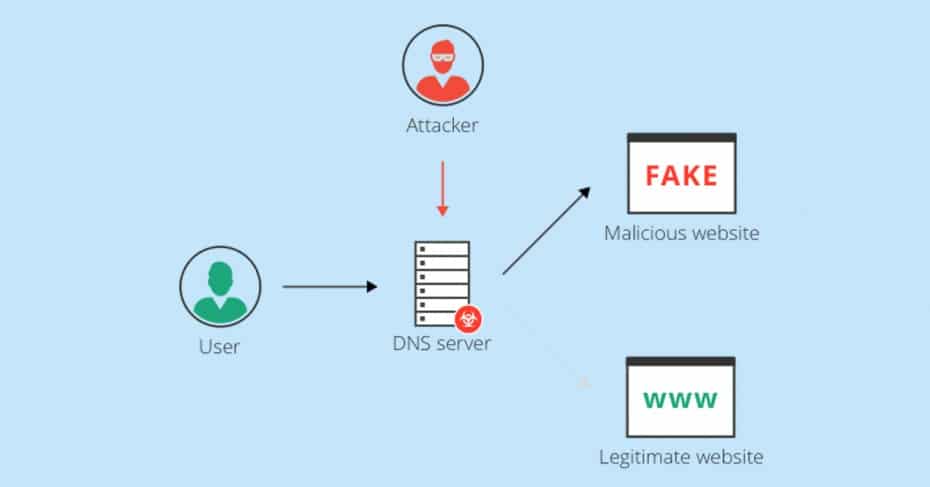

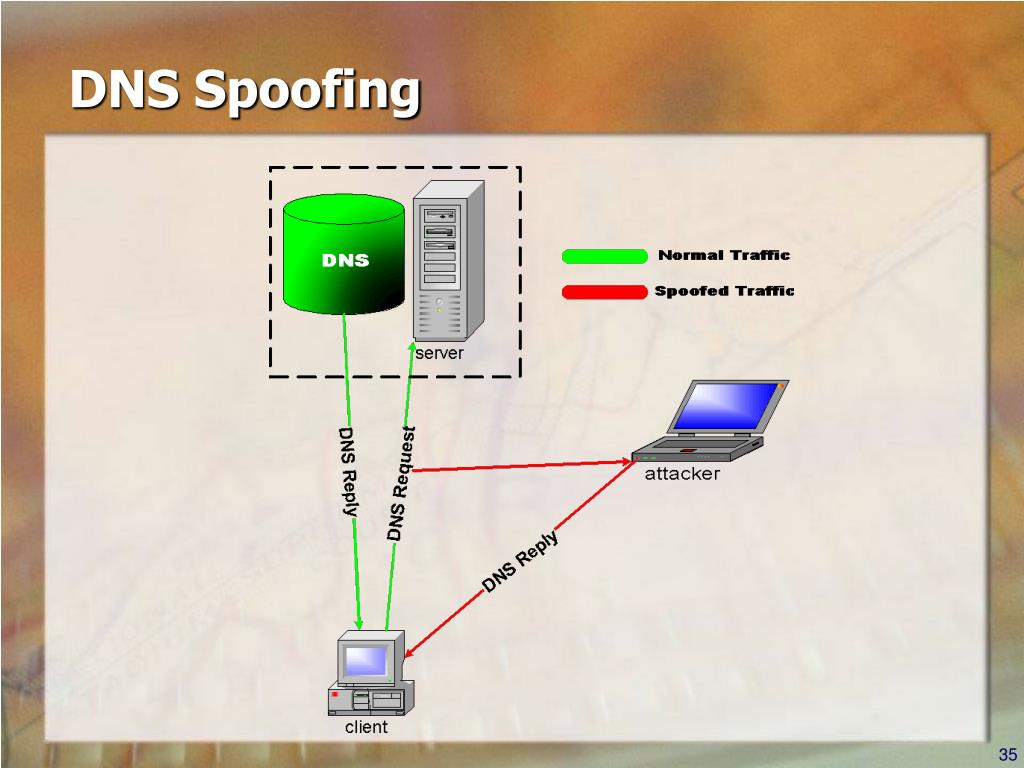

Подмена DNS-сервера

Кибератаки могут манипулировать информацией DNS для перенаправления трафика на разные IP-адреса, перенаправляя жертв на сайты, распространяющие вредоносное ПО, компьютерных червей и вирусы.

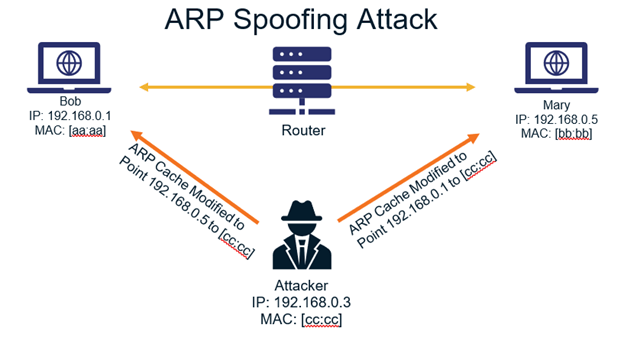

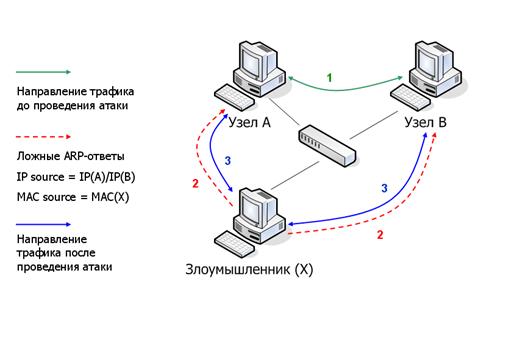

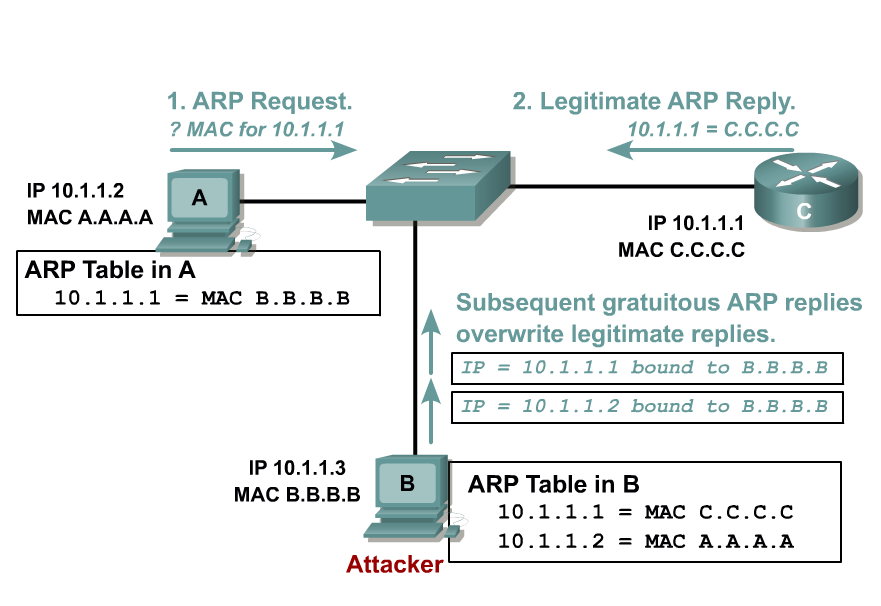

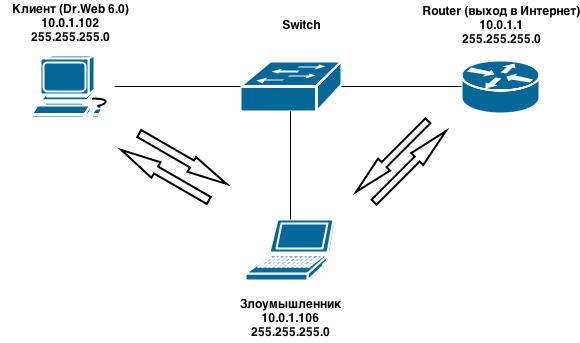

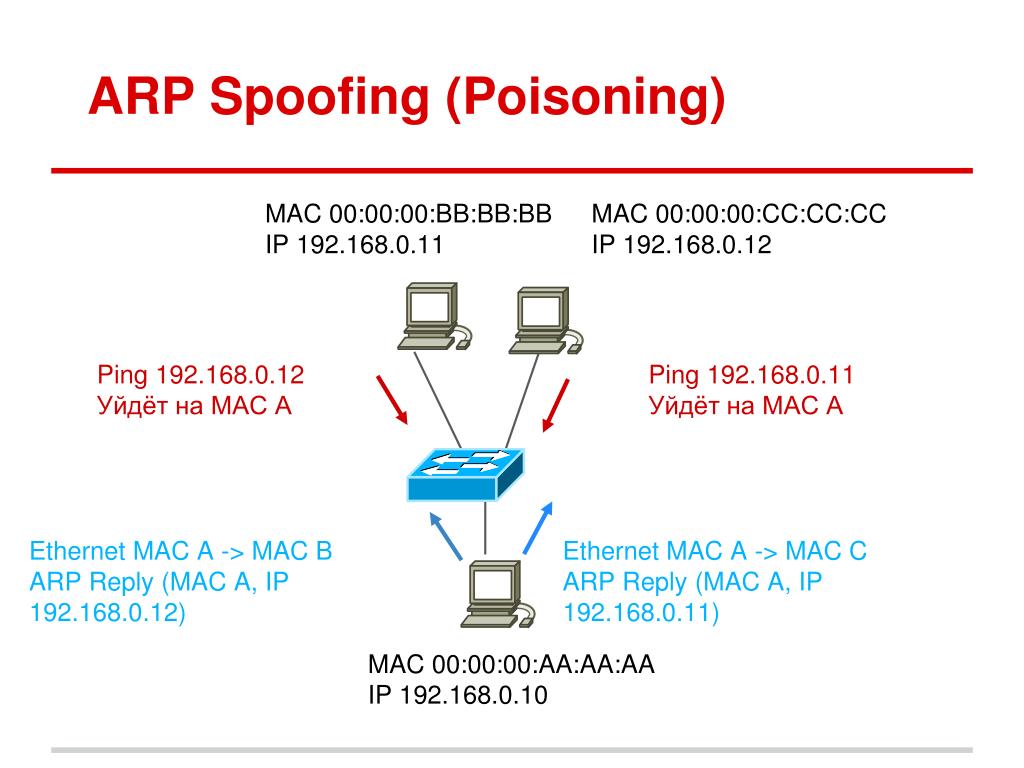

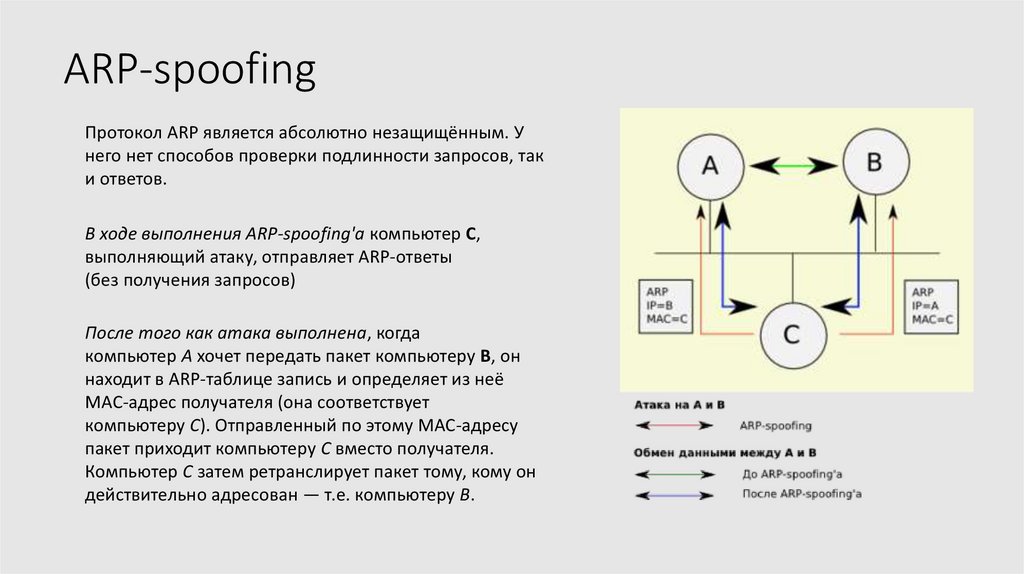

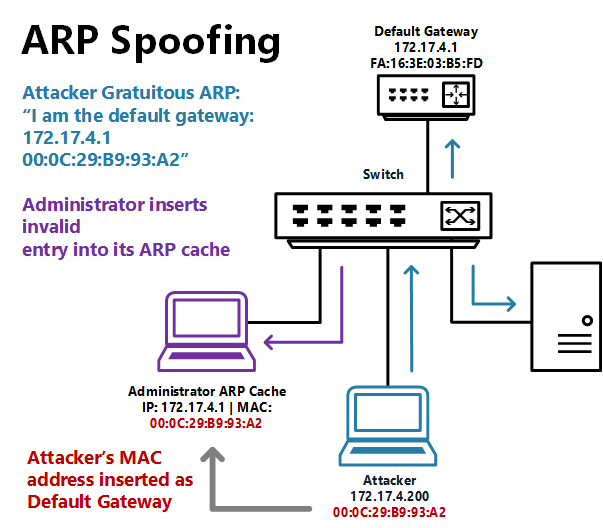

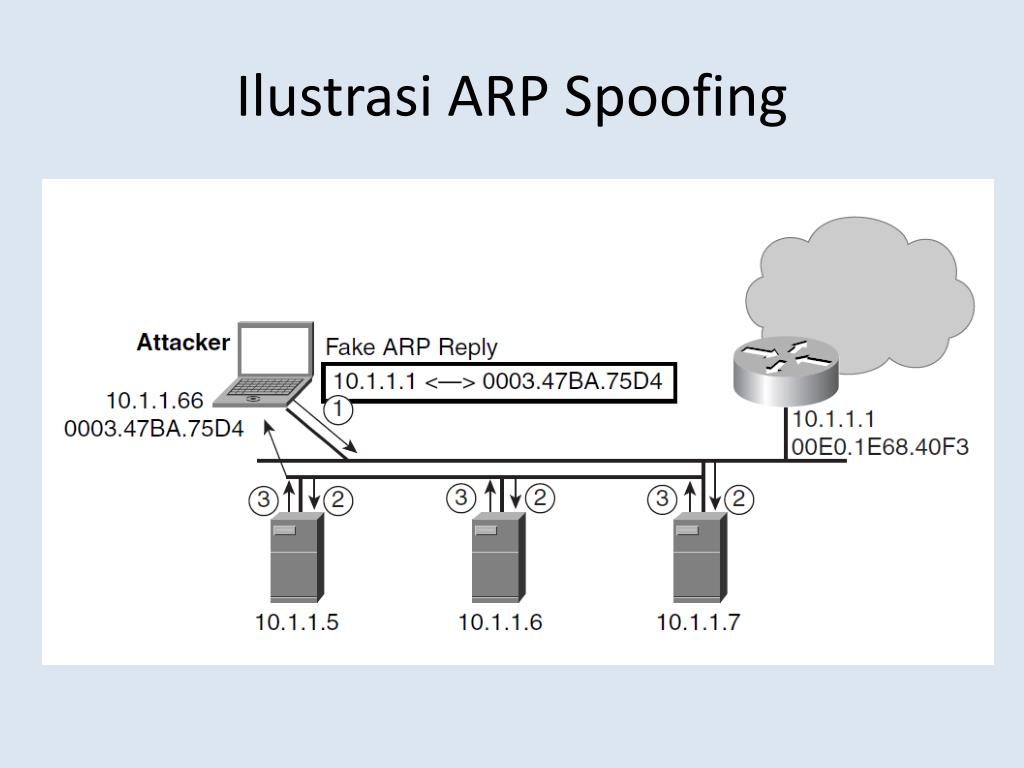

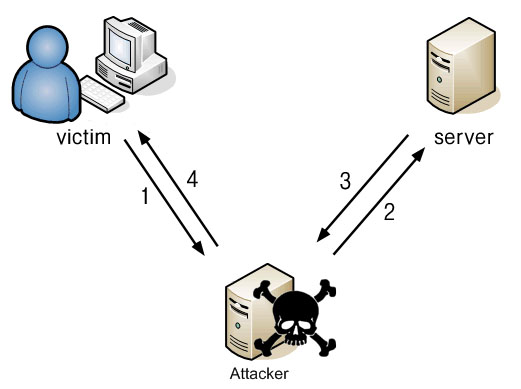

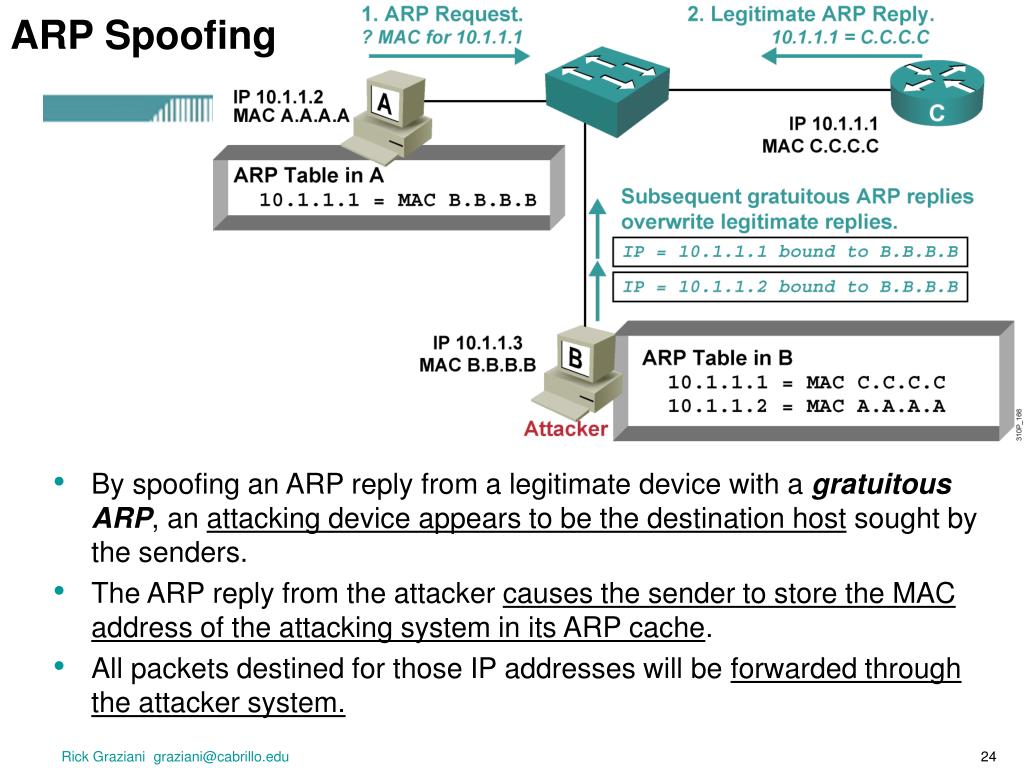

Подмена ARP

Этот метод, также известный как отравленная маршрутизация ARP, пытается связать MAC-адрес злоумышленника с законным IP-адресом для получения данных, предназначенных для владельца настоящего IP-адреса. Подмена ARP используется для кражи или изменения данных, а также для атак типа « злоумышленник в середине» или перехвата HTTP-сеанса.

Подмена ARP используется для кражи или изменения данных, а также для атак типа « злоумышленник в середине» или перехвата HTTP-сеанса.

Как защитить себя от атак спуфинга

Будьте бдительны

Внимательно прочтите электронные письма и убедитесь, что вы знаете отправителя. Ищите поддельные адреса ОТ и темы, орфографические или грамматические ошибки.

Доверяйте своей интуиции

Не отвечайте на электронные письма или SMS-сообщения из неизвестных источников и дважды подумайте, прежде чем передавать личную информацию. Не переходите по подозрительным ссылкам и не открывайте странные вложения.

Подтвердите адрес электронной почты и номера телефонов

Сравните адреса электронной почты с ранее отправленными электронными письмами, чтобы убедиться, что они совпадают. Всегда ищите корпоративные телефонные номера с официальных сайтов.

Проверить ссылки

Наведите курсор на ссылки, чтобы проверить, ведут ли URL туда, куда вы ожидаете.

Используйте надежные пароли

Регулярно меняйте пароли. Создавайте длинные, уникальные и надежные пароли или парольные фразы, а затем защищайте их с помощью надежного менеджера паролей .

Используйте безопасные и безопасные веб-сайты

Перед вводом платежной информации на веб-сайте убедитесь, что URL-адрес имеет букву «s» после http в адресе (https : //) и значок замка слева от поля адреса — два важных показателя безопасности веб-сайта

Обновите вашу ОС и браузер

Используйте надежный частный браузер и всегда обновляйте свою операционную систему, чтобы получать последние исправления безопасности от известных уязвимостей

Используйте надежное антивирусное программное обеспечение

Установите лучшее антивирусное программное обеспечение, какое только сможете найти, и постоянно обновляйте его

Защитите себя от спуфинговых атак с помощью антивирусного инструмента

Спуферы используют широкий спектр уловок, чтобы обмануть вас — от вредоносных вложений электронной почты до безобидных, но зараженных веб-сайтов. Надежный антивирус защитит вас от них всех. Автоматически обнаруживайте и блокируйте подобные атаки и угрозы, чтобы ваши данные были в безопасности, а на ваших устройствах не было вредоносных программ.

Надежный антивирус защитит вас от них всех. Автоматически обнаруживайте и блокируйте подобные атаки и угрозы, чтобы ваши данные были в безопасности, а на ваших устройствах не было вредоносных программ.

Источник — Блог Владимира Безмалого «Быть, а не казаться. О безопасности и не только».

Что такое спуфинг? Определение спуфинговых атак

Спуфинг Определение

Спуфинг — это метод, с помощью которого киберпреступник маскирует себя под известный или надежный источник. Спуфинг может принимать различные формы, такие как подделка электронной почты, подмена IP, подмена DNS, подмена GPS, подмена веб-сайта и поддельные звонки.

При этом злоумышленник может взаимодействовать с целью и получать доступ к ее системам или устройствам с конечной целью кражи информации, вымогательства денег или установки вредоносного или другого вредоносного программного обеспечения на устройство.

Подробнее

Спуфинг в реальном мире — Узнайте, как CrowdStrike защищает своих клиентов от угроз спуфинга в реальном мире: Критическая уязвимость Windows, связанная с спуфингом

Как работает спуфинг?

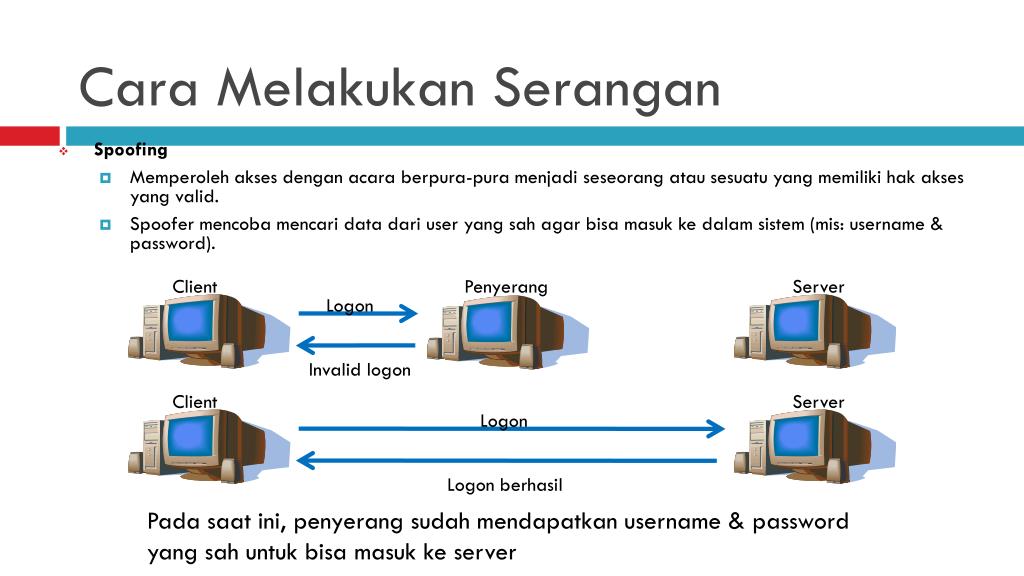

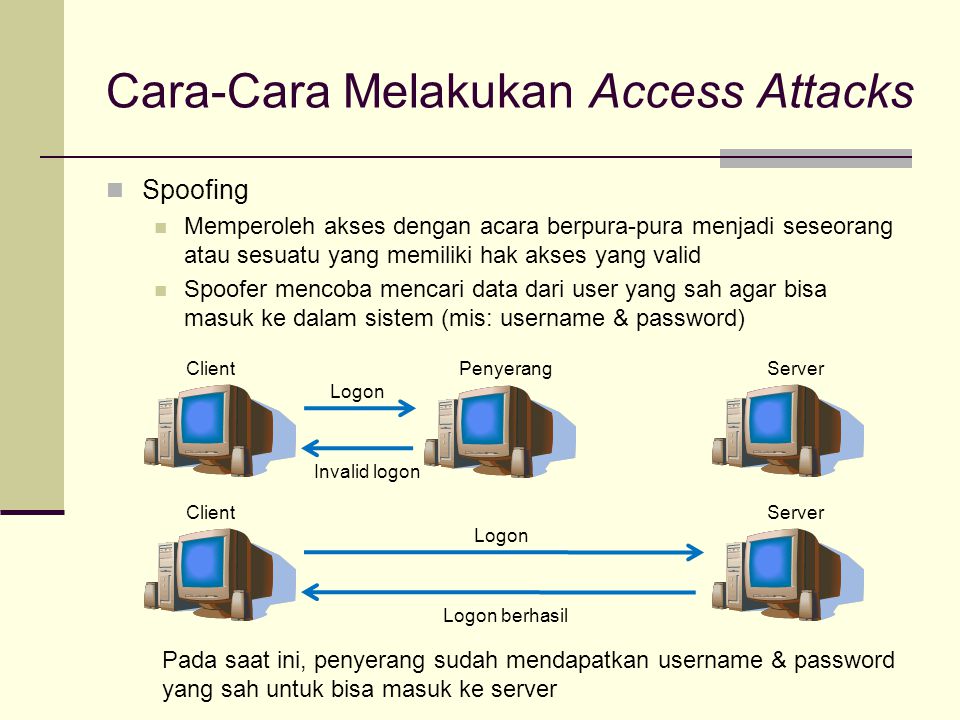

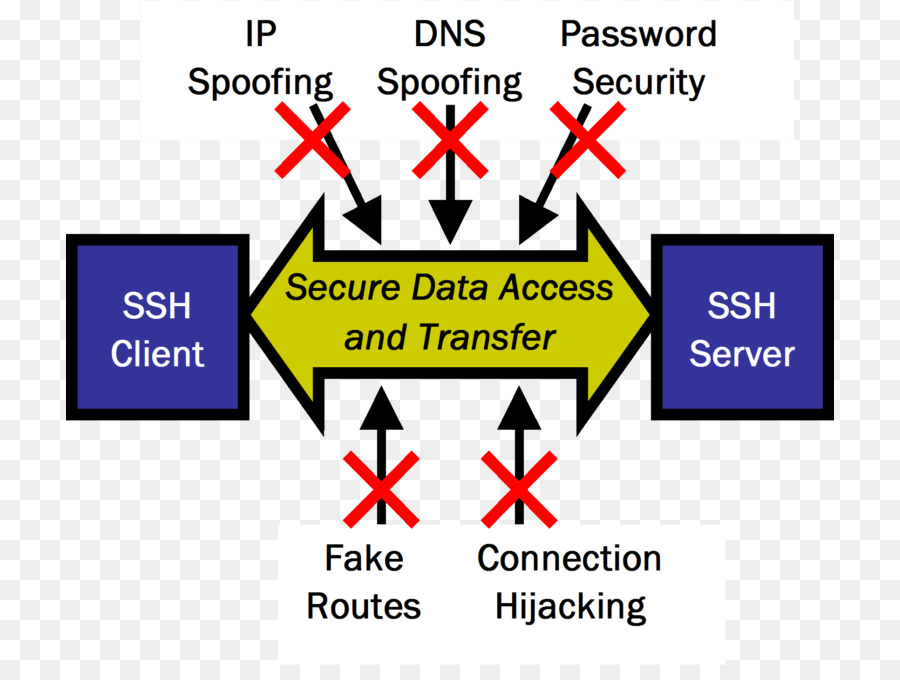

Методы спуфинга различаются в зависимости от типа атаки. Например, при спуфинге электронной почты злоумышленник может взломать незащищенный почтовый сервер, чтобы скрыть свою истинную личность. В атаке MitM злоумышленник может создать точку доступа Wi-Fi, чтобы перехватить любую веб-активность и собрать личную информацию. Существуют также относительно простые или нетехнические методы спуфинга, такие как изменение поля «От» в адресе электронной почты.

Например, при спуфинге электронной почты злоумышленник может взломать незащищенный почтовый сервер, чтобы скрыть свою истинную личность. В атаке MitM злоумышленник может создать точку доступа Wi-Fi, чтобы перехватить любую веб-активность и собрать личную информацию. Существуют также относительно простые или нетехнические методы спуфинга, такие как изменение поля «От» в адресе электронной почты.

Злоумышленники довольно часто подделывают несколько точек контакта, таких как адрес электронной почты и веб-сайт, чтобы инициировать связь и осуществить фактическую атаку. Например, киберпреступники могут подделать адрес электронной почты, чтобы привлечь потенциальную жертву, а затем использовать поддельный веб-сайт для получения учетных данных пользователя или другой информации. Знакомство с различными типами спуфинговых атак имеет решающее значение для понимания того, как работает спуфинг.

Типы спуфинговых атак

Спуфинговые атаки бывают разных форм, от относительно простых до сложных. К распространенным типам спуфинговых атак относятся:

К распространенным типам спуфинговых атак относятся:

Подмена электронной почты

Одним из наиболее распространенных типов спуфинговых атак является подделка электронной почты. Это происходит, когда злоумышленник выдает себя за известное, знакомое или вероятное контактное лицо, либо изменяя поле «От», чтобы оно соответствовало доверенному контакту, либо имитируя имя и адрес электронной почты известного контакта. Например, в поддельном адресе электронной почты вместо буквы O может использоваться ноль (0) или буква L в верхнем регистре может быть заменена буквой I. Это называется атакой омографа или визуальной подделкой.

В большинстве атак с подменой электронной почты сообщение содержит ссылки на вредоносные веб-сайты или зараженные вложения. Злоумышленник также может использовать методы социальной инженерии, чтобы убедить получателя раскрыть личные данные или другую конфиденциальную информацию.

Узнать больше

Думаете, сможете распознать мошенническое электронное письмо? Проверьте свои навыки и изучите все контрольные признаки здесь: Как обнаружить фишинговое электронное письмо

Подмена идентификатора вызывающего абонента

Подобно подделке электронной почты, подделка идентификатора вызывающего абонента маскирует фактический номер телефона злоумышленника под знакомый. Если получатель отвечает на звонок, злоумышленники обычно выдают себя за агента службы поддержки для сбора личной информации, такой как:

Если получатель отвечает на звонок, злоумышленники обычно выдают себя за агента службы поддержки для сбора личной информации, такой как:

- Номер социального страхования

- Дата рождения

- Банковские реквизиты

- Пароли

Некоторые продвинутые атаки с подменой телефона могут перенаправить звонок на оператора международной или дальней связи, в результате чего жертва выставит большие счета.

Подмена веб-сайта или домена

Подмена домена — это когда злоумышленник создает веб-сайт, имитирующий существующий сайт, часто путем незначительного изменения доменных имен. Цель этих атак состоит в том, чтобы пользователи попытались войти в свою учетную запись, после чего злоумышленник может записать учетные данные своей учетной записи или другую личную информацию. Затем злоумышленники могут использовать учетные данные на доверенном веб-сайте или продать информацию. Атаки с подделкой веб-сайтов обычно инициируются подделкой электронной почты — это означает, что злоумышленник сначала обращается, используя фиктивную учетную запись электронной почты, и направляет трафик на поддельный веб-сайт.

Подмена IP-адреса

Злоумышленники могут изменить свой IP-адрес, чтобы скрыть свою настоящую личность или выдать себя за другого пользователя. Этот метод обычно используется продвинутыми злоумышленниками при DoS-атаке. Используя эту технику, злоумышленники изменяют свой IP-адрес, чтобы залить сайт жертвы трафиком, ограничивая доступ для подлинных пользователей. Узнайте больше о DoS-атаках.

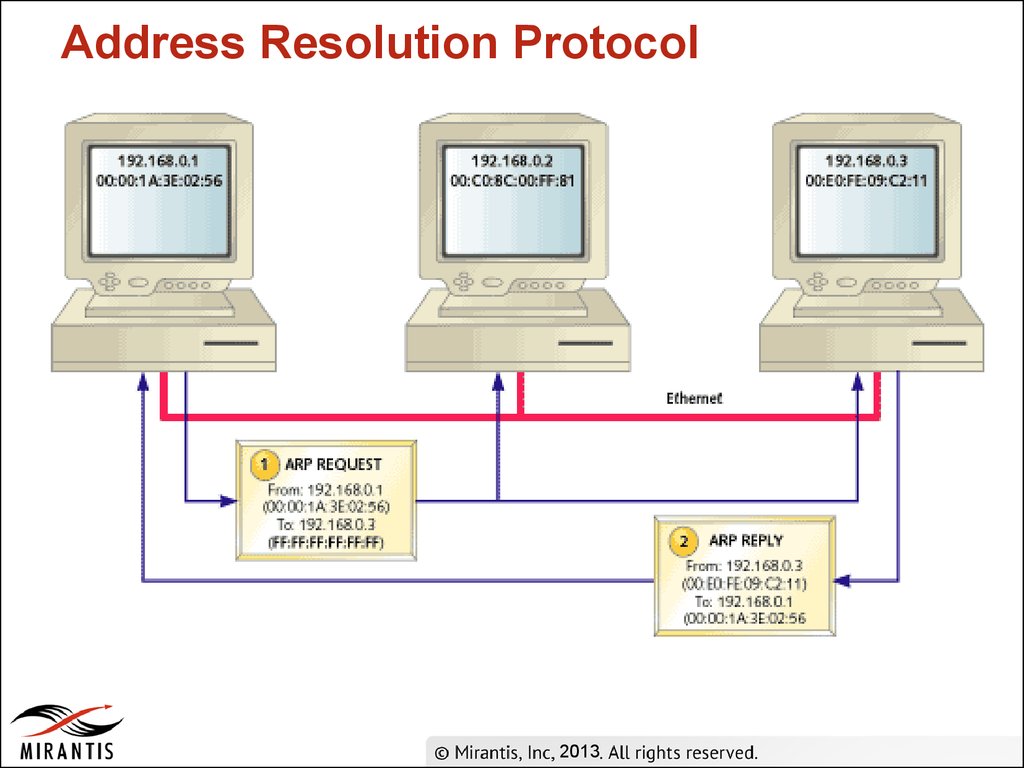

Подмена протокола разрешения адресов (ARP)

Протокол разрешения адресов (ARP) — это процесс сопоставления IP-адресов с адресами управления доступом к среде (MAC) для передачи данных. При атаке с подменой ARP злоумышленник связывает свой MAC-адрес с законным сетевым IP-адресом, чтобы злоумышленник мог получить данные, предназначенные для владельца этого IP-адреса. Спуфинг ARP обычно используется для кражи или изменения данных. Однако его также можно использовать для DoS-атак и атак «человек посередине» (MitM) или для захвата сеанса.

Подмена GPS

Подмена GPS — это действие по изменению GPS устройства таким образом, чтобы оно регистрировалось в месте, отличном от физического местоположения пользователя. Хотя этот метод в основном используется игроками в онлайн-игры, такие как Pokémon GO, он имеет гораздо более зловещие последствия. Например, спуфинг GPS можно использовать для перенаправления навигационных систем в транспортных средствах всех видов, включая легковые автомобили, коммерческие самолеты, военно-морские суда, общественные автобусы и все, что между ними.

Хотя этот метод в основном используется игроками в онлайн-игры, такие как Pokémon GO, он имеет гораздо более зловещие последствия. Например, спуфинг GPS можно использовать для перенаправления навигационных систем в транспортных средствах всех видов, включая легковые автомобили, коммерческие самолеты, военно-морские суда, общественные автобусы и все, что между ними.

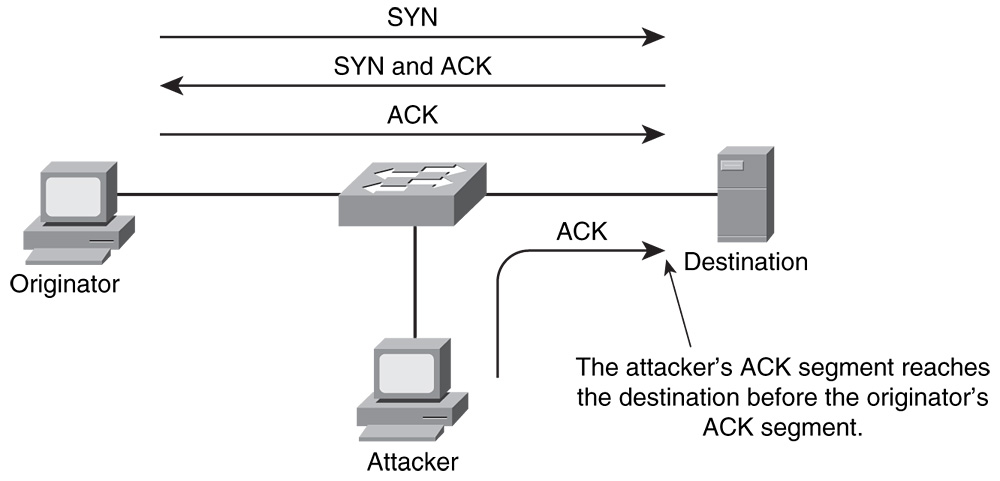

Атака «человек посередине» (MitM)

Атака «человек посередине» (MITM) — это тип кибератаки, при которой третья сторона проникает в разговор между пользователем сети и веб-приложением. Целью этой атаки является тайный сбор информации, такой как личные данные, пароли или банковские реквизиты, и/или выдача себя за одну сторону, чтобы запросить дополнительную информацию или побудить к действию, например, изменить учетные данные для входа, завершить транзакцию или инициировать транзакцию. перевод средств. Этот тип атаки часто включает подделку электронной почты, подделку веб-сайта или и то, и другое, чтобы вызвать активность и выполнить передачу данных.

Подделка лица

Одна из новых технологий подделки связана с распознаванием лиц. Поскольку сейчас многие люди используют такие технологии для разблокировки своих телефонов или приложений, киберпреступники изучают, как использовать потенциальные уязвимости. Например, исследователи продемонстрировали, что можно использовать 3D-модели лица, созданные из изображений, доступных в социальных сетях, для разблокировки устройства пользователя с помощью идентификации лица. Дальнейшие последствия этой технологии включают в себя имитацию постыдных или даже криминальных видеозаписей высокопоставленных лиц, таких как знаменитости, политики и бизнес-лидеры, с целью вымогательства денег.

Как обнаружить спуфинг?

Во многих случаях спуфинговые атаки относительно легко обнаружить и предотвратить благодаря усердию и осведомленности. Мы предлагаем следующий список вопросов, на которые пользователи могут ссылаться для выявления атаки спуфинга:

- Является ли этот запрос запрошенным? Например, если пользователь получает электронное письмо для сброса пароля, не запрашивая его с сайта, это может быть попыткой спуфинга.

- Запрашивает ли сообщение конфиденциальную информацию? Компании с хорошей репутацией и государственные учреждения никогда не будут просить людей делиться конфиденциальной информацией, такой как пароли или номера социального страхования, в полном объеме по электронной почте или телефону.

- Организация использует другой домен? При получении сообщения, содержащего ссылки, наведите указатель мыши на текст гиперссылки, чтобы просмотреть, куда ведет ссылка. Банки, врачи, школы или другие законные поставщики услуг никогда не будут пытаться направлять действия или общение через URL-адрес, который не соответствует их текущему домену.

- Указывает ли веб-сайт или ссылка на HTTPS-адрес? Безопасные сайты почти всегда используют HTTPS, зашифрованную версию HTTP, при передаче данных.

- Содержит ли сообщение нежелательное вложение? Законные компании будут направлять пользователей на свой официальный веб-сайт для доступа и загрузки файлов.

Никогда не загружайте нежелательные вложения даже из надежного или знакомого источника, например члена семьи или коллеги.

Никогда не загружайте нежелательные вложения даже из надежного или знакомого источника, например члена семьи или коллеги. - Является ли сообщение персонализированным и профессиональным? Авторитетные поставщики услуг будут взаимодействовать с клиентами индивидуально и профессионально. Очень немногие начинают электронные письма или другие сообщения с общих приветствий, таких как «Уважаемый клиент» или «Кому это может быть важно».

- Содержит ли корреспонденция явные грамматические и орфографические ошибки? Один из самых простых способов обнаружить попытку спуфинга — это неправильная грамматика, орфография, дизайн или брендинг. Это преднамеренная техника, используемая хакерами для отсеивания сообразительных пользователей и захвата более легких целей.

2022 CrowdStrike Global Threat Report

Загрузите 2022 Global Threat Report , чтобы узнать, как службы безопасности могут лучше защитить людей, процессы и технологии от современных угроз спуфинга.

Загрузить сейчас

Как защититься от спуфинговых атак?

Для обычных пользователей лучший способ защититься от спуфинга — проявлять бдительность в отношении признаков такой атаки. Как отмечалось выше, к ним относятся:

- Никогда не переходите по нежелательным ссылкам и не загружайте неожиданные вложения.

- Всегда входите в свою учетную запись через новую вкладку браузера или официальное приложение , а не по ссылке из письма или смс.

- Доступ только к URL-адресам, начинающимся с HTTPS.

- Никогда не сообщайте личную информацию , такую как идентификационные номера, номера учетных записей или пароли, по телефону или электронной почте.

- При обращении представителя службы поддержки клиентов по телефону или электронной почте выполните поиск Google , чтобы определить, связаны ли номер или адрес с каким-либо мошенничеством.

- Используйте диспетчер паролей , который автоматически введет сохраненный пароль на распознанный сайт (но не на поддельный сайт).

- Используйте спам-фильтр , чтобы предотвратить попадание большинства поддельных писем в ваш почтовый ящик.

- Инвестируйте в программное обеспечение кибербезопасности , которое обнаружит множество угроз и даже предотвратит заражение вашего устройства.

- Включите двустороннюю аутентификацию, когда это возможно , что значительно усложняет использование злоумышленниками.

Из-за продвинутого характера ландшафта угроз, а также сложности глобальных бизнес-операций организации должны использовать новейшие цифровые технологии, чтобы оставаться на шаг впереди онлайн-злоумышленников.

Что такое спуфинг и как его предотвратить

Определение спуфинга

В кибербезопасности спуфинг — это когда мошенники выдают себя за кого-то или что-то еще, чтобы завоевать доверие человека. Мотивация обычно состоит в том, чтобы получить доступ к системам, украсть данные, украсть деньги или распространить вредоносное ПО.

Мотивация обычно состоит в том, чтобы получить доступ к системам, украсть данные, украсть деньги или распространить вредоносное ПО.

Что такое спуфинг?

Спуфинг — это общий термин для типа поведения, при котором киберпреступник маскируется под доверенное лицо или устройство, чтобы заставить вас сделать что-то полезное для хакера — и вредное для вас. Каждый раз, когда онлайн-мошенник маскирует свою личность под что-то другое, это спуфинг.

Спуфинг может применяться к целому ряду каналов связи и может включать различные уровни технической сложности. Атаки с подделкой обычно включают элемент социальной инженерии, когда мошенники психологически манипулируют своими жертвами, играя на уязвимостях человека, таких как страх, жадность или отсутствие технических знаний.

Как работает спуфинг?

w3.org/1999/xhtml»> Спуфинг обычно основывается на двух элементах: самой подделке, такой как поддельное электронное письмо или веб-сайт, и аспекте социальной инженерии, который подталкивает жертв к действию. Например, спуферы могут отправить электронное письмо, якобы отправленное доверенным старшим коллегой или менеджером, с просьбой перевести некоторую сумму денег в Интернете и предоставить убедительное обоснование запроса. Спуферы часто знают, за какие ниточки дергать, чтобы манипулировать жертвой, чтобы она предприняла желаемое действие — в этом примере авторизовала мошеннический банковский перевод — не вызывая подозрений. Успешная спуфинговая атака может иметь серьезные последствия, включая кражу личной или корпоративной информации, сбор учетных данных для использования в дальнейших атаках, распространение вредоносных программ, получение несанкционированного доступа к сети или обход средств контроля доступа. Для предприятий спуфинговые атаки иногда могут приводить к атакам программ-вымогателей или разрушительным и дорогостоящим утечкам данных.

Существует множество различных типов спуфинговых атак, наиболее простые из которых связаны с электронной почтой, веб-сайтами и телефонными звонками. Более сложные технические атаки включают IP-адреса, протокол разрешения адресов (ARP) и серверы системы доменных имен (DNS). Ниже мы рассмотрим наиболее распространенные примеры спуфинга.

Типы спуфинга

Подделка электронной почты

Среди наиболее широко используемых атак подделка электронной почты происходит, когда отправитель подделывает заголовки электронной почты, чтобы клиентское программное обеспечение отображало мошеннический адрес отправителя, который большинство пользователей принимает за чистую монету. Если они не изучают внимательно заголовок, получатели электронной почты предполагают, что сообщение отправил поддельный отправитель. Если это имя им знакомо, они, скорее всего, будут ему доверять.

Поддельные электронные письма часто запрашивают денежный перевод или разрешение на доступ к системе. Кроме того, иногда они могут содержать вложения, которые при открытии устанавливают вредоносное ПО, например трояны или вирусы. Во многих случаях вредоносное ПО предназначено не только для заражения вашего компьютера, но и для распространения по всей вашей сети.

Подмена электронной почты в значительной степени зависит от социальной инженерии — способности убедить пользователя-человека в том, что то, что он видит, является законным, побуждая его к действию и открытию вложения, переводу денег и т. д.

Как остановить спуфинг электронной почты:

К сожалению, полностью остановить спуфинг электронной почты невозможно, поскольку основа для отправки электронных писем, известная как Simple Mail Transfer Protocol, не требует аутентификации. Однако обычные пользователи могут предпринять простые шаги, чтобы снизить риск атаки с подменой электронной почты, выбрав надежного поставщика услуг электронной почты и соблюдая правила гигиены кибербезопасности:

Однако обычные пользователи могут предпринять простые шаги, чтобы снизить риск атаки с подменой электронной почты, выбрав надежного поставщика услуг электронной почты и соблюдая правила гигиены кибербезопасности:

- Используйте одноразовые учетные записи электронной почты при регистрации на сайтах. Это снижает риск того, что ваш личный адрес электронной почты появится в списках, используемых для массовой рассылки поддельных сообщений электронной почты.

- Убедитесь, что ваш пароль электронной почты надежный и сложный. Надежный пароль затрудняет доступ преступников к вашей учетной записи и использование его для отправки вредоносных электронных писем с вашей учетной записи.

- Если можете, проверьте заголовок электронной почты. (Это будет зависеть от службы электронной почты, которую вы используете, и будет работать только на настольном компьютере.) Заголовок электронной почты содержит метаданные о том, как электронная почта была направлена к вам и откуда она пришла.

- Включите спам-фильтр. Это предотвратит попадание большинства поддельных писем в ваш почтовый ящик.

Подмена IP-адреса

В то время как подделка электронной почты фокусируется на пользователе, подмена IP-адреса в первую очередь нацелена на сеть.

IP-спуфинг означает, что злоумышленник пытается получить несанкционированный доступ к системе, отправляя сообщения с поддельным или поддельным IP-адресом, чтобы создать впечатление, что сообщение пришло из надежного источника, например, из той же внутренней компьютерной сети. .

Киберпреступники добиваются этого, беря IP-адрес легитимного хоста и изменяя заголовки пакетов, отправляемых из их собственной системы, чтобы они выглядели как отправленные с исходного доверенного компьютера. Раннее обнаружение атак с подменой IP-адресов особенно важно, поскольку они часто являются частью DDoS-атак (распределенный отказ в обслуживании), которые могут отключить всю сеть. Вы можете прочитать больше в нашей подробной статье о спуфинге IP.

Вы можете прочитать больше в нашей подробной статье о спуфинге IP.

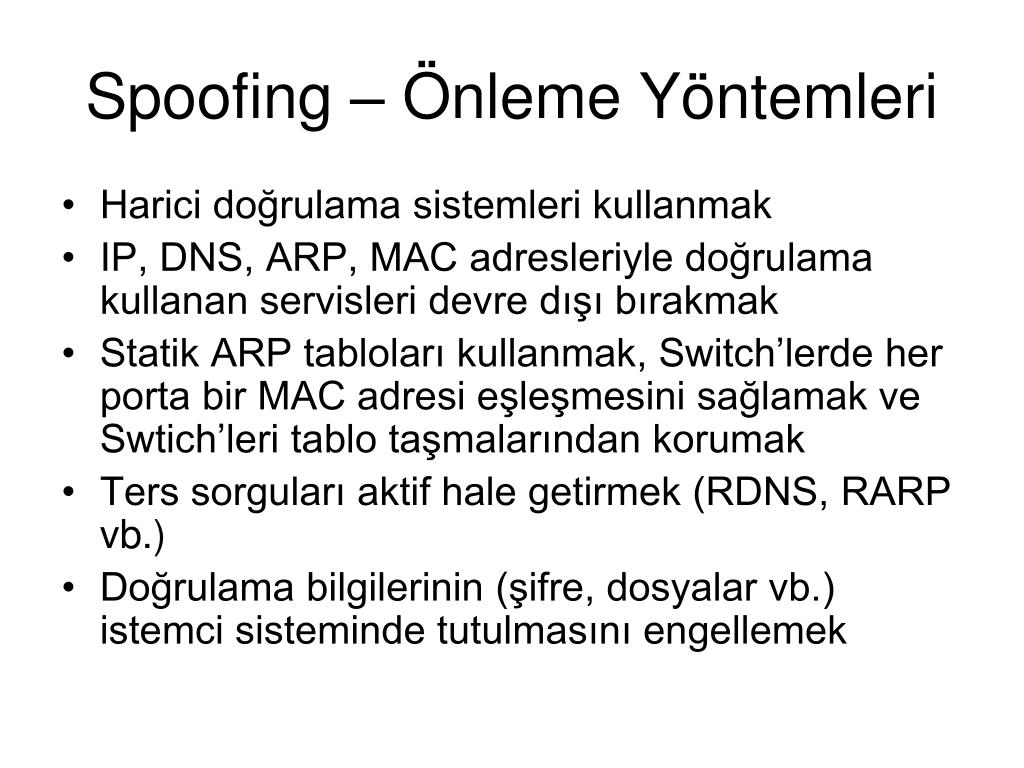

Как предотвратить спуфинг IP – советы владельцам сайтов:

- Мониторинг сетей на наличие необычной активности.

- Используйте системы фильтрации пакетов, способные обнаруживать несоответствия, такие как исходящие пакеты с исходными IP-адресами, которые не совпадают с адресами в сети.

- Используйте методы проверки для любого удаленного доступа (даже между сетевыми компьютерами).

- Аутентифицировать все IP-адреса.

- Используйте блокировщик сетевых атак.

- Убедитесь, что по крайней мере некоторые ресурсы компьютера защищены брандмауэром.

Подмена веб-сайта

Подмена веб-сайта, также известная как подмена URL-адреса, — это когда мошенники делают мошеннический веб-сайт похожим на законный. Поддельный веб-сайт будет иметь знакомую страницу входа в систему, украденные логотипы и аналогичную торговую марку, а также поддельный URL-адрес, который на первый взгляд кажется правильным. Хакеры создают эти веб-сайты, чтобы украсть ваши данные для входа и, возможно, загрузить вредоносное ПО на ваш компьютер. Часто спуфинг веб-сайта происходит в сочетании с спуфингом электронной почты — например, мошенники могут отправить вам электронное письмо, содержащее ссылку на поддельный веб-сайт.

Поддельный веб-сайт будет иметь знакомую страницу входа в систему, украденные логотипы и аналогичную торговую марку, а также поддельный URL-адрес, который на первый взгляд кажется правильным. Хакеры создают эти веб-сайты, чтобы украсть ваши данные для входа и, возможно, загрузить вредоносное ПО на ваш компьютер. Часто спуфинг веб-сайта происходит в сочетании с спуфингом электронной почты — например, мошенники могут отправить вам электронное письмо, содержащее ссылку на поддельный веб-сайт.

Как избежать подделки веб-сайта:

- Посмотрите на адресную строку — поддельный веб-сайт вряд ли будет защищен. Для проверки URL-адрес должен начинаться с https://, а не с http:// — «s» означает «безопасный», и в адресной строке также должен быть символ замка. Это означает, что сайт имеет актуальный сертификат безопасности. Если на сайте этого нет, это не обязательно означает, что он был подделан — обратите внимание и на дополнительные признаки.

- Обращайте внимание на орфографические или грамматические ошибки, логотипы или цвета, которые могут показаться немного неправильными. Убедитесь, что контент является полным — например, поддельные веб-сайты иногда не удосуживаются заполнить политику конфиденциальности или условия использования реальным контентом.

- Попробуйте диспетчер паролей — программное обеспечение, используемое для автоматического заполнения учетных данных, не работает на поддельных веб-сайтах. Если программное обеспечение не заполняет поля пароля и имени пользователя автоматически, это может означать, что веб-сайт является поддельным.

Идентификатор вызывающего абонента или подмена телефона

Подмена идентификатора вызывающего абонента — иногда называемая подделкой телефона — это когда мошенники преднамеренно фальсифицируют информацию, отправляемую на ваш идентификатор вызывающего абонента, чтобы скрыть свою личность. Они делают это, потому что знают, что вы с большей вероятностью возьмете трубку, если думаете, что звонит местный номер, а не тот, который вы не узнаете.

Они делают это, потому что знают, что вы с большей вероятностью возьмете трубку, если думаете, что звонит местный номер, а не тот, который вы не узнаете.

Подмена идентификатора вызывающего абонента использует протокол VoIP (передача голоса по Интернет-протоколу), что позволяет мошенникам создавать номер телефона и идентификатор вызывающего абонента по своему выбору. Как только получатель отвечает на звонок, мошенники пытаются получить конфиденциальную информацию для мошеннических целей.

Как предотвратить подделку моего номера телефона:

- Проверьте, есть ли у вашего оператора телефонной связи служба или приложение, которое помогает идентифицировать или отфильтровывать спам-вызовы.

- Вы можете рассмотреть возможность использования сторонних приложений для блокировки спам-звонков, но имейте в виду, что вы будете делиться с ними личными данными.

- Если вам звонят с неизвестного номера, часто лучше на него не отвечать. Отвечая на спам-звонки, вы провоцируете еще больше спам-звонков, так как мошенники рассматривают вас как потенциального клиента.

Подделка текстовых сообщений

Подделка текстовых сообщений, иногда называемая подделкой SMS, — это когда отправитель текстового сообщения вводит пользователей в заблуждение, отображая ложную информацию об отправителе. Законные компании иногда делают это в маркетинговых целях, заменяя длинный номер коротким и легко запоминающимся буквенно-цифровым идентификатором, якобы для удобства клиентов. Но мошенники также делают это — чтобы скрыть свою настоящую личность за буквенно-цифровым идентификатором отправителя, обычно маскируясь под законную компанию или организацию. Часто эти поддельные тексты содержат ссылки на фишинговые SMS-сайты (известные как «смишинг») или загрузки вредоносных программ.

Как предотвратить подделку текстовых сообщений:

- Старайтесь не нажимать на ссылки в текстовых сообщениях, насколько это возможно. Если SMS-сообщение якобы от знакомой вам компании просит вас принять срочные меры, посетите их веб-сайт напрямую, введя URL-адрес самостоятельно или выполнив поиск в поисковой системе, и не нажимайте на ссылку в SMS-сообщении.

- В частности, никогда не нажимайте на ссылки «сброс пароля» в SMS-сообщениях — это, скорее всего, мошенничество.

- Помните, что банки, операторы связи и другие законные поставщики услуг никогда не запрашивают личные данные через SMS, поэтому не разглашайте личные данные таким образом.

- Будьте осторожны с любыми SMS-оповещениями о призах или скидках типа «слишком хорошо, чтобы быть правдой» — они могут быть мошенническими.

Подмена ARP

w3.org/1999/xhtml»> Протокол разрешения адресов (ARP) — это протокол, который позволяет сетевым соединениям достигать определенного устройства в сети. Спуфинг ARP, иногда также называемый отравлением ARP, возникает, когда злоумышленник отправляет фальсифицированные сообщения ARP по локальной сети. Это связывает MAC-адрес злоумышленника с IP-адресом законного устройства или сервера в сети. Эта ссылка означает, что злоумышленник может перехватить, изменить или даже остановить любые данные, предназначенные для этого IP-адреса.Как предотвратить отравление ARP:

- Для частных лиц лучшей защитой от отравления ARP является использование виртуальной частной сети (VPN).

- Организации должны использовать шифрование, т. е. протоколы HTTPS и SSH, чтобы снизить вероятность успешной атаки с отравлением ARP.

- Организациям также следует рассмотреть возможность использования фильтров пакетов — фильтров, которые блокируют вредоносные пакеты и те, чьи IP-адреса вызывают подозрения.

Подмена DNS

Спуфинг DNS, иногда называемый отравлением кэша DNS, представляет собой атаку, при которой измененные записи DNS используются для перенаправления онлайн-трафика на поддельный веб-сайт, который напоминает предполагаемый пункт назначения. Спуферы добиваются этого, заменяя IP-адреса, хранящиеся на DNS-сервере, на те, которые хотят использовать хакеры. Вы можете прочитать больше об атаках с подменой DNS в нашей полной статье здесь.

Как избежать спуфинга DNS:

- Для частных лиц: никогда не нажимайте на ссылку, в которой вы не уверены, используйте виртуальную частную сеть (VPN), регулярно сканируйте свое устройство на наличие вредоносных программ и очищайте кеш DNS, чтобы устранить отравление .

- Для владельцев веб-сайтов: используйте средства обнаружения спуфинга DNS, расширения безопасности системы доменных имен и сквозное шифрование.

GPS-спуфинг

GPS-спуфинг происходит, когда приемник GPS обманом заставляют транслировать поддельные сигналы, которые выглядят как настоящие. Это означает, что мошенники притворяются, что находятся в одном месте, а на самом деле находятся в другом. Мошенники могут использовать это, чтобы взломать GPS автомобиля и отправить вас в неправильное место или — в гораздо большем масштабе — даже потенциально могут помешать сигналам GPS кораблей или самолетов. Многие мобильные приложения полагаются на данные о местоположении со смартфонов — они могут быть целями для такого рода спуфинг-атак.

Как предотвратить спуфинг GPS:

- Технология защиты от спуфинга GPS находится в стадии разработки, но в основном для крупных систем, таких как морская навигация.

- Самый простой (хотя и неудобный) способ для пользователей защитить свои смартфоны или планшеты — переключить их в «режим определения местоположения с экономией заряда батареи».

В этом режиме для определения вашего местоположения используются только Wi-Fi и сотовые сети, а GPS отключен (данный режим недоступен на некоторых устройствах).

В этом режиме для определения вашего местоположения используются только Wi-Fi и сотовые сети, а GPS отключен (данный режим недоступен на некоторых устройствах).

Подмена лица

Технология распознавания лиц используется для разблокировки мобильных устройств и ноутбуков и все чаще в других областях, таких как правоохранительные органы, безопасность аэропортов, здравоохранение, образование, маркетинг и реклама. Подделка распознавания лиц может происходить через незаконно полученные биометрические данные, прямо или тайно из онлайн-профилей человека или через взломанные системы.

Как предотвратить спуфинг лиц:

Большинство методов распознавания лиц против спуфинга включают обнаружение живости. Это определяет, является ли лицо живым или ложным воспроизведением. Используются две техники:

Как предотвратить спуфинг

В целом, следуя этим советам по безопасности в Интернете, вы сможете свести к минимуму риск спуфинга:

- Не нажимайте на ссылки и не открывайте вложения из незнакомых источников. Они могут содержать вредоносное ПО или вирусы, которые могут заразить ваше устройство. Если сомневаетесь – всегда избегайте.

- Не отвечайте на электронные письма или звонки от неизвестных отправителей. Любое общение с мошенником сопряжено с потенциальным риском и провоцирует дальнейшие нежелательные сообщения.

- По возможности настройте двухфакторную аутентификацию. Это добавляет еще один уровень безопасности к процессу аутентификации и затрудняет доступ злоумышленников к вашим устройствам или онлайн-аккаунтам.

- Используйте надежные пароли. Надежный пароль нелегко угадать, и в идеале он должен состоять из комбинации букв верхнего и нижнего регистра, специальных символов и цифр. Старайтесь не использовать один и тот же пароль везде и регулярно меняйте пароль. Инструмент менеджера паролей — отличный способ управлять своими паролями.

- Проверьте настройки конфиденциальности в Интернете . Если вы пользуетесь сайтами социальных сетей, следите за тем, с кем вы общаетесь, и узнайте, как использовать настройки конфиденциальности и безопасности, чтобы оставаться в безопасности. Если вы заметили подозрительное поведение, нажали на спам или подверглись мошенничеству в Интернете, примите меры для защиты своей учетной записи и обязательно сообщите об этом.

- Не разглашайте личную информацию в Интернете. Избегайте раскрытия личной и личной информации в Интернете, если вы не уверены на 100%, что это надежный источник.

- Обновляйте свою сеть и программное обеспечение. Обновления программного обеспечения включают в себя исправления безопасности, исправления ошибок и новые функции — постоянное обновление снижает риск заражения вредоносным ПО и нарушений безопасности.

- Обращайте внимание на веб-сайты, электронные письма или сообщения с плохой орфографией или грамматикой , а также любые другие функции, которые выглядят неправильно, например логотипы, цвета или отсутствующий контент. Это может быть признаком подделки. Посещайте веб-сайты только с действующим сертификатом безопасности.

В США жертвы спуфинга могут подать жалобу в Центр жалоб потребителей FCC. В других юрисдикциях по всему миру есть аналогичные органы со своими собственными процедурами рассмотрения жалоб.

Каждый ответ на эти запросы отправляется жертве, а не устройству ботнета, которое его фактически отправило.

Каждый ответ на эти запросы отправляется жертве, а не устройству ботнета, которое его фактически отправило.

Никогда не загружайте нежелательные вложения даже из надежного или знакомого источника, например члена семьи или коллеги.

Никогда не загружайте нежелательные вложения даже из надежного или знакомого источника, например члена семьи или коллеги.

В этом режиме для определения вашего местоположения используются только Wi-Fi и сотовые сети, а GPS отключен (данный режим недоступен на некоторых устройствах).

В этом режиме для определения вашего местоположения используются только Wi-Fi и сотовые сети, а GPS отключен (данный режим недоступен на некоторых устройствах).