Содержание

Инструкция по обновлению протокола SSL TLS на сайте: как установить безопасную версию

30040

| How-to | – Читать 9 минут |

Прочитать позже

АУДИТ САЙТА — СЕРТИФИКАТ HTTPS

Инструкцию одобрил

SEO-специалист в Luxeo

Илья Беланенко

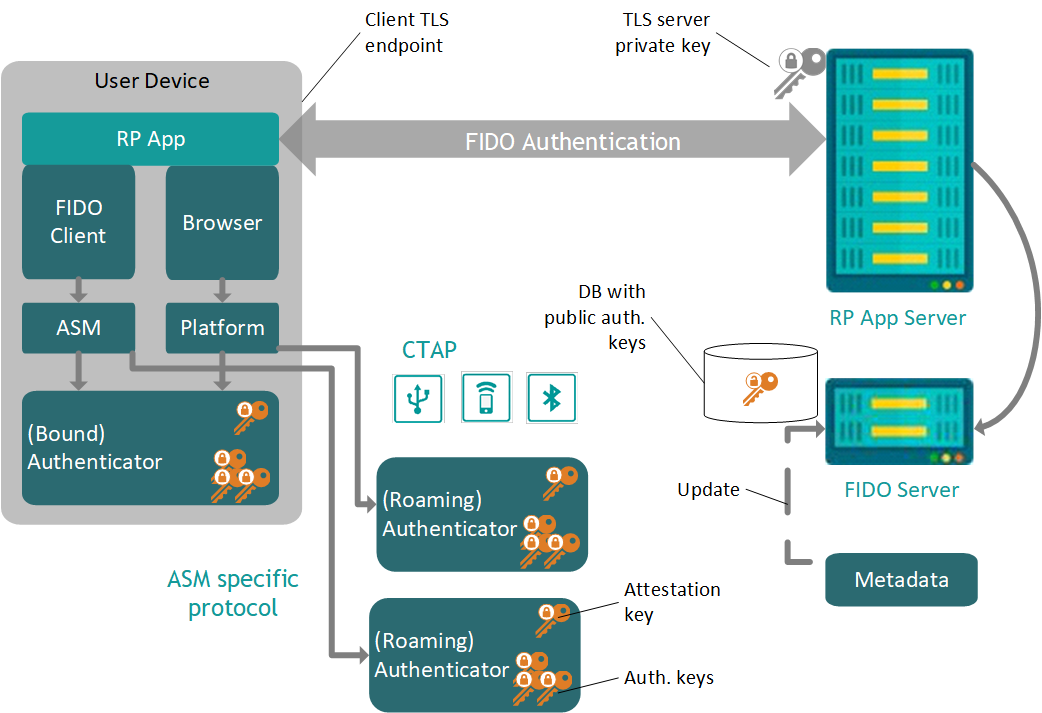

Протокол TLS — усовершенствованная модификация SSL — secure sockets layer, которая обеспечивает защиту данных при их передаче в интернете. Использование сертификата SSL с устаревшей версией ведет к уязвимостям, которых можно избежать, перейдя на шифрование TLS.

Содержание:

- Что такое протокол TLS

- Чем отличаются протоколы SSL и TLS

— Как узнать версию TLS на сайте - SSL vs TLS

- Как обновить до TLS 1.3

- FAQ

- Заключение

Что такое протокол TLS

Протокол TLS — аббревиатура «transport layer security», которая переводится с английского как протокол «защиты транспортного уровня». Данный протокол создан с той же целью, что и его предшественник SSL — для защиты данных в интернете. При этом он обладает дополнительными возможностями, которые позволяют использовать протокол не только в браузерах Google Chrome, Firefox, Safari, но и в мессенджерах, IP-телефонии.

Данный протокол создан с той же целью, что и его предшественник SSL — для защиты данных в интернете. При этом он обладает дополнительными возможностями, которые позволяют использовать протокол не только в браузерах Google Chrome, Firefox, Safari, но и в мессенджерах, IP-телефонии.

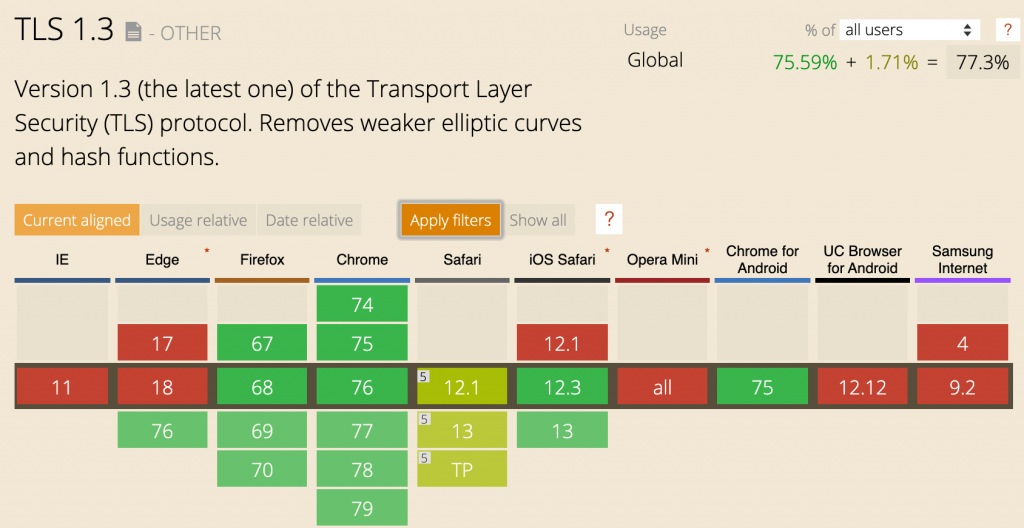

Данный протокол регулярно улучшается и обновляется компанией IETF для обеспечения надежного шифрования, аутентификации и целостности данных. Последняя версия спецификации на данный момент — TLS 1.3, появившаяся в августе 2018 года.

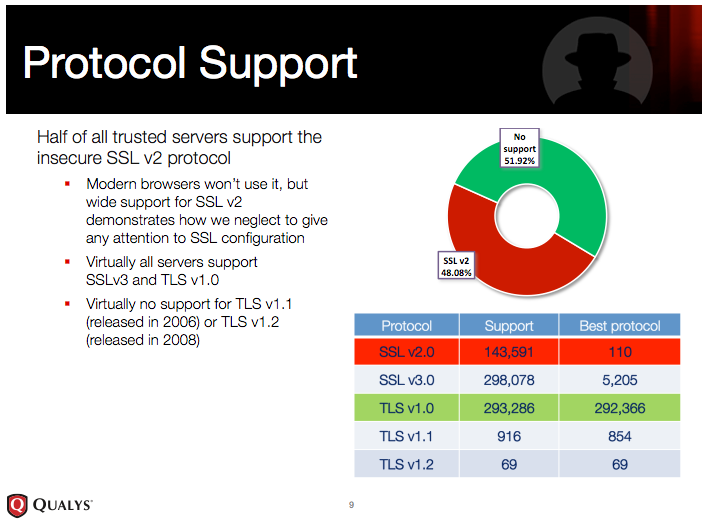

Необходимость в обновленном протоколе защиты данных возникла еще в 1999 году, поскольку в протоколе SSL были обнаружены уязвимости. Сейчас все версии SSL-протокола были успешно атакованы с помощью POODLE. Указанная атака позволяет подменять данные пользователя и побайтно расшифровывать информацию, передаваемую по защищенному каналу данных.

Чем отличаются протоколы SSL и TLS

Учитывая, что протокол TLS создан на основе SSL, два данных варианта достаточно сходны. Фактически можно считать, что версия TLS 1.0 — это SSLv3.1. Развитием протоколов занимаются различные компании — SSL создан компанией Netscape, TLS — IEFL.

Фактически можно считать, что версия TLS 1.0 — это SSLv3.1. Развитием протоколов занимаются различные компании — SSL создан компанией Netscape, TLS — IEFL.

TLS имеет некоторые различия с SSL-протоколом: отличаются ключи и список наборов шрифтов, есть разница в псевдослучайной функции PRF и функции хэширования HMAC, используемой для построения блока симметричных ключей при шифровании данных. В TLS-протокол добавлен ряд алгоритмов, обеспечивающих безопасность канала передачи данных.

Фактически многие пользователи продолжают называть протокол TLS «SSL-шифрованием». Такой термин получил повсеместное распространение и, как правило, используется поставщиками, которые на самом деле предлагают шифрование TLS:

Хостинг-провайдер, предоставляющий TLS-защиту

Как узнать версию TLS на сайте

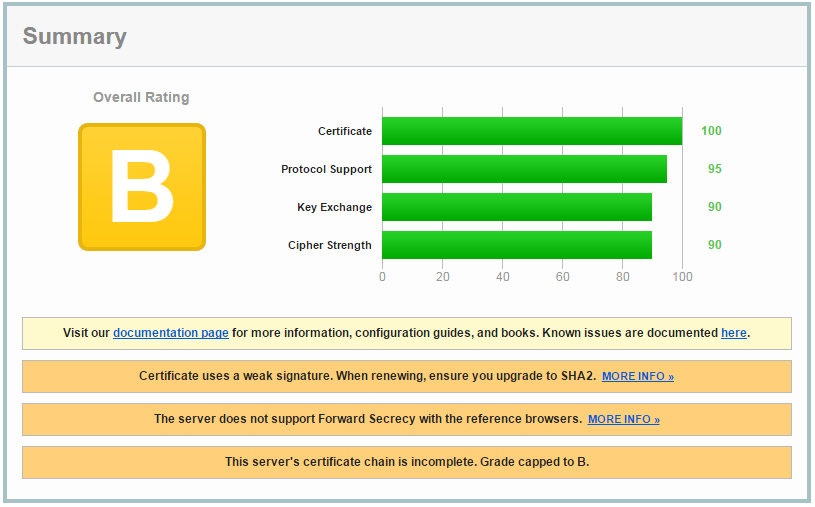

Проверить наличие безопасного соединения и текущую версию протокола, используемого на сайте, можно с помощью сервиса SSL-checker. Данный инструмент позволяет получить подробный отчет об используемых на проекте версиях SSL и TLS.

Для проверки введем адрес домена и нажмем «Check SSL/TLS»:

Онлайн-проверка TLS/SSL

В отчете будут описаны все версии протоколов, которые используются для защиты информации:

Результаты проверки TLS и SSL

SSL vs TLS

Многие веб-разработчики задаются вопросом, какой выбрать протокол — SSL или TLS. Учитывая выявленную уязвимость, вместо SSL-протокола необходимо включить TLS согласно рекомендациям специалистов, поскольку установка SSL сертификата небезопасна. Рассматривая сертификаты SSL TLS, необходимо обращать внимание на то, какие стандарты шифрования использует компания, предоставляющая защищенный канал связи:

Хостинг-провайдер дает возможность выбрать версию TLS-протокола

В характеристиках сертификата обязательно должно быть указано, что используется одна из последних версий спецификации протокола TLS. Стоит учитывать версию, поскольку в протоколах TLS 1.0, TLS 1.1 и TLS 1.2 были обнаружены уязвимости, которые устранили в более новых спецификациях.

Чтобы быстро узнать какие проблемы есть у твоего сайта и получить рекомендации по их устранению, нажимай на Проверить свой сайт.

Хотите узнать, как с помощью Serpstat найти и исправить технические ошибки на сайте?

Оставьте заявку и наши специалисты проконсультируют вас по продвижению вашего проекта, поделятся учебными материалами и инсайтами рынка!

| Заказать бесплатную консультацию |

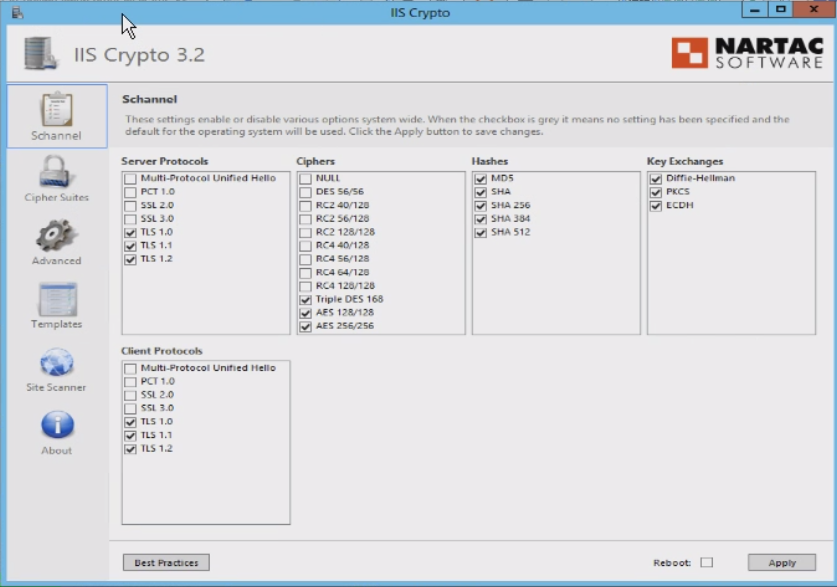

Как обновить до TLS 1.3

Протокол TLS 1.3 — более новая и защищенная версия, которую предпочтительно использовать для защиты информации на сайтах, в этой спецификации существенно поменяли принцип установления соединения, сделав при этом протокол архитектурно стройнее. В 2022 году допускается использование версии TLS 1.2, однако желательно перейти на новую. Старые версии имеют существенные изъяны и не рекомендуются.

Специалисты Google выявили фундаментальный изъян в используемом в TLS 1. 0 и 1.1 шифре RC4.Тесты определили, что данные версии недостаточно безопасны, выявленная уязвимость классифицирована как CVE-2014-8730.

0 и 1.1 шифре RC4.Тесты определили, что данные версии недостаточно безопасны, выявленная уязвимость классифицирована как CVE-2014-8730.

Чтобы обеспечить надежную защиту данных, в современных протоколах используются 256-битные ключи шифрования, которые почти невозможно успешно атаковать. Версия TLS 1.3 не совместима с предыдущими спецификациями и при этом построена на другом инженерном принципе. Новая версия протокола применяет шифры лишь в режиме аутентифицированного шифрования,в которм не нужно использовать MAC. Алгоритм шифрования и так гарантирует целостность данных.

Если на сайте выявлены проблемы безопасности, необходимо обновить версию протокола TLS. Настройки будут отличаться для различных типов сервера. Например, чтобы прописать обновление версии TLS на сервере Nginx, необходимо сначала обновить его до последней версии и проверить версию OpenSSL — для TLS 1.3 нужны Nginx 1.14 и OpenSSL1.1.1 или выше, а затем внести изменения в файл конфигурации:

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

server_name site. com;

# RSA

ssl_certificate /etc/letsencrypt/site.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/site.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/site.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/site.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

ssl_prefer_server_ciphers on;

}

com;

# RSA

ssl_certificate /etc/letsencrypt/site.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/site.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/site.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/site.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

ssl_prefer_server_ciphers on;

}После настройки сервера в соответствии с инструкциями на сайте будет работать безопасная версия сертификата TLS 1.3.

Влияет ли SSL/TLS на SEO?

Еще с 2014 года алгоритмы Google учитывают наличие SSL-сертификата, считая его положительным фактором, поскольку для поисковика безопасность пользователей является одним из основных приоритетов. Для выхода в топ одного сертификата SSL будет недостаточно, однако он необходим, чтобы сайт мог успешно конкурировать с другими ресурсами и не отпугивать пользователей сообщением о небезопасности перехода в браузере.

Для выхода в топ одного сертификата SSL будет недостаточно, однако он необходим, чтобы сайт мог успешно конкурировать с другими ресурсами и не отпугивать пользователей сообщением о небезопасности перехода в браузере.

Заключение

Протокол TLS представляет собой видоизмененную версию SSL, предназначенную для создания безопасного канала передачи данных в сети. Чтобы обеспечить максимальную защиту данных на сайте, необходимо установить проверенную версию протокола.

На данный момент криптографы считают безопасными и стабильно работающими вариантом использование версии TLS 1.3 и/или TLS 1.2.

Чтобы установить безопасную версию SSL-сертификата, нужно обращать внимание на его характеристики, поскольку протокол TLS должен быть не ниже версии 1.2. Полученный сертификат необходимо прописать в настройках сервера с указанием необходимой версии TLS.

Задавайте вопросы в комментариях или пишите в техподдержку.:) А также вступайте в чат любителей Серпстатить и подписывайтесь на наш канал в Telegram.

Serpstat — набор инструментов для поискового маркетинга!

Находите ключевые фразы и площадки для обратных ссылок, анализируйте SEO-стратегии конкурентов, ежедневно отслеживайте позиции в выдаче, исправляйте SEO-ошибки и управляйте SEO-командами.

Набор инструментов для экономии времени на выполнение SEO-задач.

Получить бесплатный доступ на 7 дней

Оцените статью по 5-бальной шкале

4.17 из 5 на основе 23 оценок

Нашли ошибку? Выделите её и нажмите Ctrl + Enter, чтобы сообщить нам.

Рекомендуемые статьи

How-to

Анастасия Сотула

Что такое крауд-ссылки и крауд-маркетинг

How-to

Анастасия Сотула

Какими должны быть хлебные крошки и как их добавить на сайт

How-to

Анастасия Сотула

Подбор слов в Google: как найти новые ключевые фразы и расширить семантику

Кейсы, лайфхаки, исследования и полезные статьи

Не успеваешь следить за новостями? Не беда! Наш любимый редактор подберет материалы, которые точно помогут в работе. Только полезные статьи, реальные кейсы и новости Serpstat раз в неделю. Присоединяйся к уютному комьюнити 🙂

Только полезные статьи, реальные кейсы и новости Serpstat раз в неделю. Присоединяйся к уютному комьюнити 🙂

Нажимая кнопку, ты соглашаешься с нашей политикой конфиденциальности.

Поделитесь статьей с вашими друзьями

Вы уверены?

Спасибо, мы сохранили ваши новые настройки рассылок.

Сообщить об ошибке

Отменить

Как включить поддержку TLS 1.3 в Firefox и Chrome — Сетевое администрирование

by adminОпубликовано

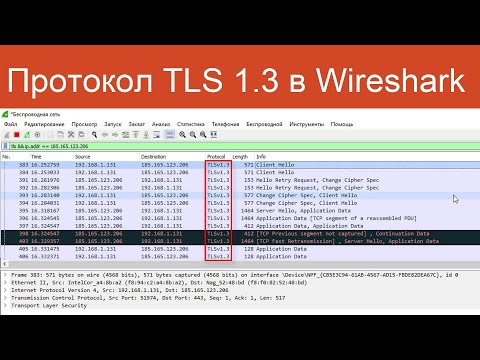

Следующее руководство содержит инструкции по включению поддержки TLS 1.3 (Transport Layer Security) в Mozilla Firefox и Google Chrome.

Transport Layer Security, сокращенно TLS, представляет собой криптографический протокол для безопасного обмена данными по компьютерной сети. Текущая версия TLS — 1.2, а TLS 1.3 доступен в качестве окончательной версии.

TLS 1.3 основан на TLS 1.2, но предлагает значительное улучшение безопасности и конфиденциальности по сравнению с протоколом, который в настоящее время веб-браузеры поддерживают по умолчанию.

Хотя перечислять все улучшения было бы слишком далеко, вы можете проверить Википедия запись на TLS 1.3 для этого удаляет поддержку некоторых криптографических хэш-функций и именованных эллиптических кривых, запрещает использование небезопасных согласований SSL или RC4 или поддерживает новый потоковый шифр, протоколы обмена ключами или алгоритмы цифровой подписи. Он также быстрее, чем TLS 1.2, за счет уменьшения количества циклов приема-передачи до 1 по сравнению с TLS 1.2, использующего 2 приема-передачи.

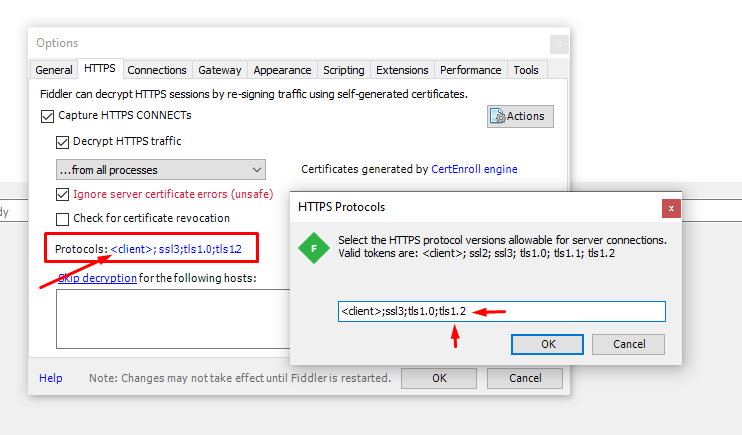

Включите поддержку TLS 1.3 в Firefox и Chrome

И Firefox, и Chrome поддерживают TLS 1.3, но версия Transport Layer Security не включена по умолчанию. Основная причина этого, вероятно, в том, что он пока доступен только как черновик.

Обновить : Опубликована финальная версия TLS 1.3..

Тестирование возможностей TLS вашего браузера

Первое, что вы можете сделать, это проверить, какие протоколы TLS и SSL поддерживает ваш браузер.

Один из лучших вариантов проверить возможности — посетить SSL Labs, где «Мой клиент» страница, проверяющая возможности браузера.

Он раскрывает все протоколы, поддерживаемые браузером, проверяет, уязвим ли браузер для определенных известных атак, перечисляет поддерживаемые наборы шифров, сведения о протоколе и то, как браузер обрабатывает смешанный контент.

Если вы запустите тест с помощью Chrome или Firefox Stable прямо сейчас, вы получите ответ «нет» рядом с TLS 1.3.

Включить TLS 1.3 в Firefox

Все последние версии Mozilla Firefox уже поддерживают TLS 1.3. Пользователи должны были настроить максимальную поддерживаемую версию ранее на about: config, чтобы добавить поддержку, но в этом больше нет необходимости.

Тем не менее, вот способ убедиться, что TLS 1.3 поддерживается:

- Загрузите about: config в адресную строку Firefox. Подтвердите, что вы будете осторожны, если появится экран предупреждения. Откроется редактор конфигурации Firefox.

- Найдите security.tls.version.max.

- Измените значение предпочтения на 4, дважды щелкнув по нему.

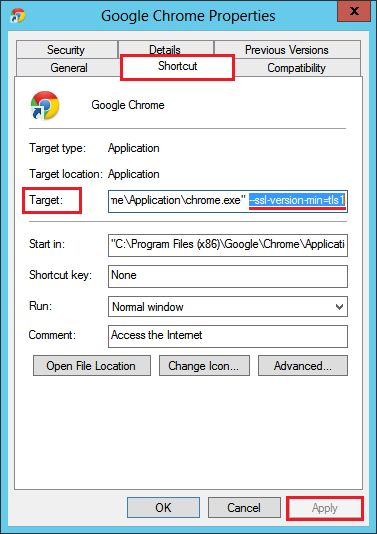

Включить TLS 1.3 в Chrome

Google Chrome также поддерживает TLS 1.3 по умолчанию. Google недавно изменил флаг, который обрабатывает TLS. В настоящее время можно только выбрать разные версии TLS или отключить его.

Вероятно, что Google уберет эту опцию в ближайшем будущем, когда запустит поддержку финальной версии TLS 1.3.

Обратите внимание, что некоторые браузеры на основе Chromium, такие как Vivaldi, поддерживают этот же флаг. Вы также можете применить изменения к этим браузерам.

- Загрузите chrome: // flags / в адресную строку браузера. Откроется страница экспериментов в веб-браузере.

- Найдите включенную максимальную версию TLS. Вы также можете напрямую перейти по этой ссылке: chrome: // flags / # tls13-variant

- Вы можете отключить эту функцию или выбрать одну из поддерживаемых версий.

- Перезапустите веб-браузер.

Вывод

Некоторые сайты, например Cloudflare например, уже поддерживает TLS 1.3. Клиенты Cloudflare могут включить TLS 1.3 для своих сайтов, чтобы «повысить скорость и безопасность пользователей Интернета во всем мире».

Posted in Оптимизация

Ошибка

Ошибка

Задать вопрос

Поиск

Расширенный поиск

Я ищу:

Оповещения

Общая информация

Глоссарий

Новости

Решение

Исправление проблем

Учебники

Искать по:

Заголовок

Содержание

Имеет вложение:

Да

Нет

Недавно опубликовано:

ВсеПоследние 7 днейПоследние 30 днейПоследние 90 дней

Марка:

ГеоТраст

RapidSSL

Тауте

Симантек

К сожалению, возникла проблема

Запрошенная вами страница не найдена.

Выполните поиск, введя одно или несколько ключевых слов в поле поиска выше

Выполните поиск, введя одно или несколько ключевых слов в поле поиска выше

.

KB5017811 — Управление безопасностью транспортного уровня (TLS) 1.0 и 1.1 после изменения поведения по умолчанию 20 сентября 2022 г.

Win 10 Ent LTSC v2019 Win 10 IoT Ent LTSC v2019 Windows 10 IoT Core 2019 LTSC Windows Server 2019 Windows 10 Enterprise Multi-Session, версия 20h3 Windows 10 Enterprise and Education, версия 20h3 Windows 10 IoT Enterprise, версия 20h3 Windows 10 на Surface Hub Windows 10, версия 21h2, все выпуски Windows 10, версия 21h3, все выпуски Больше…Меньше

Transport Layer Security (TLS) 1.0 и 1.1 — это протоколы безопасности для создания каналов шифрования в компьютерных сетях. Microsoft поддерживает их, начиная с Windows XP и Windows Server 2003. Однако нормативные требования меняются. Кроме того, в TLS 1.0 появились новые недостатки безопасности. Итак, Microsoft рекомендует удалить зависимости TLS 1.0 и 1.1. Мы также рекомендуем по возможности отключать TLS 1. 0 и 1.1 на уровне операционной системы. Дополнительные сведения см. в разделе Отключение TLS 1.0 и 1.1. В предварительном обновлении от 20 сентября 2022 г. мы по умолчанию отключим TLS 1.0 и 1.1 для приложений на основе winhttp и wininet. Это часть постоянных усилий. Эта статья поможет вам повторно включить их. Эти изменения вступят в силу после установки обновлений Windows, выпущенных 20 сентября 2022 г. или позднее.

0 и 1.1 на уровне операционной системы. Дополнительные сведения см. в разделе Отключение TLS 1.0 и 1.1. В предварительном обновлении от 20 сентября 2022 г. мы по умолчанию отключим TLS 1.0 и 1.1 для приложений на основе winhttp и wininet. Это часть постоянных усилий. Эта статья поможет вам повторно включить их. Эти изменения вступят в силу после установки обновлений Windows, выпущенных 20 сентября 2022 г. или позднее.

Поведение при доступе к ссылкам TLS 1.0 и 1.1 в браузере

После 20 сентября 2022 г. при открытии в браузере веб-сайта, использующего TLS 1.0 или 1.1, будет появляться сообщение. См. рис. 1. В сообщении говорится, что сайт использует устаревший или небезопасный протокол TLS. Чтобы решить эту проблему, вы можете обновить протокол TLS до TLS 1.2 или выше. Если это невозможно, вы можете включить TLS, как описано в разделе Включение TLS версии 1.1 и ниже.

Рисунок 1: Окно браузера при доступе к веб-странице TLS 1. 0 и 1.1

0 и 1.1

Поведение при доступе к ссылкам TLS 1.0 и 1.1 в приложениях winhttp

После обновления приложения, основанные на winhttp, могут не работать. Сообщение об ошибке: «ERROR_WINHTTP_SECURE_FAILURE при выполнении операции WinHttpSendRequest».

Поведение при доступе к ссылкам TLS 1.0 и 1.1 в приложениях пользовательского интерфейса на основе winhttp или wininet

Когда приложение пытается создать подключение с использованием TLS 1.1 и более ранних версий, может показаться, что подключение не выполнено. Когда вы закрываете приложение или оно перестает работать, появляется диалоговое окно помощника по совместимости программ (PCA), как показано на рис. 2.

Рисунок 2: Диалоговое окно помощника по совместимости программ после закрытия приложения

В диалоговом окне PCA указано: «Эта программа могла работать неправильно». При этом есть два варианта:

При этом есть два варианта:

Запустить программу с параметрами совместимости

При выборе этого параметра приложение снова открывается. Теперь все ссылки, использующие TLS 1.0 и 1.1, работают корректно. С этого момента диалоговое окно PCA не будет появляться. Редактор реестра добавляет записи по следующим путям:

Если вы выбрали эту опцию по ошибке, вы можете удалить эти записи. Если вы удалите их, вы увидите диалоговое окно PCA при следующем открытии приложения.

Рисунок 3: Список программ, которые должны запускаться с настройками совместимости

Эта программа работала правильно

При выборе этого параметра приложение нормально закрывается. В следующий раз, когда вы снова откроете приложение, диалоговое окно PCA не появится. Система блокирует весь контент TLS 1.0 и 1.1. Редактор реестра добавляет следующую запись в путь Computer\HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Compatibility Assistant\Store. См. рис. 4. Если вы выбрали этот вариант по ошибке, вы можете удалить эту запись. Если вы удалите запись, вы увидите диалоговое окно PCA при следующем открытии приложения.

В следующий раз, когда вы снова откроете приложение, диалоговое окно PCA не появится. Система блокирует весь контент TLS 1.0 и 1.1. Редактор реестра добавляет следующую запись в путь Computer\HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Compatibility Assistant\Store. См. рис. 4. Если вы выбрали этот вариант по ошибке, вы можете удалить эту запись. Если вы удалите запись, вы увидите диалоговое окно PCA при следующем открытии приложения.

Рисунок 4. Запись в редакторе реестра о том, что приложение работает правильно

Важно

Устаревшие протоколы TLS включены только для определенных приложений. Это верно даже при том, что они отключены в общесистемных настройках.

Включить TLS версии 1.1 и ниже (настройки wininet и Internet Explorer)

Мы не рекомендуем включать TLS 1. 1 и ниже, так как они больше не считаются безопасными. Они уязвимы для различных атак, таких как атака POODLE. Поэтому перед включением TLS 1.1 выполните одно из следующих действий:

1 и ниже, так как они больше не считаются безопасными. Они уязвимы для различных атак, таких как атака POODLE. Поэтому перед включением TLS 1.1 выполните одно из следующих действий:

Если ни одно из решений не работает, есть два способа включить устаревшие протоколы TLS в общесистемных настройках:

Параметры Интернета

Редактор групповой политики

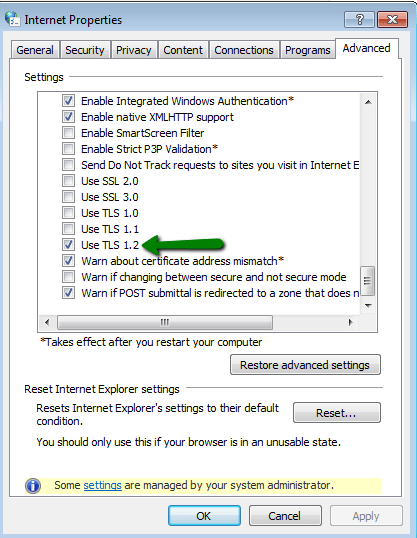

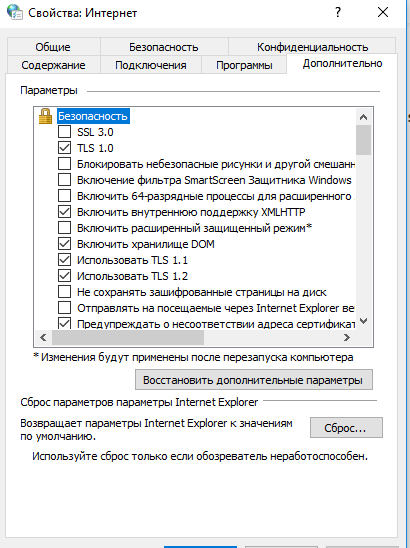

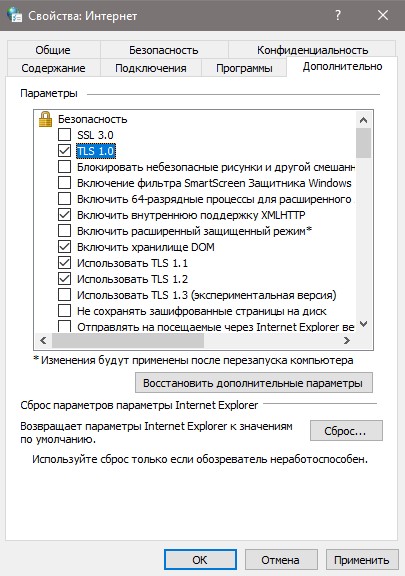

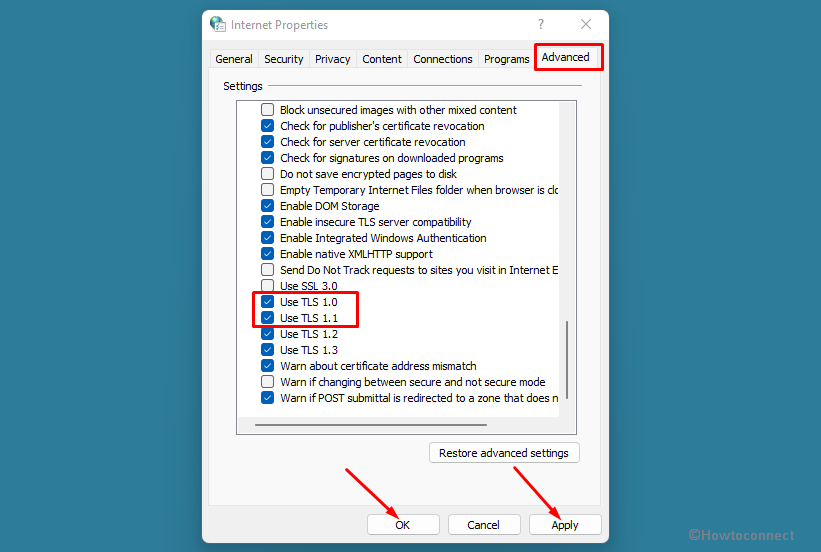

Параметры Интернета

Чтобы открыть Свойства обозревателя, введите Свойства обозревателя в поле поиска на панели задач. Вы также можете выбрать Change settings в диалоговом окне, показанном на рис. 1. На Advanced , прокрутите вниз панель настроек . Там вы можете включить или отключить протоколы TLS.

Там вы можете включить или отключить протоколы TLS.

Рисунок 5: Диалоговое окно свойств Интернета

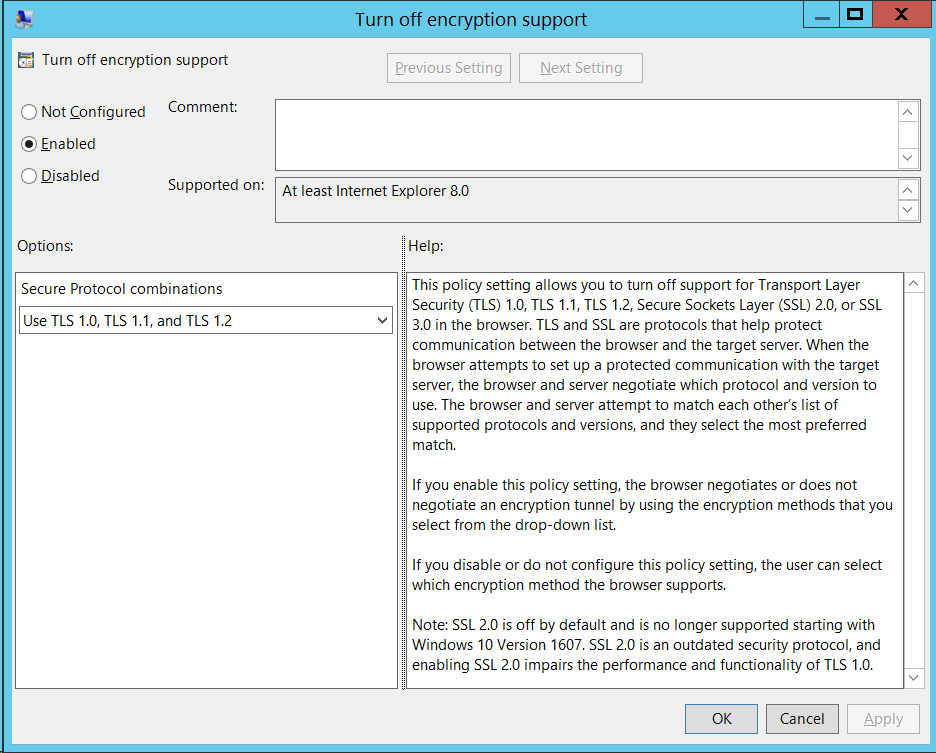

Редактор групповой политики

Чтобы открыть редактор групповой политики, введите gpedit.msc в поле поиска на панели задач. Появится окно, подобное показанному на рисунке 6.

Рисунок 6: Окно редактора групповой политики

Перейдите к Политика локального компьютера > (Конфигурация компьютера или конфигурация пользователя) > Административные шаблоны > Компоненты Windows > Интернет Проводник > Панель управления Интернетом > Расширенная страница > Отключите поддержку шифрования.

См. рис. 7.

См. рис. 7.Двойной щелчок Отключить поддержку шифрования .

Рисунок 7: Путь к отключению поддержки шифрования в редакторе групповой политики

Выберите параметр Включено . Затем используйте раскрывающийся список, чтобы выбрать версию TLS, которую вы хотите включить, как показано на рис. 8.

Рис. 8. Включите Отключить поддержку шифрования и раскрывающийся список

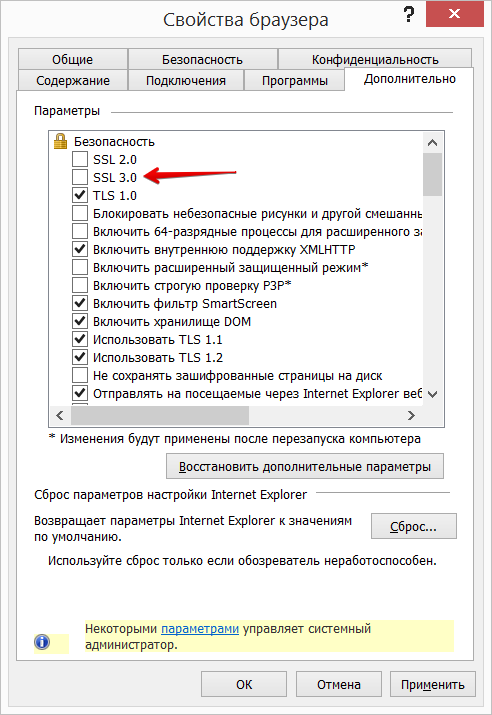

После включения политики в редакторе групповой политики ее нельзя изменить в параметрах обозревателя. Например, если вы выберете Использовать SSL3.0 и TLS 1.0 , все остальные параметры будут недоступны в Свойствах обозревателя. См. рис. 9. Вы не сможете изменить какие-либо параметры в свойствах обозревателя, если включите Отключить поддержку шифрования в редакторе групповой политики.

Например, если вы выберете Использовать SSL3.0 и TLS 1.0 , все остальные параметры будут недоступны в Свойствах обозревателя. См. рис. 9. Вы не сможете изменить какие-либо параметры в свойствах обозревателя, если включите Отключить поддержку шифрования в редакторе групповой политики.

Рисунок 9: Свойства обозревателя, показывающие недоступные настройки SSL и TLS

Включить TLS версии 1.1 и ниже (настройки winhttp)

См. Обновление, чтобы включить TLS 1.1 и TLS 1.2 в качестве безопасных протоколов по умолчанию в WinHTTP в Windows.

Важные пути реестра (параметры wininet и Internet Explorer)

Компьютер\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings

org/ListItem»>Групповая политика SecureProtocols будет иметь приоритет над протоколом, заданным Internet Options.

Компьютер\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Настройки Интернета

Включение небезопасного отката TLS

Вышеуказанные модификации активируют TLS 1.0 и TLS 1.1. Однако они не включат откат TLS. Чтобы включить откат TLS, необходимо установить для EnableInsecureTlsFallback значение 1 в реестре по указанным ниже путям.

Если EnableInsecureTlsFallback отсутствует, необходимо создать новую запись DWORD и установить для нее значение 1.

Важные пути реестра

ForceDefaultSecureProtocols

ЕнаблеИнсекуреТлсФоллбакк

Чтобы изменить настройки: ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ\Microsoft\Windows\CurrentVersion\Internet Settings\winhttp

Чтобы установить политику: SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings

По умолчанию ЛОЖЬ. Установка значения, отличного от нуля, позволит приложениям вернуться к незащищенным протоколам (TLS1.

com;

# RSA

ssl_certificate /etc/letsencrypt/site.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/site.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/site.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/site.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

ssl_prefer_server_ciphers on;

}

com;

# RSA

ssl_certificate /etc/letsencrypt/site.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/site.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/site.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/site.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

ssl_prefer_server_ciphers on;

}

См. рис. 7.

См. рис. 7.