Содержание

— 5.9.

5.9. Компьютерные сети

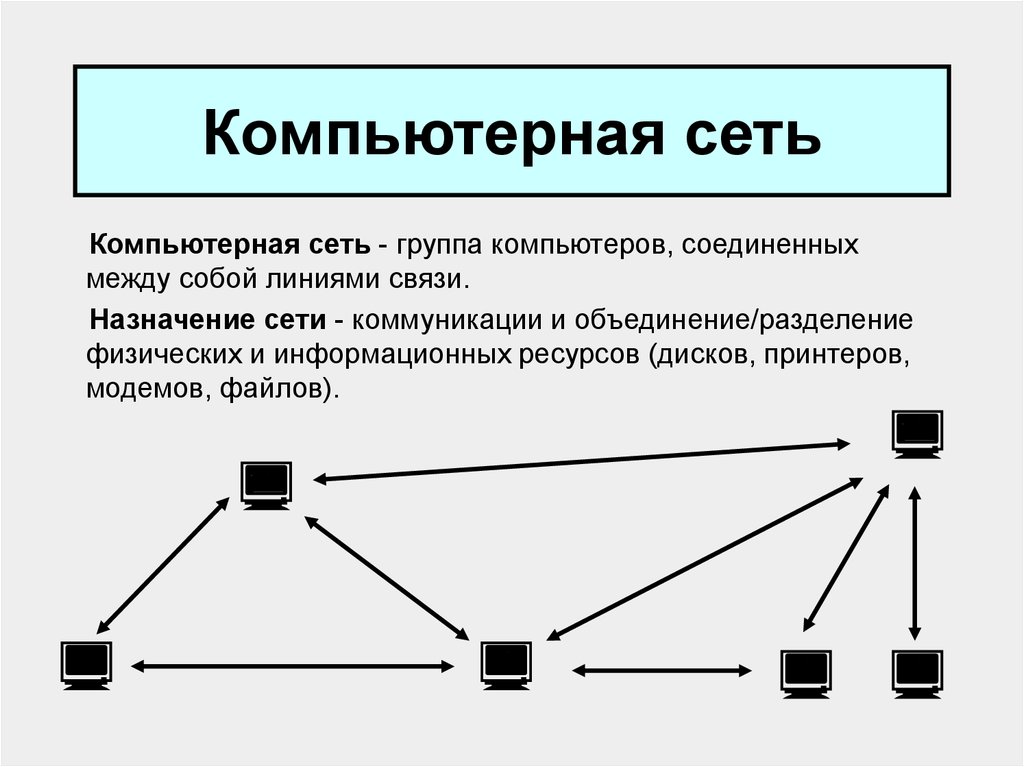

Системы, состоящие из двух и более компьютеров, разнесенных в пространстве и объединенных линиями связи, называют распределенными вычислительными системами или сетями ЭВМ. Именно в таких системах процесс обмена данными реализуется в наиболее полном виде и составляет основу функционирования открытых систем. Под открытыми системами в современном мире понимается концепция объединения с помощью процессов обмена данными информационного ресурса мирового сообщества. В более узком смысле — это информационно-вычислительные сети, к которым может подключиться через компьютер любой человек Земли, любая организация, корпорация, фирма и т.д. и воспользоваться информационными ресурсами этой системы или предложить ей свой информационный ресурс. Наиболее ярким представителем такой системы является мировая вычислительная сеть Интернет. Ее еще называют сеть сетей, так как она объединяет многие открытые системы (сети) на всех континентах нашей планеты.

Понятие вычислительных сетей. Распределенные вычислительные сис-темы (вычислительные сети) создаются в целях объединения информационных ресурсов нескольких компьютеров (под словом «несколько» понимается от двух до нескольких миллионов компьютеров). Ресурсы компьютера — это прежде всего память, в которой хранится информация, и производительность процессора (процессоров), определяющая скорость обработки данных. Поэтому в распределенных системах общая память и производительность системы как бы распределены между входящими в нее ЭВМ. Совместное использование общих ресурсов сети породило такие понятия и методы, как распределенные базы и банки данных, распределенная обработка данных. В концептуальном плане вычислительные сети, как и отдельные компьютеры, являются средством реализации информационных технологий и их процессов.

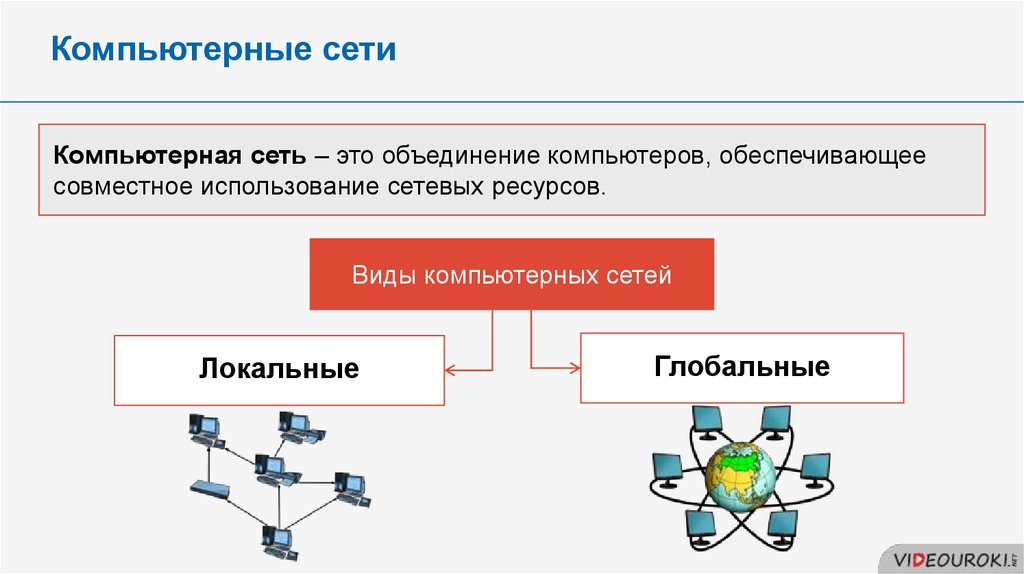

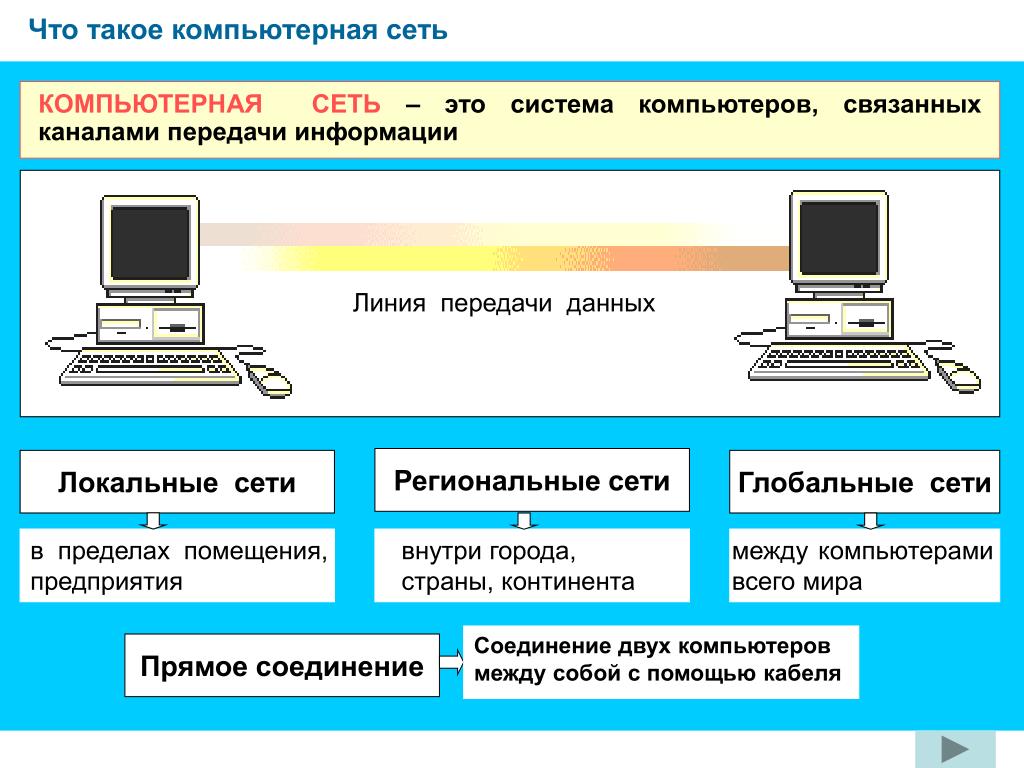

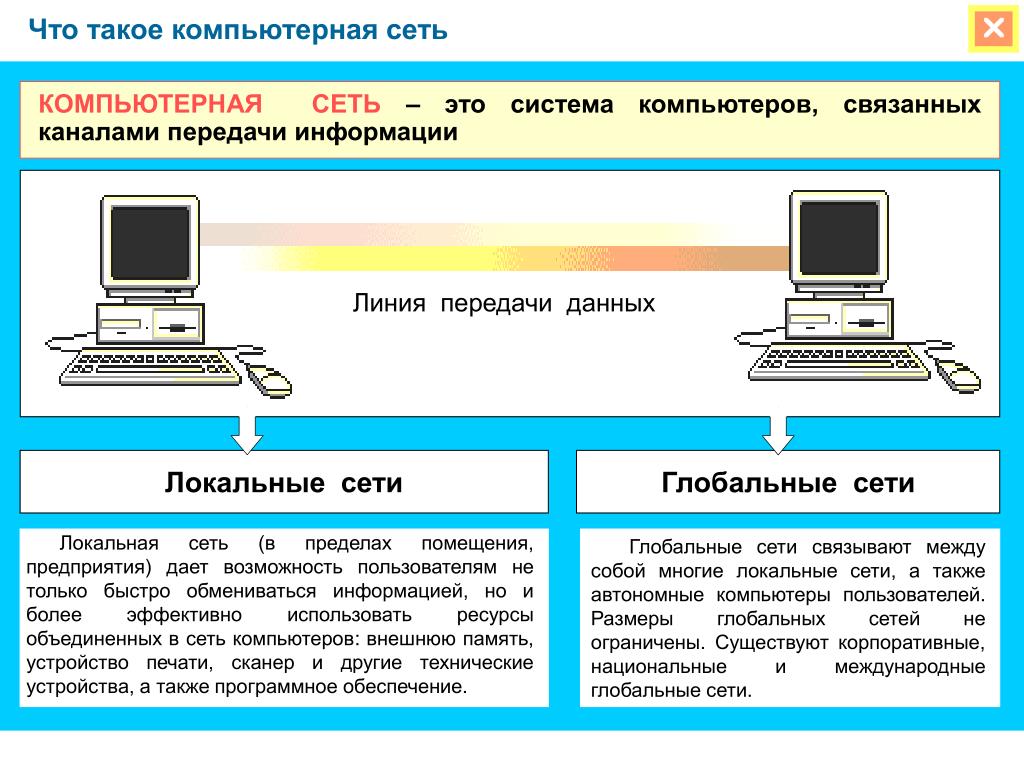

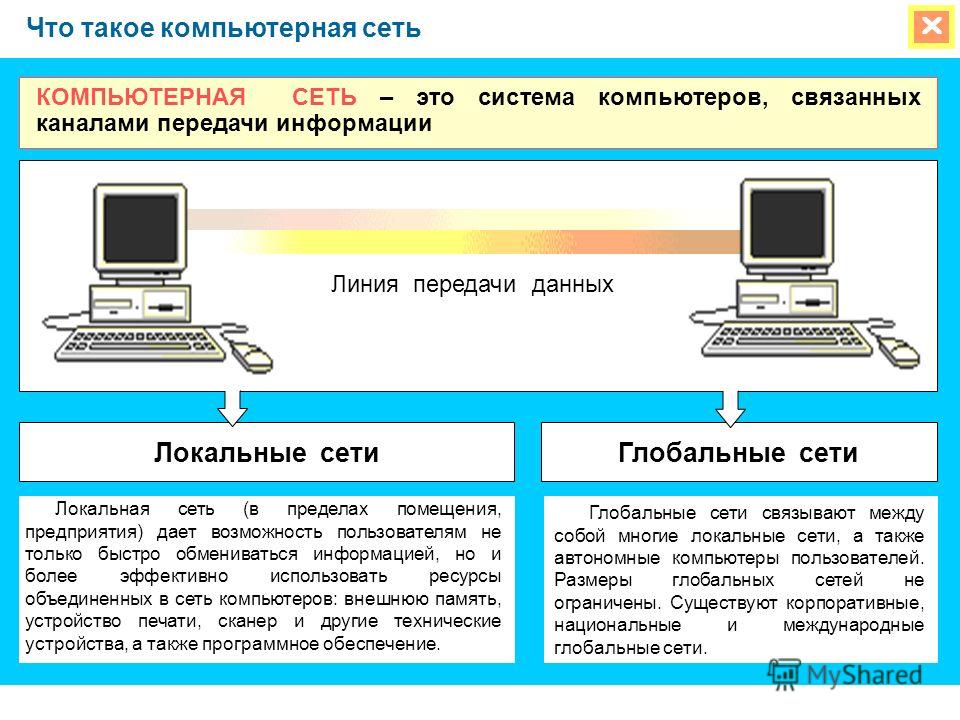

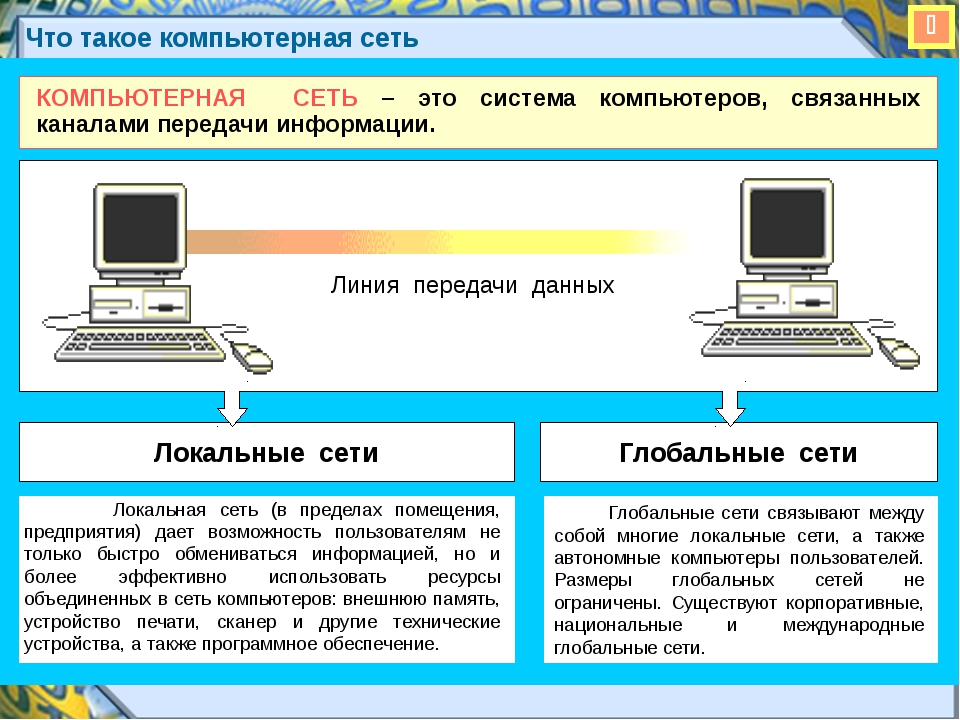

Вычислительные сети принято подразделять на два класса: локальные вычислительные сети (ЛВС) и глобальные вычислительные сети (ГВС).

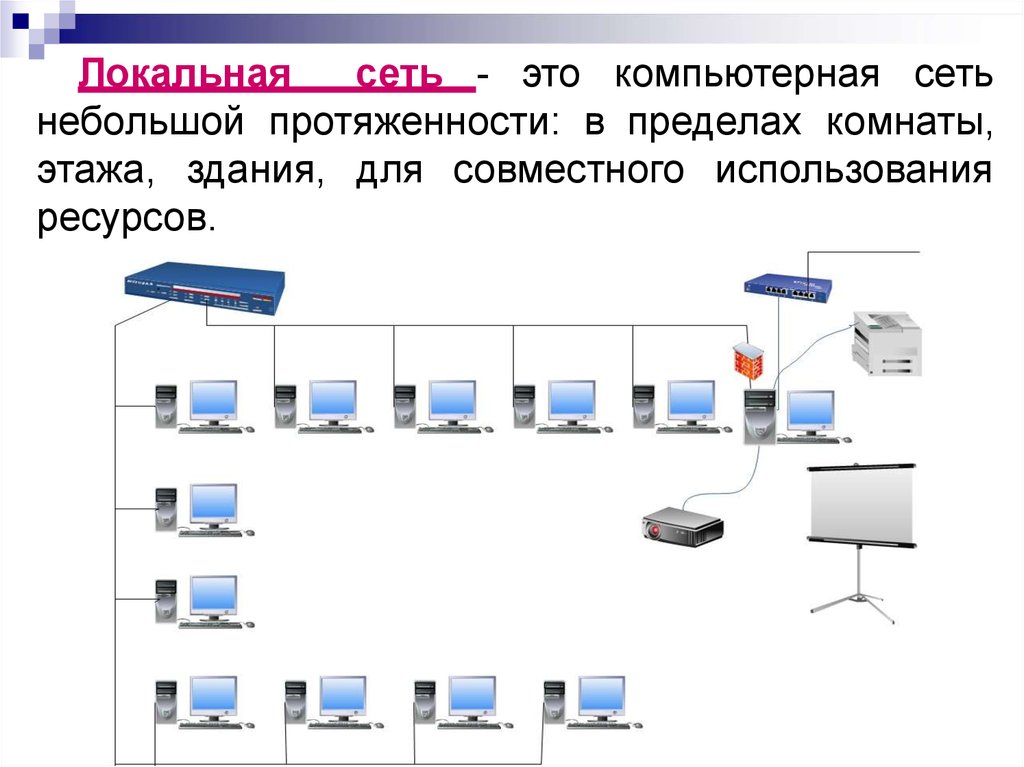

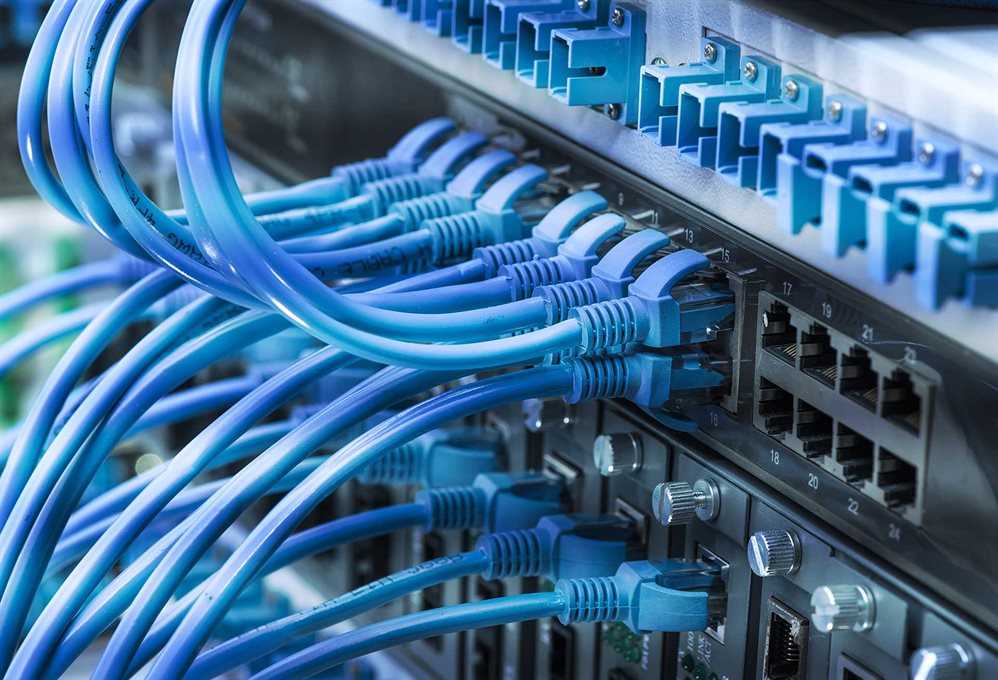

Под локальной вычислительной сетью понимают распределенную вычис-лительную систему, в которой передача данных между компьютерами не тре-бует специальных устройств, а достаточно электрического соединения компью-теров с помощью кабелей и разъемов. Так как электрический сигнал ослабевает (уменьшается его мощность) при передаче по кабелю, и тем сильнее, чем про-тяженнее кабель, то, естественно, длина проводов, соединяющих компьютеры, ограничена. Поэтому ЛВС объединяют компьютеры, локализованные на весьма ограниченном пространстве. Обычно длина кабеля, по которому передаются данные между компьютерами, не должна превышать в лучшем случае 1 км. Указанные ограничения обусловили расположение компьютеров ЛВС в одном здании или в рядом стоящих зданиях. Обычно службы управления предприятий так и расположены, что и определило широкое использование в них для реализации процессов обмена локальных вычислительных сетей.

Так как электрический сигнал ослабевает (уменьшается его мощность) при передаче по кабелю, и тем сильнее, чем про-тяженнее кабель, то, естественно, длина проводов, соединяющих компьютеры, ограничена. Поэтому ЛВС объединяют компьютеры, локализованные на весьма ограниченном пространстве. Обычно длина кабеля, по которому передаются данные между компьютерами, не должна превышать в лучшем случае 1 км. Указанные ограничения обусловили расположение компьютеров ЛВС в одном здании или в рядом стоящих зданиях. Обычно службы управления предприятий так и расположены, что и определило широкое использование в них для реализации процессов обмена локальных вычислительных сетей.

Глобальные сети объединяют ресурсы компьютеров, расположенных на значительном удалении, таком, что простым кабельным соединением не обойтись и приходится добавлять в межкомпьютерные соединения специальные устройства, позволяющие передавать данные без искажения и по назначению. Эти устройства коммутируют (соединяют, переключают) между собой компьютеры сети и в зависимости от ее конфигурации могут быть как пассивными коммутаторами, соединяющими кабели, так и достаточно мощными ЭВМ, выполняющими логические функции выбора наименьших маршрутов передачи данных. В глобальных вычислительных сетях, помимо кабельных линий, применяют и другие среды передачи данных. Большие расстояния, через которые передаются данные в глобальных сетях, требуют особого внимания к процедуре передачи цифровой информации с тем, чтобы посланные в сети данные дошли до компьютера-получателя в полном и неискаженном виде. В глобальных сетях компьютеры отдалены друг от друга на расстояние не менее 1 км и объединяют ресурсные возможности компьютеров в рамках района (округа) города или сельской местности, региона, страны и т.д.

В глобальных вычислительных сетях, помимо кабельных линий, применяют и другие среды передачи данных. Большие расстояния, через которые передаются данные в глобальных сетях, требуют особого внимания к процедуре передачи цифровой информации с тем, чтобы посланные в сети данные дошли до компьютера-получателя в полном и неискаженном виде. В глобальных сетях компьютеры отдалены друг от друга на расстояние не менее 1 км и объединяют ресурсные возможности компьютеров в рамках района (округа) города или сельской местности, региона, страны и т.д.

Отдельные локальные и глобальные вычислительные сети могут объеди-няться, и тогда возникает сложная сеть, которую называют распределенной сетью.

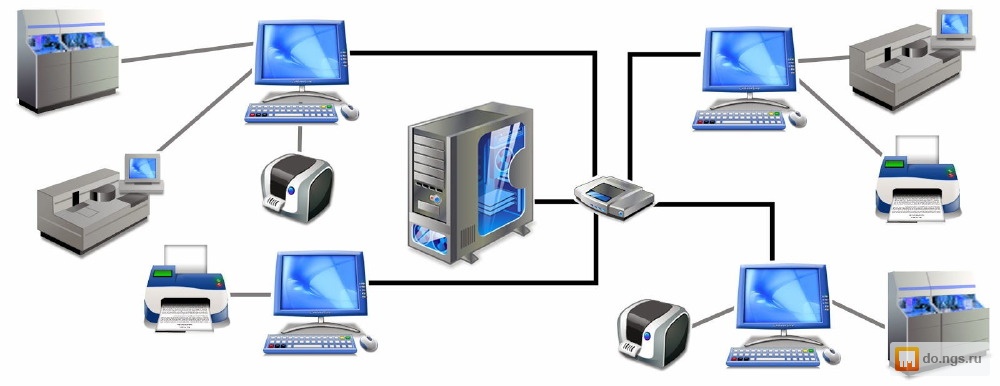

Таким образом, в общем виде вычислительные сети представляют собой систему компьютеров, объединенных линиями связи и специальными устройствами, позволяющими передавать без искажения и переключать между компьютерами потоки данных. Линии связи вместе с устройствами передачи и приема данных называют каналами связи, а устройства, производящие переключение потоков данных в сети, можно определить одним общим названием -узлы коммутации.

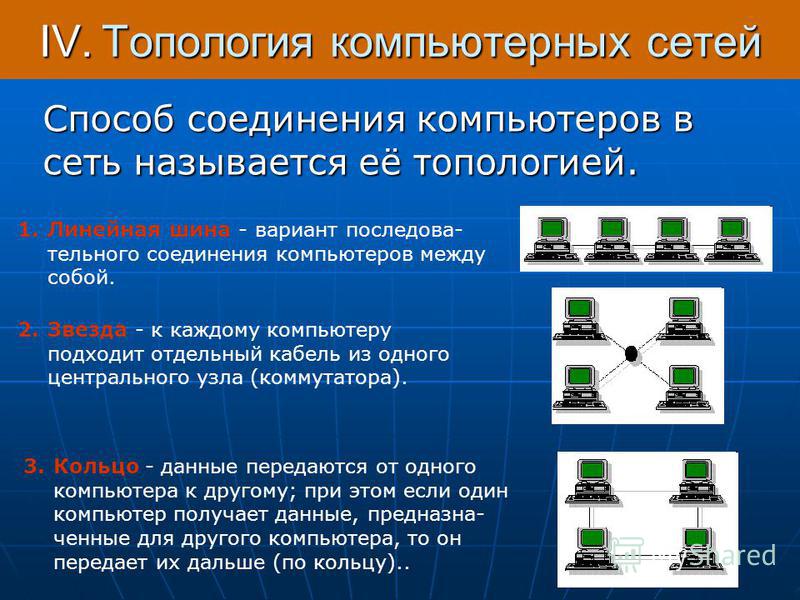

Базовые топологии локальных компьютерных сетей. Термин тополо-гия сетей характеризует физическое расположение компьютеров, узлов комму-тации и каналов связи в сети.

Проблема синтеза структуры (топологии) сети является одной из важнейших, но до конца не решенной, в связи с чем при решении задач определения числа и взаимосвязи компонентов сети используются приближенные, эмпирические методы.

Все сети строятся на основе трех базовых топологий: «звезда» (star), «кольцо» (ring), «шина» (bus).

Топология звезда характерна тем, что в ней все узлы соединены с одним центральным узлом (рис.5.39).

Достоинства подобной структуры состоят в экономичности и удобстве с точки зрения организации управления взаимодействием компьютеров (абонентов). Звездообразную сеть легко расширить, поскольку для добавления нового компьютера нужен только один новый канал связи. Существенным недостатком звездообразной топологии является низкая надежность: при отказе центрального узла выходит из строя вся сеть.

Рис. 5.39. Звездообразная топология сети.

В топологии кольцо компьютеры подключаются к повторителям (репитерам) сигналов, связанным в однонаправленное кольцо (рис.5.40).

Рис. 5.40. Кольцевая топология сети.

По методу доступа к каналу связи (среде передачи данных) различают два основных типа кольцевых сетей: маркерное и тактированное кольца.

В маркерных кольцевых сетях по кольцу передается специальный управляющий маркер (метка), разрешающий передачу сообщений из компьютера, который им «владеет».

Если компьютер получил маркер и у него есть сообщение для передачи, то он «захватывает» маркер и передает сообщение в кольцо. Данные проходят через все повторители, пока не окажутся на том повторителе, к которому подключен компьютер с адресом, указанным в данных. Получив подтверждение, передающий компьютер создает новый маркер и возвращает его в сеть. При отсутствии у компьютера сообщения для передачи он пропускает движущийся по кольцу маркер.

В тактированном кольце по сети непрерывно вращается замкнутая последовательность тактов — специально закодированных интервалов фиксированной длины. В каждом такте имеется бит-указатель занятости. Свободные такты могут заполняться передаваемыми сообщениями по мере необходимости либо за каждым узлом могут закрепляться определенные такты.

Достоинствами кольцевых сетей являются равенство компьютеров по доступу к сети и высокая расширяемость. К недостаткам можно отнести выход из строя всей сети при выходе из строя одного повторителя и остановку работы сети при изменении ее конфигурации.

В топологии шина, широко применяемой в локальных сетях, все компьютеры подключены к единому каналу связи с помощью трансиверов (приемопередатчиков) (рис.5.41).

Рис. 5.41. Шинная топология сети.

Канал оканчивается с двух сторон пассивными терминаторами, поглощающими передаваемые сигналы. Данные от передающего компьютера передаются всем компьютерам сети, однако воспринимаются только тем компьютером, адрес которого указан в передаваемом сообщении. Причем в каждый момент только один компьютер может вести передачу. «Шина» — пассивная топология. Это означает, что компьютеры только «слушают» передаваемые по сети данные, но не перемещают их от отправителя к получателю. Поэтому если один компьютер выйдет из строя, это не скажется на работе остальных, что является достоинством шинной топологии. В активных топологиях компьютеры регенерируют сигналы и передают их по сети (как повторители компьютеров в кольцевой топологии). Другими достоинствами шины являются высокая расширяемость и экономичность в организации каналов связи. К недостаткам шинной организации сети относится уменьшение пропускной способности сети при значительных объемах трафика (трафик — объем данных).

Причем в каждый момент только один компьютер может вести передачу. «Шина» — пассивная топология. Это означает, что компьютеры только «слушают» передаваемые по сети данные, но не перемещают их от отправителя к получателю. Поэтому если один компьютер выйдет из строя, это не скажется на работе остальных, что является достоинством шинной топологии. В активных топологиях компьютеры регенерируют сигналы и передают их по сети (как повторители компьютеров в кольцевой топологии). Другими достоинствами шины являются высокая расширяемость и экономичность в организации каналов связи. К недостаткам шинной организации сети относится уменьшение пропускной способности сети при значительных объемах трафика (трафик — объем данных).

В настоящее время часто используются топологии, комбинирующие базовые: «звезда-шина», «звезда-кольцо».

Рис. 5.42. Топология звезда – шина.

Топология звезда — шина чаше всего выглядит как объединение с помощью магистральной шины нескольких звездообразных сетей (рис. 5.42).

5.42).

При топологии звезда — кольцо несколько звездообразных сетей соединяется своими центральными узлами коммутации в кольцо (рис.5.43).

Рис. 5.43. Топология звезда – кольцо.

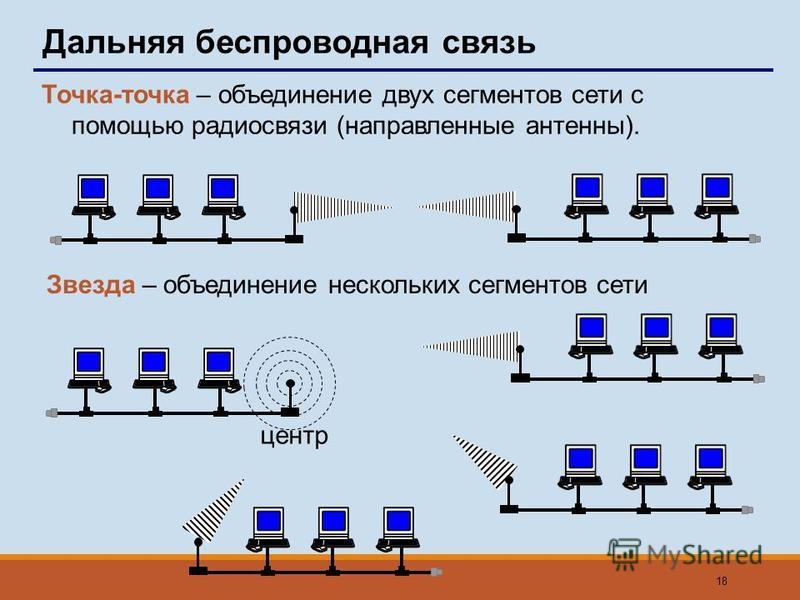

Топология глобальной вычислительной сети. Расширение локальных сетей как базовых, так и комбинированных топологий из-за удлинения линий связи приводит к необходимости их расчленения и создания распределенных сетей, в которых компонентами служат не отдельные компьютеры, а отдельные локальные сети, иногда называемые сегментами. Узлами коммутации таких сетей являются активные концентраторы (К) и мосты (Мет) — устройства, коммутирующие линии связи (в том числе разного типа) и одновременно усиливающие проходящие через них сигналы. Мосты, кроме того, еще и управляют потоками данных между сегментами сети. При соединении компьютеров или сетей (локальных или распределенных), удаленных на большие расстояния, используются каналы связи и устройства коммутации, называемые маршрутизаторами (М) и шлюзами (Ш). Маршрутизаторы взаимодействуют друг с другом и соединяются между собой каналами связи, образуя распределенный магистральный канал связи. Для согласования параметров данных (форматов, уровней сигналов, протоколов и т.п.), передаваемых по магистральному каналу связи, между маршрутизаторами и терминальными компонентами включаются устройства сопряжения (УС). При подключении к магистральному каналу вычислительных сетей (например, мэйнфреймов), которые невозможно согласовать с помощью стандартных устройств сопряжения, используются стандартные средства, называемые шлюзами. Терминальными абонентами называют отдельные компьютеры, локальные или распределенные сети, через маршрутизаторы подключенные к магистральному каналу. Таким образом, возникает глобальная вычислительная сеть, типовая типология которой приведена на рис.5.44. Глобальные сети могут объединяться между собой путем соединения через маршрутизаторы магистральных каналов, что в конечном итоге приводит к созданию мировой (действительно глобальной) информационно-вычислительной сети.

Маршрутизаторы взаимодействуют друг с другом и соединяются между собой каналами связи, образуя распределенный магистральный канал связи. Для согласования параметров данных (форматов, уровней сигналов, протоколов и т.п.), передаваемых по магистральному каналу связи, между маршрутизаторами и терминальными компонентами включаются устройства сопряжения (УС). При подключении к магистральному каналу вычислительных сетей (например, мэйнфреймов), которые невозможно согласовать с помощью стандартных устройств сопряжения, используются стандартные средства, называемые шлюзами. Терминальными абонентами называют отдельные компьютеры, локальные или распределенные сети, через маршрутизаторы подключенные к магистральному каналу. Таким образом, возникает глобальная вычислительная сеть, типовая типология которой приведена на рис.5.44. Глобальные сети могут объединяться между собой путем соединения через маршрутизаторы магистральных каналов, что в конечном итоге приводит к созданию мировой (действительно глобальной) информационно-вычислительной сети.

Спецификация Ethernet – самая популярная в настоящее время сетевая архитектура. Она использует узкополосную передачу со скоростью 10 Мбит/с, топологию шина, а для регулирования трафика в основном сегменте кабеля — CSMA/CD (МДПН/ОС).

Среда (кабель) Ethernet является пассивной, т.е. получает питание от компьютера. Следовательно, она прекратит работу из-за физического повреждения или неправильного подключения терминатора.

Сеть Ethernet имеет следующие характеристики:

• традиционная топология — линейная шина;

• другие топологии — звезда — шина;

• тип передачи — узкополосная;

• метод доступа — CSMA/CD;

• скорость передачи данных — 10 и 100 Мбит/с;

• кабельная система — тонкий и толстый коаксиальный, UTP (Unshielded Twisted-Pair — неэкранированная витая пара).

Ethernet разбивает данные на пакеты (кадры), формат которых отличается от формата пакетов, используемого в других сетях. Кадры представляют собой блоки информации, передаваемые как единое целое. Кадр Ethernet может иметь длину от 64 до 1518 байт, но сама структура кадра Ethernet использует по крайней мере 18 байт, поэтому размер блока данных в Ethernet — от 46 до 1500 байт. Каждый кадр содержит управляющую информацию и имеет общую с другими кадрами организацию.

Кадры представляют собой блоки информации, передаваемые как единое целое. Кадр Ethernet может иметь длину от 64 до 1518 байт, но сама структура кадра Ethernet использует по крайней мере 18 байт, поэтому размер блока данных в Ethernet — от 46 до 1500 байт. Каждый кадр содержит управляющую информацию и имеет общую с другими кадрами организацию.

Рис. 5.44. Типовая топология глобальной

информационно-вычислительной сети.

Глобальная сеть Интернет. В настоящее время существует два созвуч-ных термина — internet и Internet (INTERNET — system of INTERconnected compu-ter NETworks).

Под internet понимают технологию обмена данными, основанную на использовании протоколов TCP/IP, а под Internet — глобальное сообщество мировых сетей, которые используют интернет для обмена данными. Internet (далее — Интернет) начинался аналогично большинству современных технологий как военная программа, направленная на повышение устойчивости системы обороны США.

1. Понятие компьютерной сети

4

Тема.

Введение в компьютерные сети

1.

Понятие компьютерной сети

2.

Классификация компьютерных сетей

3.

Локальная сеть и ее основные компоненты

4.

Топология сетей

Компьютерной

сетью (КС),

или сетью ЭВМ, называется комплекс

территориально рассредоточенных ЭВМ,

связанных между собой каналами передачи

данных и сетевым программным обеспечением.

В

общем случае КС представляется

совокупностью трех вложенных друг в

друга подсистем:

Компьютер

приобретает новое название: рабочая

станция,

сервер,

коммутационный компьютер.

В

частном случае КС может вырождаться в

одноуровневую сеть рабочих

станций (в этом случае КС называется

одноранговой) либо двухуровневую — сеть

рабочих станций с одним или с несколькими

серверами.

Заметим,

что успехи развития КС и микроэлектроники

привели к тому, что любой компьютер, в

том числе и персональный, также можно

рассматривать

как КС, но в микроминиатюрном исполнении.

Сеть

рабочих станций —

внешняя оболочка КС. Она представлена

совокупностью

рабочих станций и средств связи,

обеспечивающих взаимодействие

рабочих станций с сервером и, возможно,

между собой. Рабочая

станция (клиентская

машина, рабочее место, абонентский

пункт, терминал)

— это компьютер, за которым непосредственно

работает абонент КС.

Сеть

серверов —

совокупность серверов и средств связи,

обеспечивающих

подключение серверов к базовой сети

передачи данных. Компьютер,

выполняющий общие задачи КС и

предоставляющий услуги рабочим

станциям, называют сервером.

Базовая

сеть передачи данных —

совокупность средств передачи данных

между серверами. Она состоит из каналов

связи и узлов связи.

Узел

связи — совокупность

средств коммутации и передачи данных

в одном

пункте. Узел связи принимает данные,

поступающие по каналам связи, и передает

данные в каналы, ведущие к абонентам.

Характерным примером

узла связи является автоматическая

телефонная станция. Заметим,

что первая в мире электрическая сеть —

телефонная. Именно она легла

в основу базовой сети передачи данных

и во многом определила принципы построения

КС. Узел связи реализуется на основе

коммутационного компьютера и аппаратуры

передачи данных.

Коммутационный

компьютер управляет

приемом и передачей данных. Базовая

сеть передачи

данных является ядром КС, обеспечивающим

физическое объединение

компьютеров и других устройств.

Наиболее

значительные особенности реализации

КС можно проследить

по предложенным базовым классификационным

признакам.

Классификационный | Вид |

Занимаемая | • Локальная |

Логика | • С |

Число | • Одноуровневая |

Аппаратно-программная | • Однородная |

Назначение | • Общего |

По

территориальному признаку сети делятся

на локальные (Local

Area

Network,

LAN)

и глобальные (Wide

Area

Network,

WAN).

К локальным

относят

сети, организованные в пределах

существенно ограниченной территории

(комната, этаж, здание, соседние здания).

Глобальные

сети

простираются

на расстояния от десятков до десятков

тысяч километров, переплетаются

между собой и могут объединять сотни

локальных сетей. Понятия

Понятия

«локальная сеть» и «глобальная сеть»

очерчивают собой область

различных решений КС.

В

частности, можно выделять региональную

сеть, т.е.

КС, расположенную на обширном участке

местности (город, район и т.д.). Из раскрытых

понятий видно, что четкую грань между

сетями различного типа провести

достаточно трудно, и это деление

представляется достаточно условным.

Чтобы

обеспечить быструю передачу больших

объемов информации в рамках региональных

и глобальных компьютерных сетей

используются

так называемые опорные

сети. Они

создаются на базе высокоскоростных

каналов связи (оптоволоконные линии,

спутниковая связь и т. д.).

Традиционно

в локальных сетях использовалась жесткая

логика соединений:

специальный

канал связи стандартной топологии

(шина, кольцо,

звезда), тогда как в глобальных сетях —

программируемая

(коммутируемая) логика соединений.

Именно

поэтому в качестве существенного

отличия локальных сетей от глобальных

до недавнего времени назывался

только один путь доставки информации

(наличие альтернативных путей

в глобальных сетях не отрицалось с

момента их зарождения). Бурное

Бурное

развитие глобальных сетей в связи с

«открытием» Интернета изменило

представление о возможностях и принципах

построения локальных сетей.

Сейчас локальная сеть может быть

миниатюрной копией глобальной

сети (технология Интранет).

Глобальные

сети реализуют многоуровневый

принцип организации сети. В

таких сетях каждый следующий (от

пользователя) уровень реализует заявки

предыдущего. В этом смысле каждый

компьютер предыдущего уровня,

посылающий заявки на услуги, рассматривается

как клиент,

а каждый

компьютер последующего уровня,

предоставляющий услуги клиентам —

сервер.

В

одноуровневых

сетях

один и тот же компьютер (по отношению

к другим) может быть и клиентом, и

сервером.

С

момента создания первой КС сменилось

два поколения компьютеров, резко возросло

число их производителей и конструктивных

решений.

Это явилось объективной причиной

появления неоднородных

КС.

«Перерождение»

однородных

сетей

в неоднородные следует рассматривать

как естественный результат эволюционного

развития любой КС.

В

зависимости от назначения КС делят на

КС общего и специального

назначения.

Специализация современных КС обычно

производится на

прикладном уровне (за счет прикладных

программ пользователей). Тем не

менее, в военной области и банковской

сфере имеется множество примеров

специализации сетей за счет конструктивных

решений. Обычно специализированные

КС являются «персональными» сетями

организации, или корпоративными

сетями. Однако

это понятие (корпоративная сеть) в

литературе

не корректно связывают только с одним

классом «персональных» сетей — сетей

Интранет, программное обеспечение

которых основано

на стандартах Интернет.

Что такое компьютерная сеть?

По

- Александр С. Гиллис,

Технический писатель и редактор

Компьютерная сеть, также называемая сетью передачи данных , представляет собой ряд взаимосвязанных узлов, которые могут передавать, получать и обмениваться данными, голосовым и видеотрафиком. Примеры узлов в сети включают серверы или модемы. Компьютерные сети обычно помогают пользователям конечных точек совместно использовать ресурсы и общаться. Обычно они появляются повсюду, например, в домах, офисах и государственных учреждениях. Использование компьютерных сетей может преодолеть географические барьеры и обеспечить обмен информацией. Компьютерные сети позволяют использовать и совместно использовать любое количество приложений и служб, включая электронную почту, видео, аудио и множество других типов данных, через Интернет.

Примеры узлов в сети включают серверы или модемы. Компьютерные сети обычно помогают пользователям конечных точек совместно использовать ресурсы и общаться. Обычно они появляются повсюду, например, в домах, офисах и государственных учреждениях. Использование компьютерных сетей может преодолеть географические барьеры и обеспечить обмен информацией. Компьютерные сети позволяют использовать и совместно использовать любое количество приложений и служб, включая электронную почту, видео, аудио и множество других типов данных, через Интернет.

Сетевые устройства используют различные протоколы и алгоритмы, чтобы точно указать, как конечные точки должны передавать и получать данные. Например, стандарт Ethernet устанавливает общий язык для общения в проводных сетях, а стандарт 802.11 делает то же самое для беспроводных локальных сетей (WLAN).

Использование

Компьютерные сети имеют множество применений, которые сегодня многие сочтут необходимыми, в том числе следующие:

- обмен файлами , который позволяет пользователям обмениваться файлами данных через сеть;

- общий доступ к приложениям , который позволяет пользователям обмениваться приложениями через сеть;

- общий доступ к оборудованию , который позволяет пользователям в сети совместно использовать аппаратные устройства, такие как принтеры и жесткие диски;

- модель клиент-сервер , которая позволяет хранить данные на серверах, где устройства конечных пользователей или клиенты могут получить доступ к этим данным;

- IP-телефония (VoIP) , который позволяет пользователям отправлять голосовые данные через интернет-протоколы;

- связь , которая может включать видео, текст и голос;

- электронная коммерция , которая позволяет пользователям продавать и покупать товары через Интернет; и

- игры , что позволяет нескольким пользователям играть вместе из разных мест.

Кроме того, разработка программы требует навыков и знаний как в области компьютерных сетевых технологий, так и в отношении программных требований.

Как работают компьютерные сети

Компьютерные сети работают с использованием различного набора аппаратного и программного обеспечения. Все сети с коммутацией пакетов используют протокол управления передачей/протокол Интернета (TCP/IP) для установления стандартного средства связи. Каждая конечная точка в сети имеет уникальный идентификатор, который используется для указания источника или получателя передачи. Идентификаторы включают IP-адрес узла или адрес управления доступом к среде (MAC). Узлы конечных точек, которые используются для целей маршрутизации, включают коммутаторы и маршрутизаторы, серверы, персональные компьютеры, телефоны, сетевые принтеры и другие периферийные вычислительные устройства, а также датчики и исполнительные механизмы. Модель взаимодействия открытых систем (OSI) определяет, как данные передаются между компьютерами.

Пропускная способность сети — это объем трафика, который сеть может поддерживать в любой момент времени при соблюдении соглашений об уровне обслуживания (SLA). Емкость сети измеряется пропускной способностью. Пропускная способность определяется теоретически максимальным количеством битов в секунду (бит/с), которое может пройти через сетевое устройство. Пропускная способность — это мера фактической скорости успешной передачи после учета таких факторов, как задержка, вычислительная мощность и накладные расходы протокола.

Преимущества

Преимущества использования компьютерных сетей включают следующее:

- общий доступ к файлам , который позволяет пользователям обмениваться данными между пользователями;

- совместное использование ресурсов , что позволяет пользователям совместно использовать несколько устройств, таких как копировальные аппараты и принтеры;

- связь , которая позволяет пользователям отправлять и получать сообщения и данные в режиме реального времени с нескольких устройств;

- удобство в том, что данные доступны через интернет-соединение;

- стоит в том смысле, что снижаются затраты на оборудование, поскольку сетевые устройства могут совместно использовать ресурсы; и

- хранилище , которое позволяет пользователям получать доступ к данным, хранящимся удаленно или на других сетевых устройствах.

Типы компьютерных сетей

Сети часто классифицируют по поддерживаемым проводным или беспроводным технологиям передачи, а также по объему их доменов. Некоторые примеры компьютерных сетей включают следующее:

- локальные сети (LAN) , которые соединяют конечные точки в одном домене;

- , в отличие от глобальных сетей (WAN) , которые соединяют несколько локальных сетей;

- городские сети (MAN) , которые соединяют компьютерные ресурсы в географической области;

- сети хранения данных (SAN) , которые соединяют устройства хранения и ресурсы;

- персональные сети (PAN) ;

- WLAN ;

- сети кампуса (CAN) ;

- виртуальные частные сети (VPN) ;

- пассивные оптические сети (PON) ; и

Сети также могут быть разделены на подсети, также называемые подсетями .

Доступ к сети

Сети могут быть общедоступными или частными. В то время как любой может получить доступ к общедоступному Интернету, доступ к частным и виртуальным частным сетям требует, чтобы у конечного пользователя были назначены учетные данные для доступа.

На предприятии системы управления доступом к сети (NAC) обычно используют политики безопасности для управления доступом к сети организации. Это означает, что сетевым устройствам не разрешается подключаться, если они не соответствуют предопределенной бизнес-политике, которая обеспечивается продуктами NAC. При развертывании системы NAC немедленно обнаруживают все устройства, подключенные к сети, классифицируют их по типу и затем реагируют на них в соответствии с предварительно настроенными правилами соответствия, реализованными группой безопасности организации.

Продукты

NAC обеспечивают доступ устройств к сети на основе конкретных устройств для каждого устройства с детальным контролем того, какой тип и уровень доступа разрешены. Эти элементы управления предоставляются политиками, которые определены в центральной системе управления. Большинство систем NAC также могут интегрироваться с Active Directory (AD), чтобы контролировать доступ к сети на основе групповой политики, гарантируя, что пользователи имеют только доступ к сети, необходимый для выполнения их работы.

Эти элементы управления предоставляются политиками, которые определены в центральной системе управления. Большинство систем NAC также могут интегрироваться с Active Directory (AD), чтобы контролировать доступ к сети на основе групповой политики, гарантируя, что пользователи имеют только доступ к сети, необходимый для выполнения их работы.

Сетевые топологии

Топология сети – это физическая или логическая структура сети. Сетевые топологии включают следующее:

- Полноячеистая сеть. Все узлы подключены друг к другу и могут обмениваться данными.

- Частичная ячеистая сеть. Некоторые узлы соединены друг с другом в полносвязной схеме, а другие подключены только к одному или двум другим узлам в сети.

- Сеть точка-точка. Сетевое подключение ограничено двумя конечными точками.

- Звездная сеть. Все узлы сети подключены к общему центральному компьютеру.

- Древовидная сеть. Две или более звездообразных сети соединены вместе.

- Шинная сеть. Сетевые устройства подключены непосредственно к линии передачи. Все сигналы проходят через все устройства, но каждое устройство имеет уникальный идентификатор и распознает предназначенные для него сигналы.

- Кольцевая сеть. Сетевые устройства соединены друг с другом в кольцевом формате, где каждое устройство подключено как минимум к двум другим устройствам.

Наглядное изображение различных типов топологии сети

Топология сети и структура сети

Сетевые топологии — это физическая или логическая структура сети. Термин «сетевая структура » описывает способ, которым каждая топология создает определенный тип перекрещивающихся соединений, таких как топологии «шина», «кольцо» и «звезда». Слово ткань используется как намек на нити в ткани. Хороший способ запомнить разницу состоит в том, что сетевые структуры описывают топологию сети.

Хороший способ запомнить разницу состоит в том, что сетевые структуры описывают топологию сети.

Последнее обновление: декабрь 2019 г.

Продолжить чтение О компьютерной сети

- Почему сетевым инженерам нужно учиться кодировать

- Пять важнейших тенденций сетевой безопасности

- Консультации по работе с сетевыми предприятиями и поставщиками услуг

- Узнайте, как стать сетевым архитектором

- Проблемы сетевой безопасности занимают первое место в списке приоритетов предприятия

Копайте глубже в сетевой инфраструктуре

беспроводная ячеистая сеть (WMN)

Автор: Уэсли Чай

Механизм служб идентификации Cisco (ISE)

Автор: Александр Гиллис

6 типов топологий сети

Автор: Эндрю Фрелих

сетевой узел

Автор: Бен Луткевич

ПоискЕдиные Коммуникации

-

Видео Zoom, предложения UCaaS приближаются к Teams, WebexКомпания Zoom представила множество функций для своей платформы UCaaS на Zoomtopia, включая службы почты и календаря, а также неформальный .

..

.. -

Cisco добавляет дополнительную интеграцию Webex-Teams для гибридной работыПользователи Cisco Webex теперь имеют больше гибридных рабочих функций, включая новую доску и интеграцию с Teams, iPhone и iPad …

-

Как сбалансировать конфиденциальность удаленной работы и мониторинг производительностиСопоставление мониторинга производительности сотрудников с конфиденциальностью удаленных работников является серьезной проблемой, требующей защиты личных …

SearchMobileComputing

-

Вопросы и ответы Jamf: как упрощенная регистрация BYOD помогает ИТ-специалистам и пользователямРуководители Jamf на JNUC 2022 делятся своим видением будущего с упрощенной регистрацией BYOD и ролью iPhone в …

-

Jamf приобретет ZecOps для повышения безопасности iOSJamf заплатит нераскрытую сумму за ZecOps, который регистрирует активность на устройствах iOS для выявления потенциальных атак.

Компании ожидают …

Компании ожидают … -

Apple преследует растущий премиальный рынок с iPhone 14Apple переключила свое внимание на смартфоны премиум-класса в новейшей линейке iPhone 14 с такими функциями, как режим блокировки, который IT …

SearchDataCenter

-

Серверы Dell PowerEdge следующего поколения предназначены для рабочих нагрузок HPCПоследнее поколение серверов Dell PowerEdge, оснащенное процессором AMD EPYC, в два раза быстрее, чем предыдущее поколение, с …

-

Включите VXLAN в центры обработки данных для повышения скорости сети

СетиVXLAN обеспечивают изоляцию сети и позволяют организациям более эффективно масштабировать сети центров обработки данных. Рассмотрите VXLAN для расширения…

-

HPE обновляет серверы ProLiant в комплекте с лицензией GreenLakeHPE добавила еще один вариант программного обеспечения и услуг с новыми серверами ProLiant с GreenLake, улучшенным программным обеспечением для обеспечения безопасности и .

..

..

SearchITChannel

-

Облачная экономика остывает, но сделки с ИТ-услугами продолжаютсяОсторожные расходы клиентов замедляют рост более широкого рынка облачных вычислений. Но поставщики ИТ-услуг продолжают заниматься слияниями и поглощениями для…

-

Отчет Capital One по машинному обучению указывает на партнерствоИсследование лиц, принимающих решения в области управления данными, предполагает, что совместная работа будет играть важную роль в развитии корпоративных машин …

-

Объем рынка ИТ-услуг вырастет на 7,9% в 2023 годуИТ-директора в следующем году, скорее всего, снова призовут поставщиков услуг к работе, поскольку они надеются преодолеть разрыв в навыках и …

Что такое компьютерная сеть? Определение, цели, компоненты, типы и передовой опыт

Компьютерная сеть определяется как система, которая соединяет два или более вычислительных устройства для передачи и обмена информацией. В этой статье подробно описываются компьютерные сети, их типы, компоненты и рекомендации на 2022 год.

В этой статье подробно описываются компьютерные сети, их типы, компоненты и рекомендации на 2022 год.

Содержание

- Что такое компьютерная сеть?

- Ключевые компоненты компьютерной сети

- Типы компьютерных сетей

- Ключевые задачи создания и развертывания компьютерной сети

- 10 лучших практик управления компьютерными сетями в 2022 году

Что такое компьютерная сеть?

Компьютерная сеть — это система, которая соединяет два или более вычислительных устройства для передачи и обмена информацией. Вычислительные устройства включают в себя все, от мобильного телефона до сервера. Эти устройства подключаются с помощью физических проводов, таких как оптоволокно, но они также могут быть беспроводными.

Первая действующая сеть под названием ARPANET была создана в конце 1960-х годов и финансировалась Министерством обороны США. Правительственные исследователи обменивались информацией в то время, когда компьютеры были большими и их было трудно перемещать. Сегодня мы прошли долгий путь от этой базовой сети. Современный мир вращается вокруг Интернета, который представляет собой сеть сетей, соединяющую миллиарды устройств по всему миру. Организации любого размера используют сети для подключения устройств своих сотрудников и общих ресурсов, таких как принтеры.

Правительственные исследователи обменивались информацией в то время, когда компьютеры были большими и их было трудно перемещать. Сегодня мы прошли долгий путь от этой базовой сети. Современный мир вращается вокруг Интернета, который представляет собой сеть сетей, соединяющую миллиарды устройств по всему миру. Организации любого размера используют сети для подключения устройств своих сотрудников и общих ресурсов, таких как принтеры.

Примером компьютерной сети в целом являются системы мониторинга дорожного движения в городских городах. Эти системы оповещают должностных лиц и аварийно-спасательных служб с информацией о дорожном движении и инцидентах. Более простой пример — использование программного обеспечения для совместной работы, такого как Google Диск, для обмена документами с коллегами, которые работают удаленно. Каждый раз, когда мы подключаемся через видеозвонок, транслируем фильмы, обмениваемся файлами, общаемся с мгновенными сообщениями или просто получаем доступ к чему-либо в Интернете, компьютерная сеть работает.

Компьютерные сети — это отрасль компьютерных наук, занимающаяся разработкой, архитектурой, созданием, обслуживанием и безопасностью компьютерных сетей. Это сочетание информатики, вычислительной техники и телекоммуникаций.

Подробнее: Что такое программно-определяемая сеть (SDN)? Определение, архитектура и приложения

Ключевые компоненты компьютерной сети

С более широкой точки зрения, компьютерная сеть состоит из двух основных блоков: узлов или сетевых устройств и каналов связи. Ссылки соединяют два или более узлов друг с другом. То, как эти ссылки передают информацию, определяется протоколами связи. Конечные точки связи, т. е. исходное и целевое устройства, часто называют портами.

Основные компоненты компьютерной сети

1. Сетевые устройства

Сетевые устройства или узлы — это вычислительные устройства, которые необходимо подключить к сети. Некоторые сетевые устройства включают в себя:

- Компьютеры, мобильные телефоны и другие потребительские устройства : это конечные устройства, к которым пользователи имеют прямой и частый доступ.

Например, электронное письмо исходит из почтового приложения на ноутбуке или мобильном телефоне.

Например, электронное письмо исходит из почтового приложения на ноутбуке или мобильном телефоне. - Серверы : Это серверы приложений или хранилища, на которых происходят основные вычисления и хранение данных. Все запросы на конкретные задачи или данные приходят на серверы.

- Маршрутизаторы : Маршрутизация — это процесс выбора сетевого пути, по которому проходят пакеты данных. Маршрутизаторы — это устройства, которые пересылают эти пакеты между сетями, чтобы в конечном итоге достичь пункта назначения. Они повышают эффективность больших сетей.

- Коммутаторы : Ретрансляторы для сетей — это то же самое, что трансформаторы для электросетей — это электронные устройства, которые принимают сетевые сигналы и очищают или усиливают их. Концентраторы — это повторители с несколькими портами. Они передают данные на любые доступные порты. Мосты — это более интеллектуальные концентраторы, которые передают данные только на порт назначения.

Коммутатор — это многопортовый мост. К коммутаторам можно подключить несколько кабелей передачи данных, чтобы обеспечить связь с несколькими сетевыми устройствами.

Коммутатор — это многопортовый мост. К коммутаторам можно подключить несколько кабелей передачи данных, чтобы обеспечить связь с несколькими сетевыми устройствами. - Шлюзы : Шлюзы — это аппаратные устройства, которые действуют как «шлюзы» между двумя отдельными сетями. Это могут быть брандмауэры, маршрутизаторы или серверы.

2. Каналы

Каналы — это средства передачи, которые могут быть двух типов:

- Проводные : Примеры проводных технологий, используемых в сетях, включают коаксиальные кабели, телефонные линии, кабели с витой парой и оптические волокна. Оптические волокна передают импульсы света для представления данных.

- Wireless : Сетевые соединения также могут быть установлены с помощью радио или других электромагнитных сигналов. Такой вид передачи называется «беспроводной». Наиболее распространенными примерами беспроводных каналов связи являются спутники связи, сотовые сети, а также радио и технологии с расширенным спектром.

Беспроводные локальные сети используют спектральную технологию для установления соединений в пределах небольшой области.

Беспроводные локальные сети используют спектральную технологию для установления соединений в пределах небольшой области.

3. Протоколы связи

Протокол связи представляет собой набор правил, которым следуют все узлы, участвующие в передаче информации. Некоторые распространенные протоколы включают набор интернет-протоколов (TCP/IP), IEEE 802, Ethernet, беспроводную локальную сеть и стандарты сотовой связи. TCP/IP — это концептуальная модель, которая стандартизирует связь в современной сети. Он предлагает четыре функциональных слоя этих коммуникационных каналов:

- Уровень доступа к сети : Этот уровень определяет способ физической передачи данных. Он включает в себя то, как аппаратное обеспечение отправляет биты данных по физическим проводам или волокнам.

- Интернет-уровень : Этот уровень отвечает за упаковку данных в понятные пакеты и позволяет их отправлять и получать.

- Транспортный уровень : Этот уровень позволяет устройствам поддерживать разговор, обеспечивая надежное и стабильное соединение.

- Прикладной уровень : Этот уровень определяет, как высокоуровневые приложения могут получить доступ к сети для инициации передачи данных.

Большая часть современной структуры Интернета основана на модели TCP/IP, хотя все еще ощущается сильное влияние аналогичной, но семиуровневой модели взаимодействия открытых систем (OSI).

IEEE802 — это семейство стандартов IEEE, которые относятся к локальным сетям (LAN) и городским сетям (MAN). Беспроводная локальная сеть является наиболее известным членом семейства IEEE 802 и более широко известна как WLAN или Wi-Fi.

4. Защита сети

Хотя узлы, каналы и протоколы составляют основу сети, современная сеть не может существовать без своей защиты. Безопасность имеет решающее значение, когда по сети генерируются, перемещаются и обрабатываются беспрецедентные объемы данных. Несколько примеров инструментов сетевой защиты включают брандмауэр, системы обнаружения вторжений (IDS), системы предотвращения вторжений (IPS), контроль доступа к сети (NAC), фильтры контента, прокси-серверы, устройства защиты от DDoS-атак и балансировщики нагрузки.

Подробнее: Что такое локальная сеть (LAN)? Определение, типы, архитектура и передовой опыт

Типы компьютерных сетей

Компьютерные сети можно классифицировать на основе нескольких критериев, таких как среда передачи, размер сети, топология и организационные цели. В зависимости от географического масштаба различают следующие типы сетей:

- Наносети : Эти сети обеспечивают связь между миниатюрными датчиками и исполнительными механизмами.

- Персональная сеть (PAN) : PAN относится к сети, используемой одним человеком для подключения нескольких устройств, таких как ноутбуки, сканеры и т. д.

- Локальная вычислительная сеть (LAN) : Локальная вычислительная сеть соединяет устройства в пределах ограниченной географической области, например школы, больницы или офисные здания.

- Сеть хранения данных (SAN) : SAN — это выделенная сеть, которая упрощает хранение данных на уровне блоков.

Это используется в устройствах хранения, таких как дисковые массивы и ленточные библиотеки.

Это используется в устройствах хранения, таких как дисковые массивы и ленточные библиотеки. - Сеть кампуса (CAN) : Сети кампуса представляют собой набор взаимосвязанных локальных сетей. Они используются более крупными организациями, такими как университеты и правительства.

- Городская сеть (MAN) : MAN — это большая компьютерная сеть, охватывающая весь город.

- Глобальная сеть (WAN) : Глобальные сети охватывают большие территории, такие как крупные города, штаты и даже страны.

- Частная сеть предприятия (EPN): Частная сеть предприятия — это единая сеть, которую крупная организация использует для соединения нескольких своих офисов.

- Виртуальная частная сеть (VPN) : VPN — это наложенная частная сеть, натянутая поверх общедоступной сети.

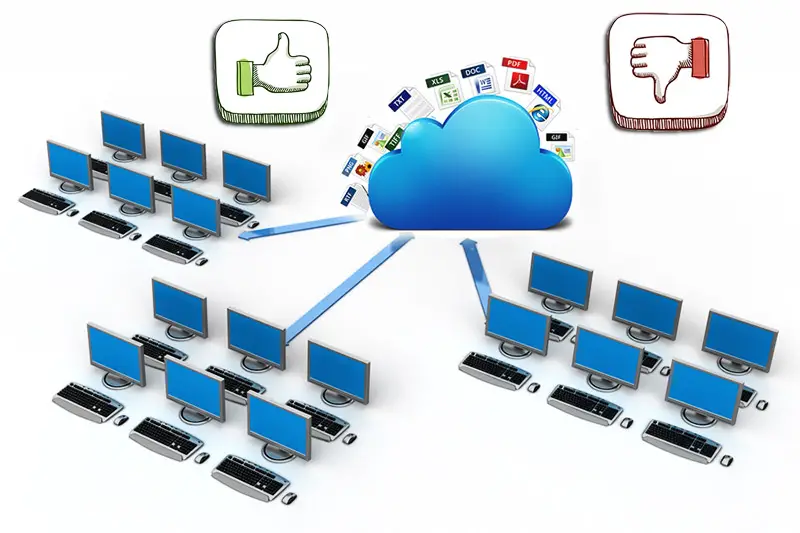

- Облачная сеть : Технически облачная сеть представляет собой глобальную сеть, инфраструктура которой предоставляется через облачные службы.

В зависимости от целей организации сети можно классифицировать как:

- Интранет : Интранет — это набор сетей, которые обслуживаются и контролируются одним объектом. Как правило, это наиболее безопасный тип сети с доступом только для авторизованных пользователей. Интранет обычно существует за маршрутизатором в локальной сети.

- Интернет : Интернет (или межсетевая сеть) представляет собой набор нескольких сетей, соединенных маршрутизаторами и разделенных сетевым программным обеспечением. Это глобальная система, которая соединяет правительства, исследователей, корпорации, общественность и отдельные компьютерные сети.

- Экстранет : Экстранет похож на интранет, но с подключением к определенным внешним сетям. Обычно он используется для обмена ресурсами с партнерами, клиентами или удаленными сотрудниками.

- Даркнет : Даркнет — это оверлейная сеть, которая работает в Интернете и доступна только для специализированного программного обеспечения.

Он использует уникальные, настраиваемые протоколы связи.

Он использует уникальные, настраиваемые протоколы связи.

Подробнее: Глобальная сеть (WAN) и локальная сеть (LAN): основные различия и сходства

Ключевые задачи создания и развертывания компьютерной сети

Ни одна отрасль — образование, розничная торговля, финансы, технологии, правительство или здравоохранение — не может выжить без хорошо спроектированных компьютерных сетей. Чем крупнее организация, тем сложнее становится сеть. Прежде чем приступить к обременительной задаче по созданию и развертыванию компьютерной сети, необходимо рассмотреть некоторые ключевые задачи.

Цели развертывания компьютерной сети

1. Совместное использование ресурсов

Сегодняшние предприятия разбросаны по всему миру, а критически важные активы совместно используются отделами, географическими регионами и часовыми поясами. Клиенты больше не привязаны к местоположению. Сеть позволяет данным и оборудованию быть доступными для каждого соответствующего пользователя. Это также помогает при межведомственной обработке данных. Например, отдел маркетинга анализирует данные о клиентах и циклы разработки продуктов, чтобы принимать решения на высшем уровне.

Это также помогает при межведомственной обработке данных. Например, отдел маркетинга анализирует данные о клиентах и циклы разработки продуктов, чтобы принимать решения на высшем уровне.

2. Доступность и надежность ресурсов

Сеть гарантирует, что ресурсы не находятся в недоступных хранилищах и доступны из нескольких точек. Высокая надежность обусловлена тем, что обычно существуют разные органы снабжения. Важные ресурсы должны быть зарезервированы на нескольких машинах, чтобы быть доступными в случае инцидентов, таких как сбои оборудования.

3. Управление эффективностью

Рабочая нагрузка компании только увеличивается по мере ее роста. Когда к сети добавляются один или несколько процессоров, это повышает общую производительность системы и компенсирует этот рост. Сохранение данных в хорошо спроектированных базах данных может значительно сократить время поиска и выборки.

4. Экономия затрат

Огромные мэйнфреймы — это дорогостоящее вложение, поэтому имеет смысл добавлять процессоры в стратегических точках системы. Это не только повышает производительность, но и экономит деньги. Поскольку это позволяет сотрудникам получать доступ к информации за считанные секунды, сети экономят рабочее время и, следовательно, затраты. Централизованное сетевое администрирование также означает, что для ИТ-поддержки требуется меньше инвестиций.

Это не только повышает производительность, но и экономит деньги. Поскольку это позволяет сотрудникам получать доступ к информации за считанные секунды, сети экономят рабочее время и, следовательно, затраты. Централизованное сетевое администрирование также означает, что для ИТ-поддержки требуется меньше инвестиций.

5. Увеличенный объем памяти

Сетевые устройства хранения — это благо для сотрудников, работающих с большими объемами данных. Например, каждому члену группы обработки данных не нужны отдельные хранилища данных для огромного количества записей, которые они обрабатывают. Централизованные репозитории выполняют работу еще более эффективно. Поскольку предприятия видят рекордные объемы данных о клиентах, поступающих в их системы, в современном мире необходима возможность увеличения емкости хранилища.

6. Оптимизация совместной работы и коммуникации

Сети оказывают большое влияние на повседневную деятельность компании. Сотрудники могут обмениваться файлами, просматривать работу друг друга, синхронизировать свои календари и более эффективно обмениваться идеями. Каждое современное предприятие использует внутренние системы обмена сообщениями, такие как Slack, для беспрепятственного потока информации и разговоров. Тем не менее, электронная почта по-прежнему остается формальным способом общения с клиентами, партнерами и поставщиками.

Каждое современное предприятие использует внутренние системы обмена сообщениями, такие как Slack, для беспрепятственного потока информации и разговоров. Тем не менее, электронная почта по-прежнему остается формальным способом общения с клиентами, партнерами и поставщиками.

7. Снижение количества ошибок

Сети уменьшают количество ошибок, гарантируя, что все вовлеченные стороны получают информацию из одного источника, даже если они просматривают ее из разных мест. Резервные копии данных обеспечивают согласованность и непрерывность. Стандартные версии руководств для клиентов и сотрудников можно сделать доступными для большого количества людей без особых хлопот.

8. Защищенный удаленный доступ

Компьютерные сети обеспечивают гибкость, что важно в нестабильные времена, такие как сейчас, когда мир бушуют стихийные бедствия и пандемии. Защищенная сеть гарантирует, что у пользователей будет безопасный способ доступа к конфиденциальным данным и работы с ними, даже если они находятся за пределами территории компании. Мобильные портативные устройства, зарегистрированные в сети, даже допускают несколько уровней аутентификации, чтобы гарантировать, что никакие злоумышленники не смогут получить доступ к системе.

Мобильные портативные устройства, зарегистрированные в сети, даже допускают несколько уровней аутентификации, чтобы гарантировать, что никакие злоумышленники не смогут получить доступ к системе.

Подробнее: Что такое глобальная сеть (WAN)? Определение, типы, архитектура и лучшие практики

10 лучших практик управления компьютерными сетями в 2022 году

Управление сетью — это процесс настройки, мониторинга и устранения неполадок всего, что относится к сети, будь то оборудование, программное обеспечение или соединения . Пять функциональных областей управления сетью — это управление неисправностями, управление конфигурацией, управление производительностью, управление безопасностью и управление (пользовательским) учетом.

Компьютерные сети могут быстро превратиться в неуправляемых мамонтов, если их не спроектировать и не поддерживать с самого начала. Вот 10 лучших способов правильного управления компьютерной сетью.

Рекомендации по управлению сетью

1.

Выберите правильную топологию

Выберите правильную топологию

Топология сети — это шаблон или иерархия, в которой узлы связаны друг с другом. Топология может ускорить, замедлить или даже нарушить работу сети в зависимости от инфраструктуры и требований компании. Прежде чем создавать сеть с нуля, сетевые архитекторы должны выбрать правильный вариант. Некоторые распространенные топологии включают в себя:

- Шинная сеть : Каждый узел связан только с одним другим узлом.

- Кольцевая сеть : Каждый узел связан с двумя другими узлами, образуя таким образом кольцо.

- Ячеистая сеть : Каждый узел должен стремиться быть подключенным к любому другому узлу в системе.

- Звездообразная сеть : Сервер центрального узла связан с несколькими другими узлами. Это быстрее, поскольку данные не должны проходить через каждый узел.

- Древовидная сеть : Здесь узлы расположены в иерархии.

2.

Постоянно документируйте и обновляйте

Постоянно документируйте и обновляйте

Документирование сети имеет жизненно важное значение, поскольку оно является основой операций. Документация должна включать:

- Технические характеристики оборудования, включая провода, кабели и разъемы

- Оборудование

- Программное обеспечение, используемое для включения аппаратного обеспечения и бесперебойного и безопасного потока данных

- Прошивка

- Официальная запись политик и процедур в отношении сетевых операторов и пользователей

Это должно проверяться через запланированные промежутки времени или во время ремонта. Это не только упрощает управление сетью, но и обеспечивает более плавный аудит соответствия требованиям.

3. Используйте правильные инструменты

Топология сети — это только первый шаг к построению надежной сети. Для управления высокодоступной и надежной сетью соответствующие инструменты должны быть размещены в нужных местах. Обязательные инструменты в сети:

- Решения для мониторинга сети : Решение для мониторинга сети обеспечивает полную видимость сети.

Визуальные карты помогают оценить производительность сети. Он может отслеживать пакеты, детально анализировать сетевой трафик и выявлять аномалии. Новые системы мониторинга используют искусственный интеллект для прогнозирования требований к масштабированию и киберугроз с использованием исторических данных и данных в реальном времени.

Визуальные карты помогают оценить производительность сети. Он может отслеживать пакеты, детально анализировать сетевой трафик и выявлять аномалии. Новые системы мониторинга используют искусственный интеллект для прогнозирования требований к масштабированию и киберугроз с использованием исторических данных и данных в реальном времени. - Инструменты управления конфигурацией : Сеть содержит множество компонентов, взаимодействующих друг с другом. Это приводит к тому, что нужно отслеживать множество параметров конфигурации. Инструменты управления конфигурацией решают эту проблему, предоставляя инструменты настройки, охватывающие всю сеть. Они также позволяют сетевым менеджерам гарантировать выполнение всех требований соответствия.

- Менеджеры IP-адресов : В более крупных сетях должен быть менеджер IP-адресов (IPAM) для планирования, отслеживания и управления информацией, связанной с IP-адресами сети.

- Решения для обеспечения безопасности : Брандмауэры, системы фильтрации контента, системы обнаружения и предотвращения вторжений — все это средства защиты сетей, которые несут все более чувствительные нагрузки.

Без них не обходится ни одна сеть. Однако просто приобрести эти инструменты недостаточно. Они также должны быть правильно размещены в сети. Например, брандмауэр должен быть размещен на каждом сетевом узле. Устройства защиты от DDoS должны быть размещены по периметру сети. Балансировщики нагрузки необходимо размещать в стратегически важных местах в зависимости от инфраструктуры, например перед кластером серверов баз данных. Это должно быть явной частью сетевой архитектуры.

Без них не обходится ни одна сеть. Однако просто приобрести эти инструменты недостаточно. Они также должны быть правильно размещены в сети. Например, брандмауэр должен быть размещен на каждом сетевом узле. Устройства защиты от DDoS должны быть размещены по периметру сети. Балансировщики нагрузки необходимо размещать в стратегически важных местах в зависимости от инфраструктуры, например перед кластером серверов баз данных. Это должно быть явной частью сетевой архитектуры.

4. Определение базовой сети и аномального поведения

Базовая ситуация позволяет администраторам узнать, как сеть обычно ведет себя с точки зрения трафика, доступа пользователей и т. д. При установленной базовой линии можно настроить оповещения в соответствующих местах, чтобы немедленно помечать аномалии . Нормальный диапазон поведения должен быть задокументирован как на уровне пользователя, так и на уровне организации. Данные, необходимые для базовой линии, можно получить от маршрутизаторов, коммутаторов, брандмауэров, беспроводных точек доступа, анализаторов и выделенных коллекторов.

5. Защитите сеть от внутренних угроз

Брандмауэры и системы предотвращения вторжений гарантируют, что злоумышленники останутся вне сети. Однако необходимо также бороться с внутренними угрозами, особенно с киберпреступниками, нацеленными на тех, у кого есть доступ к сети, с использованием различных уловок социальной инженерии. Один из способов сделать это — использовать модель с наименьшими привилегиями для управления и контроля доступа. Другой способ — использовать более надежные механизмы аутентификации, такие как единый вход (SSO) и двухфакторная аутентификация (2FA). Помимо этого, сотрудники также должны проходить регулярное обучение для борьбы с угрозами безопасности. Надлежащие процессы эскалации должны быть задокументированы и широко распространены.

6. Использование нескольких поставщиков для обеспечения дополнительной безопасности

Хотя имеет смысл придерживаться одного поставщика оборудования, разнообразие инструментов сетевой безопасности является большим плюсом для большой сети. Безопасность — это динамичная и постоянно меняющаяся среда. Аппаратное обеспечение развивается быстро, и вместе с ним развиваются и киберугрозы. Один поставщик не может быть в курсе всех угроз. Кроме того, разные решения для обнаружения вторжений используют разные алгоритмы обнаружения. Хорошее сочетание этих инструментов повышает безопасность; однако вы должны убедиться, что они совместимы и допускают общее ведение журнала и взаимодействие.

Безопасность — это динамичная и постоянно меняющаяся среда. Аппаратное обеспечение развивается быстро, и вместе с ним развиваются и киберугрозы. Один поставщик не может быть в курсе всех угроз. Кроме того, разные решения для обнаружения вторжений используют разные алгоритмы обнаружения. Хорошее сочетание этих инструментов повышает безопасность; однако вы должны убедиться, что они совместимы и допускают общее ведение журнала и взаимодействие.

7. Разделите сеть

Корпоративные сети могут стать большими и неуклюжими. Разделение позволяет разделить их на логические или функциональные единицы, называемые зонами. Разделение обычно выполняется с помощью коммутаторов, маршрутизаторов и решений для виртуальных локальных сетей. Одним из преимуществ раздельной сети является то, что она снижает потенциальный ущерб от кибератаки и защищает важные ресурсы от вреда. Еще одним плюсом является то, что он позволяет проводить более функциональную классификацию сетей, например отделять потребности программистов от потребностей человеческих ресурсов.

8. Используйте централизованное ведение журналов

Централизованные журналы являются ключом к получению общего представления о сети. Немедленный анализ журнала может помочь группе безопасности пометить подозрительные входы в систему, а группам ИТ-администраторов обнаружить перегруженные системы в сети.

9. Рассмотрите возможность использования приманок и приманок

Приманки — это отдельные системы, которые кажутся законными процессами и данными, но на самом деле являются приманкой для внутренних и внешних угроз. Любое нарушение этой системы не приводит к потере каких-либо реальных данных. Honeynet — это фальшивый сегмент сети по той же причине. Хотя это может привести к дополнительным затратам для сети, это позволяет команде безопасности следить за злоумышленниками и вносить соответствующие коррективы.

10. Автоматизируйте везде, где это возможно

Новые устройства регулярно добавляются в системы, а старые выводятся из эксплуатации. Пользователи и элементы управления доступом часто меняются. Все это должно быть автоматизировано, чтобы гарантировать отсутствие человеческих ошибок и отсутствие уязвимых систем-зомби в сети, что стоит денег и безопасности. Автоматизация в отношении безопасности также имеет решающее значение. Рекомендуется автоматизировать реакцию на атаки, включая блокировку IP-адресов, разрыв соединений и сбор дополнительной информации об атаках.

Все это должно быть автоматизировано, чтобы гарантировать отсутствие человеческих ошибок и отсутствие уязвимых систем-зомби в сети, что стоит денег и безопасности. Автоматизация в отношении безопасности также имеет решающее значение. Рекомендуется автоматизировать реакцию на атаки, включая блокировку IP-адресов, разрыв соединений и сбор дополнительной информации об атаках.

Подробнее: Что такое сетевая безопасность? Определение, типы и рекомендации

Выводы

Успешная сеть повышает производительность, безопасность и инновации при минимальных накладных расходах. Это достигается только при надежном проектировании и реализации с четким представлением о потребностях бизнеса. Хотя создание сети может показаться чисто техническим делом, оно требует участия бизнеса, особенно на начальных этапах. Управление сетью также включает в себя развивающиеся рабочие процессы, а также рост и трансформацию с развитием технологий.

Эта статья помогла вам подробно разобраться в компьютерных сетях? Расскажите нам на LinkedIn , Twitter , или Facebook .

•

•

..

.. Компании ожидают …

Компании ожидают … ..

.. Например, электронное письмо исходит из почтового приложения на ноутбуке или мобильном телефоне.

Например, электронное письмо исходит из почтового приложения на ноутбуке или мобильном телефоне. Коммутатор — это многопортовый мост. К коммутаторам можно подключить несколько кабелей передачи данных, чтобы обеспечить связь с несколькими сетевыми устройствами.

Коммутатор — это многопортовый мост. К коммутаторам можно подключить несколько кабелей передачи данных, чтобы обеспечить связь с несколькими сетевыми устройствами. Беспроводные локальные сети используют спектральную технологию для установления соединений в пределах небольшой области.

Беспроводные локальные сети используют спектральную технологию для установления соединений в пределах небольшой области.

Это используется в устройствах хранения, таких как дисковые массивы и ленточные библиотеки.

Это используется в устройствах хранения, таких как дисковые массивы и ленточные библиотеки.

Он использует уникальные, настраиваемые протоколы связи.

Он использует уникальные, настраиваемые протоколы связи. Визуальные карты помогают оценить производительность сети. Он может отслеживать пакеты, детально анализировать сетевой трафик и выявлять аномалии. Новые системы мониторинга используют искусственный интеллект для прогнозирования требований к масштабированию и киберугроз с использованием исторических данных и данных в реальном времени.

Визуальные карты помогают оценить производительность сети. Он может отслеживать пакеты, детально анализировать сетевой трафик и выявлять аномалии. Новые системы мониторинга используют искусственный интеллект для прогнозирования требований к масштабированию и киберугроз с использованием исторических данных и данных в реальном времени. Без них не обходится ни одна сеть. Однако просто приобрести эти инструменты недостаточно. Они также должны быть правильно размещены в сети. Например, брандмауэр должен быть размещен на каждом сетевом узле. Устройства защиты от DDoS должны быть размещены по периметру сети. Балансировщики нагрузки необходимо размещать в стратегически важных местах в зависимости от инфраструктуры, например перед кластером серверов баз данных. Это должно быть явной частью сетевой архитектуры.

Без них не обходится ни одна сеть. Однако просто приобрести эти инструменты недостаточно. Они также должны быть правильно размещены в сети. Например, брандмауэр должен быть размещен на каждом сетевом узле. Устройства защиты от DDoS должны быть размещены по периметру сети. Балансировщики нагрузки необходимо размещать в стратегически важных местах в зависимости от инфраструктуры, например перед кластером серверов баз данных. Это должно быть явной частью сетевой архитектуры.