Содержание

Уникальные идентификаторы—ArcGIS Insights | Документация

Каждая строка таблицы базы данных должна быть однозначно идентифицируемой для использования в Insights. В целях определения столбцов, используемых для идентификации уникальности, применяется следующая логика:

- Поиск первичного ключа. Если он найден, используются столбцы, задающие первичный ключ.

- Поиск индекса, помеченного как уникальный. Если он найден, используются столбцы, задающие индекс.

Подсказка:

Неожиданные результаты могут возникнуть, если используется уникальный индекс и в выбранные столбцы включаются нулевые значения. Рекомендуется определить первичный ключ для всех таблиц. Если невозможно определить первичный ключ, столбцы, участвующие в уникальном индексе, должны быть помечены в базе данных как not null.

Если вышеуказанные условия не выполняется, при выборе таблицы для добавления к рабочей книге вы увидите предупреждение, уникальный идентификатор применить необходимо. Уникальный идентификатор — это поле или комбинация полей, которая однозначно идентифицирует каждую строку в данных. Если используется одно поле, оно должно содержать только уникальные значения и не должно содержать нулевые. Если используется несколько полей, отдельные поля не обязательно должны содержать только уникальные значения, но комбинация полей обязательно должна быть уникальной.

Уникальный идентификатор — это поле или комбинация полей, которая однозначно идентифицирует каждую строку в данных. Если используется одно поле, оно должно содержать только уникальные значения и не должно содержать нулевые. Если используется несколько полей, отдельные поля не обязательно должны содержать только уникальные значения, но комбинация полей обязательно должна быть уникальной.

Выборка уникальных идентификаторов сохраняется, и эта настройка автоматически применяется каждый раз при повторном добавлении таблицы. В Insights in ArcGIS Enterprise информация об уникальном идентификаторе хранится в браузере до перезапуска ArcGIS Server или удаления кэша браузера. В Insights desktop информация об уникальном идентификаторе хранится в течение сессии и удаляется при закрытии Insights desktop.

Уникальный идентификатор можно создать используя строковые или целочисленные поля. Поля даты, float или double не могут использоваться как уникальный идентификатор.

Примеры

В следующей таблице находятся данные по продажам в сети магазинов. Таблица содержит номер магазина, штат, где он расположен, и общий объем продаж. Два поля, Номер магазина и Общий объем продаж содержат уникальные ненулевые значения. Другое поле, Штат не содержит уникальных значений. В этом случае следует использовать поле Номер магазина как уникальный идентификатор, т.к. каждый магазин перечисляется только один раз и вы знаете, что номер магазина уникален.

| Номер магазина | Штат | Общий объем продаж |

|---|---|---|

1001 | Колорадо | 1,583,296.29 |

1002 | Колорадо | 1,938,495. |

1003 | Вайоминг | 1,439,752.57 |

1004 | Монтана | 2,583,485.83 |

1005 | Монтана | 928,573.67 |

Если одно поле не соответствует требованиям к уникальному идентификатору, или если вы не уверены, что значения этого поля всегда останутся уникальными, можно скомбинировать несколько полей, чтобы создать уникальные записи. В следующей таблице содержится число наименований на складе в каждом магазине. В отличие от предыдущего примера, поле Номер магазина не уникально, поскольку в каждом магазине имеется множество наименований. Поле Item ID также не уникально. Поле Количество сейчас уникально, но число наименований в магазине скорее всего может меняться и не всегда будет уникальным, поэтому это поле нельзя использовать как идентификатор. Лучшим идентификатором может быть комбинация полей Номер магазина и Item ID, т.к. каждое наименование указано в магазине только один раз.

В следующей таблице содержится число наименований на складе в каждом магазине. В отличие от предыдущего примера, поле Номер магазина не уникально, поскольку в каждом магазине имеется множество наименований. Поле Item ID также не уникально. Поле Количество сейчас уникально, но число наименований в магазине скорее всего может меняться и не всегда будет уникальным, поэтому это поле нельзя использовать как идентификатор. Лучшим идентификатором может быть комбинация полей Номер магазина и Item ID, т.к. каждое наименование указано в магазине только один раз.

| Номер магазина | ID элемента | Количество |

|---|---|---|

1001 | 123456 | 20 |

1001 | 234567 | 5 |

1001 | 345678 | 16 |

1002 | 123456 | 11 |

1002 | 234567 | 0 |

1002 | 345678 | 21 |

Выбор уникального идентификатора

Выполните следующие шаги, чтобы применить уникальный идентификатор из таблицы базы данных:

- Щелкните значок предупреждения .

Откроется окно Выберите уникальный идентификатор. В окне отображаются непространственные поля таблицы базы данных, не содержащие нулевых значений, с соответствующим типом поля.

- Вы можете сделать следующее:

- Если вы знаете, какой столбец или комбинация столбцов лучше всего подходит для создания уникального идентификатора, выберите поля.

- Если вы этого не знаете, щелкните кнопку Анализировать, чтобы просканировать таблицу на предмет столбцов, содержащих уникальные значения. Столбцы, которые содержат уникальные значения, будут показаны следующим значком:

- Если в таблице нет полей, которые могут использоваться как уникальный идентификатор, или если вы не хотите создавать уникальный идентификатор по имеющимся полям, выберите Копировать таблицу базы данных и создать первичный ключ или Создать первичный ключ в рабочей книге данных.

- Щелкните Применить.

Создание первичного ключа

Некоторые таблицы базы данных не содержат столбцов, которые могут исползоваться как уникальный идентификатор. Поэтому, перед началом использования таблицы в Insights необходимо создать первичный ключ.

Первичный ключ создается либо при помощи Копирования таблицы базы данных и создания первичного ключа (рабочая книга Insights), либо при помощи Создания первичного ключа (рабочая книга данных).

Первичные ключи в рабочих книгах Insights

Insights не редактирует данные в таблицах базы данных, включая добавление столбца первичного ключа. Перед применением первичного ключа, создается копия таблицы базы данных. Местоположение копии таблицы базы данных зависит от разрешений на доступ к подключению базы данных. Если используется подключение «чтение/запись», копия будет сохранена в базе данных. Если используется подключение «только для чтения», таблица копируется и сохраняется в рабочей книге Insights. Наборы данных, скопированные в рабочую книгу, имеют те же функции, что и размещенные векторные слои или выгруженные файлы.

Первичные ключи в рабочих книгах данных

Data engineering доступно в Insights desktop. Все пользователи Insights in ArcGIS Online Insights in ArcGIS Enterprise получают доступ к Insights desktop. Более подробно см. Обзор ArcGIS Insights.

Data engineering в настоящий момент доступно в Предварительном просмотре.

Для таблиц базы данных в рабочих книгах данных требуются уникальные идентификаторы. Поскольку новый набор данных создается при запуске модели данных, нет необходимости сначала копировать таблицу базы данных, чтобы добавить первичный ключ. Новый столбец уникального идентификатора (называемый id) виден в представлении таблицы и будет включен в выходной набор данных при запуске модели данных.

Отзыв по этому разделу?

что это, как включить, как работает подключение

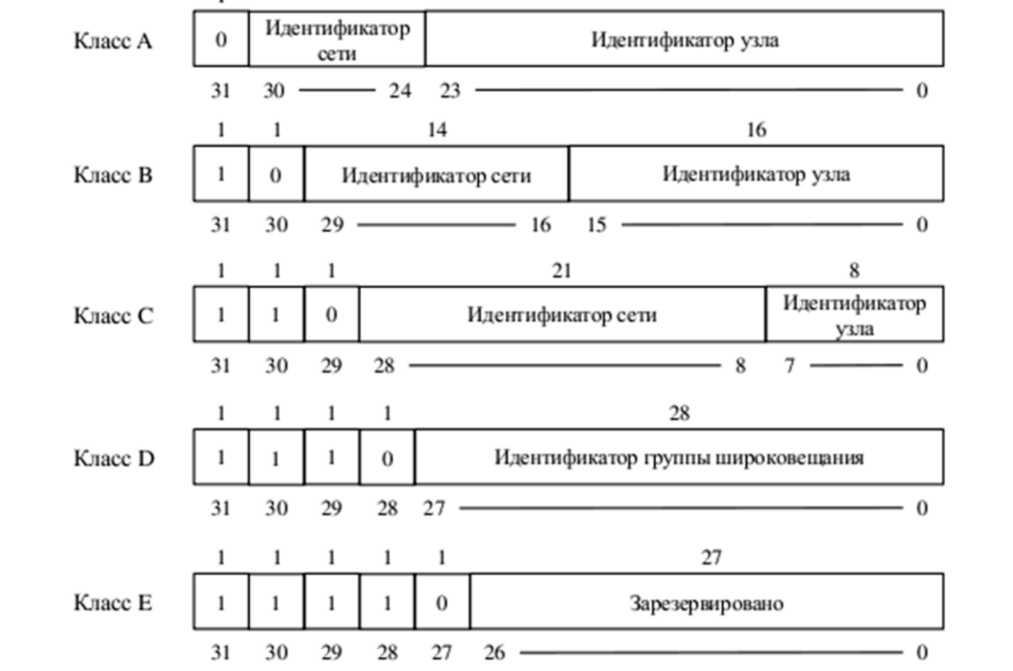

Чтобы подключить компьютер, смартфон или другое устройство к Интернету, необходим IP-адрес. Это уникальный идентификатор, благодаря которому девайсы обмениваются данными. Работоспособность современных сетей базируется на протоколе DHCP. В этой статье мы рассмотрим, что такое протокол DHCP и зачем он нужен.

Это уникальный идентификатор, благодаря которому девайсы обмениваются данными. Работоспособность современных сетей базируется на протоколе DHCP. В этой статье мы рассмотрим, что такое протокол DHCP и зачем он нужен.

Что такое протокол подключения DHCP

Любой интернет-протокол представляет собой набор правил, определяющий порядок и особенности передачи информации в конкретной ситуации. Название расшифровывается и дословно переводится как протокол динамической настройки узла.

Протокол DHCP считается одним из самых важных из них, поскольку формирует инфраструктуру сетей. Благодаря ему клиенты в автоматическом режиме получают IP-адреса и другие настройки для подключения, обмена информацией. Более того, после полного отключения или перехода в другую подсеть он обеспечивает их передачу другим устройствам. Таким образом, пользователю не приходится вручную распределять IP. Это позволяет предотвратить множество ошибок в процессе настройки.

На сегодняшний день протокол DHCP – это уникальное решение для выдачи динамических IP-адресов, аналогов у него нет.

Кому и зачем нужен DHCP, его цели и задачи

Этот протокол применяется абсолютно на всех устройствах с выходом в Интернет. Поэтому каждый системный администратор должен иметь представление о его функциях и особенностях настройки.

Дело в том, что компьютер, мобильный телефон или другой гаджет, который можно подключить к сети, имеет два вида IP-адресов. Внутренний видят исключительно устройства в локальной сети, то есть ограниченная группа аппаратуры или гаджетов. Внешний открывает доступ к глобальной сети.

Кроме того, IP адреса делятся ещё на 2 типа. Статический является фиксированным и привязывается к одному компьютеру на большой промежуток времени, то есть даётся в аренду. С развитием технологий таких «номеров» стало не хватать, поэтому разработали систему динамических IP адресов. Они меняются каждый раз, когда устройство подключается к сети. Как только оно отключается, IP адрес освобождается и переходит другому устройство, которое только подключается к Интернету.

Статический адрес можно задать вручную, если есть права администратора. Динамический присваивается автоматически через протокол DHCP, в участии человека нет необходимости.

Как работает протокол DHCP

DHCP работает по модели «клиент-сервер», опираясь на принцип DORA. Аббревиатура отражает последовательность взаимодействия сервера и устройства. Всего предусмотрено 4 этапа.

- Discovery — обнаружение.

Когда компьютер подключается к сети, у него ещё не настроен IP адрес. Соответственно, начинается его инициализация. Для этого отправляется сообщение «DHCPDISCOVER» на каждое устройство в локальной сети через порт 67.

К этой сети должен быть подключён DHCP server. Его функции выполняет обычно коммутатор, выделенный сервер или маршрутизатор. Если локальная сеть большая, к ней подключают не один, а несколько DHCP серверов.

Иногда активен статический IP адрес. Современные устройства получают его платно на согласованный отрезок времени. В этом случае отправляется другое сообщение – «DHCPREQUEST». И только если сервер не ответит, направляется стандартное «DHCPDISCOVER», чтобы присвоить устройству динамический IP адрес.

И только если сервер не ответит, направляется стандартное «DHCPDISCOVER», чтобы присвоить устройству динамический IP адрес.

- Offer — предложение.

Когда сервер получает сообщение, он предлагает устройству свободный IP адрес. Обычно он выбирается из диапазона адресов, которые доступны в соответствии с заданными администратором настройками.

Также допустима другая схема, когда определяется диапазон IP адресов, которые использовать не разрешено. Выбрать можно любой из оставшихся свободных.

Как правило, все предложенные адреса динамические и меняются каждый раз при новом подключении. Однако в некоторых случаях за устройством закрепляют один адрес. Это называется резервацией и нужно для предоставления доступа к защищенным сервисам или упрощённой идентификации клиента в ЛВС.

То есть после обнаружения сервер отправляет ответ с указанием IP адреса из доступной области. А идентификация устройства выполняется по MAC-адресу.

- Request — запрос.

Когда клиент получает ответ от сервера, он отправляет сообщение «DHCPREQUEST», которое выражает согласие на предложенный адрес. Когда оно достигает цели каждый сервер в сети отмечает, что адрес занят.

- Acknowledge — подтверждение.

Последнее сообщение «DHCPACK» в рамках подключения к сети приходит клиенту от сервера. В нём дополнительно указан срок, в течение которого устройство может использовать присвоенный адрес.

То есть у протокола dhcp принцип работы довольно простой. И всё же нужно учитывать некоторые особенности процесса.

Например, если в сети несколько серверов, изначально клиент соглашается на то предложение, которое поступит первое. Но при следующем подключении в приоритете будет предложение того сервера, с которым удалось связаться в прошлый раз.

Когда клиент переходит в другую подсеть, приходится менять IP. Для этого серверу, с которым налажена связь в данный момент, направляется сообщение «DHCPRELEASE». IP адрес отмечается как свободный. При этом остаётся возможность снова забронировать и использовать его с того же девайся.

IP адрес отмечается как свободный. При этом остаётся возможность снова забронировать и использовать его с того же девайся.

Протокол DHCP: как включить на Windows 10

На этой операционной системе протокол DHCP настроен по умолчанию. Проверить и изменить настройки можно через поисковую строку (значок лупы).

Откройте вкладку «Службы». Найдите строку DHCP-клиент и кликните правой кнопкой мыши. Откроются свойства.

В разделе «состояние» находится кнопка «Запустить». Скорее всего, она неактивна, то есть нажать на неё невозможно. Это значит, что протокол DHCP настроен.

В других случаях снова нужно обратиться к поисковой строке и найти вкладку «Состояние сети». В этом подразделе есть пункт «Настройка параметров адаптера».

Откройте его и найдите сеть, которую хотите настроить. Для этого щёлкните правой кнопкой мыши.

Нужно поставить галку в пункте IPv4 или IPv6.

Под списком будет активная кнопка «Свойства». Нажмите её, чтобы открыть следующее окно.

Здесь можно вбить подходящие адреса или задать автоматическое получение. В нашем случае нужно выбрать «Получить IP-адрес автоматически» и «Получить адрес DNS-сервера автоматически».

Затем нажмите кнопку «ОК». Настройка завершена.

Заключение

Протокол DHCP активно используется в современных сетях, поскольку необходим для получения устройством IP-адреса с целью подключения к сети. Он характеризуется простой конфигурацией, поэтому настроить его может даже пользователь без профильных знаний.

Обычно он настроен по умолчанию. Но благодаря удобному интерфейсу настройка вручную занимает всего пару минут. Но если необходимо настроить несколько устройств, в том числе на большом расстоянии друг от друга, целесообразно автоматизировать процесс с применением DHCP-серверов.

С помощью протокола DHCP достаточно один раз настроить такой сервер, а следующие настройки будут выполняться в автоматическом режиме.

404: Страница не найдена

Повестка дня Интернета вещей

Страница, которую вы пытались открыть по этому адресу, похоже, не существует. Обычно это результат плохой или устаревшей ссылки. Мы извиняемся за любые неудобства.

Обычно это результат плохой или устаревшей ссылки. Мы извиняемся за любые неудобства.

Что я могу сделать сейчас?

Если вы впервые посещаете TechTarget, добро пожаловать! Извините за обстоятельства, при которых мы встречаемся. Вот куда вы можете пойти отсюда:

Поиск

- Узнайте последние новости.

- Наша домашняя страница содержит самую свежую информацию об Интернете вещей (IoT).

- Наша страница о нас содержит дополнительную информацию о сайте, на котором вы находитесь, IoT Agenda.

- Если вам нужно, пожалуйста, свяжитесь с нами, мы будем рады услышать от вас.

Просмотр по категории

ИТ-директор

-

Компании на ранней стадии изучают практику на мероприятии CIOStartups in Innovation Showcase симпозиума MIT Sloan CIO Symposium заявили, что их предложения решают ключевые корпоративные ИТ-проблемы, от …

-

4 совета, которые ИТ-директора могут использовать для управления изменениямиИТ-директора и ИТ-руководители должны быть ключевыми движущими силами программ управления изменениями.

Изучите ценные советы по навигации по сложности и …

Изучите ценные советы по навигации по сложности и … -

FTC предупреждает бизнес об использовании биометрической информацииФедеральная торговая комиссия заявила, что предприятия будут нести ответственность за то, как они используют биометрическую информацию потребителей.

Безопасность

-

Блюдо «получило подтверждение», что украденные данные удалены бандой вымогателейСтрока в уведомлении о взломе Dish Network, отправленном пострадавшим сотрудникам на этой неделе, предполагает, что провайдер спутникового телевидения заплатил …

-

Потенциальная опасность нового домена верхнего уровня Google .zipНасколько средний конечный пользователь должен быть обеспокоен новыми доменами верхнего уровня .zip и .mov? Они не так плохи, как некоторые их представляют…

-

Acronis добавляет EDR к безопасности конечных точекAcronis EDR использует технологию обнаружения угроз Intel для выявления изощренных атак, таких как бесфайловые вредоносные программы, но он также должен.

..

..

Сеть

-

9 способов заставить модернизацию сети работатьБольше облачных вычислений, контейнерных сетей и пропускной способности сети — вот некоторые из способов, с помощью которых предприятия могут модернизировать свои сети. …

-

SONiC NOS сталкивается с проблемами, связанными с мейнстримомПо оценкам Gartner, менее 200 предприятий используют SONiC из потенциального рынка ЦОД в 100 000 предприятий. Один…

-

12 распространенных сетевых протоколов и объяснение их функцийРабота в сети заставляет Интернет работать, но ни один из них не может быть успешным без протоколов. Общие сетевые протоколы и их функции …

Центр обработки данных

-

Понимание использования блокчейна в центрах обработки данныхБлокчейн наиболее известен своими приложениями для криптовалюты, но центры обработки данных могут использовать его для различных бизнес-приложений .

..

.. -

Сделайте операции мэйнфреймов эффективными с помощью этих стратегийМэйнфреймы влияют на итоговые показатели организации. Эксперт описывает некоторые ключевые стратегии для поддержания надежности при сохранении …

-

Как использовать ChatGPT для управления приложениями на мэйнфреймахChatGPT может помочь ИТ-администраторам управлять приложениями для мэйнфреймов путем преобразования, оптимизации и улучшения кода. Также он может создавать…

Управление данными

-

Усильте процесс принятия решений с помощью аналитики в реальном времениИспользование правильных стратегий является важным ключом к раскрытию преимуществ аналитики в реальном времени и расширению возможностей организаций с помощью …

-

Обновление платформы Confluent нацелено на качество потоковой передачи данныхПроизводитель представил инструмент, предназначенный для решения проблем с качеством непрерывных данных, а также функцию, которая позволяет .

..

.. -

Peloton едет, бежит, гребет с помощью AWS для управления даннымиПодключенная фитнес-компания уже давно использует инструменты AWS. Когда его объем данных резко вырос во время COVID-19, Красное смещение было критическим — и…

Что такое уникальный идентификатор (UID) и зачем он нужен для каждой записи?

Что такое уникальный идентификатор (UID) и зачем он нужен для каждой записи? — Центр знаний экслибриса

Перейти к основному содержанию

- Последнее обновление

- Сохранить как PDF

Вопрос

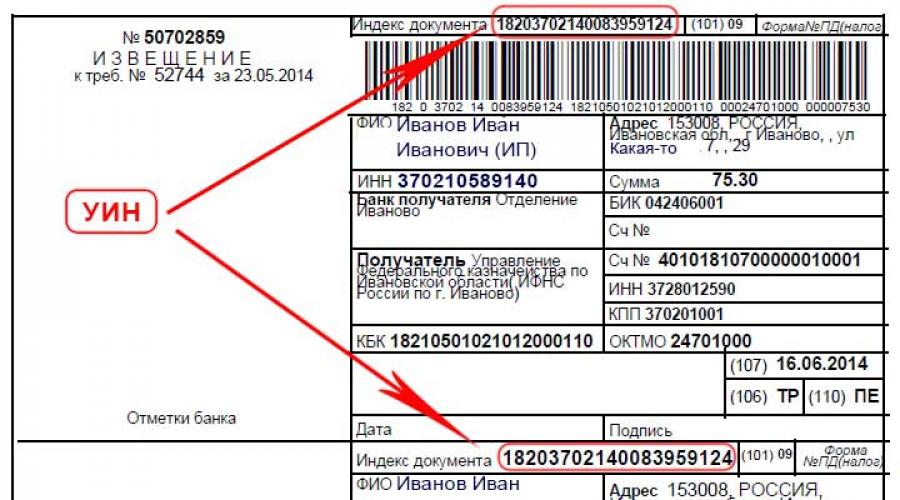

Что такое уникальный идентификатор (UID) и почему необходимо, чтобы он был в каждой записи Summon Index?

Ответ

Уникальный идентификатор (UID) — это идентификатор, который отличает эту конкретную запись от всех остальных записей. Это позволяет ссылаться на запись в Summon Index без путаницы или непреднамеренной перезаписи другими записями.

Это позволяет ссылаться на запись в Summon Index без путаницы или непреднамеренной перезаписи другими записями.

Примеры

- Если две записи в одном пакете имеют идентификатор 000001, система не сможет отличить эти две статьи и не будет рассматривать их как уникальные. Случайным образом определяется, какая статья будет иметь приоритет и будет загружена в Индекс, фактически перезаписывая другую запись, удаляя ее из Индекса и делая ее недоступной для посетителей.

- Уже существует множество стандартных экземпляров уникальных идентификаторов, таких как DOI или PMID, хотя внутренние идентификаторы также допустимы, если они уникальны. Например, разметка отличает каждую запись как уникальную с помощью ряда чисел: ex.

9.834556 - UID также позволяет при обновлении или удалении перезаписывать правильную запись. Без уникального идентификатора обновленная запись или запрос на удаление не могут соответствовать предполагаемой записи в индексе.

84

84

Изучите ценные советы по навигации по сложности и …

Изучите ценные советы по навигации по сложности и … ..

.. ..

.. ..

..