Содержание

11 типов фишинга и их примеры из реальной жизни

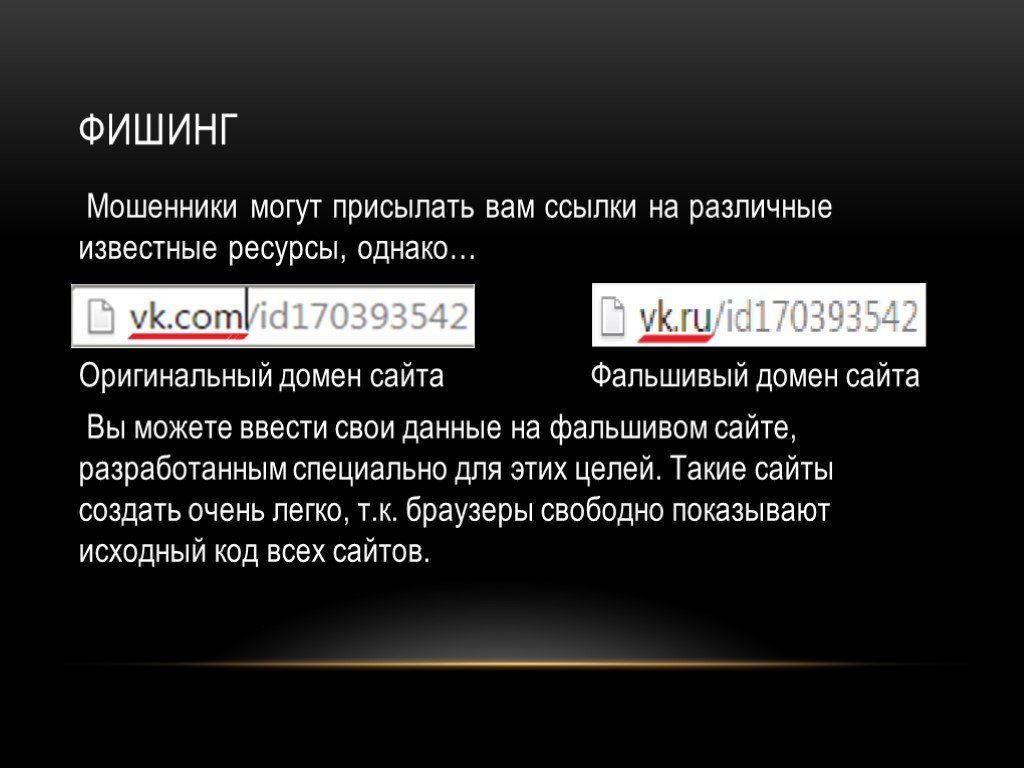

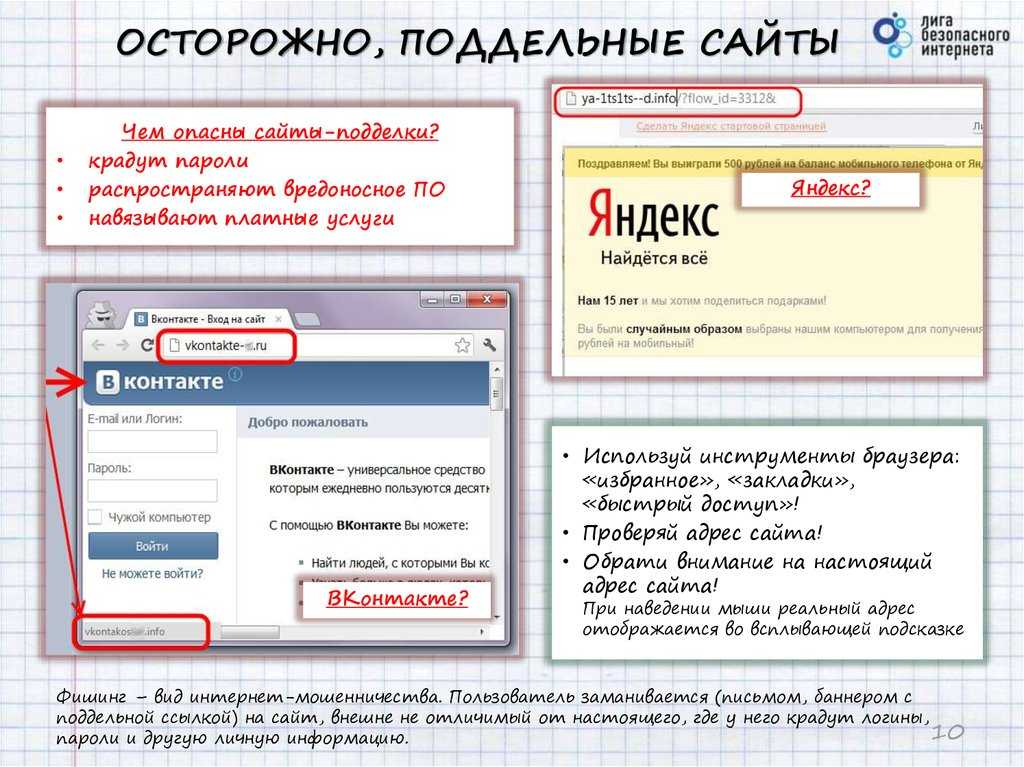

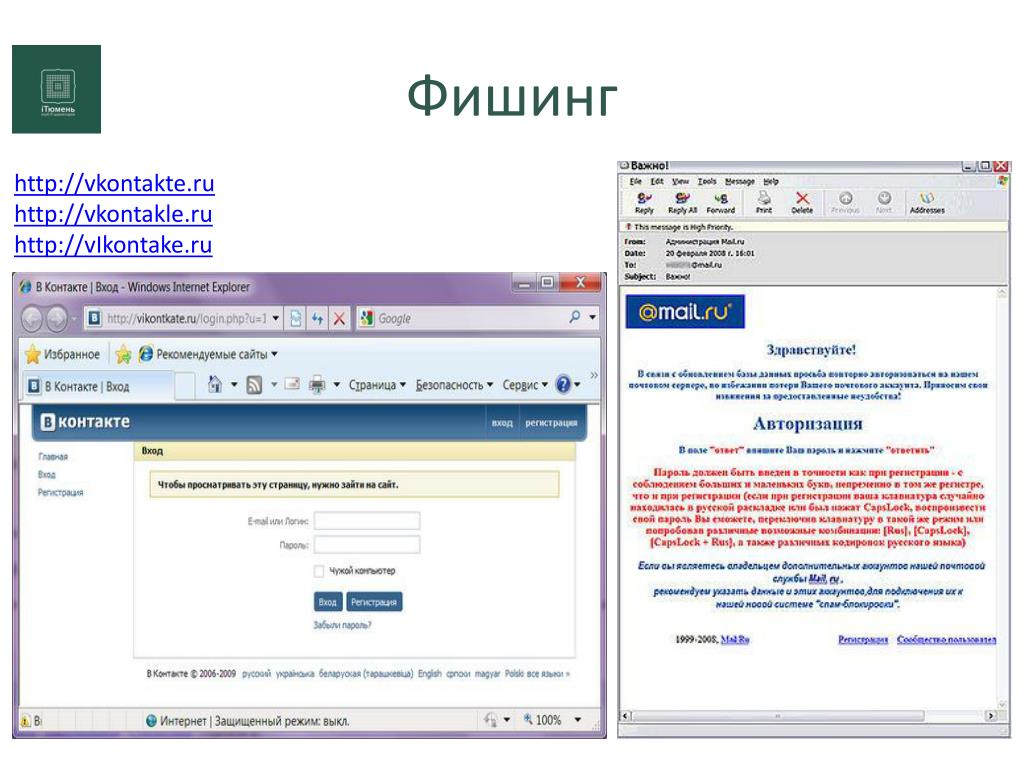

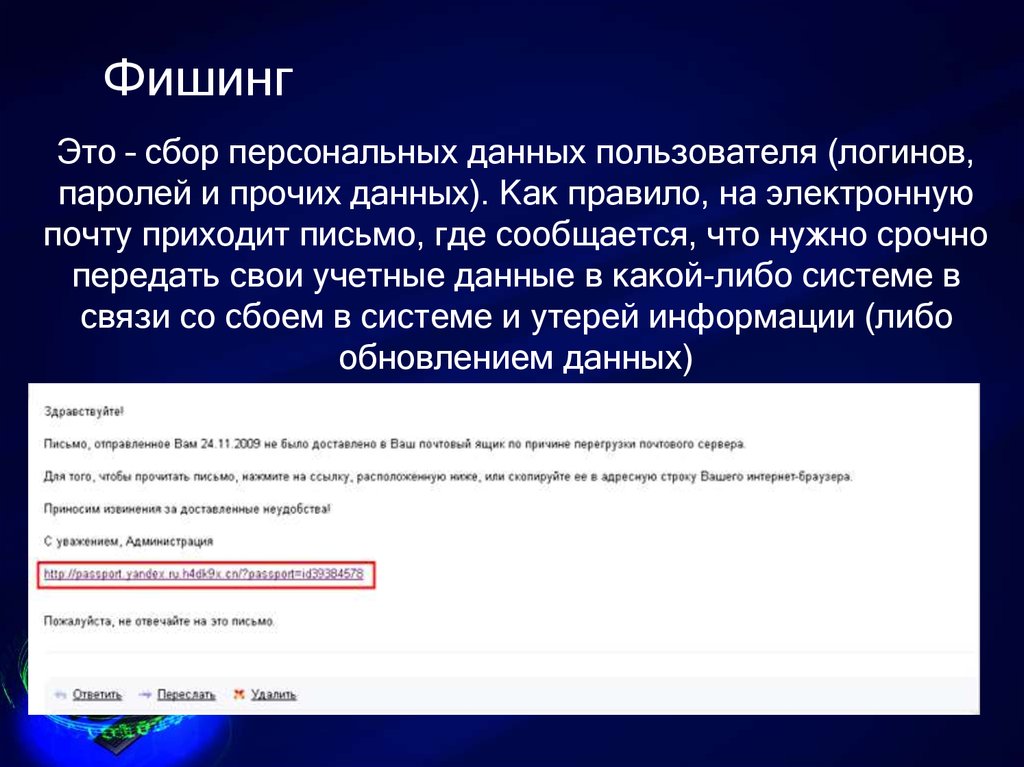

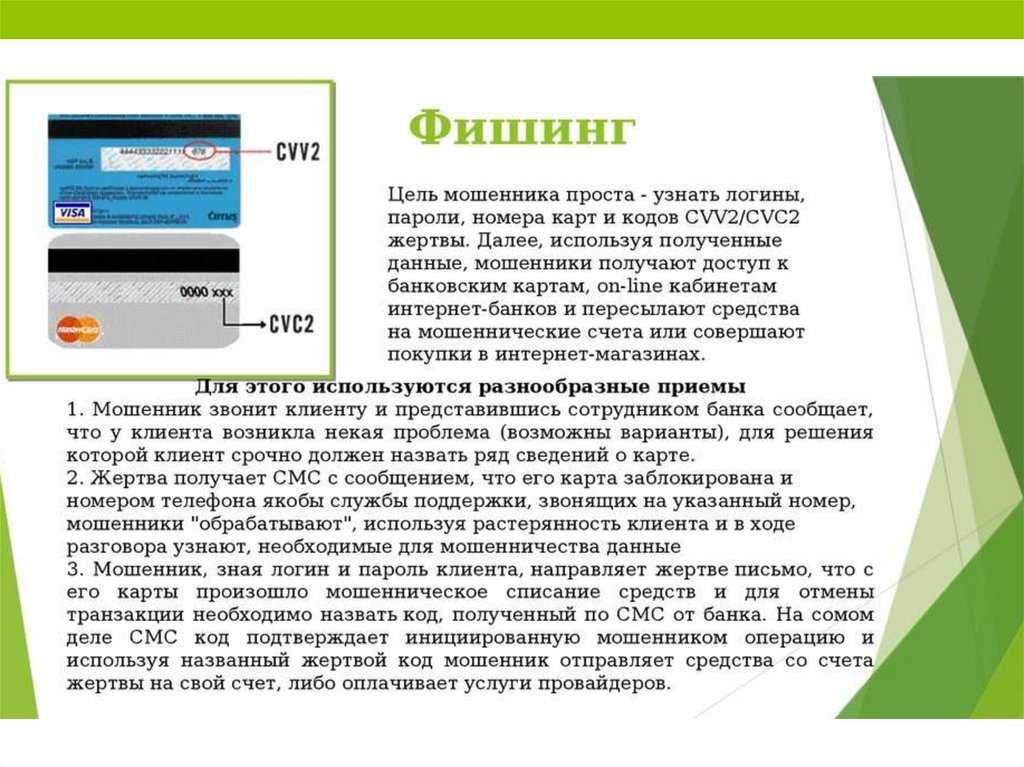

Фишинг – это тип кибер-преступления, при котором преступники выдают себя за надежный источник в Интернете, чтобы вынудить жертву передать им личную информацию (например, имя пользователя, пароль номер банковской карты и пр.).

Фишинговая атака может принимать различные формы, и хотя она часто происходит по электронной почте, существует множество различных методов, которые мошенники используют для выполнения своих схем. Это особенно актуально сегодня, когда фишинг продолжает развиваться, порой удивляя своей изощренностью и степенью распространенности. Хотя целью любого фишингового мошенничества всегда является кража личной информации, существует множество различных видов фишинга, о которых вы должны знать.

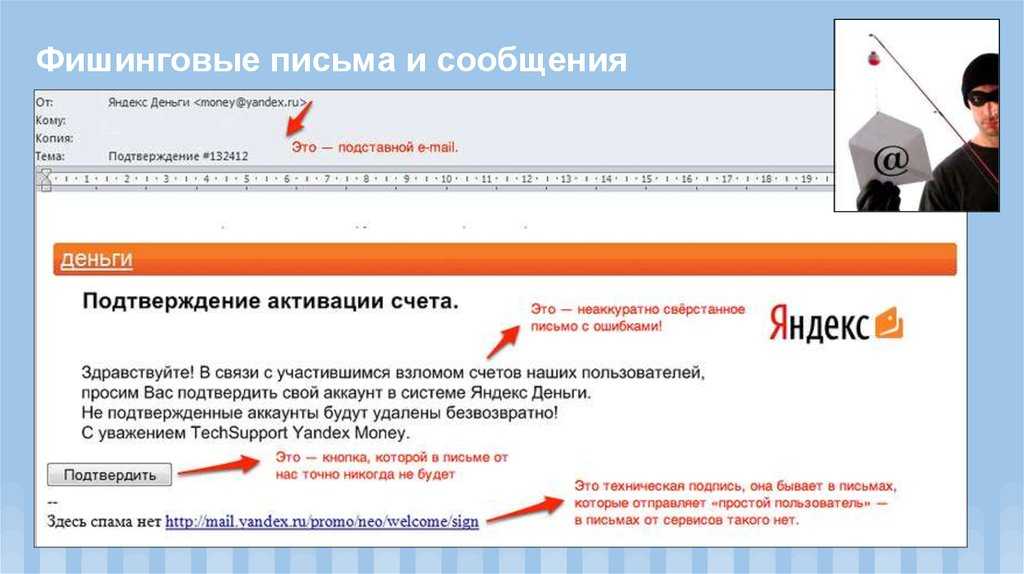

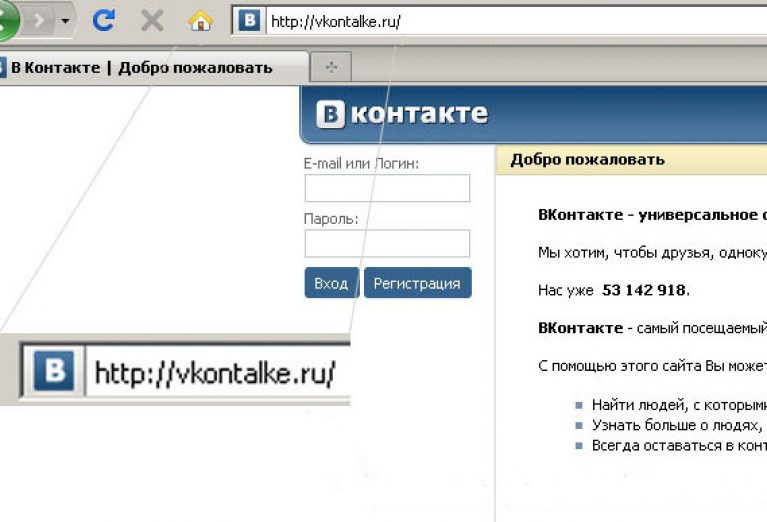

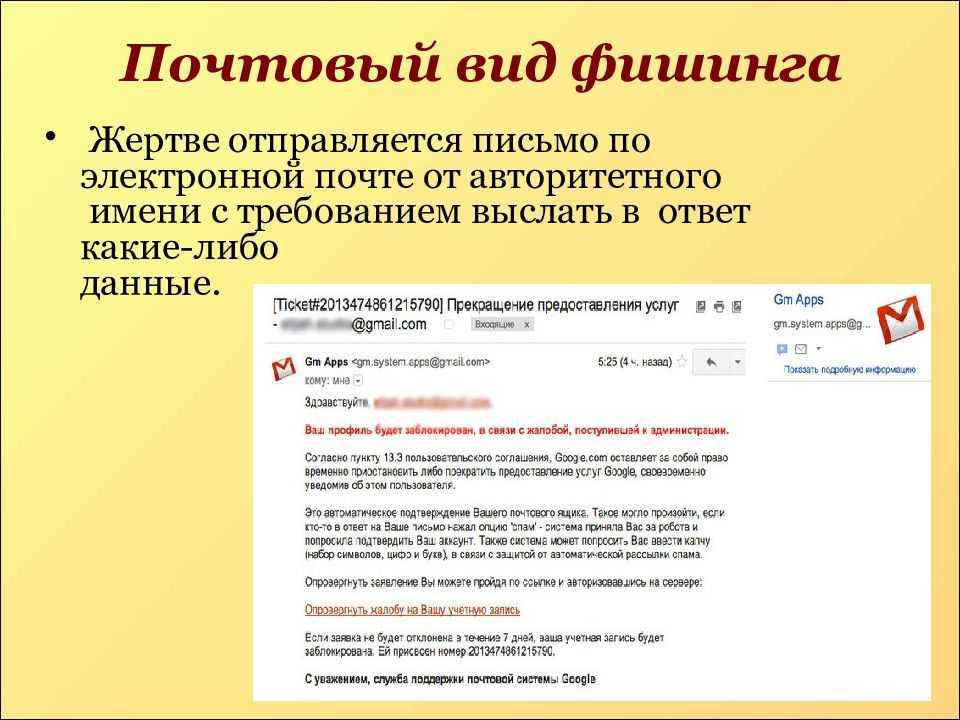

1. Почтовый фишинг

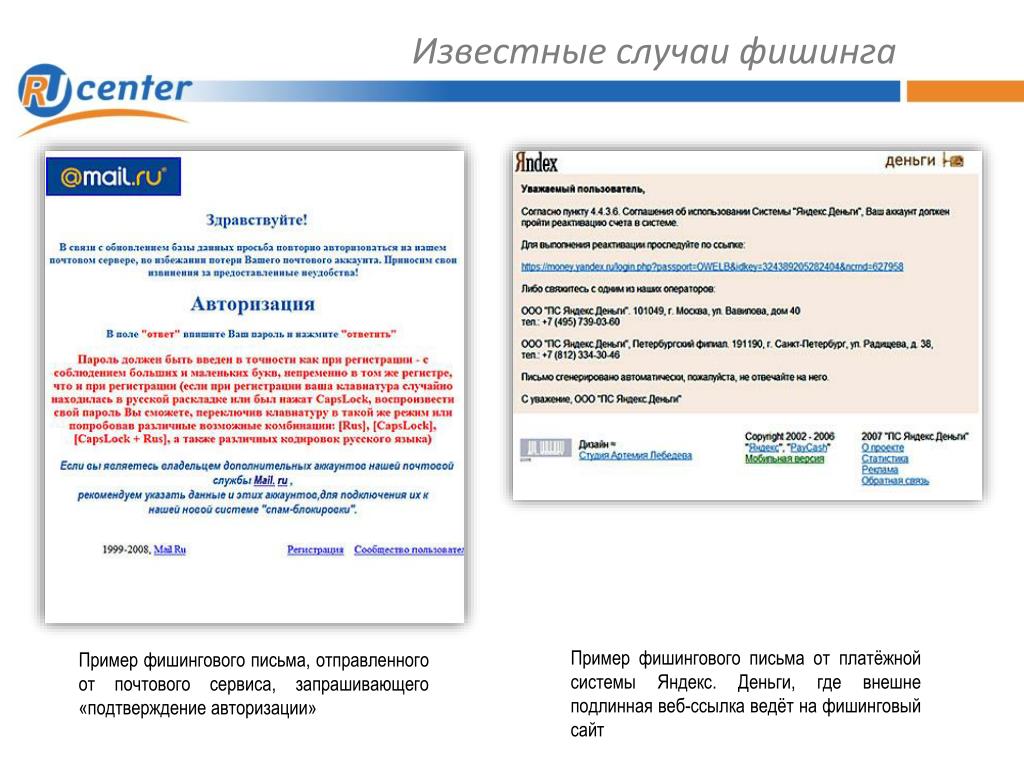

Возможно, будучи самым распространенным типом фишинга, он зачастую использует технику «spray and pray», благодаря которой хакеры выдают себя за некую легитимную личность или организацию, отправляя массовые электронные письма на все имеющиеся у них адреса электронной почты.

Такие письма содержат характер срочности, например, сообщая получателю, что его личный счет был взломан, а потому он должен немедленно ответить. Их цель заключается в том, чтобы своей срочностью вызвать необдуманное, но определенное действие от жертвы, например, нажать на вредоносную ссылку, которая ведет на поддельную страницу авторизации. Там, введя свои регистрационные данные, жертва, к сожалению, фактически передает свою личную информацию прямо в руки мошенника.

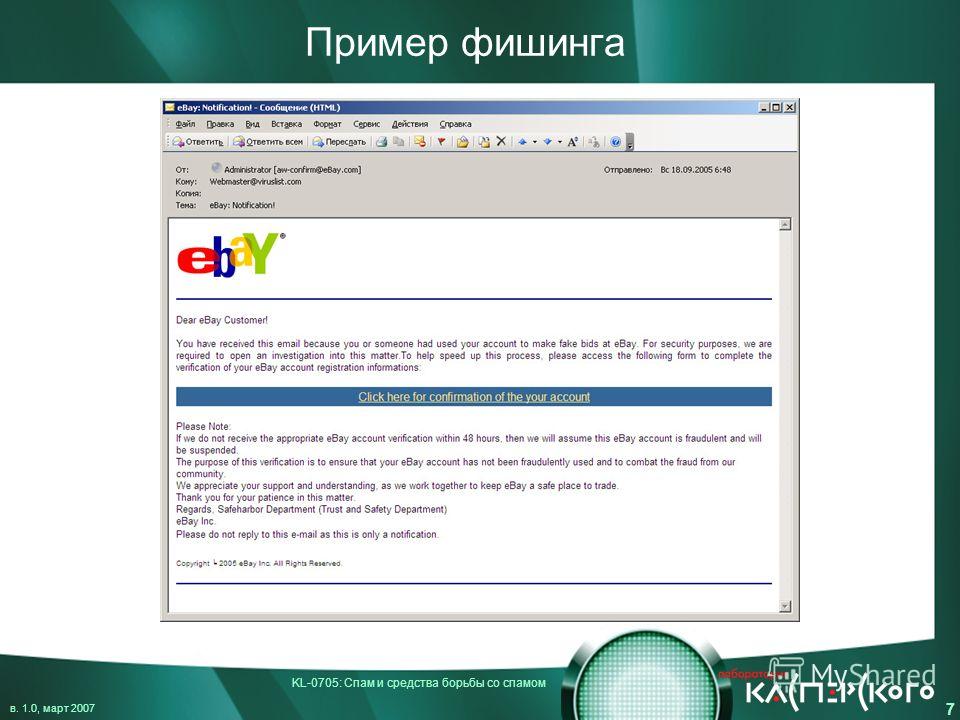

Пример почтового фишинга

The Daily Swig сообщила о фишинговой атаке, произошедшей в декабре 2020 года на американского поставщика медицинских услуг Elara Caring, которая произошла после несанкционированного компьютерного вторжения, нацеленного на двух его сотрудников. Злоумышленник получил доступ к электронной почте сотрудников, в результате чего были раскрыты личные данные более 100 000 пожилых пациентов, включая имена, даты рождения, финансовую и банковскую информацию, номера социального страхования, номера водительских прав и страховую информацию. Злоумышленник имел несанкционированный доступ в течение целой недели, прежде чем Elara Caring смогла полностью остановить утечку данных.

Злоумышленник имел несанкционированный доступ в течение целой недели, прежде чем Elara Caring смогла полностью остановить утечку данных.

2. Spear Phishing (спеарфишинг или целевой фишинг)

Вместо того чтобы использовать технику «spray and pray», как описано выше, спеарфишинг включает в себя отправку вредоносных электронных писем конкретным лицам внутри организации. Вместо того, чтобы рассылать массовые электронные письма тысячам получателей, этот метод нацелен на определенных сотрудников в специально выбранных компаниях. Такие типы писем часто более персонализированы, они заставляют жертву поверить в то, что у них есть отношения с отправителем.

Пример спеарфишинга

Armorblox сообщила о спеарфишинговой атаке в сентябре 2019 года против руководителя компании, названной одной из 50 лучших инновационных компаний в мире. Письмо содержало вложение, которое, по-видимому, было внутренним финансовым отчетом, для доступа к которому требовалось пройти авторизацию на поддельной странице входа в Microsoft Office 365. На поддельной странице входа в систему уже было заранее введено имя пользователя руководителя, что еще больше усиливало маскировку мошеннической веб-страницы.

На поддельной странице входа в систему уже было заранее введено имя пользователя руководителя, что еще больше усиливало маскировку мошеннической веб-страницы.

3. Whaling (уэйлинг)

Whaling (уэйлинг) очень похож на spear phishing (спеарфишинг), но вместо того, чтобы преследовать любого сотрудника в компании, мошенники специально нацеливаются на руководителей (или «крупную рыбу», отсюда и термин «уэйлинг», что в переводе с английского языка означает «китобойный промысел»). К таким сотрудникам относятся генеральный директор, финансовый директор или любой руководитель высокого уровня, имеющий доступ к более конфиденциальным данным, чем сотрудники более низкого уровня. Часто эти электронные письма используют ситуацию, способную оказать на таких руководителей серьезное давление, чтобы «зацепить» своих потенциальных жертв, например, передавая информацию о поданном против компании судебном иске. Такое письмо побуждает получателя перейти по вредоносной ссылке или к зараженному вложению для получения дополнительной подробной информации.

Пример уэйлинга

В ноябре 2020 года Tessian сообщил о уэйлинг-атаке на соучредителя австралийского хедж-фонда Levitas Capital. Соучредитель получил электронное письмо, содержащее поддельную ссылку в Zoom, которая внедрила вредоносное ПО в корпоративную сеть хедж-фонда и почти привела к уводу 8,7 миллиона долларов США на счета мошенников. В конечном счете злоумышленник смог заполучить только лишь 800 000 долларов США, однако последовавший за этим репутационный ущерб привел к потере крупнейшего клиента хедж-фонда, что вынудило его закрыться навсегда.

4. Smishing (смишинг)

SMS-фишинг, или smishing (смишинг), для проведения фишинговой атаки использует текстовые сообщения, а не электронную почту. Принцип действия такой же, как и при осуществлении фишинговых атак по электронной почте: злоумышленник отправляет текстовое сообщение от, казалось бы, легитимного отправителя (например, заслуживающая доверия компания), которое содержит вредоносную ссылку. Ссылка может быть замаскирована под код купона (скидка 20% на ваш следующий заказ!) или предложение выиграть что-то вроде билетов на концерт.

Пример смишинга

В сентябре 2020 года Tripwire сообщила о смишинг-кампании, в рамках которой в качестве маскировки использовалась американская почтовая служба United States Post Office (USPS). Злоумышленники рассылали SMS-сообщения, информирующие получателей о необходимости перейти по ссылке для просмотра важной информации о предстоящей доставке USPS. Вредоносная ссылка фактически приводила жертв на различные веб-страницы, предназначенные для кражи учетных данных посетителей аккаунта Google.

5. Vishing (вишинг)

Vishing (вишинг), иначе известный как voice phishing (голосовой фишинг), похож на смишинг в том, что телефон используется в качестве средства для атаки, но вместо того, чтобы использовать текстовые сообщения, атака проводится с помощью телефонного звонка. Вишинг-звонок часто передает автоматическое голосовое сообщение якобы от легитимной организации (например, ваш банк или государственное учреждение).

Злоумышленники могут заявить, что вы задолжали большую сумму денег, срок действия вашей автостраховки истек или ваша кредитная карта имеет подозрительную активность, которую необходимо немедленно исправить. В этот момент жертве обычно говорят, что она должна предоставить личную информацию, такую как учетные данные кредитной карты или номер социального страхования, чтобы подтвердить свою личность, прежде чем получить дополнительную информацию и предпринять какие-либо действия.

В этот момент жертве обычно говорят, что она должна предоставить личную информацию, такую как учетные данные кредитной карты или номер социального страхования, чтобы подтвердить свою личность, прежде чем получить дополнительную информацию и предпринять какие-либо действия.

Пример вишинга

В сентябре 2020 года медицинская организация Spectrum Health System сообщила о вишинг-атаке, в рамках которой пациенты получали телефонные звонки от лиц, маскирующихся под ее сотрудников. Злоумышленники намеревались извлечь персональные данные пациентов и членов Spectrum Health, включая идентификационные номера членов и другие личные медицинские данные, связанные с их учетными записями. Spectrum Health сообщила, что злоумышленники использовали такие меры, как лесть или даже угрозы, чтобы заставить жертв передать свои данные, деньги или доступ к их личным устройствам.

6. Business Email Compromise (BCO, CEO-мошенничество, компрометация корпоративной электронной почты)

CEO-мошенничество – это форма фишинга, при которой злоумышленник получает доступ к учетной записи электронной почты высокопоставленного руководителя (например, генерального директора). Имея в своем распоряжении скомпрометированный аккаунт, кибер-преступник, выдавая себя за генерального директора, отправляет электронные письма сотрудникам организации с целью осуществить мошеннический банковский перевод или провести ряд других незаконных действий.

Имея в своем распоряжении скомпрометированный аккаунт, кибер-преступник, выдавая себя за генерального директора, отправляет электронные письма сотрудникам организации с целью осуществить мошеннический банковский перевод или провести ряд других незаконных действий.

Пример CEO-мошенничества

Инки сообщила о CEO-мошенничестве против австрийской аэрокосмической компании FACC в 2019 году. В рамках той атаки бухгалтер компании получил письмо якобы от генерального директора FACC. В письме содержалась информация о требуемом финансировании нового проекта, и бухгалтер неосознанно перевел 61 миллион долларов на мошеннические иностранные счета.

7. Clone Phishing (клон-фишинг)

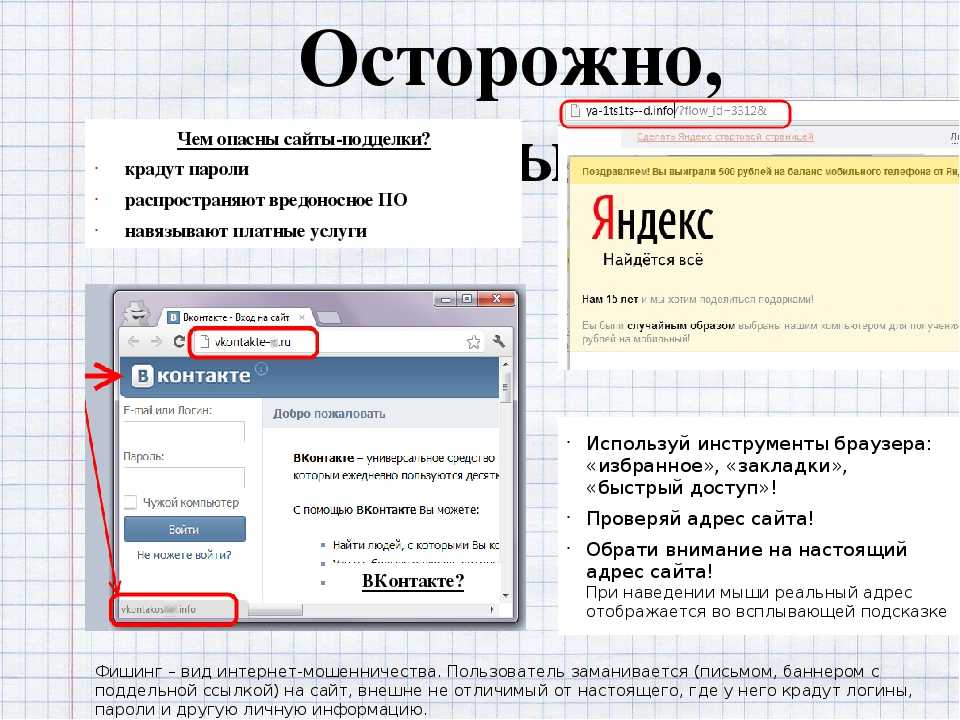

Если вы когда-либо получали законное электронное письмо от легитимной компании, а спустя какое-то время получали, казалось бы, то же самое сообщение, то вы стали свидетелем клон-фишинга в действии. Этот метод фишинга работает путем создания вредоносной копии недавно полученного сообщения от легитимного отправителя, которое якобы направляется повторно от, казалось бы, этого же легитимного отправителя. Любые ссылки или вложения из исходного письма заменяются вредоносными. Злоумышленники обычно используют предлог повторной отправки сообщения из-за того, что в первоначальном письме были указаны неверные ссылки или вложения.

Любые ссылки или вложения из исходного письма заменяются вредоносными. Злоумышленники обычно используют предлог повторной отправки сообщения из-за того, что в первоначальном письме были указаны неверные ссылки или вложения.

Примеры клон-фишинга

Один из специалистов по информационной безопасности продемонстрировал возможность перехода по ссылке из электронного письма на поддельный веб-сайт, у которого в адресной строке браузера, казалось бы, показывается правильный URL, но на самом деле для обмана пользователей в нем используются символы, которые очень похожи на законное доменное имя. Всегда открывайте веб-сайты из собственных закладок или самостоятельно набирая URL-адрес в адресной строке вашего браузера, и никогда не переходите по ссылке из неожиданного или подозрительного письма (даже если оно кажется легитимным).

8. Evil Twin Phishing (фишинг-атака «злой двойник»)

Тип фишинговой атаки Evil Twin («злой двойник») включает в себя создание копии легитимной сети WiFi, которая на самом деле заманивает жертв, подключающихся к ней, на специальный фишинговый сайт. Как только жертвы попадают на этот сайт, им обычно предлагается ввести свои личные данные, такие как учетные данные для входа, которые затем передаются непосредственно хакеру. Как только хакер получит эти данные, он сможет войти в сеть, взять ее под контроль, отслеживать незашифрованный трафик и находить способы кражи конфиденциальной информации и данных.

Как только жертвы попадают на этот сайт, им обычно предлагается ввести свои личные данные, такие как учетные данные для входа, которые затем передаются непосредственно хакеру. Как только хакер получит эти данные, он сможет войти в сеть, взять ее под контроль, отслеживать незашифрованный трафик и находить способы кражи конфиденциальной информации и данных.

Пример фишинга Evil Twin («злой двойник»)

В сентябре 2020 года Nextgov сообщила о нарушении данных в системах Министерства внутренних дел США. Хакеры использовали атаку типа Evil Twin («злой двойник»), чтобы украсть уникальные учетные данные и получить доступ к WiFi-сетям министерства. Дальнейшее расследование показало, что министерство не работало в рамках защищенной инфраструктуры беспроводной сети, а сетевая политика не обеспечивала строгие меры аутентификации пользователей, периодическую проверку сетевой безопасности или мониторинг сети для обнаружения и управления распространенными атаками.

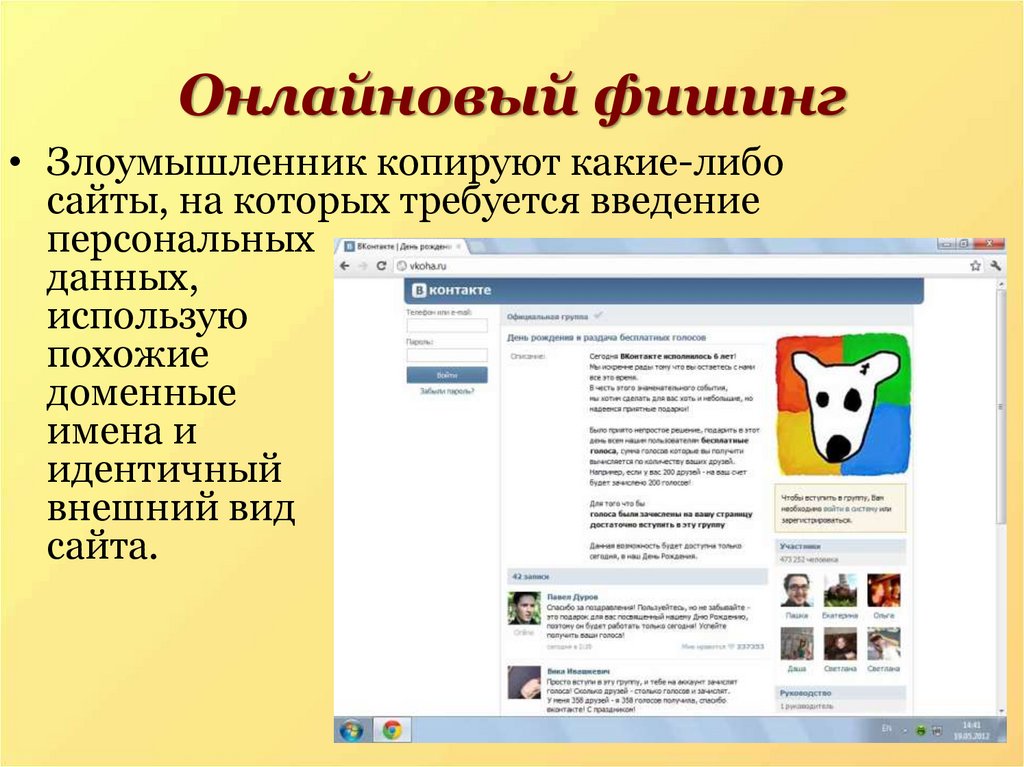

9. Фишинг в социальных сетях

Фишинг в социальных сетях подразумевает использование Facebook, Instagram и Twitter, чтобы получить конфиденциальные данные жертв или заманить их нажать на определенные вредоносные ссылки. Хакеры могут создавать поддельные аккаунты, выдавая себя за кого-то из знакомых жертвы, чтобы заманить ее в свою ловушку, или они могут даже выдавать себя за аккаунт службы обслуживания клиентов известной компании, чтобы охотиться на жертв, которые обращаются в эту компанию за поддержкой.

Хакеры могут создавать поддельные аккаунты, выдавая себя за кого-то из знакомых жертвы, чтобы заманить ее в свою ловушку, или они могут даже выдавать себя за аккаунт службы обслуживания клиентов известной компании, чтобы охотиться на жертв, которые обращаются в эту компанию за поддержкой.

Пример фишинга в социальных сетях

В августе 2019 года Fstoppers сообщила о фишинговой кампании, запущенной в Instagram, в рамках которой мошенники отправляли личные сообщения пользователям Instagram, предупреждая их о нарушении авторских прав на изображения и требуя, чтобы они заполнили специальную форму во избежание блокировки своего аккаунта.

Одна из жертв получила личное сообщение от якобы официального аккаунта North Face, в котором утверждалось о нарушении авторских прав. Жертва перешла по ссылке в сообщении на, казалось бы, легитимный сайт InstagramHelpNotice.com, где пользователя попросили ввести свои регистрационные данные для входа. Жертва, попавшая в ловушку, в конечном счете предоставила хакерам доступ к информации о своем аккаунте и другим личным данным, связанным с ее аккаунтом в Instagram.

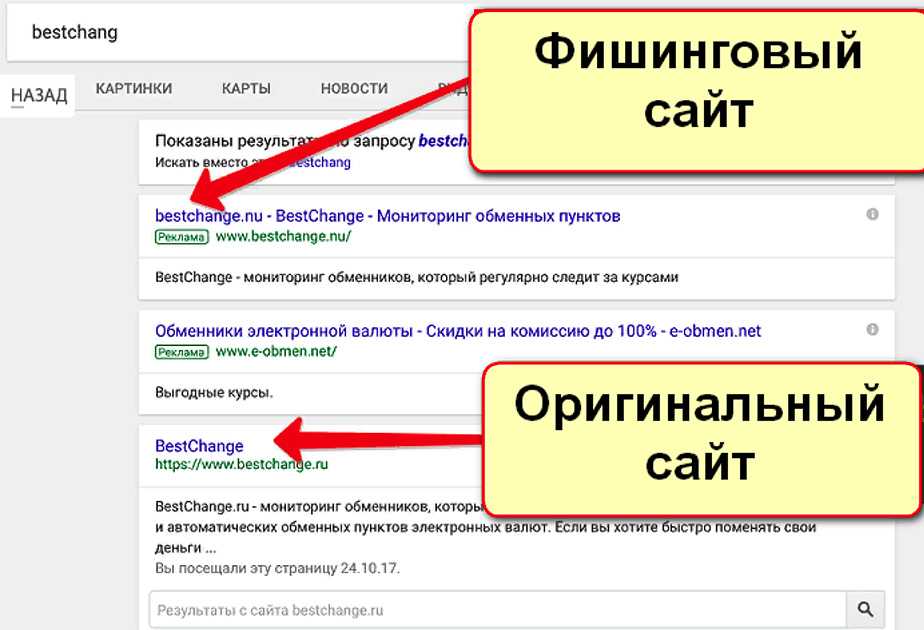

10. Фишинг в поисковых системах

При использовании фишинга в поисковых системах хакеры создают свой собственный веб-сайт и индексируют его в легитимных поисковых системах. Эти сайты часто предлагают дешевые товары и невероятно заманчивые предложения, пытающиеся заманить ничего не подозревающих онлайн-покупателей, которые видят сайт на странице результатов поиска в Google или в других поисковиках. Если жертва нажимает в поисковике на ссылку для перехода на такой сайт, то, как правило, предлагается зарегистрировать аккаунт или ввести информацию о своем банковском счете для завершения покупки. Конечно, мошенники затем крадут эти личные данные, чтобы использовать их для извлечения финансовой выгоды в дальнейшем.

Пример фишинга в поисковых системах

В 2020 году Google сообщил, что ежедневно обнаруживается 25 миллиардов спам-сайтов и фишинговых веб-страниц. Кроме того, Wandera сообщила в 2020 году, что каждые 20 секунд запускается новый фишинговый сайт. Это означает, что каждую минуту в поисковых системах появляются три новых фишинговых сайта!

11.

Pharming (фарминг)

Pharming (фарминг)

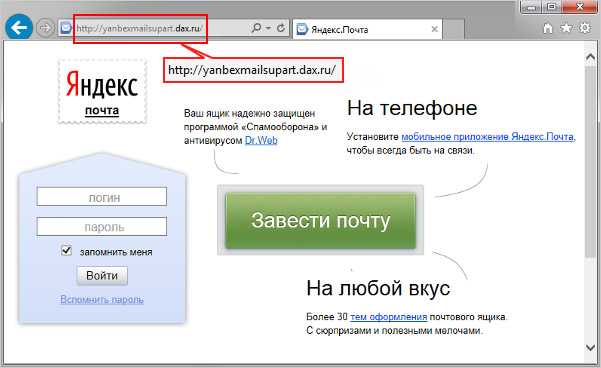

Pharming (фарминг) – это сочетание слов «фишинг» (phishing) и «фарм» (farm). В рамках данного типа фишинга хакеры, нацеливаясь на DNS-серверы (серверы доменных имен), перенаправляют пользователей, которые пытаются открыть какие-нибудь легитимные сайты, на вредоносные веб-сайты. DNS-серверы существуют для того, чтобы направлять запрос на открытие конкретного веб-сайта на соответствующий IP-адрес сервера, где этот сайт размещен. Хакеры, занимающиеся фармингом, часто нацеливаются на DNS-серверы, чтобы изменить хранящиеся на них сведения об IP-адресах и доменах и перенаправить жертв на мошеннические веб-сайты с поддельными IP-адресами. Когда при обработке веб-запросов пользователей используется такой взломанный DNS-сервер, то их данные становятся уязвимыми для кражи хакером.

Пример фарминга

Secure List сообщил о фарминг-атаке на добровольческую гуманитарную кампанию, запущенную в Венесуэле в 2019 году. В рамках этой кампании существовал веб-сайт, на котором волонтеры могли зарегистрироваться для участия в гуманитарной акции, и сайт просил их предоставить такие их персональные данные, как имя, удостоверение личности, номер мобильного телефона, их домашний адрес и многое другое.

Через несколько дней после запуска сайта появился практически идентичный сайт с похожим доменом. Хакер создал этот поддельный домен, используя тот же IP-адрес, что и исходный веб-сайт. Всякий раз, когда волонтер открывал подлинный веб-сайт, любые личные данные, которые он вводил, фильтровались на поддельный веб-сайт, что приводило к краже данных тысяч добровольцев.

Советы по обнаружению и предотвращению фишинговых атак

Один из лучших способов защитить себя от фишинговой атаки – это изучить примеры фишинга в действии и понимать, что нужно искать при попытке обнаружить фишинговую атаку и что нужно предпринять для предотвращения атаки. Ниже представлены основные признаки, которые позволят вам выявить потенциальную фишинговую атаку:

- В электронном письме Вас просят подтвердить персональную информацию: Если вы получаете электронное письмо, которое выглядит подлинным, но кажется совершенно неожиданным, то это явный признак того, что письмо могло прийти от поддельного и ненадежного отправителя.

- Плохая грамматика: Неправильно написанные слова, плохая грамматика или странный фразеологический оборот также являются предупреждающим знаком попытки фишинга.

- Сообщения, оказывающие серьезное давление: Если вам кажется, что сообщение предназначено для того, чтобы вы запаниковали и немедленно предприняли какие-то меры, то, наоборот, действуйте крайне осторожно – скорее всего, вы столкнулись с распространенной среди кибер-преступников техникой.

- Подозрительные ссылки или вложения: Если вы получили неожиданное сообщение с просьбой открыть неизвестное вложение, никогда не делайте этого, пока не будете полностью уверены, что отправитель является легитимным контактом.

- Слишком хорошо, чтобы быть правдой: Если с вами связываются с целью предложить какую-то «сделку века» или «суперневероятное предложение», то скорее всего речь идет о подделке или обмане.

Следующая лучшая линия защиты от всех видов фишинговых атак и кибер-атак в целом – это использование надежного антивируса. По крайней мере, вы можете воспользоваться преимуществами бесплатного антивируса, чтобы лучше защитить себя от онлайн-преступников и сохранить ваши личные данные в безопасности.

Panda Security в России и СНГ

+7(495)105 94 51, [email protected]

https://www.cloudav.ru

Данный материал является частной записью члена сообщества Club.CNews.

Редакция CNews не несет ответственности за его содержание.

2 года назад

| категории:

Безопасность: Администратору

Безопасность: Пользователю

Защита: Антивирусы

Защита: Доступ

Защита: Пароли

Защита: Шифрование

Какие бывают типы фишинга?

Какие бывают фишинговые атаки?

Фишинговые атаки — это атаки с применением социального инжиниринга. Цели для атаки могут быть самые разные, в зависимости от намерений злоумышленника. Это могут быть обычные мошеннические письма, через которые ищут всех, у кого есть PayPal-аккаунт.

Цели для атаки могут быть самые разные, в зависимости от намерений злоумышленника. Это могут быть обычные мошеннические письма, через которые ищут всех, у кого есть PayPal-аккаунт.

Фишинг также может быть нацелен на конкретных лиц. Злоумышленник часто так составляет электронное письмо, чтобы говорить непосредственно с вами, и включает в него информацию, которая может быть известна только вашему знакомому. Как правило, такую информацию злоумышленники узнают, предварительно получив доступ к вашим персональным данным Даже самому осторожному получателю сложно не попасться на крючок, прочитав письмо такого рода. Исследование PhishMe показало, что более 97% фишинговых писем связаны с программами-вымогателями.

Что такое направленный фишинг?

При ловле на удочку можно подцепить на крючок много всякого: крупную камбалу, какую-нибудь мелкую рыбешку или просто мусор. При рыбалке с гарпуном вы направляете его на конкретную рыбу. Отсюда и название.

При направленном фишинге (spear phishing — «рыбалка с гарпуном») целью атаки становится конкретная группа людей, например, системные администраторы компании. Пример электронного письма с направленным фишингом Обратите внимание на упоминание фактов об отрасли, в которой работает получатель, на ссылку для скачивания, на которую жертву просят нажать, а также на требование немедленного ответа.

Пример электронного письма с направленным фишингом Обратите внимание на упоминание фактов об отрасли, в которой работает получатель, на ссылку для скачивания, на которую жертву просят нажать, а также на требование немедленного ответа.

Что такое уэйлинг?

Уэйлинг (от whaling, «китобойный промысел») — вид фишинга, направленный на «китов» — руководителей высшего звена. Уэйлинговым атакам обычно подвергаются генеральные директора, финансовые директора и другие руководители подобного ранга, независимо от того, в какой отрасли и в какой организации они работают. Уэйлинговое письмо может извещать, что у компании появились юридические проблемы и для получения дополнительной информации необходимо нажать на ссылку.

Ссылка ведет на страницу, где вас попросят ввести важные данные о компании, например, ИНН и номера банковских счетов.

Что такое смишинг?

Смишинг (smishing — SMS + phishing) — это фишинговая атака с использованием СМС, а также фишинг в мессенджерах. Распространенная техника смишинга: прислать СМС, в котором содержится ссылка или номер, по которому надо перезвонить.

Распространенная техника смишинга: прислать СМС, в котором содержится ссылка или номер, по которому надо перезвонить.

Часто СМС-сообщение выглядит так, будто его прислали из вашего банка. В нем говорится, что ваш аккаунт скомпрометирован, и нужно немедленно принять ответные меры. При этом вас просят подтвердить номер банковского счета и другие детали. Как только злоумышленник получит эту информацию, он сможет контролировать ваш банковский счет.

Что такое вишинг?

Вишинг преследует те же цели, что и любой другой тип фишинга. Злоумышленники охотятся за чувствительной личной или корпоративной информацией. Для этого типа атак используются разговоры по телефону. Вишинг (voice phishing) — это голосовой фишинг.

Часто вишинговая атака начинается с того, что вам звонит по телефону, к примеру, якобы сотрудник Microsoft. Он сообщает, что на вашем компьютере обнаружен вирус. Вас просят предоставить информацию по кредитной карте, чтобы установить на ваш компьютер обновленный антивирус. Таким образом, злоумышленник не только получает данные кредитной карты, но и, скорее всего, установит на ваш компьютер вредоносное ПО.

Таким образом, злоумышленник не только получает данные кредитной карты, но и, скорее всего, установит на ваш компьютер вредоносное ПО.

Это ПО может быть каким угодно — от банковского трояна до бота. Банковский троян будет отслеживать онлайн-активность жертвы, чтобы украсть дополнительные данные, чаще всего информацию о банковском аккаунте, включая пароль.

Бот — это программа, разработанная для выполнения тех действий, которые требуются хакеру. Ботнет под управлением командных центров C&C применяется для майнинга биткоинов, рассылки спама или DDoS-атак.

Что такое фишинг через электронную почту?

Фишинг с использованием электронной почты — самый распространенный вид фишинга, который используется с 1990-х годов. Злоумышленники массово рассылают фишинговые письма по всем адресам, которые могут получить. В электронном письме обычно сообщается, что ваша учетная запись была взломана и что вам необходимо немедленно ответить, нажав на предоставленную ссылку. Эти атаки обычно легко обнаружить, поскольку в тексте электронного письма часто содержатся орфографические и грамматические ошибки.

Эти атаки обычно легко обнаружить, поскольку в тексте электронного письма часто содержатся орфографические и грамматические ошибки.

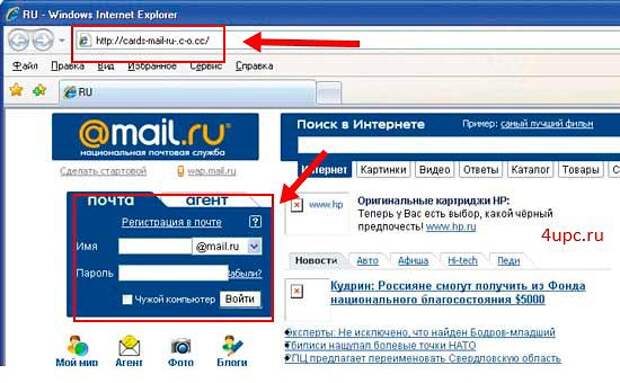

Но когда письмо написано грамотно, становится сложнее распознать фишинговую атаку. Проверяйте, нет ли чего-то подозрительного в адресе отправителя и ссылках, по которым вас направляют. Это может дать подсказку, пришло ли письмо из легитимного источника.

Еще один вид фишингового мошенничества — сексторция (sex+extortion, то есть «сексуальное вымогательство», или шантаж порнографией). Письмо от злоумышленника выглядит так, будто оно пришло с адреса самой жертвы. Хакер утверждает, что у него есть доступ к вашей учетной записи в электронной почте и к вашему компьютеру. Он уверяет, что у него есть ваш пароль, и он записал вас на видео.

По словам злоумышленников, пользователь смотрел видео для взрослых, во время чего веб-камера была включена и вела запись. Преступники требуют заплатить им, обычно в биткоинах, иначе они перешлют это (несуществующее) видео семье или коллегам.

Что такое фишинг через поисковые системы?

Фишинг в поисковых системах, также известный как «заражение SEO» (SEO poisoning) или SEO Trojans, заключается в том, что злоумышленники добиваются подъема подконтрольных им сайтов в топ поисковых систем. Нажав на ссылку в поисковике, жертва попадает на сайт злоумышленников. Там преступники крадут информацию при регистрации аккаунта или при вводе чувствительных данных. Злоумышленники могут выдавать свои веб-сайты за любой тип сайта, но в основном имитируют сайты для денежных переводов, сайты банков, социальных сетей и онлайн-магазинов.

Что такое фишинг? Примеры, типы и методы

Характеристика

Фишинг — это тип кибератаки, при которой используется замаскированная электронная почта, чтобы заставить получателя передать информацию, загрузить вредоносное ПО или выполнить какое-либо другое желаемое действие.

Джош Фрулингер

Соавтор,

ОГО |

ЧУЙН / Getty Images / АКО9

Определение фишинга

Фишинг — это тип кибератаки, в которой в качестве оружия используется замаскированная электронная почта. В этих атаках используются методы социальной инженерии, чтобы обмануть получателя электронной почты, заставив его поверить, что сообщение — это то, что ему нужно или нужно — например, запрос от их банка или заметка от кого-то из их компании — и щелкнуть ссылку или загрузить вложение. .

В этих атаках используются методы социальной инженерии, чтобы обмануть получателя электронной почты, заставив его поверить, что сообщение — это то, что ему нужно или нужно — например, запрос от их банка или заметка от кого-то из их компании — и щелкнуть ссылку или загрузить вложение. .

«Фиш» произносится так же, как пишется, то есть как слово «рыба» — аналогия с рыболовом, бросающим туда наживку (фишинговое электронное письмо) и надеющимся, что вы клюнете.

Фишинговые электронные письма могут быть нацелены несколькими различными способами: некоторые вообще не нацелены, некоторые «мягко» нацелены на кого-то, играющего определенную роль в организации, а некоторые нацелены на конкретных, ценных людей.

История фишинга

Один из старейших видов кибератак, фишинг, восходит к 1990-м годам и до сих пор остается одним из самых распространенных и вредоносных, фишинговые сообщения и методы становятся все более изощренными.

Термин возник среди хакеров, стремящихся обмануть пользователей AOL, чтобы они выдали свои регистрационные данные. «ph» является частью традиции причудливого хакерского правописания, и, вероятно, на него повлиял термин «phreaking», сокращение от «телефонный phreaking», ранняя форма взлома, которая включала воспроизведение звуковых тонов в телефонных трубках для получения бесплатных телефонных звонков. .

«ph» является частью традиции причудливого хакерского правописания, и, вероятно, на него повлиял термин «phreaking», сокращение от «телефонный phreaking», ранняя форма взлома, которая включала воспроизведение звуковых тонов в телефонных трубках для получения бесплатных телефонных звонков. .

Некоторые фишинговые атаки оказались достаточно успешными, чтобы наделать шума:

- Возможно, одна из самых серьезных фишинговых атак в истории произошла в 2016 году, когда хакерам удалось заставить председателя предвыборного штаба Хиллари Клинтон Джона Подеста предложить свой пароль Gmail.

- Атака «fappening», в ходе которой были обнародованы интимные фотографии ряда знаменитостей, изначально считалась результатом отсутствия безопасности на серверах Apple iCloud, но на самом деле она стала результатом ряда успешных попыток фишинга.

- В 2016 году сотрудники Канзасского университета ответили на фишинговое электронное письмо и передали доступ к информации о депозите своей зарплаты, в результате чего они потеряли зарплату.

Что может сделать фишинговая электронная почта

Существует несколько способов разбить атаки на категории. Один на цель попытки фишинга — для чего она предназначена. Как правило, фишинговая кампания пытается заставить жертву сделать одну из двух вещей:

Передать конфиденциальную информацию. Эти сообщения направлены на то, чтобы обманом заставить пользователя раскрыть важные данные — часто это имя пользователя и пароль, которые злоумышленник может использовать для взлома системы или учетной записи. Классическая версия этой аферы включает в себя отправку электронного письма, похожего на сообщение от крупного банка; рассылая спам сообщения миллионам людей, злоумышленники гарантируют, что по крайней мере некоторые из получателей будут клиентами этого банка. Жертва щелкает ссылку в сообщении и попадает на вредоносный сайт, напоминающий веб-страницу банка, а затем вводит свое имя пользователя и пароль. Злоумышленник теперь может получить доступ к учетной записи жертвы.

Загрузить вредоносное ПО. Как и многие виды спама, фишинговые сообщения этого типа направлены на то, чтобы жертва заразила свой компьютер вредоносным ПО. Часто сообщения имеют «мягкую направленность» — например, они могут быть отправлены сотруднику отдела кадров с вложением, якобы являющимся резюме соискателя. Эти вложения часто представляют собой ZIP-файлы или документы Microsoft Office со встроенным вредоносным кодом. Одной из наиболее распространенных форм вредоносного кода является программа-вымогатель: в 2017 г. было подсчитано, что 93% фишинговых писем содержали вложения программ-вымогателей.

Типы фишинга

Еще один способ классифицировать эти атаки — по тому, на кого они нацелены и как отправляются сообщения. Если и есть общий знаменатель фишинговых атак, так это маскировка. Злоумышленники подделывают свой адрес электронной почты, чтобы он выглядел так, как будто он исходит от кого-то другого, создают поддельные веб-сайты, которые выглядят как те, которым доверяет жертва, и используют иностранные наборы символов для маскировки URL-адресов.

Тем не менее, существует множество методов, подпадающих под определение фишинга. Каждый из этих типов фишинга представляет собой вариацию на тему, когда злоумышленник маскируется под доверенное лицо, часто реальное или предположительно реальное лицо, или компанию, с которой жертва может иметь дело.

Фишинг по эл.

Ironscales подсчитала самые популярные бренды, которые хакеры используют в своих попытках фишинга. Из более чем 50 000 фальшивых страниц входа, которые отслеживала компания, злоумышленники использовали следующие бренды:

- PayPal: 22%

- Майкрософт: 19%

- Фейсбук: 15%

- eBay: 6%

- Амазонка: 3%

Целевой фишинг : когда злоумышленники создают сообщение для конкретного человека. Например, целевой фишер может нацелиться на кого-то из финансового отдела и притвориться менеджером жертвы, требуя крупного банковского перевода в короткие сроки.

Китобойный промысел : Китобойный фишинг, или китобойный промысел , представляет собой форму целевого фишинга, нацеленную на очень крупную рыбу — генеральных директоров или других важных целей, таких как члены правления компании.

Сбор информации, достаточной для того, чтобы обмануть действительно важную цель, может занять время, но может принести удивительно высокую отдачу. В 2008 году киберпреступники атаковали руководителей компаний электронными письмами, в которых утверждалось, что к ним приложены повестки в суд из ФБР. На самом деле они загрузили кейлоггеры на компьютеры руководителей — и вероятность успеха мошенников составила 10%, отловив почти 2000 жертв.

Компрометация деловой электронной почты (BEC): Тип целевой фишинговой атаки, в которой злоумышленники выдают себя за генерального директора компании или другого высшего руководителя, как правило, чтобы заставить других сотрудников этой организации перевести деньги.

Вишинг и смишинг: Фишинг с помощью телефонного звонка и текстового сообщения соответственно.

Другие типы фишинга включают фишинг-клоны, прогулку на снегоступах, фишинг в социальных сетях и многое другое — и этот список растет по мере того, как злоумышленники постоянно совершенствуют свои тактики и методы.

Как работает фишинг

Все инструменты, необходимые для запуска фишинговых кампаний (известные как фишинговые наборы), а также списки рассылки легко доступны в даркнете, что позволяет киберпреступникам, даже обладающим минимальными техническими навыками, легко проводить фишинговые атаки.

Набор для фишинга объединяет ресурсы и инструменты фишингового веб-сайта, которые необходимо установить только на сервере. После установки все, что нужно злоумышленнику, — это отправить электронные письма потенциальным жертвам.

Некоторые наборы для фишинга позволяют злоумышленникам подделывать надежные бренды, увеличивая вероятность того, что кто-то перейдет по мошеннической ссылке. Исследование Akamai, представленное в отчете Phishing-Baiting the Hook, выявило 62 варианта набора для Microsoft, 14 для PayPal, семь для DHL и 11 для Dropbox.

Отчет Duo Labs «Фиш в бочке» включает анализ повторного использования наборов для фишинга. Из 3200 фишинговых наборов, обнаруженных Duo, 900 (27%) были обнаружены более чем на одном хосте. Однако на самом деле это число может быть выше. «Почему мы не видим более высокий процент повторного использования набора? Возможно, потому что мы измеряли на основе хэша SHA1 содержимого комплекта. Одно изменение только в одном файле в наборе будет выглядеть как два отдельных набора, даже если они в остальном идентичны», — сказал Джордан Райт, старший инженер по исследованиям и разработкам в Duo и автор отчета.

Однако на самом деле это число может быть выше. «Почему мы не видим более высокий процент повторного использования набора? Возможно, потому что мы измеряли на основе хэша SHA1 содержимого комплекта. Одно изменение только в одном файле в наборе будет выглядеть как два отдельных набора, даже если они в остальном идентичны», — сказал Джордан Райт, старший инженер по исследованиям и разработкам в Duo и автор отчета.

Duo Security

Примеры фишинга

Преступники полагаются на обман и создают ощущение безотлагательности, чтобы добиться успеха в своих фишинговых кампаниях. Как показывают следующие примеры, эти социальные инженеры знают, как извлечь выгоду из кризиса.

Пример фишинга: обновление Corona

Следующий снимок экрана представляет собой фишинговую кампанию, обнаруженную Mimecast, которая пытается украсть учетные данные для входа в учетную запись Microsoft OneDrive жертвы. Злоумышленник знал, что, поскольку все больше людей работают из дома, обмен документами через OneDrive станет обычным явлением.

Mimecast

Пример фишинга: лекарство от Covid

Эта фишинговая кампания, идентифицированная Proofpoint, просит жертв загрузить приложение на свое устройство, чтобы «запустить симуляцию лекарства» от COVID-19. Приложение, конечно, вредоносное.

Proofpoint

Пример фишинга: вопрос общественного здравоохранения

Это электронное письмо, по-видимому, отправлено Агентством общественного здравоохранения Канады. Получателям предлагается щелкнуть ссылку, чтобы прочитать важное письмо. Ссылка ведет на вредоносный документ.

Proofpoint

Как предотвратить фишинг

Лучший способ научиться распознавать фишинговые электронные письма — это изучить примеры, полученные в дикой природе! Отдел технологических услуг Университета Лихай ведет галерею последних фишинговых писем, полученных студентами и сотрудниками.

Существует также ряд шагов, которые вы можете предпринять, и образа мышления, который вы должны принять, чтобы не стать жертвой фишинга.

.

Если вы работаете в отделе ИТ-безопасности вашей компании, вы можете принять упреждающие меры для защиты организации, в том числе:

- «Песочница» входящей электронной почты, проверка безопасности каждой ссылки, которую нажимает пользователь

- Проверка и анализ веб-трафика

- Проведение фишинговых тестов для выявления слабых мест и использования результатов для обучения сотрудников

Поощряйте сотрудников отправлять вам подозрительные фишинговые электронные письма, а затем благодарите их.

Связанный:

- Фишинг

- Социальная инженерия

- Сетевая безопасность

- Безопасность

Copyright © 2022 IDG Communications, Inc.

7 горячих тенденций кибербезопасности (и 2 уходят в тень)

Наиболее распространенные примеры фишинговых писем

Фишинг

Эмма Вудс

Введение

1. Мошенничество с поддельными счетами

2. Мошенничество с обновлением учетной записи электронной почты

3. Мошенничество с предоплатой

4. Мошенничество с Google Документами

5. Мошенничество с PayPal

6. Сообщение от мошенничества с персоналом

7. Мошенничество с Dropbox

8. Мошенничество с муниципальными налогами

9. Мошенничество с необычной деятельностью

Примите меры для защиты ваших бизнес-данных

Введение

Возможно, вы и ваши коллеги обнаружили контрольные признаки фишинговых сообщений электронной почты, но сможете ли вы распознать эти изощренные мошеннические электронные письма? Давайте узнаем. ..

..

Растет не только количество фишинговых мошенничества сотрудников, но и их изощренность. Здесь мы привели примеры некоторых из самых популярных и успешных фишинговых писем. Смотри, делись и избегай…

1. Мошенничество с поддельными счетами

Начнем, пожалуй, с самого популярного шаблона фишинга — метода поддельных счетов. Как и многие фишинговые атаки, эта афера основана на страхе и срочности, оказывая давление на конечного пользователя, чтобы он произвел оплату за товары или услуги, которые он даже не заказывал и не получал.

Финансовые отделы являются очевидными целями для такого рода атак, хотя существует множество потенциальных жертв, которых можно обмануть.

2. Мошенничество с обновлением учетной записи электронной почты

Столкнувшись с истечением срока действия вашей учетной записи, если не будут приняты немедленные меры, мошенническое обновление учетной записи электронной почты может исходить от надежных поставщиков электронной почты, таких как Microsoft и Google, или просто от ИТ-отдела вашей компании.

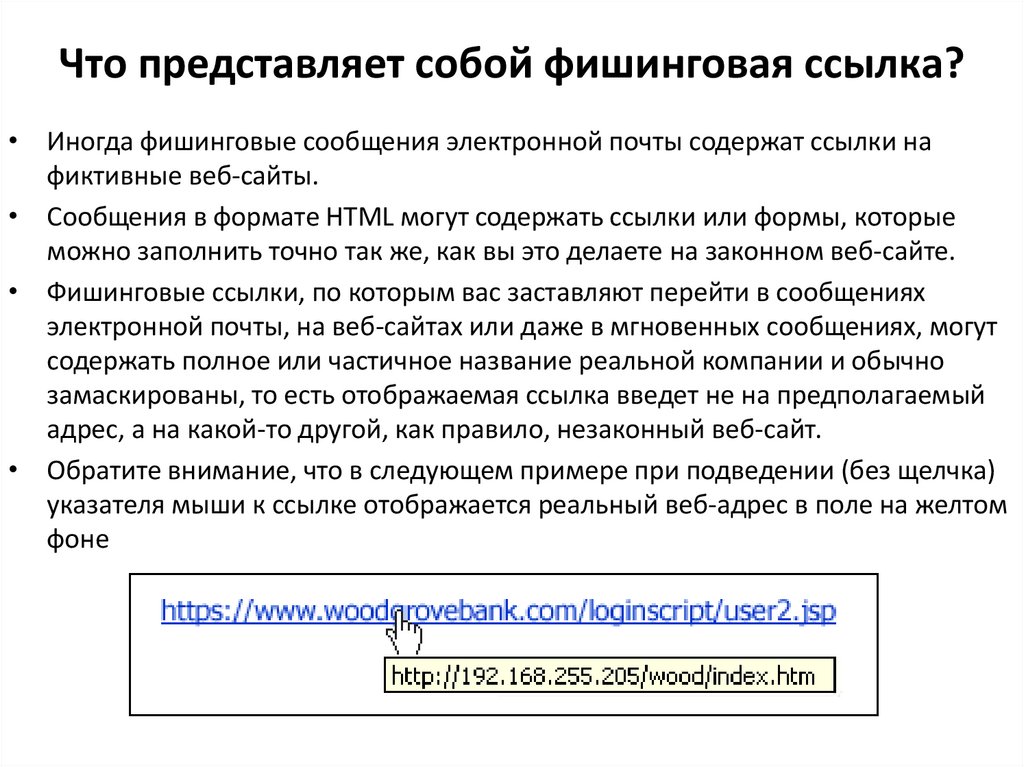

Как видите, ничего вредоносного из этого письма не выделяется. Здесь нет выдающихся грамматических ошибок, нет сложных запросов, а сама ссылка, казалось бы, ведет на безопасную веб-страницу «https» для ничего не подозревающего пользователя. Полезный совет — наведите указатель мыши на саму ссылку, когда вас попросят предоставить личные данные, поскольку сам текст часто не представляет истинного назначения ссылки.

3. Мошенничество с предоплатой

Возможно, получение электронного письма от иностранца с просьбой о помощи в возвращении застрявшей части денег является смехотворным оправданием для сложной истории. Но не дайте себя обмануть, эта афера существует уже некоторое время, и на то есть веская причина — она работает.

В электронном письме мошенник предложит вам крупную сумму денег в обмен на ваши банковские реквизиты. Вы не только не получите ни цента от этого любезного принца, но вы также увидите, как часть ваших денег пойдет в противоположном направлении.

4. Мошенничество с Документами Google

Мошенничество с Документами Google, одной из самых последних широко известных фишинговых техник, предлагает дополнительный зловещий поворот, поскольку отправитель часто может казаться кем-то, кого вы знаете.

Это сверхсложное электронное письмо предлагает вам щелкнуть ссылку, чтобы просмотреть «документ», который затем приведет вас к почти идентичной версии страницы входа в Gmail. После выбора учетной записи вам предлагается предоставить доступ к вашей учетной записи Google, что означает, что злоумышленник имеет полную свободу действий.

5. Мошенничество с PayPal

Имея около 200 миллионов пользователей, PayPal является невероятно прибыльным инструментом для киберпреступников. Помимо большого количества счетов, PayPal предлагает мошенникам возможность воспользоваться платформой, напрямую связанной с их кредитной картой или банковским счетом.

Эти электронные письма часто содержат логотип PayPal, а также убедительный кусок мелкого шрифта в нижней части электронного письма. Опять же, эта афера пытается навязать своим жертвам режим паники, часто с сообщением типа «С вашей учетной записью возникла проблема, пожалуйста, нажмите здесь, чтобы исправить это». Остерегайтесь, они также содержат законно выглядящий мелкий шрифт.

Опять же, эта афера пытается навязать своим жертвам режим паники, часто с сообщением типа «С вашей учетной записью возникла проблема, пожалуйста, нажмите здесь, чтобы исправить это». Остерегайтесь, они также содержат законно выглядящий мелкий шрифт.

6. Сообщение от аферы отдела кадров

Мы все (надеемся) доверяем нашей команде отдела кадров, особенно когда речь идет о получении очень важных электронных писем, касающихся общекорпоративных или личных обновлений. Проблема в том, что киберпреступники знают, насколько мы доверяем нашим коллегам из отдела кадров.

Мошеннические сообщения электронной почты отдела кадров часто содержат вредоносное вложение или ссылку, при нажатии на которую на ваш компьютер или устройство будет установлено вредоносное программное обеспечение. Поощряйте коллег напрямую спрашивать отправителя отдела кадров, является ли запрос личной информации законным, прежде чем нажимать «Отправить».

7. Мошенничество с Dropbox

Та же старая история о поощрении пользователей переходить по ссылке, но использовать совершенно новую платформу. Dropbox, онлайн-платформа для обмена и хранения, за последние годы значительно выросла в популярности, как и ее мошеннические подражатели.

Dropbox, онлайн-платформа для обмена и хранения, за последние годы значительно выросла в популярности, как и ее мошеннические подражатели.

Фишинговая электронная почта Dropbox обычно работает, информируя пользователя о том, что «файл», который был отправлен им по электронной почте, слишком велик, и его необходимо открыть, быстро «щелкнув эту ссылку». Вы, наверное, уже догадались, что вас ждет поддельная целевая страница Dropbox… и вы были правы. Вы, возможно, не догадались, что эта страница на самом деле может быть расположена в самом Dropbox — терпеливо ждет, чтобы собрать ваши данные.

8. Мошенничество с муниципальными налогами

Мошенничество с муниципальными налогами представляет собой особенно разочаровывающую атаку, поскольку может использовать множество умных сообщений, которые убеждают вас расстаться со своими данными.

Вот еще несколько примеров того, что может содержать мошенническое налоговое электронное письмо с веб-сайта правительства Великобритании: когда на самом деле ваша полоса правильная;

Конечным пользователям рекомендуется щелкнуть ссылку в электронном письме, чтобы перейти на законную страницу (например, Microsoft), где они могут быстро обновить свой пароль. Но любые учетные данные, введенные на этой странице, будут отправлены прямо киберпреступникам.

9. Мошенничество в связи с необычной активностью

При получении электронного письма или сообщения о «подозрительной активности в вашей учетной записи» тревожные звоночки начинают звенеть в полную силу. Вот почему эта афера так хорошо работает для мошенников, поскольку жертвы сталкиваются не только с безотлагательностью и паникой, но и с замешательством.

Это лишь один пример того, откуда может прийти необычное мошенничество. Любое приложение, веб-сайт или платформа — будь то ваш банк или даже ваша учетная запись в Instagram — могут быть использованы злоумышленником для этой разрушительной техники.

Знать, как выглядит фишинговая афера, хорошо, но недостаточно.