Содержание

Все о DDoS-атаках и защите

Марина Суворова

Редактор блога

Безопасность

Время чтения

9 минут

Компании любых размеров, индивидуальные предприниматели и стартаперы активно используют онлайн-среду, размещая в ней различную информацию и сервисы для работы. Вместе с этим развиваются инструменты противодействия благоприятному развитию бизнеса. DDoS-атаки — одни из часто используемых инструментов.

По

данным «Лаборатории

Касперского», в четвертом квартале 2021 года замечен внушительный рост числа

DDoS-атак — он стал рекордным за всю историю наблюдений. Количество атак

выросло на 52% относительно предыдущего квартала и более чем в 4,5 раза по

сравнению с аналогичным периодом 2020 года.

Важно

заметить, что DDoS-атаки не направлены на систему для нанесения ей вреда и не

приводят к фатальным сбоям в работе. Они нацелены на важное свойство системы,

заключающееся в доступности для пользователя, и приводят ее в ступор. В итоге

для пользователя система выглядит как сломанная.

Масштабы

DDoS-атак и их последствия могут быть глобальными для пользователя, но не для

атакуемого сервиса. Как только атака прекращается, можно перезапустить

атакованные узлы, и их работоспособность вернется в норму.

Каждому

управленцу и владельцу ресурсов в интернет важно понимать, что такое

DDoS-атаки, какими они бывают и как можно защитить свой онлайн-продукт.

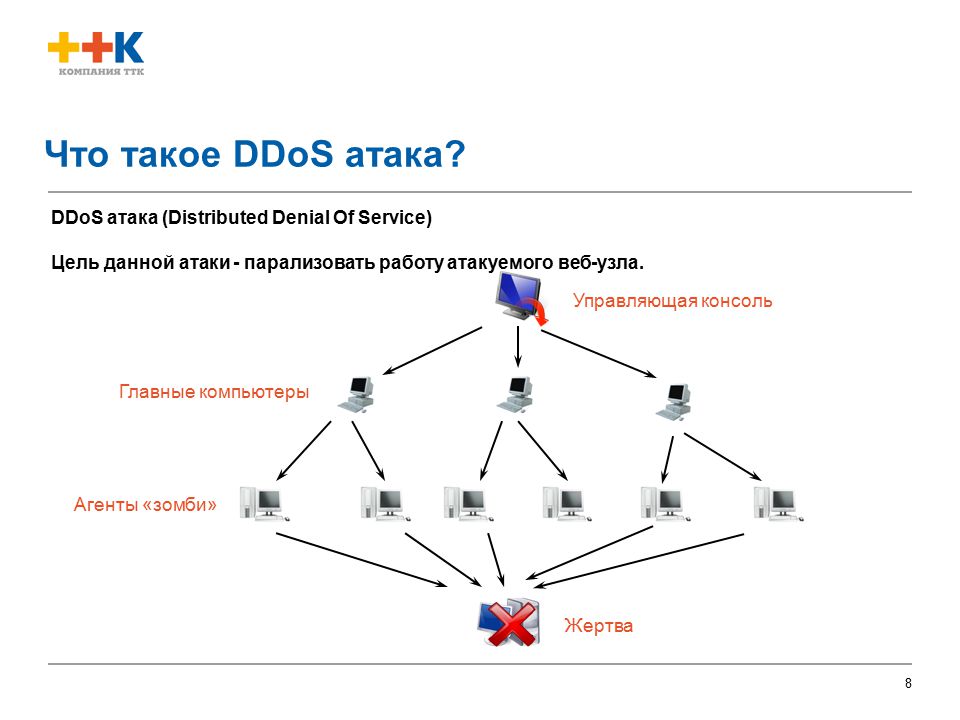

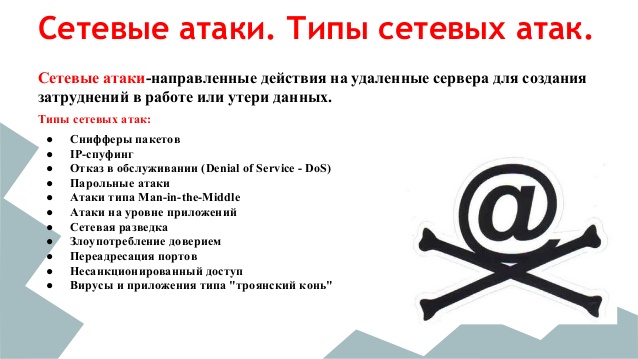

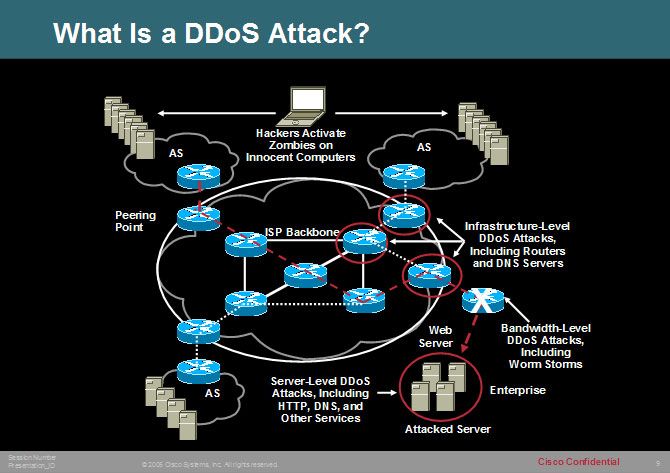

Что такое DDoS-атака

Для

понимания этого термина обратимся к его производным: DoS (Denial of Service)

означает отказ в обслуживании, а DDoS (Distributed Denial of Service) — распределенный отказ в обслуживании.

DoS-атакой

считается действие, направленное на частичное или полное нарушение

работоспособности отдельных интернет-сервисов или глобальной инфраструктуры за

счет исчерпания какого-то ограниченного ресурса, лежащего в основе сервиса.

Например, оперативной памяти web-сервера, реализующего логику работы

приложения, или ширины канала подключения атакуемой системы к интернету, или

количества одновременно поддерживаемых web-приложением пользовательских сессий

и так далее.

Сама

DoS-атака подразумевает искусственно созданный поток запросов к онлайн-ресурсу

или ответов к обеспечивающим его работу сервисам, цель которого — многократное

увеличение нагрузки на сайт или сервер и выведение их из состояния нормальной

работы.

DoS-атаки

осуществляются на серверы, сайты, сервисы в составе систем и даже телефонные

номера — спам-звонки делают телефонную линию недоступной для обычных

пользователей, что в итоге приводит к оттоку и падению лояльности клиентов.

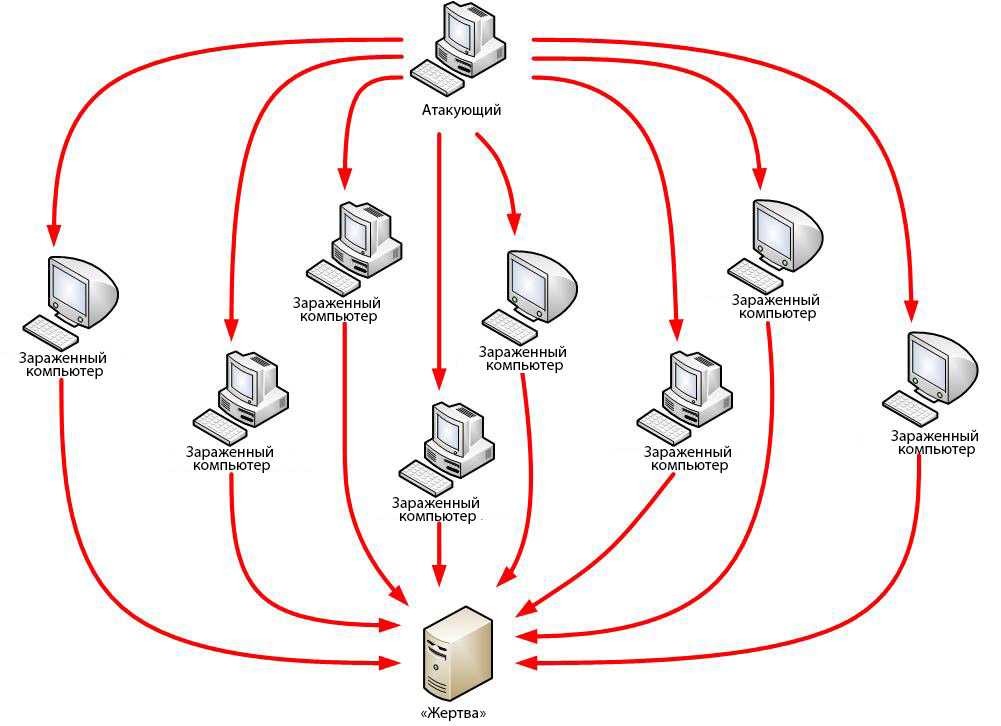

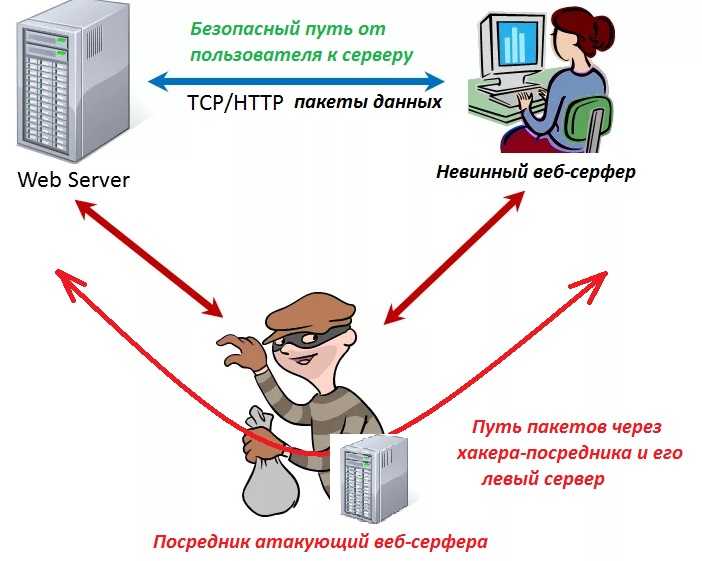

DDoS-атака

является разновидностью обыкновенной DoS-атаки. Отличие DoS от DDoS в

количестве задействованных устройств. В случае классической DoS для отправки

запросов в сторону цели атаки используется, как правило, одно устройство.

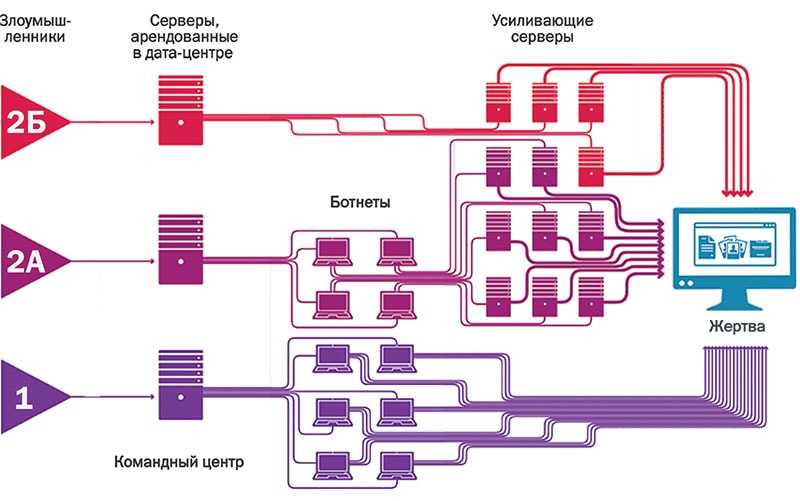

В

случае DDoS-атаки задача распределяется между большим количеством атакующих

устройств, как правило, управляемых атакующим центром.

Примечание

DoS-атака может быть как созданной искусственно с целью нанесения вреда, так и естественной, вызванной, как правило, отказом отдельных узлов или неправильным планированием ресурсов, лежащих в составе системы — это часто происходит в ситуациях, когда органический трафик превышает возможности сервера сайта.

Кто и с какой целью проводит атаки

Можно

выделить несколько основных целей и инициаторов DDoS-атак:

- Борьба с конкурентом. Атака на сервер может

проводиться конкурентами для уменьшения трафика на сайт, снижения продаж или

полного «падения» доступности ресурса для его пользователей. - Хактивизм. Политическая или

активистская протестная деятельность, с

целью привлечь, обратить внимание большого количества пользователей атакуемого

ресурса или системы на какие-то требования или ситуацию. - Вымогательство. Целью хакеров может быть заработок. В таких

ситуациях массивные атаки могут продолжаться до тех пор, пока владелец ресурса

не согласится с требованиями мошенников. Это все равно что трясти закрытый сейф

Это все равно что трясти закрытый сейф

и ждать, что из него посыплются деньги. - Личная

неприязнь. Иногда единственная цель атаки — желание навредить без

каких-либо дополнительных предпосылок. Таким атакам часто подвергаются ресурсы

и форумы, на которых идет обсуждение медийных персон. - Обучение — пробные, как правило, кратковременные действия

злоумышленников с целью научиться или отработать сложный сценарий атаки на

информационную систему. - Кража персональных данных. Увеличение нагрузки на

сайт или даже сервер может приводить к повышению его уязвимости. Злоумышленники

могут пользоваться этим для получения доступа к защищенным персональным данным.

Последнее

является скорее теоретизированной возможностью. Весьма маловероятно, что

DDoS-атака на сам ресурс приведет к реальному нарушению работоспособности,

приводящему к утечке чувствительных данных.

Такое

возможно только в том случае, если DDoS-атака является одним из элементов

многоступенчатой атаки. Как правило, в этом случае DDoS-атака вообще направлена

Как правило, в этом случае DDoS-атака вообще направлена

не на основную цель, а на другой элемент системы, например, на средство защиты,

мониторинга, регистрации событий.

Чем опасна DDoS-атака для информационной системы

Проблема DDoS-атак заключается в следующем. У вас может быть установлена самая безопасная информационная система, самые современные и эффективные средства защиты и устранены все уязвимости кода. Несмотря на это, ваша информационная система не будет работать и не будет доступна для пользователей все то время, пока она находится под атакой.

При этом стоимость затрат злоумышленников на проведение такой атаки может быть существенно меньше того репутационного риска и опасности потерять клиентов, доходы, рынок, которые несет владелец атакуемой системы. Стоимость использования защитных мер для противодействия DDoS-атакам существенно ниже потерь бизнеса от реализации этих атакКонстантин Феоктистовархитектор по кибербезопасности SberCloud

Типы DDoS-атак

Выделяют

несколько типов DDoS-атак:

- «Пинг

смерти» (Ping of Death) — отправка пакета данных объемом более 65 535 байт,

приводящая к сбою в работе сервера или его отключению. Использовалась в 90-е.

Использовалась в 90-е.

Современные системы не подвержены такой атаке. - HTTP(S) GET/POST-флуд —

загрузка с сервера объемных данных или отправка на сервер ничего не значащей

информации с целью заполнения канала передачи данных и расходования ресурсов

сервера на обработку этого запроса. - Smurf-атака — отправка атакуемой

системе ICMP-ответов от компьютеров на специально сформированный запрос. - UDP-флуд — отправка

множества UDP-пакетов на множество портов (определенные или случайные), чтобы

заставить TCP/UDP-стек жертвы

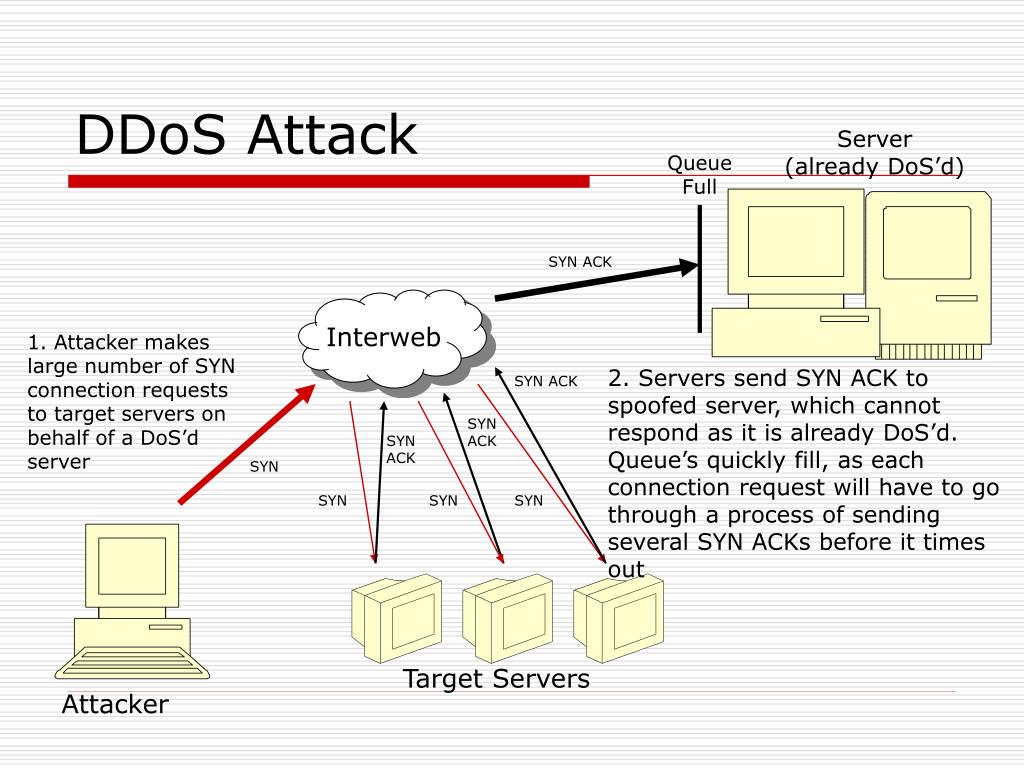

обрабатывать ошибки приема пакетов и создавать ответные ICMP-сообщения. - SYN-флуд — одновременный

запуск множества TCP-соединений, размещенных в SYN-пакетах, имеющих устаревший

или несуществующий обратный адрес. - Layer 7 HTTP-флуд — поток

HTTP-запросов, обычно направлен на «слабые» места веб-приложения, в

основном, логику веб-приложения и нацелены на исчерпание ресурсов веб-сервера

при обработке «тяжелых» запросов, интенсивных функций обработки или памяти.

- Атаки на DNS-серверы —

отправка на сервер пустых, типовых запросов (пакетов данных). - Амплификация атаки —

способ выполнения DDoS-атаки, приводящий к многократному усилению воздействия

на жертву атаки: небольшое количество ботов инициирует отправку огромного

количества поддельных пакетов или запросов. Такой подход применяется в атаках,

построенных на основе DNS или NTP-протоколов.

Как понять, что вас атакуют

Успешно

проведенная атака быстро приводит к нарушению доступности сервера для клиентов

или размещенных на нем ресурсов. Но есть ряд признаков, позволяющих распознать

самое начало атаки. Это:

- частые

сбои в работе серверного ПО и ОС; - резкое увеличение нагрузки на

аппаратные мощности сервера; - значительное увеличение входящего

трафика; - многократное дублирование типовых действий пользователей ресурса.

Признаком

также считается резкое увеличение трафика от пользователей, не входящих в

целевую аудиторию сервиса.

Как защититься от DDoS-атак

Меры

по защите сайта или сервера надо предпринимать еще на этапе разработки и

постепенно расширять их, снижая уязвимость.

- Защита программного кода. В процессе написания

прикладного ПО должны учитываться стандарты безопасного кодирования и

проводиться тщательные тесты обеспечения. Это поможет исключить типовые ошибки

и известные уязвимости. - Своевременное обновление

ПО.

Регулярное совершенствование ПО в составе сервера позволит улучшать защиту и не

даст злоумышленникам возможность использования старых методов атак. - Создание контрольных точек. Чтобы «смягчить» последствия,

нужно иметь контрольные точки восстановления и снапшоты СХД, к которым можно

выполнить откат системы. - Ограничение

прав доступа. Аккаунты администраторов должны иметь надежную защиту и

регулярно обновляемые сложные пароли. Также надо контролировать, чтобы

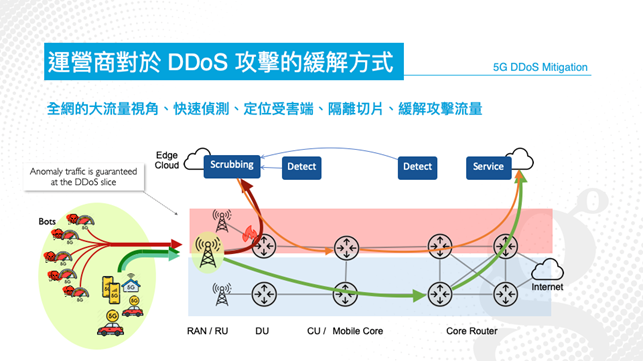

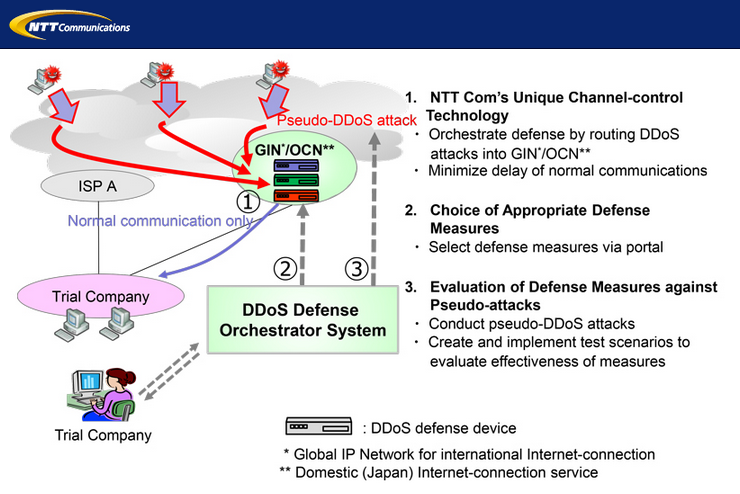

расширенные права доступа были у ограниченного круга людей. - Средства защиты от провайдера.

Операторы связи могут предложить инструменты для изменения схемы маршрутизации

трафика, в том числе выделения дополнительных каналов для увеличения пропускной

способности.

Каналы от провайдера могут быть так же защищены средствами борьбы с

DDoS-атаками на уровнях L3 или L4.

- Использование CDN-партнера. Content Delivery Network (сети доставки контента) помогают доставлять контент распределенно, что уменьшает нагрузку на сервер и снижает время задержек.

- Использование Web Application Firewall (фаервол для веб-приложений). Мониторит поступающий трафик, оценивая легитимность запросов и проверяя нетипичное поведение. Подобные технологии используются в инструменте противодействия DDoS-атакам SberCloud Anti-DDoS. Он фильтрует трафик, обеспечивая стабильность и бесперебойность работы информационных ресурсов в соответствии с протоколами HTTP или HTTPS.

- Использование специализированных сервисов защиты от DDoS. Существуют специализированные сервисы, построенные для противодействия массированным распределенным атакам на отказ в обслуживании.

Как правило, способны защищать от атак на уровнях L3, L4, L7 и содержат в составе дополнительные функции и средства защиты, обеспечивающие удобство в обеспечении защиты ресурсов от DDoS-атак.

Как правило, способны защищать от атак на уровнях L3, L4, L7 и содержат в составе дополнительные функции и средства защиты, обеспечивающие удобство в обеспечении защиты ресурсов от DDoS-атак.

Средства

защиты, как и технологии атаки, постоянно совершенствуются.

SberCloud Anti-DDoS+WAF

Инструмент защиты от DDoS-атак. Помогает обеспечить стабильную работу клиентских сайтов и веб-сервисов по протоколам HTTP/HTTPS

Попробовать

Примеры самых мощных DDoS-атак

Количество

DDoS-атак в мире стремительно увеличивается. Среди них за последние 15 лет,

можно выделить самые известные и мощные.

- В

2007 году в течение 3-х недель ботнеты непрерывно атаковали Эстонию. Пострадали

торговля, банковский сектор, почтовые сервисы были завалены спамом. - В 2012 году была атакована

американская банковская система: 6 крупных банков США попали под атаку

мощностью 60 Gbps. - В 2016 году был организован ботнет из сотен тысяч IoT-устройств,

управляемых ботнетом Mirai, участвовавшим во множестве атак мощностью от 600

Gbps до 1,1 Tbps.

- В 2017 году в самой крупной из известных атак мощностью 2.5 Tbps на

Google участвовали ботнеты из Китая, приписываемые правительственным хакерам.

Google справился с атакой, пользователи не пострадали. - В 2018 году был атакован

сервис GitHub. Мощность атаки составила 1,35 Tbps. Атака была короткой, что позволило

замедлить и вывести из строя сервис на 10 минут. Атака была построена не на

сети ботнетов, а на эксплуатации уязвимости самой платформы. - В 2020 и 2021 годах были

атакованы облака Amazon Wеb Services в течение 3-х дней мощностью 2,3 Tbps, Microsoft

Azure в течение 9 минут атаковывали мощностью 2,4 Tbps и Yandex был атакован 22

миллионами запросов в секунду. Примечательно, что компания Amazon посчитала,

что каждая минута простоя обходилась бизнесу в 5 600 долларов США.

Что грозит за осуществление DDoS-атаки

Заказ

и проведение DDoS-атаки квалифицируются в соответствии с нормами о

преступлениях в компьютерной сфере, к которым относятся две статьи УК РФ:

- ст.

272 УК РФ — неправомерный доступ к охраняемой законом компьютерной информации,

если это деяние повлекло уничтожение, блокирование, модификацию либо

копирование компьютерной информации. - ст. 273 УК РФ — создание,

использование и распространение вредоносных компьютерных программ, заведомо

предназначенных для несанкционированного уничтожения, блокирования,

модификации, копирования компьютерной информации или нейтрализации средств

защиты компьютерной информации.

Мерами

пресечения подобных преступлений может быть штраф, условное наказание или

реальное лишение свободы сроком до 7 лет. Дополнительно предусматривается

возмещение причиненного ущерба.

Уголовные

дела по факту DDoS-атак возбуждаются крайне редко. Обусловлено это тем, что

технически выявить исполнителя или заказчика неправомерных действий практически

невозможно, а у сотрудников правоохранительных органов часто не хватает

квалификации в сфере компьютерных технологий.

Резюме

DDoS-атаки

— это инструмент в руках злоумышленников, который может быть применен

практически к любому интернет-ресурсу, серверу и сайту. Последствия таких

Последствия таких

действий могут быть значительными и даже разрушительными. Владельцам серверов и

сайтов следует тщательно заботиться о защите собственных ресурсов. При этом

защиту важно постоянно совершенствовать, ведь количество DDoS-атак неизменно

увеличивается, а их методы становятся еще технологичнее и опаснее.

DDoS-атаки в 2022 и методы защиты от них / Хабр

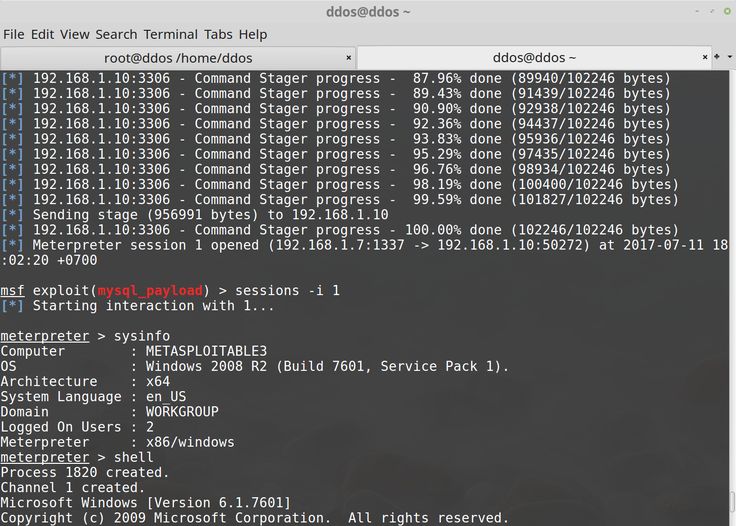

Мы в Southbridge занимаемся построением и поддержкой ИТ-инфраструктуры и в процессе работы регулярно сталкиваемся с DDoS-атаками на серверы клиентов. Поэтому мы накопили опыт в этом вопросе. Денис Чернов, DevOps-инженер Southbridge, провёл вебинар о DDoS-атаках и подготовил на его основе эту статью. Слово Денису.

Привет, Хабр! Хочу поделиться тем, что знаю о DDoS — что это за атаки, какие они бывают, как можно их предотвратить и минимизировать влияние таких атак на свой сервис.

Эта статья написана по моему вебинару. Можно посмотреть его на Youtube — там кроме теории есть практика с настройкой защиты веб-сервера и имитацией DDoS-атаки.

Что такое DDoS-атаки и зачем их устраивают

DDoS — это Distributed Denial of Service, распределённый отказ в обслуживании. По сути это хакерская атака, которая перегружает систему, чтобы конечные потребители не могли пользоваться сервисом. Атака может быть направлена на всю ИТ-инфраструктуру, конкретный сервис либо канал до этого сервиса.

Распределённая — значит, что атака выполняется одновременно с большого количества устройств, которые зачастую распределены географически. Это могут быть как специально подготовленные сервера, так и ботнеты из зараженных устройств. Ботнет — это группа устройств, на которых запущены скрипты, выполняющие нужный злоумышленнику код, в данном случае — DDoS-атаку. Зачастую ботнеты собираются из устройств, зараженных вредоносным ПО, и их владельцы даже не подозревает о «двойной жизни» своих гаджетов.

DDoS-атака может быть организована с коммерческой целью:

Получить выкуп — обрушить систему и потребовать деньги за прекращение атаки.

Подставить конкурента. Например, обрушить его сайт в преддверии крупного праздника, чтобы клиенты ничего не могли заказать и пошли в другой магазин.

Но бывают и некоммерческие причины атак:

геополитические;

просто ради развлечения;

ради «хакерской» практики;

из «обиды» на какой-либо сайт, сервис или бренд.

Вне зависимости от причины DDoS-атака влияет на вашу конечную инфраструктуру и делает ваш сервис или сайт недоступным. Причины у недоступности могут быть разные, например:

Заполнение вашего сетевого канала паразитным трафиком: пустыми запросами и пакетами.

Утилизация ресурсов: ваш веб-сервер или СУБД оказывается загружен обработкой ненужных запросов и не может выдать реальным клиентам нужную информацию.

Кроме недоступности сервиса есть и другие последствия DDoS-атак:

Если ваши серверы в облаке, а трафик платный, вы можете понести финансовые расходы.

Если сайт будет недоступен больше двух суток, поисковые боты станут ранжировать вас ниже. Позиции в поисковой выдаче придётся восстанавливать.

Даже после восстановления работоспособности сервиса клиенты станут меньше вам доверять и могут уйти к конкурентам.

Под атакой элементы ИТ-инфраструктуры могут вести себя некорректно. Например, выдавать пользователю внутреннюю информацию о СУБД, к которой не удаётся подключиться. Ещё я на практике видел ошибку коннекта к базе данных даже после того, как проблемы с DDoS были уже решены.

Какие DDoS-атаки бывают

Существует несколько классификаций DDoS-атак. Здесь я хочу поговорить о классификации по уровням модели OSI.

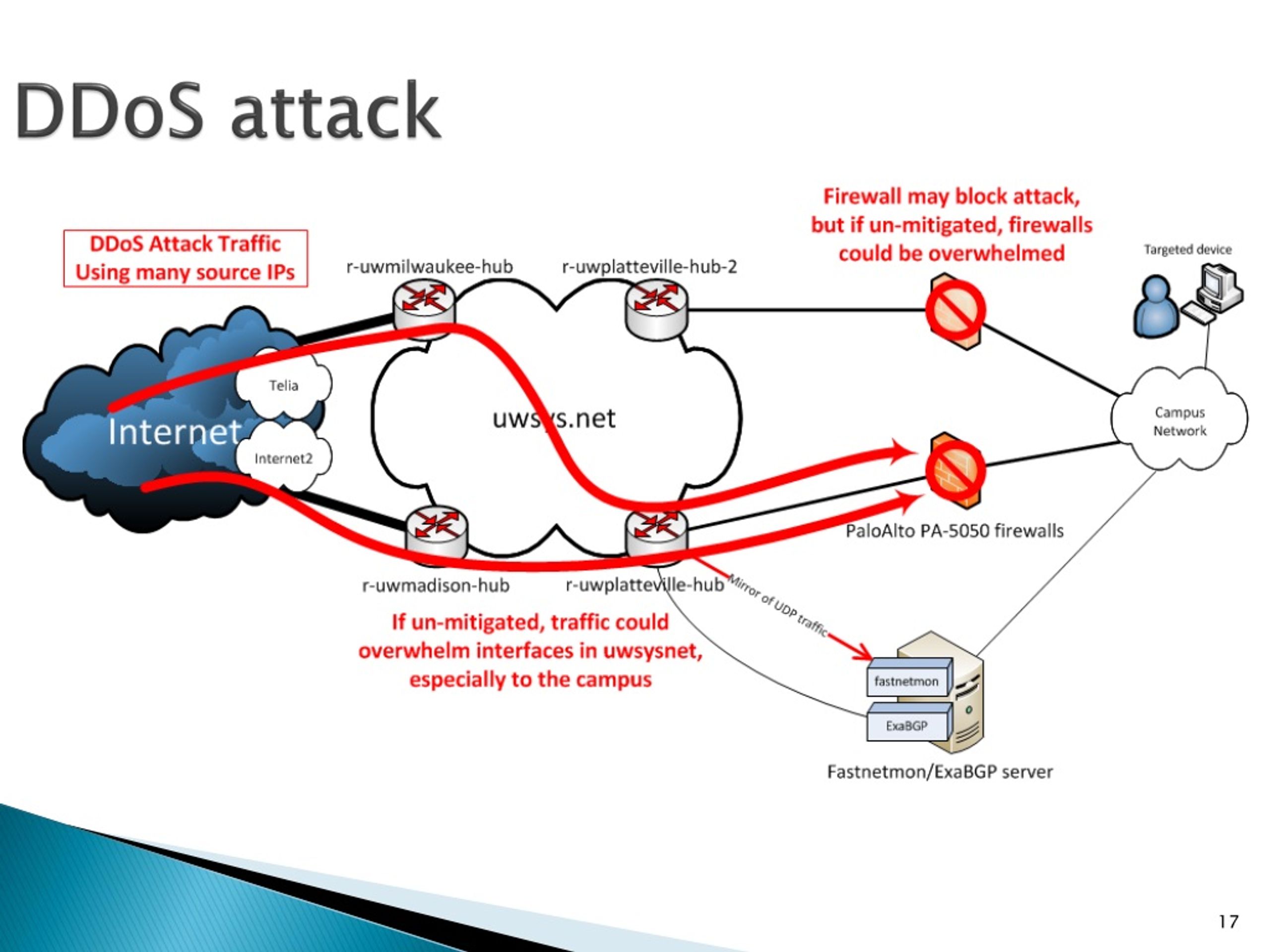

Низкоуровневые. Они происходят на L3-L4 модели OSI, то есть в районе сетевого и транспортного протокола:

Сетевой уровень (L3): DDoS-атаки по протоколам IPv4, IPv6, ICMP, IGMP, IPsec, RIP, OSPF. Цели таких атак — в первую очередь сетевые устройства.

Транспортный уровень (L4): воздействие по протоколам TCP и UDP.

Цели таких атак — конечные серверы и некоторые интернет-сервисы.

Такие атаки весьма распространены. Дело в том, что стандарты интернета в делались с расчётом на то, что все участники будут добросовестно их использовать.

Например, в протоколе UDP, который работает поверх IP, информация передаётся датаграммами, и в заголовках пакета не содержится IP ни источника, ни получателя. UDP доверяет адресацию протоколу IP, поверх которого работает, а в протоколе IP эти заголовки есть, но они никак не проверяются. Соответственно, очень многие атаки основаны на том, что меняется один из IP-адресов, как правило, это IP-адрес источника. Это называется спуфингом, т.е. атакой с подменой данных одного из узлов.

Такие атаки характерны тем, что нагружают какие-то части вашей инфраструктуры, забивают канал или заполняют служебные таблицы.

Высокоуровневые. Они затрагивают уровень приложения, L7, и воздействуют по прикладным протоколам, например, HTTP. Цели таких атак — конечные серверы и сервисы.

Цели таких атак — конечные серверы и сервисы.

Самые распространённые виды атак

Существует несколько разновидностей DDoS-атак в зависимости от того, на что и как конкретно они воздействуют. Расскажу о четырех самых популярных.

UDP Flood

UDP работает поверх протокола IP, и там нет установки соединения как такового — данные просто отсылаются безо всякого контроля целостности. Поэтому злоумышленник может, например, подменить IP-адрес источника — рассылать пакеты со своего устройства, но делать, вид, что они приходят из других мест. Проверить это нельзя, и именно в таком виде они придут на сервер.

При такой атаке злоумышленник генерирует множество пакетов максимального размера и отправляет на сервер-жертву. Опасность в том, что даже если сервер закрыт на firewall, невозможно повлиять на фильтрацию таких данных до их получения сетевым интерфейсом. «Последняя миля» от граничного маршрутизатора до сетевого интерфейса зачастую является наиболее уязвимым местом по пропускной способности. Пакеты всё равно пойдут через ваш канал и заполнят полосу пропускания.

Пакеты всё равно пойдут через ваш канал и заполнят полосу пропускания.

Что делать. Банить на сервере пакеты по IP неэффективно, потому что заголовки легко менять (вышеупомянутый спуфинг). А если вы ещё и слушаете что-то по UDP-порту, бороться с ситуацией становится особенно сложно.

Обычно сервисы, которые работают через UDP — потоковые: IPTV, голосовые серверы вроде Тимспика, игры. Есть вариант посчитать длину пакета, которую вы обычно получаете, например, для входа в игру. И настроить firewall так, чтобы в доверенные добавлялись только адреса, откуда пришли пакеты нужного размера с подходящим содержимым. Это можно сделать с помощью анализа дампа трафика, который генерирует легитимное клиентское приложение.

Также есть методы усиления (амплификации), позволяющие многократно усилить атаку. Злоумышленник рассылает совершенно нормальным серверам по всему миру запрос (например DNS запрос, который использует UDP порт 53), в котором подменяет свой адрес на адрес жертвы в заголовках. Соответственно все сервера, на которые пришел запрос, отправляют ответ не на адрес атакующего, а на адрес жертвы, который был указан в заголовках. Так как DNS-ответ намного больше запроса, то и объем данных, который приходит на сервер жертвы, зачастую весьма велик.

Соответственно все сервера, на которые пришел запрос, отправляют ответ не на адрес атакующего, а на адрес жертвы, который был указан в заголовках. Так как DNS-ответ намного больше запроса, то и объем данных, который приходит на сервер жертвы, зачастую весьма велик.

Если вы не работаете через UDP, его вообще можно закрыть — так делают многие провайдеры, размещая свои DNS-сервера внутри сети.

Кстати, сейчас активно внедряют новый протокол QUIC, который будет являться транспортным для HTTP3. Этот протокол работает как раз поверх UDP и, скорее всего, будет подвержен таким атакам. Пока не знаю, как с ними планируют бороться. Может, разработают какие-то подходящие инструменты.

Фрагментированный UDP Flood

У него кроме описанного выше есть дополнительное действие. Атакующий присылает на сервер жертвы пакет, но говорит, что это только часть. Сервер-жертва резервирует у себя ресурс, чтобы собрать пакет, но новые фрагменты не приходят.

Что делать. Отбрасывать пакеты, которые по ожиданиям будут слишком большого размера, чтобы не забивать вашу оперативную память.

TCP SYN Flood

У TCP есть механизм установки соединения. Сначала источник посылает SYN-запрос о том, что хочет установить соединение. Сервер-получатель отвечает пакетом SYN+АСК о том, что готов к соединению.

Источник отвечает ACK-пакетом, подтверждая получение SYN+ACK.

Соединение устанавливается, потому что обе стороны подтвердили готовность, и начинают передаваться данные.

Здесь уже есть проверка соответствия IP-адреса, поэтому подменить его не получится. Но атакующий может генерировать SYN-пакет, инициируя новую сессию с сервером-жертвой, а соединение не установить, не отправляя АСК. Такая атака переполняет таблицу соединений, вызывая падение производительности. На настоящие запросы просто не остаётся места.

Что делать. Блокировать через firewall по превышению и настраивать лимиты по количеству SYN-пакетов в секунду, которые вы ожидаете для вашего сервиса.

HTTP Flood

Направлена уже не на соединение, а непосредственно на ваш сервис, и обычно воздействует на прикладной уровень модели OSI.

HTTP Flood — это просто генерация запросов. Здесь не происходит какой-то подмены, нарушений стандартов или тому подобного. Это распределённые запросы с целью вызвать недоступность вашего веб-сервера. Банально — злоумышленник отправляет миллионы запросов по генерации главной страницы вашего сайта, и сервер просто не справляется. Это как реальное обрушение в Черную пятницу, только вызванное искусственно.

Борьба с такими атаками сильно разнится в зависимости от инфраструктуры и характера атаки. Дальше расскажу об этом подробнее.

Методы предотвращения и защиты от DDoS-атак

Общий анализ инфраструктуры

Составить план инфраструктуры. Однозначно понять, что и где у вас расположено, какие сервисы и серверы вы используете.

Проанализировать, какие элементы инфраструктуры должны быть доступны извне. Все, которые не должны быть — закрыть. Например, СУБД не должна быть доступна извне. Стоит в firewall ограничить доступ и сменить порт со стандартного.

Убедиться, что IP-адреса инфраструктуры не скомпрометированы. Даже если вы отбили атаку на основной сервис, другой элемент вашей инфраструктуры может стать целью атаки.

Минимизация зоны атаки

Настроить firewall сервера. В политиках ни в коем случае нельзя оставлять настройки по дефолту. Важно закрыть все, кроме доверенных адресов и сетей.

Скрыть все реальные IP-адреса инфраструктуры. Периодически их менять.

По возможности отказаться от нешифрованного трафика. Перестать использовать HTTP и перейти на HTTPS. Это важно для безопасности в целом, но и от DDoS защищает — чтобы злоумышленники не смогли подсмотреть ваши пакеты и понять, как вы их формируете, чтобы потом подделать.

Проверить бизнес-логику, чтобы понять, как и куда ваш легитимный клиент должен делать запросы. Так вы научитесь распознавать нелегитимные.

Если на физическом сервере находится не один сервис, важно тщательно разграничить их по ресурсам.

Чтобы упавший сервис не мог съесть все ресурсы и повредить другим сервисам.

Чтобы упавший сервис не мог съесть все ресурсы и повредить другим сервисам.

Настроить мониторинг

Бывает так, что DDoS-атаки неочевидны и труднообнаружимы. Например, атаковать могут микросервис по приему заказов. Тогда главная страница будет доступна, но клиенты не смогут сделать заказ — и пока вам об этом не сообщат, вы останетесь в неведении.

Поэтому важно настроить мониторинг показателей сервиса: канал, загрузка CPU, траты памяти, работоспособности отдельных микросервисов и важных для бизнеса элементов сайта.

На что еще обратить внимание

После атаки IP бэкенда может остаться известен злоумышленникам. Поэтому его важно менять — ведь раз вас хотят «положить», то после отбитой атаки могут начать атаковать снова.

Защищать нужно все сервисы, а не только часть. Иначе эффективность защиты сильно упадет.

Граничные маршрутизаторы, «последняя миля» до вашего сервера, не всегда приспособлены подавлять флуд, который забивает ваш канал.

Учитывайте это при выборе провайдера.

Учитывайте это при выборе провайдера.Определённые части кода могут быть плохо оптимизированы и уязвимы к атакам. Их нужно прорефакторить.

Мы в Southbridge достаточно часто сталкиваемся с DDoS-атаками. Последовательно выявляя характер атаки и её паттерны, не так уж сложно выработать методы противодействия и модернизировать инфраструктуру, учитывая необходимость отражения таких атак. Я сталкивался с сильной атакой только один раз, а в остальных случаях справиться всегда удавалось. Значит, и вам по силам построить инфраструктуру, устойчивую к DDoS.

Doss Определение и значение — Merriam-Webster

1 из 2

ˈdȯs

ˈdäs

непереходный глагол

в основном британцы

: спать или укладываться спать в удобном месте

— обычно используется с вниз

досс

2 из 2

преимущественно британцы

: грубая или самодельная кровать

Синонимы

Глагол

- кровать

- авария [ сленг ]

- выйти на пенсию

- очередь

Существительное

- кровать

- койка

- сено [ сленг ]

- кип

- логово [ британский диалект ]

- прокладка

- стойка

- sack

Просмотреть все синонимы и антонимы в тезаурусе

Примеры предложений

Существительное

диван в гостиной был моим спальным местом на выходные, которые я провел в коттедже моего друга в Лейк-Дистрикт

Последние примеры в Интернете

Недавние обязательства, такие как миллиард доз, обещанный бедным странам после G7, или последнее объявление Канады о пожертвовании 10 миллионов доз, являются шагами в правильном направлении, но их по-прежнему недостаточно.

Аннализа Мерелли, Quartz , 17 августа 2021 г.

Недавние обязательства, такие как миллиард доз, обещанный бедным странам после G7, или последнее объявление Канады о 10 миллионах доз doss пожертвования, являются шагами в правильном направлении, но их по-прежнему недостаточно.

Аннализа Мерелли, Quartz , 17 августа 2021 г.

Недавние обязательства, такие как миллиард доз, обещанный бедным странам после G7, или последнее объявление Канады о пожертвовании 10 миллионов доз, являются шагами в правильном направлении, но их по-прежнему недостаточно.

Аннализа Мерелли, 9 лет0017 Кварц , 17 августа 2021 г.

Недавние обязательства, такие как миллиард доз, обещанный бедным странам после G7, или последнее объявление Канады о пожертвовании 10 миллионов доз, являются шагами в правильном направлении, но их по-прежнему недостаточно.

Аннализа Мерелли, Quartz , 17 августа 2021 г.

Недавние обязательства, такие как миллиард доз, обещанный бедным странам после G7, или последнее объявление Канады о 10 миллионах доз doss пожертвования, являются шагами в правильном направлении, но их по-прежнему недостаточно.

Аннализа Мерелли, Quartz , 17 августа 2021 г.

Недавние обязательства, такие как миллиард доз, обещанный бедным странам после G7, или последнее объявление Канады о пожертвовании 10 миллионов доз, являются шагами в правильном направлении, но их по-прежнему недостаточно.

Аннализа Мерелли, 9 лет0017 Кварц , 17 августа 2021 г.

Недавние обязательства, такие как миллиард доз, обещанный бедным странам после G7, или последнее объявление Канады о пожертвовании 10 миллионов доз, являются шагами в правильном направлении, но их по-прежнему недостаточно.

Аннализа Мерелли, Quartz , 17 августа 2021 г.

Недавние обязательства, такие как миллиард доз, обещанный бедным странам после G7, или последнее объявление Канады о 10 миллионах доз doss пожертвования, являются шагами в правильном направлении, но их по-прежнему недостаточно.

Аннализа Мерелли, Quartz , 17 августа 2021 г.

Узнать больше

Эти примеры предложений автоматически выбираются из различных онлайн-источников новостей, чтобы отразить текущее использование слова «doss». Мнения, выраженные в примерах, не отражают точку зрения Merriam-Webster или ее редакторов. Отправьте нам отзыв.

Отправьте нам отзыв.

История слов

Этимология

Глагол

происхождение неизвестно

Первое известное употребление

Глагол

около 1785 года, в значении, определенном выше

Существительное

около 1789 года, в значении, определенном выше

Первое известное использование doss было

около 1785 г.

Посмотреть другие слова того же года

душ рационально

спальню

досал

Посмотреть другие записи поблизости

Процитировать эту запись

«Досс».

Словарь Merriam-Webster.com , Merriam-Webster, https://www. merriam-webster.com/dictionary/doss. По состоянию на 8 декабря 2022 г.

merriam-webster.com/dictionary/doss. По состоянию на 8 декабря 2022 г.

Копировать цитирование

Подпишитесь на крупнейший словарь Америки и получите тысячи дополнительных определений и расширенный поиск — без рекламы!

Merriam-Webster без сокращений

хулиганить

См. Определения и примеры »

Получайте ежедневно по электронной почте Слово дня!

Большая британская викторина по словарному запасу

- Названный в честь сэра Роберта Пиля, как называется британская полиция?

- Робби

Бобби - Берти

Пилхеды

Проверьте свой словарный запас с помощью нашей викторины из 10 вопросов!

ПРОЙДИТЕ ТЕСТ

Ежедневное задание для любителей кроссвордов.

ПРОЙДИТЕ ТЕСТ

Досс Определение и значение | Dictionary.com.

[ dos ]

/ dɒs /

В основном британцы

Сохранить это слово!

См. синонимы для: doss / dosses на Thesaurus.com

Показывает уровень оценки в зависимости от сложности слова.

сущ.

место для сна, особенно в дешевом общежитии.

сон: Прошлой ночью я отлично выспался и сегодня чувствую себя довольно хорошо.

глагол (используется без дополнения)

спать или ложиться в любом удобном месте: Мы ночевали в парке прошлой ночью, но ранним утром пошел дождь.

ВИКТОРИНА

ВЫ ПРОЙДЕТЕ ЭТИ ГРАММАТИЧЕСКИЕ ВОПРОСЫ ИЛИ НАТЯНУТСЯ?

Плавно переходите к этим распространенным грамматическим ошибкам, которые ставят многих людей в тупик. Удачи!

Вопрос 1 из 7

Заполните пропуск: Я не могу понять, что _____ подарил мне этот подарок.

Происхождение досс

Впервые зарегистрирован в 1775–1785 гг.; происхождение неясно; возможно, от французского dos, от латинского dorsum, dossum «спина, хребет»

Слова рядом с doss

сделать кого-то гордым, сделать кому-то плохо, сделать что-то сверх, Дос Пассос, Дос Пассос, Джон, досс, доссаль, доссер, досерет, ночлежка, досье

Dictionary.com Полный текст

На основе Random House Unabridged Dictionary, © Random House, Inc. 2022

Слова, связанные со словом doss

кроватка, поддон, койка, сено, кип, мешок

Как использовать doss в предложении

Второй способ », — добавляет Досс, — «это индивидуальная коммуникация между людьми Тамарод и государственными учреждениями.

Каирский заговор|Майк Гиглио|12 июля 2013|DAILY BEAST

Так что было много мест, где я мог ночевать, когда был молодым, свободным и одиноким.

Секретарь The Beatles, старая добрая Фреда, прерывает молчание в эксклюзивном интервью SXSW|Марлоу Стерн|14 марта 2013 г.

|DAILY BEAST продаются набору для подростков.

|DAILY BEAST продаются набору для подростков.Познакомьтесь с Уиллой Досс, 12-летним магнатом красоты, стоящим за линией средств по уходу за кожей Willa|Лиззи Крокер|6 августа 2012 г.|DAILY BEAST

Поскольку Хеллес, Анзак и Тенедос были исключены, мы спрячься на этой песчаной отмели напротив нас.

Дневник Галлиполи, Том I|Иэн Гамильтон

Это опознание поможет Розалинде, так как она может не заметить эту ночлежку среди всего, что ей известно.

Somehow Good|William de Morgan

Что касается «четырехпенсовой ночлежки», то неудобства в ней, вероятно, связаны главным образом с обитателями.

Автомагистрали и переулки в Лондоне|Mrs. Э. Т. Кук.

Было около полуночи, когда Крид искал своего терпеливого мула у стойла и обнаружил, что Досс Провайн угнал животное.

Джудит Камберлендская|Элис Макгоуэн

Мы будем обращаться с ним как с королем, и дадим ему первоклассную еду и постельное белье, достойное цветущего дука.

Это все равно что трясти закрытый сейф

Это все равно что трясти закрытый сейф Использовалась в 90-е.

Использовалась в 90-е.

Как правило, способны защищать от атак на уровнях L3, L4, L7 и содержат в составе дополнительные функции и средства защиты, обеспечивающие удобство в обеспечении защиты ресурсов от DDoS-атак.

Как правило, способны защищать от атак на уровнях L3, L4, L7 и содержат в составе дополнительные функции и средства защиты, обеспечивающие удобство в обеспечении защиты ресурсов от DDoS-атак.

Чтобы упавший сервис не мог съесть все ресурсы и повредить другим сервисам.

Чтобы упавший сервис не мог съесть все ресурсы и повредить другим сервисам. Учитывайте это при выборе провайдера.

Учитывайте это при выборе провайдера.