Содержание

Что такое DDoS-атаки, и как защитить от них свой сайт?

Методы защиты и предотвращения атак с использованием сервиса защиты от атак типа «распределенный отказ в обслуживании» (DDoS), а также брандмауэра веб-доступа (WAF) и сети доставки контента (CDN)

ЧТО ТАКОЕ DDOS-АТАКИ?

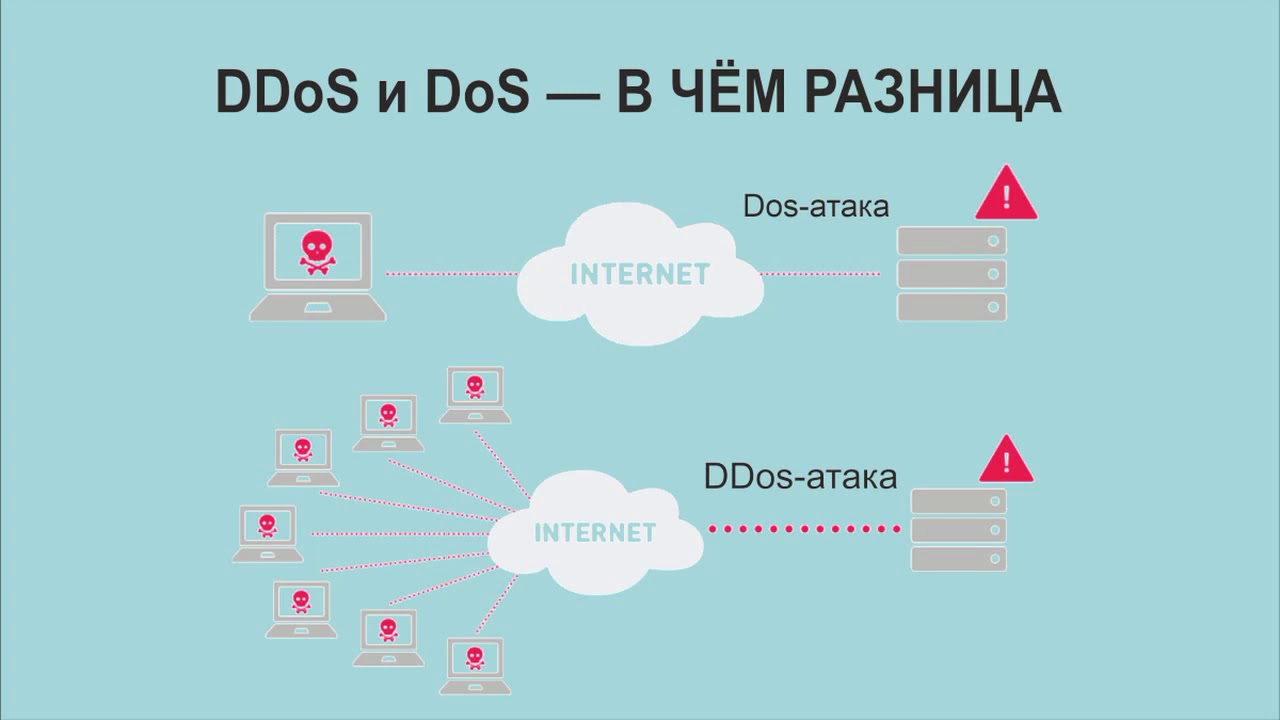

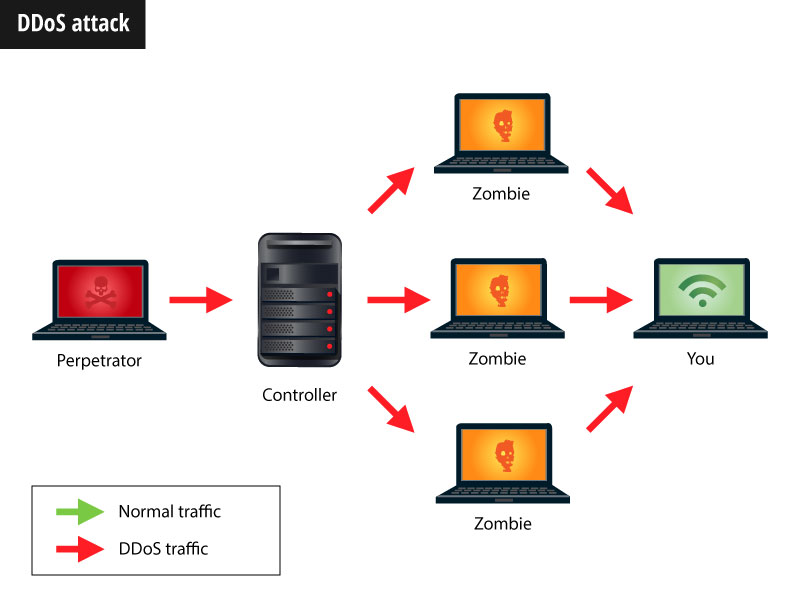

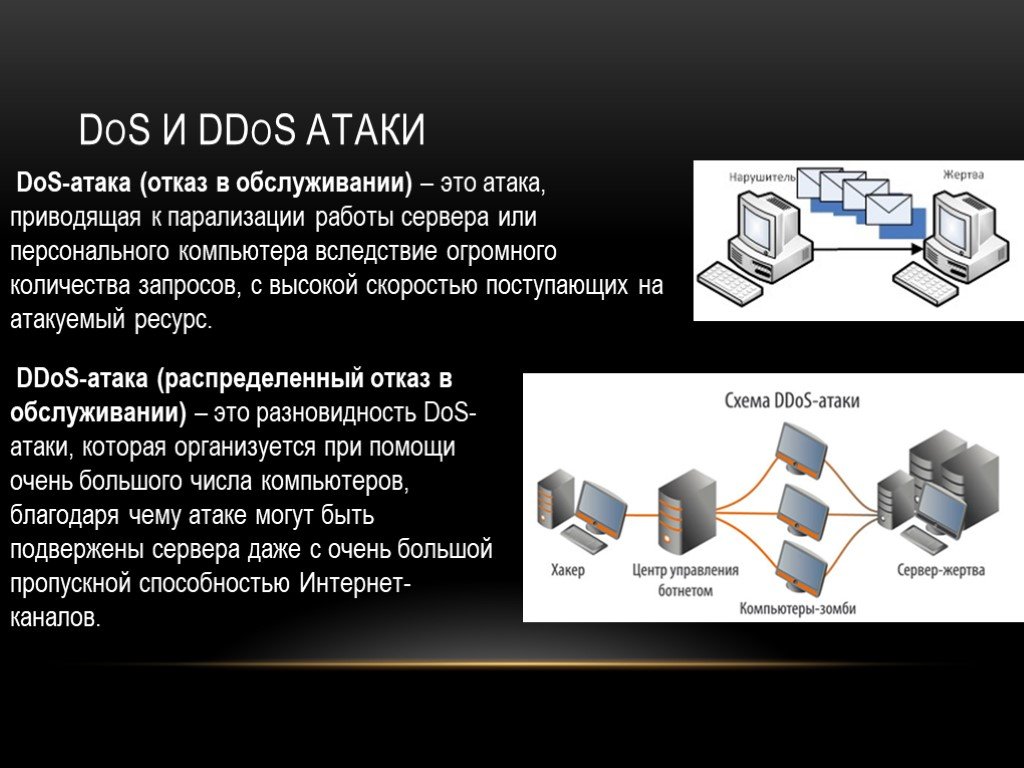

Атака типа «отказ в обслуживании» (DoS) – это попытка причинить вред, сделав недоступной целевую систему, например веб-сайт или приложение, для обычных конечных пользователей. Обычно злоумышленники генерируют большое количество пакетов или запросов, которые в конечном счете перегружают работу целевой системы. Для осуществления атаки типа «распределенный отказ в обслуживании» (DDoS) злоумышленник использует множество взломанных или контролируемых источников.

В общем случае DDoS-атаки можно разделить на типы в зависимости от того, на каком уровне модели взаимодействия открытых систем (OSI) происходит атака. Атаки на сетевом уровне (уровень 3), транспортном уровне (уровень 4), уровне представления (уровень 6) и уровне приложений (уровень 7) наиболее распространены.

Модель взаимодействия открытых систем (OSI)

| # | Уровень 7 | Приложение | Описание | Пример вектора |

| 7 | Приложение | Данные | Сетевой процесс в адрес приложения | флуд DNS-запросов, HTTP-флуд |

| 6 | Представление | Данные | Представление и шифрование данных | SSL-нарушение |

| 5 | Сеанс | Данные | Сеанс связи между хостами | Н/Д |

| 4 | Транспортный | Сегменты | Связь между конечными пунктами и надежность | SYN-флуд |

| 3 | Сетевой | Пакеты | Определение маршрута и логическая адресация | Атаки с отражением UDP-пакетов |

| 2 | Канальный | Кадры | Физическая адресация | Н/Д |

| 1 | Физический | Биты | Среда передачи, сигнал и двоичные данные | Н/Д |

Рассматривая методы предотвращения таких атак, полезно разделить их на две группы: атаки уровня инфраструктуры (уровни 3 и 4) и атаки уровня приложения (уровни 6 и 7).

Атаки уровня инфраструктуры

К атакам уровня инфраструктуры обычно относят атаки на уровнях 3 и 4. Это наиболее распространенный тип DDoS-атак, который включает в себя такие векторы, как SYN-флуд, и другие атаки отражения, такие как UDP-флуд. Подобные атаки обычно массовые и направлены на то, чтобы перегрузить пропускную способность сети либо серверы приложений. Тем не менее, такой тип атак имеет определенные признаки, поэтому их легче обнаружить.

Атаки уровня приложения

К атакам уровня приложений обычно относят атаки на уровнях 6 и 7. Эти атаки менее распространены, но в то же время являются более сложными. Как правило, они не столь массовые, как атаки уровня инфраструктуры, но нацелены на определенные дорогостоящие части приложения и приводят к тому, что оно становится недоступным для реальных пользователей. В качестве примера можно привести поток HTTP-запросов на страницу входа в систему, дорогой API поиска или даже потоки XML-RPC WordPress (также известные как атаки WordPress Pingback).

Уменьшение зон, доступных для атаки

Одним из первых методов нейтрализации DDoS-атак является сведение к минимуму размера зоны, которую можно атаковать. Подобный прием ограничивает возможности злоумышленников для атаки и обеспечивает возможность создания централизованной защиты. Необходимо убедиться, что доступ к приложению или ресурсам не был открыт для портов, протоколов или приложений, взаимодействие с которыми не предусмотрено. Таким образом, сведение к минимуму количества возможных точек для атаки позволяет сосредоточить усилия на их нейтрализации. В некоторых случаях этого можно добиться, разместив свои вычислительные ресурсы за сетями распространения контента (CDN) или балансировщиками нагрузки и ограничив прямой интернет-трафик к определенным частям своей инфраструктуры, таким как серверы баз данных. Также можно использовать брандмауэры или списки контроля доступа (ACL), чтобы контролировать, какой трафик поступает в приложения.

План масштабирования

Двумя основными элементами нейтрализации крупномасштабных DDoS-атак являются пропускная способность (или транзитный потенциал) и производительность сервера, достаточная для поглощения и нейтрализации атак.

Транзитный потенциал. При проектировании приложений необходимо убедиться, что поставщик услуг хостинга предоставляет избыточную пропускную способность подключения к Интернету, которая позволяет обрабатывать большие объемы трафика. Поскольку конечная цель DDoS-атак – повлиять на доступность ресурсов или приложений, необходимо размещать их рядом не только с конечными пользователями, но и с крупными узлами межсетевого обмена трафиком, которые легко обеспечат вашим пользователям доступ к приложению даже при большом объеме трафика. Работа с интернет-приложениями обеспечивает еще более широкие возможности. В этом случае можно воспользоваться сетями распространения контента (CDN) и сервисами интеллектуального преобразования адресов DNS, которые создают дополнительный уровень сетевой инфраструктуры для обслуживания контента и разрешения DNS-запросов из мест, которые зачастую расположены ближе к конечным пользователям.

Производительность сервера. Большинство DDoS-атак являются объемными и потребляют много ресурсов, поэтому важно иметь возможность быстро увеличивать или уменьшать объем своих вычислительных ресурсов. Это можно обеспечить, используя избыточный объем вычислительных ресурсов или ресурсы со специальными возможностями, такими как более производительные сетевые интерфейсы или улучшенная сетевая конфигурация, что позволяет поддерживать обработку больших объемов трафика. Кроме того, для постоянного контроля и распределения нагрузок между ресурсами и предотвращения перегрузки какого-либо одного ресурса часто используются соответствующие балансировщики.

Это можно обеспечить, используя избыточный объем вычислительных ресурсов или ресурсы со специальными возможностями, такими как более производительные сетевые интерфейсы или улучшенная сетевая конфигурация, что позволяет поддерживать обработку больших объемов трафика. Кроме того, для постоянного контроля и распределения нагрузок между ресурсами и предотвращения перегрузки какого-либо одного ресурса часто используются соответствующие балансировщики.

Сведения о типичном и нетипичном трафике

Каждый раз, когда обнаруживается повышение объема трафика, попадающего на хост, в качестве ориентира можно брать максимально возможный объем трафика, который хост может обработать без ухудшения его доступности. Такая концепция называется ограничением скорости. Более продвинутые методы защиты соответственно обладают дополнительными возможностями и могут интеллектуально принимать только трафик, который разрешен, анализируя отдельные пакеты. Для использования подобных средств необходимо определить характеристики хорошего трафика, который обычно получает целевой объект, и иметь возможность сравнивать каждый пакет с этим эталоном.

Развертывание брандмауэров для отражения сложных атак уровня приложений

Против атак, которые пытаются использовать уязвимость в приложении, например против попыток внедрения SQL-кода или подделки межсайтовых запросов, рекомендуется использовать Web Application Firewall (WAF). Кроме того, из-за уникальности этих атак вы должны быть способны самостоятельно нейтрализовать запрещенные запросы, которые могут иметь определенные характеристики, например могут определяться как отличные от хорошего трафика или исходить из подозрительных IP-адресов, из неожиданных географических регионов и т. д. Чтобы нейтрализовать происходящие атаки, иногда может быть полезно получить поддержку специалистов для изучения характеристик трафика и создания индивидуальной защиты.

Зарегистрируйте аккаунт AWS

На аккаунт будет распространяться уровень бесплатного пользования AWS, который позволяет получить практический опыт работы с платформой, продуктами и сервисами AWS бесплатно.

Учитесь с помощью предварительно сконфигурированного шаблона и пошаговых руководств

Экспериментируйте и учитесь обеспечивать защиту от DDoS-атак на AWS с помощью пошаговых руководств.

Настройте защиту от DDoS-атак на AWS

Защита AWS Shield Standard предоставляется всем клиентам бесплатно.

Поддержка AWS для Internet Explorer заканчивается 07/31/2022. Поддерживаемые браузеры: Chrome, Firefox, Edge и Safari.

Подробнее »

Как происходят DDoS атаки?

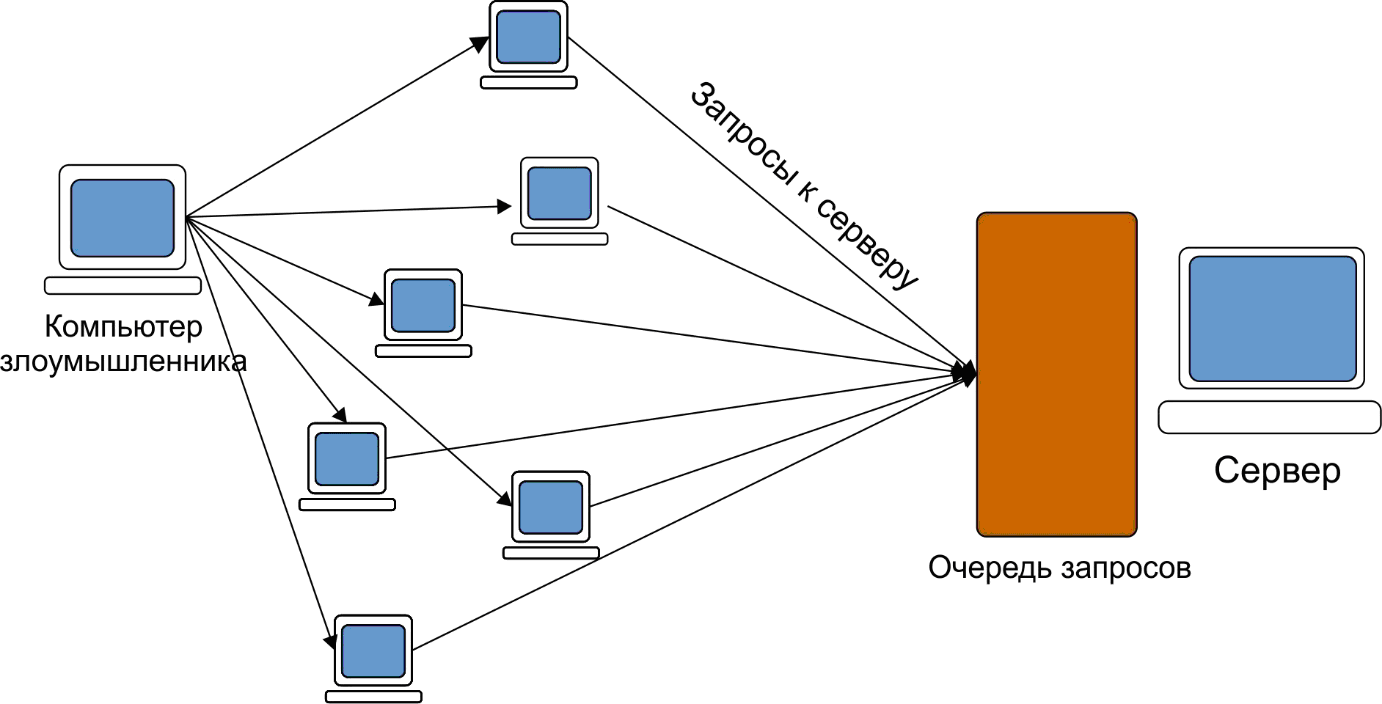

Сетевые ресурсы, такие как веб-серверы, имеют ограничения по количеству запросов, которые они могут обслуживать одновременно. Помимо допустимой нагрузки на сервер существуют также ограничения пропускной способности канала, который соединяет сервер с Интернетом.

Когда количество запросов превышает производительность любого компонента инфраструктуры, может произойти полное прекращение работы веб-ресурса – «отказ в обслуживании» или DoS (Denial-of-service).

Также, в зависимости от целей злоумышленника, результатом работы могут быть:

- Существенное замедление время ответа на запросы;

- Отказ в обслуживании части пользовательских запросов;

- Прикрытие другой зловредной активности на web-ресурсе жертвы;

Топливо для DDoS-атак

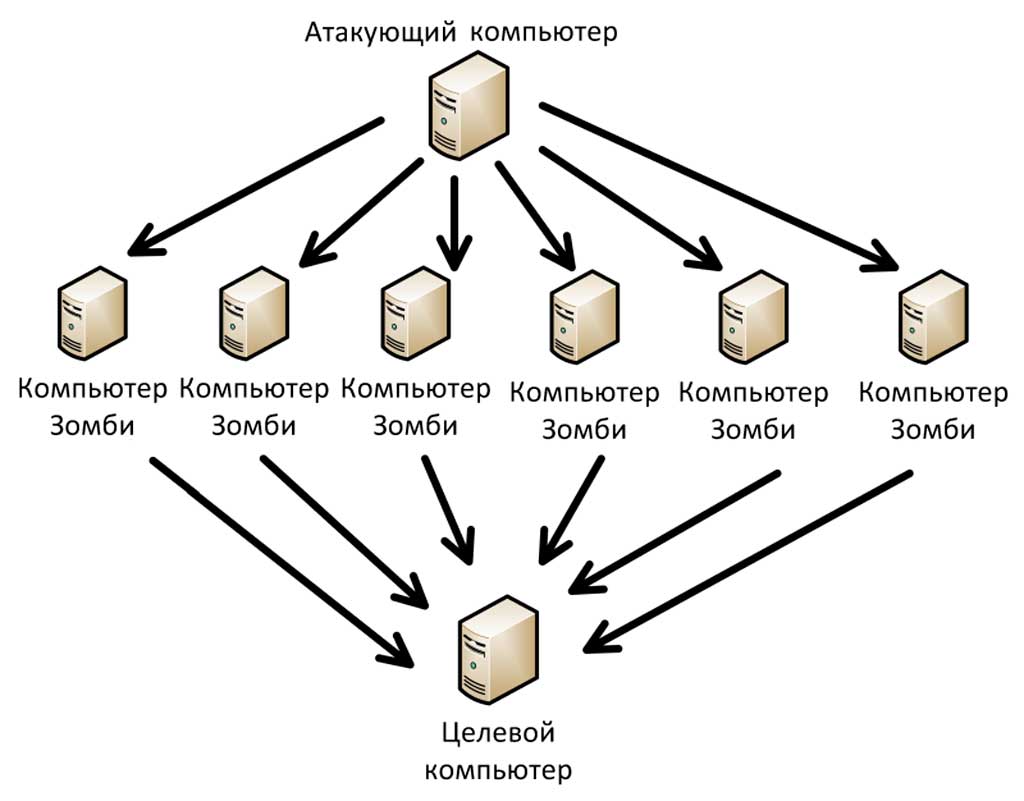

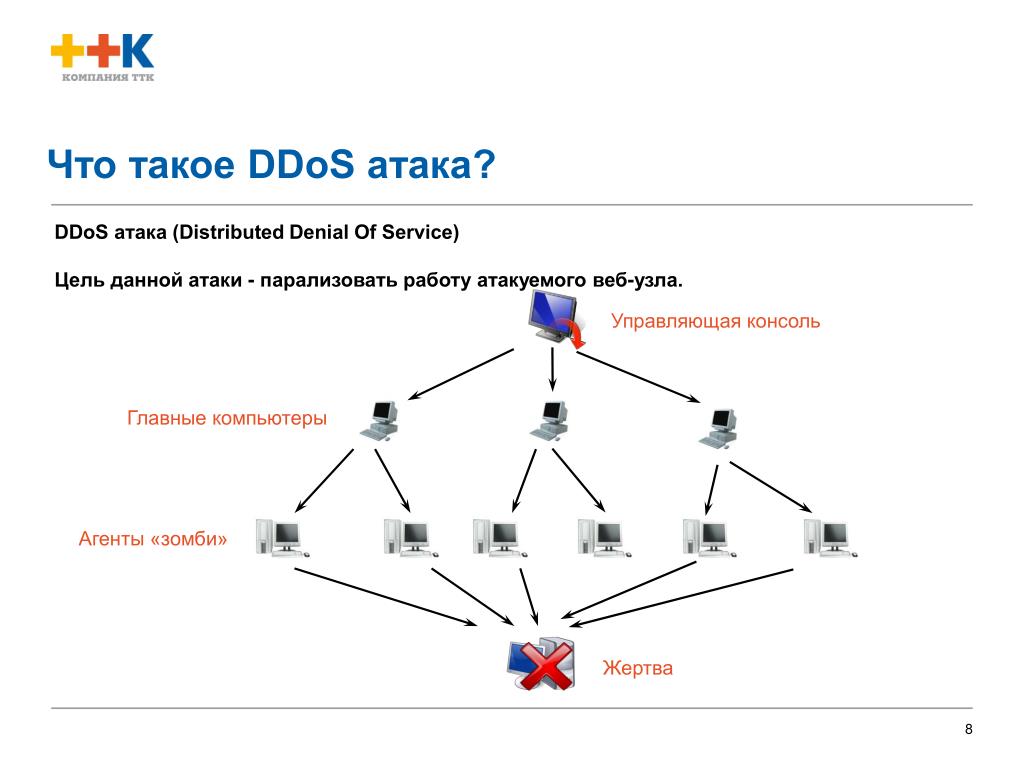

Для отправки очень большого количества запросов на ресурс жертвы киберпреступник часто создает сеть из зараженных «зомби-компьютеров» и любых других устройств, подключённых к сети.

Поскольку преступник контролирует действия каждого зараженного компьютера в зомби-сети, атака может быть слишком мощной для веб-ресурса жертвы.

Масштабы зомби-сетей впечатляющие. Например, вовремя не обновлённая уязвимость домашних роутеров одно известного вендора позволила заразить и управлять сетью из более 500.000 устройств по всему миру.

Природа современных DDoS-угроз

С ростом количества устройств подключённых к Интернет, зачастую не защищенных от заражения, стоимость организации DDoS-атак существенно снизилась, что соответственно привело к их увеличению.

Одина из распространённых причин DDoS-атак это вымогательство за остановку атаки тем более, что выплаты с развитием криптовалют зачатую помогают сохранить анонимность злоумышленника. Такие атаки сопровождается письмом с требованием выплаты за прекращение атаки.

В некоторых случаях DDoS-атака может являться попыткой дискредитировать или разрушить бизнес конкурента: замедлить/Остановить процессы продаж, обслуживания, информирования, атака на SEO позиции и пр. Такая атака оплачивается соответственно конкурентом.

Также нередко встречается «хактивизм» — привлечение внимания к проблеме путем проведения «громких» атак.

Меры противодействия DDoS-угрозам

В настоящее время такая преступная деятельность получила колоссальное распространение. Количество и мощность DDoS-атак растет. Однако количество успешных DDoS-атак уменьшается. Это обусловлено в основном техническими контрмерами, которые успешно применяются для противодействия DDoS-атакам.

В подавляющем большинстве случаев для защиты от DDoS-атак задействуются специализованные компании, что гораздо дешевле самостоятельно организации защиты внутри компании и уж тем более, стоимости последствий успешной DDoS-атаки.

Другие статьи и ссылки по теме «Распределенные сетевые атаки»

- Меры защиты от DDoS-атак

- Что такое троянская программа?

- Что такое компьютерный вирус или компьютерный червь?

- Adware, Pornware и Riskware

- Кто создает вредоносные программы?

Kaspersky

DDoS-атака – это способ заблокировать работу сайта путем подачи большого количества запросов, превышающих пропускную способность сети. Научитесь защищать свою систему.

Doss Определение и значение — Merriam-Webster

1 из 2

ˈdȯs

ˈdäs

непереходный глагол

в основном британцы

: спать или укладываться спать в удобном месте

— обычно используется с вниз

досс

2 из 2

преимущественно британцы

: грубая или самодельная кровать

Синонимы

Глагол

- кровать

- авария [ сленг ]

- выйти на пенсию

- очередь

Существительное

- кровать

- койка

- сено [ сленг ]

- кип

- логово [ британский диалект ]

- прокладка

- стойка

- sack

Просмотреть все синонимы и антонимы в тезаурусе

Примеры предложений

Существительное

диван в гостиной был моим спальным местом на выходные, которые я провел в коттедже моего друга в Лейк-Дистрикт

История слов

Этимология

Глагол

происхождение неизвестно

Первое известное использование

Глагол

около 1785 года, в значении, определенном выше

Существительное

около 1789 года, в значении, определенном выше

Путешественник во времени

Первое известное использование doss было

около 1785 г.

Посмотреть другие слова того же года

душ рационально

спальню

досал

Посмотреть другие записи поблизости

Процитировать эту запись

«Досс».

Словарь Merriam-Webster.com , Merriam-Webster, https://www.merriam-webster.com/dictionary/doss. Доступ 25 мая. 2023.

Копия Цитата

Подпишитесь на крупнейший словарь Америки и получите тысячи дополнительных определений и расширенный поиск без рекламы!

Merriam-Webster без сокращений

Можете ли вы решить 4 слова сразу?

Можете ли вы решить 4 слова сразу?

конек

См. Определения и примеры »

Получайте ежедневно по электронной почте Слово дня!

Слова в игре

Притворяться, притворяться и другие слова для обозначения лжи

Доверьтесь нам

Skunk, Bayou и другие слова индейского происхождения

Вы использовали больше, чем думаете

Слова для названий вещей, о которых вы не знали, Vol.

2

2Когда «штучки» и «штучки» не годятся

Когда впервые были использованы слова?

Найдите любой год, чтобы узнать

Спросите у редакторов

Что такое «семантическое отбеливание»?

Как «буквально» может означать «фигурально»

Как запомнить «аффект» и «эффект»

Простой способ разделить их. (Большую часть времени.)

Почему в слове «обвинение» есть буква «С»?

И вообще, кто его туда положил?

«Каждый день» против «Каждый день»

Простой трюк, чтобы разделить их

Игра слов

Мегавикторина «Назови эту вещь»: Vol.

5

5Проверьте свой визуальный словарный запас!

Пройди тест

Сопоставьте детеныша животного с его мамой

Докажи, что ты лучший в своем роде.

Пройди тест

Насколько силен ваш словарный запас?

Проверьте свой словарный запас с помощью нашей викторины из 10 вопросов!

Пройди тест

Орфографическая викторина

Сможете ли вы превзойти прошлых победителей национального конкурса Spelli…

Примите участие в викторине

Досс Определение и значение | Dictionary.com.

[ dos ]

/ dɒs /

В основном британцы

Сохрани это слово!

См. синонимы для: doss / dosses на Thesaurus. com

com

Показывает уровень обучения в зависимости от сложности слова.

сущ.

место для сна, особенно в дешевом общежитии.

сон: Прошлой ночью я отлично выспался и сегодня чувствую себя довольно хорошо.

глагол (используется без дополнения)

спать или ложиться в любом удобном месте: Мы ночевали в парке прошлой ночью, но рано утром пошел дождь.

ТЕСТ

МОЖЕТЕ ЛИ ВЫ ОТВЕЧАТЬ НА ЭТИ ОБЫЧНЫЕ ГРАММАТИЧЕСКИЕ СПОРЫ?

Есть грамматические дебаты, которые никогда не умирают; и те, которые выделены в вопросах этой викторины, наверняка снова всех разозлят. Знаете ли вы, как отвечать на вопросы, которые вызывают самые ожесточенные споры по грамматике?

Вопрос 1 из 7

Какое предложение верно?

Происхождение досс

Впервые зарегистрирован в 1775–1785 гг.; происхождение неясно; возможно, от французского dos, от латинского dorsum, dossum «спина, хребет»

Слова поблизости doss

сделать кого-то гордым, сделать кому-то плохо, сделать что-то, Dos Passos, Dos Passos, John, doss, dossal, dosser, dosseret, doss house, dossier

Dictionary. com Unabridged

com Unabridged

На основе Random House Unabridged Dictionary, © Random House, Inc., 2023

Слова, связанные со словом doss

кроватка, поддон, койка, сено, кип, мешок

Как использовать doss в предложении

Второй способ », — добавляет Досс, — «это индивидуальная коммуникация между людьми Тамарод и государственными учреждениями.

Каирский заговор|Майк Гиглио|12 июля 2013|DAILY BEAST

Так что было много мест, где я мог ночевать, когда был молодым, свободным и одиноким.

Секретарь The Beatles, старая добрая Фреда, прерывает молчание в эксклюзивном интервью SXSW|Марлоу Стерн|14 марта 2013 г.|DAILY BEAST продаются набору для подростков.

Познакомьтесь с Уиллой Досс, 12-летним бьюти-магнатом, стоящим за линией средств по уходу за кожей Willa|Лиззи Крокер|6 августа 2012 г.|DAILY BEAST

Поскольку Хеллес, Анзак и Тенедос были исключены, мы собираемся переночевать на этой песчаной отмели напротив нас.

Дневник Галлиполи, том I|Иан Гамильтон

Это опознание поможет Розалинде, так как она может не заметить эту ночлежку среди всего, что ей известно.

Somehow Good|William de Morgan

Что касается «четырехпенсовой ночлежки», то неудобства в ней, вероятно, в основном связаны с обитателями.

Автомагистрали и переулки в Лондоне|Mrs. Э. Т. Кук.

Было около полуночи, когда Крид искал своего терпеливого мула у стойла и обнаружил, что Досс Провайн угнал животное.

Джудит Камберлендская|Элис МакГоуэн

Мы будем обращаться с ним как с королем, и дадим ему первоклассную еду и постельное белье, достойное цветущего дука.

Пятеро детей и Оно|E. Nesbit

Определения слова doss в британском словаре

doss

/ (dɒs) британский сленг /

глагол

(intr часто следует вниз) спать, особенно в ночлежке

(intr часто следует by around) бесцельно проводить время

90 002 сущ.

2

2 5

5